6.1 概述

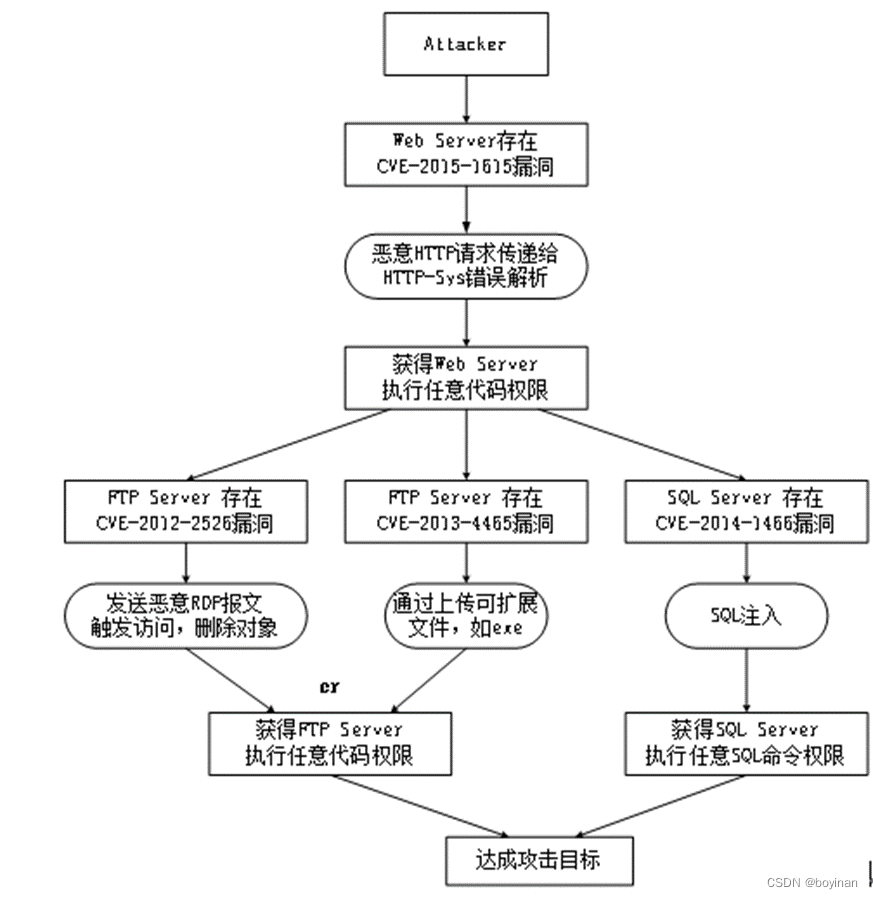

攻击者对目标进行攻击的时候通过从网络的某个节点开始,利用网络的漏洞获取到某些节点的权限,然后向其他节点进行扩散,进而获取整个主机的权限。

由于网络拓扑是网状的,因此可以使用图来描述节点与攻击的路径,攻击图模型将抽象出的网络拓扑结构用有向无环图表示,并标示出攻击者对该网络进行攻击可能采用的方法。

6.2 攻击图简介

6.2.1 基本概念

攻击图模型将抽象出的网络拓扑结构用有向无环图表示出来,并标示出攻击者对该网络进攻可能采用的方法,路径以及攻击造成的后果。根据攻击行为分析的不同,主机,权限,漏洞,服务等都可以作为图中的顶点信息,攻击图的边一般表示攻击的先后顺序。

![[Pasted image 20230821152216.png]]

6.2.2 攻击图生成方式

生成攻击图一般三个步骤:可达性分析,建立攻击模板,构建攻击图;

可达性分析用来研究网络之间的可达性条件,两个主机之间是否可以访问;攻击模板的建立需要确定两个模板,即攻击单元模板和攻击图模板,攻击单元模板描述攻击的要素,攻击者的能力和攻击条件之间的关系;攻击图定义了如何在目标系统上表示攻击单元和这些攻击之间的关系。

攻击图的生成方法:NuSMV, MulVAL, NetSPA, TVA等。

6.2.3 攻击图的计算任务

利用攻击图完成的计算任务主要有网络脆弱性分析,节点安全加固选择,攻击路径预测和不确定性分析。

脆弱性分析有两个方面,一方面在攻击未发生时分析可能的攻击路径,对路径上高危节点进行重点防御;另一方面在攻击发生时对攻击者的攻击行为进行分析,预测后续攻击目标。在进行节点安全加固时要考量如何选择需要加固的节点。

为了实现这些计算任务,本文使用的几种方法如下。

6.3 基于图论的方法

针对攻击图分析的图算法主要思路有:一类基于图路径的分析,另一类是对图中节点进行重要性排序。

6.3.1 图的路径算法

- 最短路径度量方法

最短路径在攻击图中表示攻击者要达到目的所利用的漏洞数量最少的路径选择,可以按照路径算法迪杰斯特拉算法和弗洛伊德算法。

![![[Pasted image 20230821154750.png]]](https://img-blog.csdnimg.cn/d6b319dfe1424818b4f0a0082c26eb4d.png)

最短路径存在缺陷,即如图所示即便图中最短路径都是2,但是仅仅根据最短路径选择加固路线那么无法选择合适的路线进行加固,因此适用于一条路径是最短路径的情况,不适合此类。

2. 攻击路径的个数

攻击路径个数代表了攻击者要达到目标可选择的多少种方法,此类方法对于攻击图实时分析路线更为敏感,但是不能体现出攻击的代价,也不能反应出某条路的难易程度。

3. 平均路径长度

利用攻击图中所有攻击路径的平均长度衡量攻击者对目标网络进行攻击要付出的平均代价。

4. 基于偏差的度量

标准有路径长度标准差,路径长度的频数,路径长度的中位数。重点关注那些与平均值相差两个标准差以上且小于平均值的路径,以及那些小于路径长度中位数的路径。

5. CVSS评分

图路径算法只考虑路径本身忽略了路径中节点性质对路径选择的影响,利用漏洞评分系统CVSS为每个已知漏洞的危险等级做评分估计,可以利用加权方式重新计算路径危险度。

6.3.2 图节点排序算法

通过图节点排序算法可以找出易受到攻击或在网络中最关键的节点。

PageRank算法将网页的互相链接作为一种投票方式,计算每个网页的入度和出度衡量网页的重要程度,对网页进行排序。

图神经网络对攻击图节点进行排序,GNN可以学习对象信息的拓扑依赖性。

6.4 基于贝叶斯网络的方法

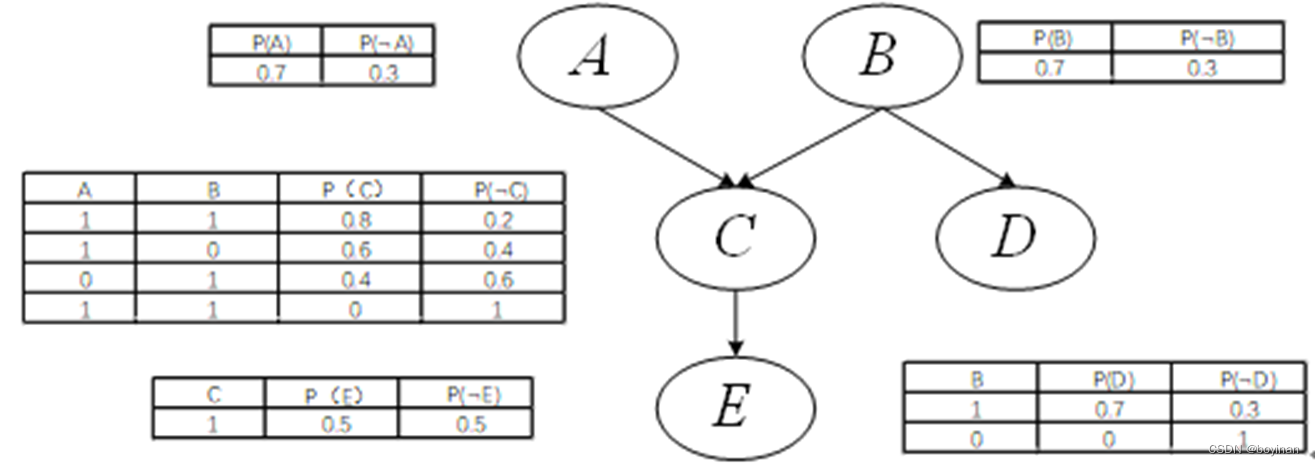

贝叶斯网络是一种概率网络,在基于贝叶斯网络的分析方法中攻击图使用一个三元组表示,(Node, Edge, PTable),Node节点表示漏洞和用户权限等,Edge表示连接节点的边,代表节点之间的依赖关系,PTable表示条件概率,代表某一节点被攻击的概率。直观表示如图所示:

C中的概率表示当A或者B发生与否的时候C被攻击的概率,其他类似。

计算漏洞概率是构建攻击图贝叶斯网络的前提,使用CVSS基本分数和漏洞之间的因果关系计算概率作为先验概率,但是考虑到漏洞的产生与影响与时间有关,因此建立了动态贝叶斯网络的模型,考虑了补丁和时间的因素。

6.5 基于马尔科夫理论的方法

马尔可夫模型分为以下四类:马尔科夫链,马尔可夫决策过程,隐马尔可夫模型,部分可观测马尔可夫过程。

- 马尔可夫链

使用三元组(S, P, Q), S是系统中所有可能的状态集合包括吸收状态和非吸收状态,P是系统的状态转移概率矩阵,Q是状态的初始概率。 - 马尔科夫决策过程

使用五元组(S, A, P, R, Y)描述攻击图,S表示系统中可能出现的状态的集合,A表示动作集合,P表示状态转移矩阵,R通过采取动作进行状态转移的收益,Y是折扣因子,表示对未来的不确定性。此过程假定攻击者要选择攻击成本最低收益最高的路径。 - 隐马尔可夫模型

使用五元组(S, O, A, B, PI)表示,S是隐状态的集合,表示系统的状态(攻击状态),O是输出状态,表示物理组件,网络资产等,A是转移概率矩阵,B是输出概率矩阵,PI是隐状态的初始概率分布。 - 部分可观测马尔可夫决策过程

使用七元组(S, A, P, R, Ω, O, Y)表示,它比马尔可夫决策过程多了Ω和O两个变量,Ω是一组观察集合,O是条件观察概率,表示在观察到Ω后有多大概率确定自己处于某个特定的状态。

6.6 基于博弈论的方法

博弈论有利于解决攻防双方的矛盾冲突以及选择最优防御策略。Stackelberg博弈是一个领导者-追随者模型,攻击者知道部署的蜜罐的数量和类型,但不知道具体哪个主机是真实的,同时攻击者可以知道执行每一步攻击的收益;防御者是领导者,首先添加蜜罐加强安全防御,攻击者是追随者,通过分析防御行为选择最佳攻击路线。 每一步都带有代价和收益,形成博弈的条件。

6.7 攻击图智能技术的发展趋势

- 对不同攻击图分析方法进行集成和融合,提升攻击表示与建模分析的能力;

- 攻击图分析方法与大数据技术进行结合,提高模型训练和参数设置的准确性;

- 攻击图分析中引入了更多不确定性分析理论,扩展和增强对攻击不确定性的分析能力;

- 攻击图与其他安全技术结合。

488

488

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?