一、简述

在做了一段时间的网络安全之后,去学习了一下怎么防护这些攻击

二、实验过程

1、通过绑定静态地址来防护

1.1、实验topo

1.2、接口绑定mac地址

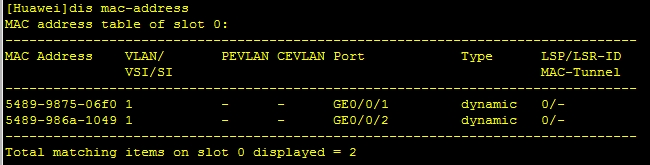

先ping一下来让交换机能查看到mac地址表

// 在接口上绑定mac地址

[Huawei]mac-address static 5489-986a-1049 GigabitEthernet 0/0/2 vlan 1

这个时候将交换机链接pc6的网线换一个接口连接就会无法通信

2、通过限制交换机mac最大值

// 进入接口g 0/0/2

int g 0/0/2

// 开启端口安全功能

port-security enable

// 限制端口最多能够学习到一个mac

port-secutity max-mac-num 1

3、通过sticky来固定可访问的mac

sticky安全地址,将我们获取到的mac‘粘滞’,不会因为接口到断开而重新学习到mac,从而保证安全性

// 设置粘滞功能

port-secutity mac-address sticky

4、配置mac黑洞

指定mac地址(源mac和目的mac)数据不进行转发

[Huawei]mac-address blackhole 5489-986a-1049 vlan 1

5、访问控制列表 acl

假如我们现在有这么个需求,topo的左半部分是男生宿舍,右半部分是女生宿舍,现在你有一天发现,pc7和pc9有早恋的迹象,你不想他们聊天该如何做呢

[Huawei]acl 4000 // 对mac进行限制

// 禁止 源mac mac地址 访问 目的mac mac地址

[Huawei-acl-L2-4000]rule deny source-mac 5489-986A-1A4B destination-mac 5489-980

5-5827 vlan-id 1

inbound or outbound 是由流量出入方向决定的,如果流量流入交换机即为inbound,出即为outbound

// 在出交换机的g0/0/1口上应用acl 4000

[Huawei-GigabitEthernet0/0/1]traffic-filter inbound acl 4000

551

551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?