前言

博一,目前根据导师方向,需要做安卓恶意应用软件识别,上篇文章用Python批量爬取下载安卓应用,能够做到批量获取良性应用APK,学习apk反编译,参考教程apk反编译教程(2022win11亲测),踩完坑,自己重新梳理了一遍。

环境部署

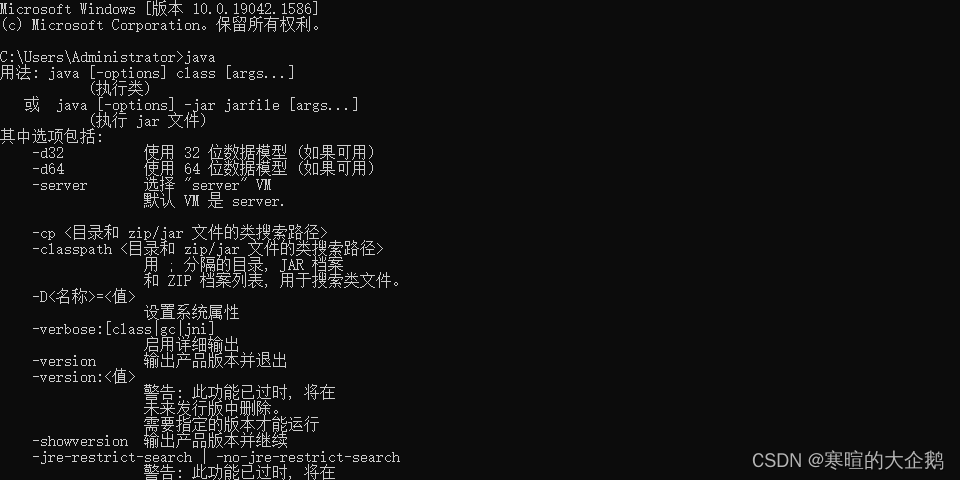

java环境部署,这个自行查阅资料吧,cmd输入java,出现下图环境就是配置好了。

1. 文件资源获取(apktool)

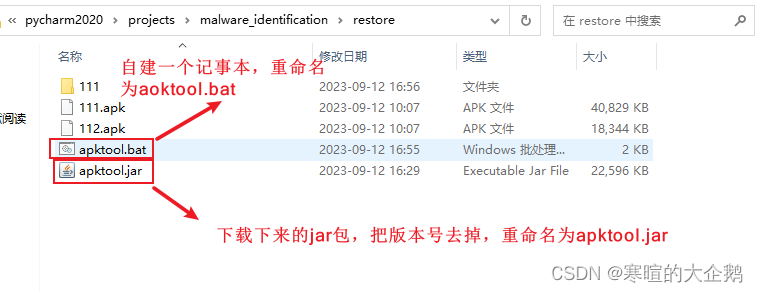

首先,从官网下载 https://apktool.org/,把要反编译的文件也放到同级目录下(111.apk)。

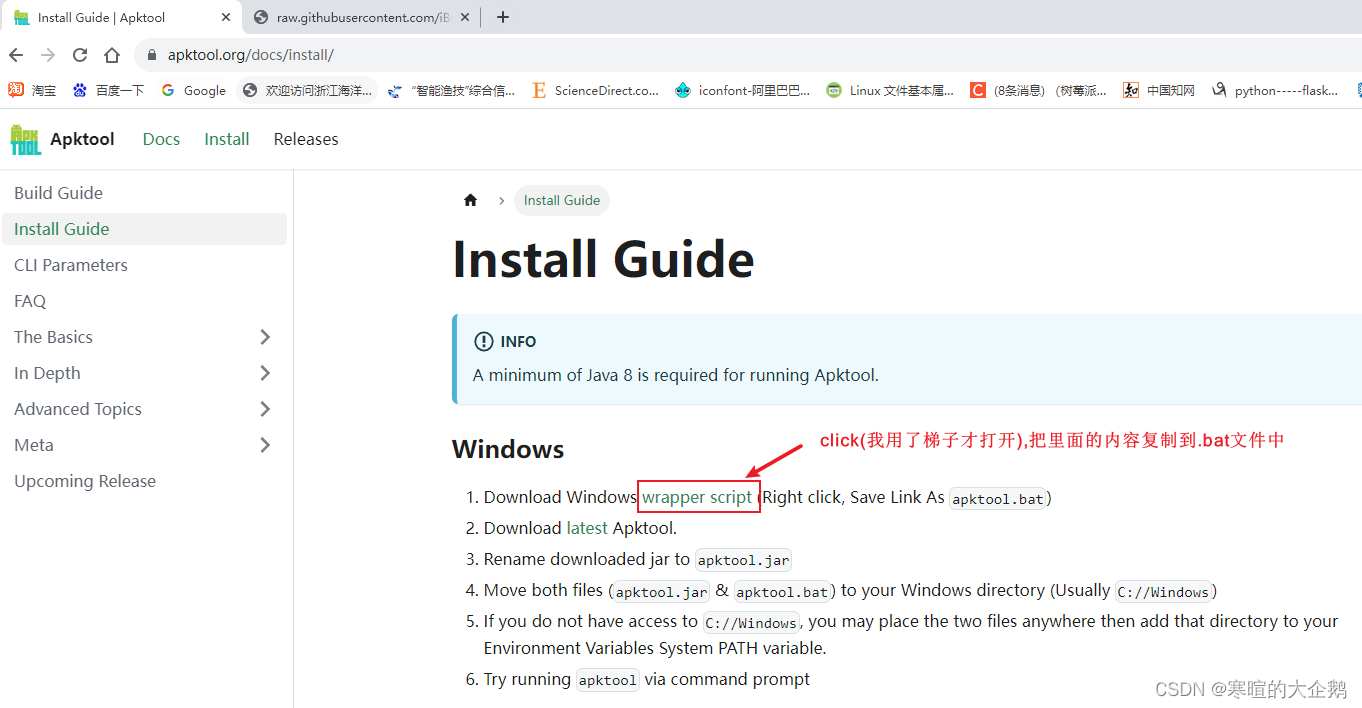

然后,将官网中的内容复制到.bat文件中。

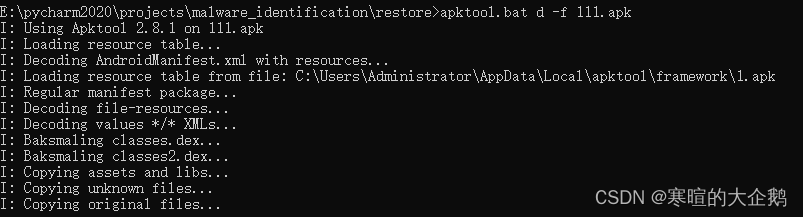

最后,在本级目录下执行命令apktool.bat d -f 111.apk

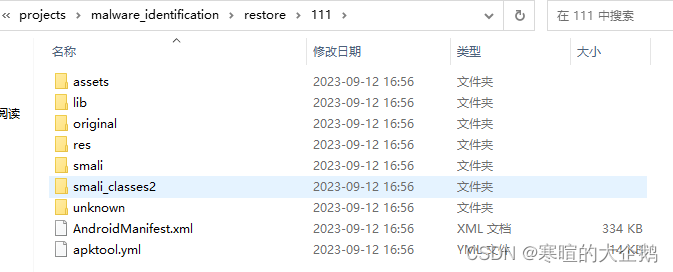

可以得到如图一中的111文件夹,其中包含的就是反编译文件,这样得到的.xml文件不是乱码。

2. 文件源码获取(dex2jar)

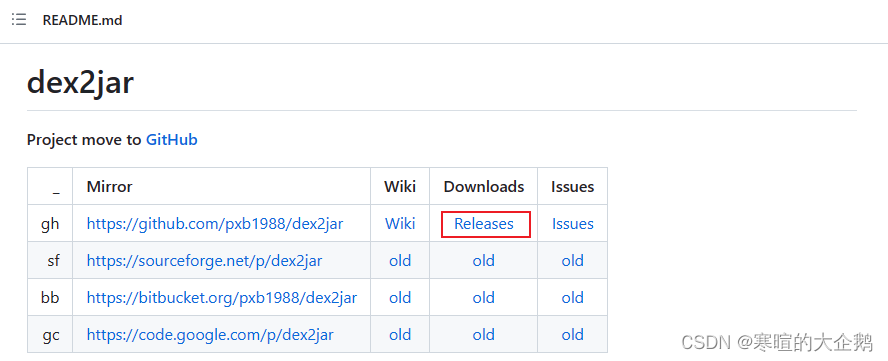

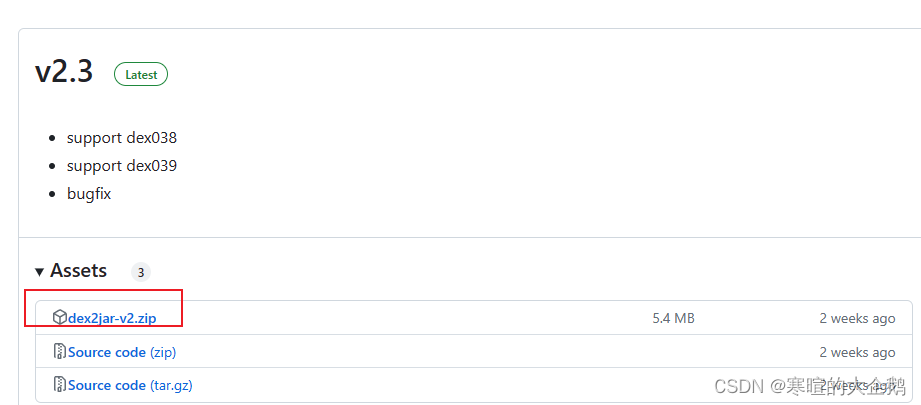

进入github中下载这个包 https://github.com/pxb1988/dex2jar

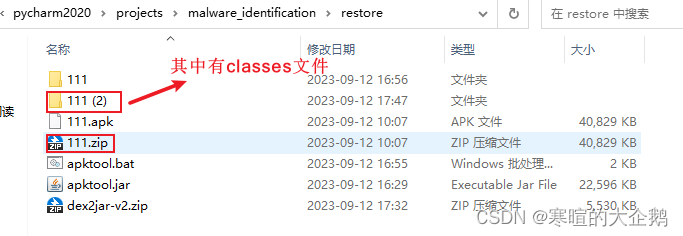

把apk文件的后缀改成zip再解压获取classes文件

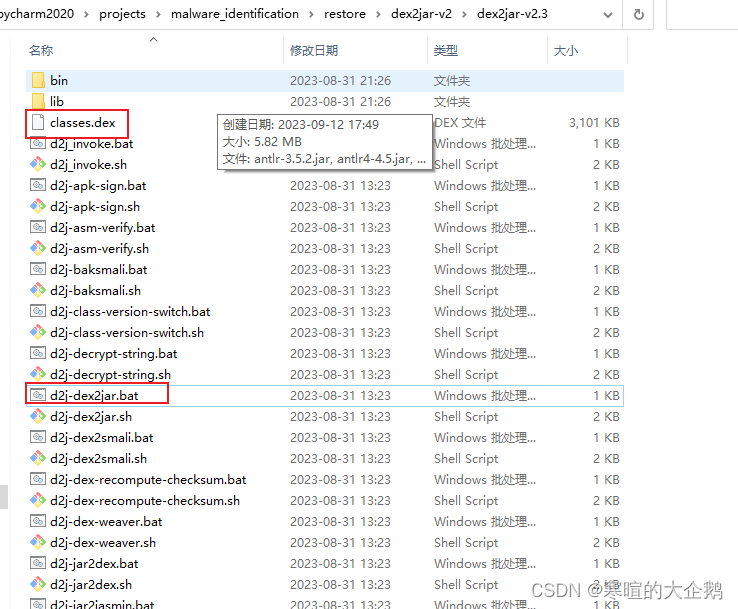

解压dex2jar-v2.zip,点进去把class.dex放进去

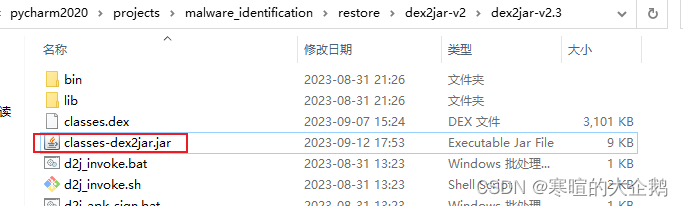

执行命令d2j-dex2jar.bat classes.dex,多出来一个jar包,这个就是源码。

至此,反编译结束,如有错误,欢迎指正!

下一篇将记录批量反编译或者批量特征提取。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?