题目要求

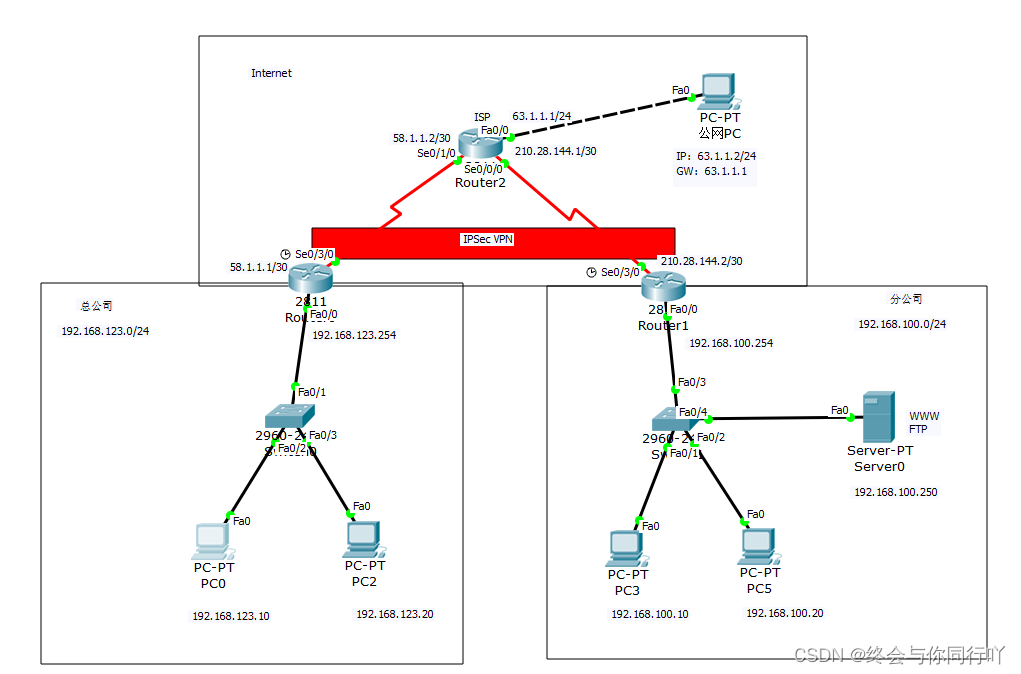

实验网络拓扑图如图所示

1、基础配置如下:

(1)按图中所示配置总公司和分公司中各计算机、服务器、路由器对应端口的IP地址相关信息;

(2)在Router0和Router1上配置一条默认路由,实现Internet间互通

(3) 测试Router0和Router1的公网地址间的互通性

2、在总公司与分公司之间配置IPsec VPN,实现两地私有地址的内部网络之间可以实现相互通信。

(1) 配置 IKE(ISAKMP)策略:

策略序号为1,加密算法为aes,Hash 算法为MD5,密钥算法(Diffie-Hellman)为group 2,认证方式(Authentication)为pre-share。

(2)定义认证标识:预共享密码为tx18

(3)配置 IPsec transform:

定义transform set命名为tx18set,加密算法为esp-3des, HMAC 算法为esp-MD5-HMAC

(4)定义感兴趣流量:

用扩展acl 180来定义通过 VPN 传输的流量

(5)创建 crypto map:

定义transform set命名为tx18map,将之前定义的 ACL,加密数据发往的对端,以及 IPsec transform 结合在 crypto map中

(6)将 crypto map 应用于对应接口

3、测试PC0能否ping通PC5,为什么?

4、分析IPSec VPN数据包,了解IPSec VPN数据封装格式

5、选做:

在公司边界路由器上做NAT(数据自选),实现总公司和分公司的PC可以ping通公网PC

配置Router 0端口地址

R0> enable #进入特权模式

R0# config terminal #进入全局模式

R0(config)# interface FastEthernet 0/0 #进入Fa0/0端口

R0(config-if)# ip address 192.168.123.254 255.255.255.0 #配置IP地址和子网掩码

R0(config-if)# no shutdown #启用端口

R0(config-if)# exit #退出Fa0/0端口

R0(config)# interface Serial 0/3/0 #进入Se0/3/0端口

R0(config-if)# ip address 58.1.1.1 255.255.255.252 #配置IP地址和子网掩码

R0(config-if)# no shutdown #启用端口

R0(config-if)# exit #退出Se0/3/0端口

配置Router 1端口地址

R1> enable #进入特权模式

R1# config terminal #进入全局模式

R1(config)# interface FastEthernet 0/0 #进入Fa0/0端口

R1(config-if)# ip address 192.168.100.254 255.255.255.0 #配置IP地址和子网掩码

R1(config-if)# no

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1006

1006

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?