文件分析一敏感文件信息1

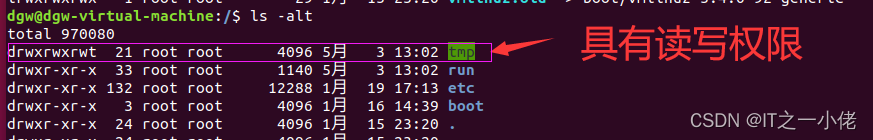

在Linux系统下一切都是文件。其中/tmp是一个特别的临时目录文件。每个用户都可以对它进行读写操作。因此一个普通用户可以对/tmp目录执行读写操作。

文件分析一敏感文件信息2

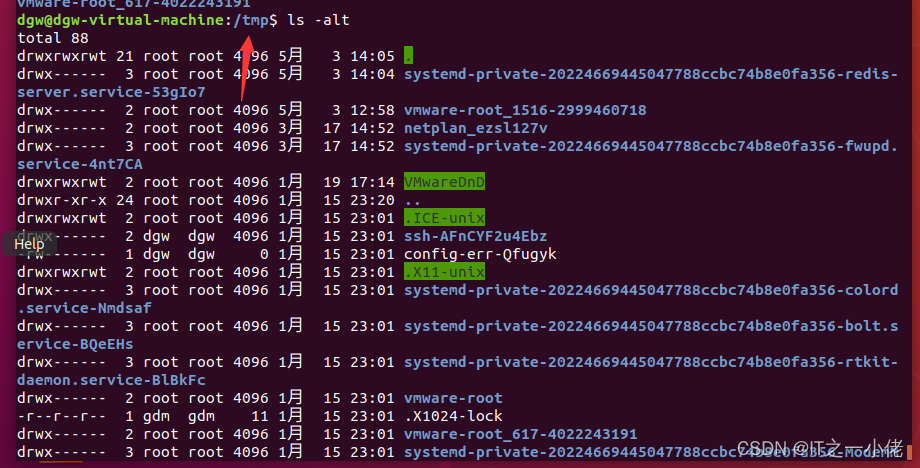

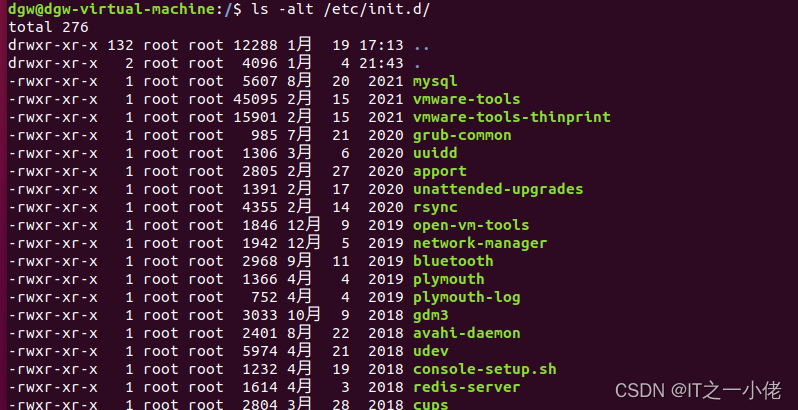

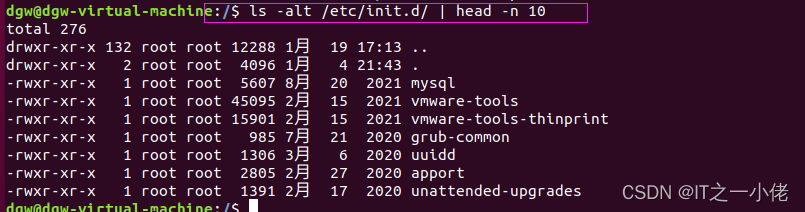

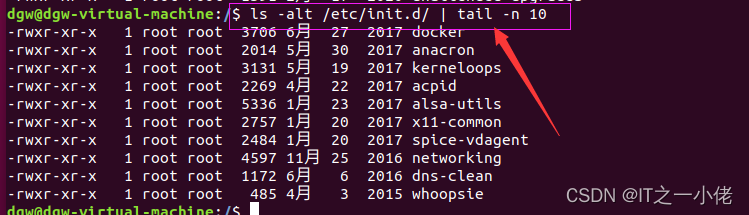

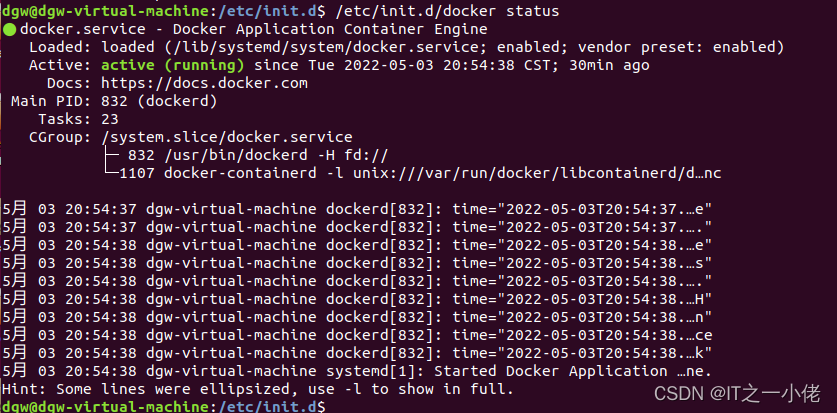

查看开机启动项内容/etc/init.d/,恶意代码很有可能设置在开机自启动的位置。

查看指定目录下文件时间顺序的排序:ls -alt | head -n 10

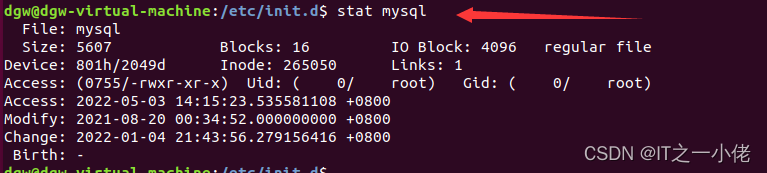

查看文件时间属性:stat文件名

文件分析一敏感文件信息3

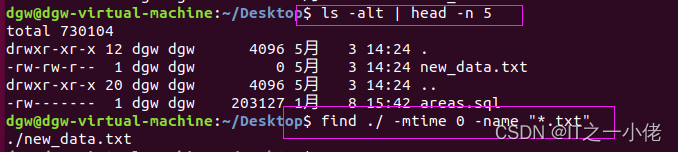

新增文件分析:

查找24小时内被修改的文件:

find ./ -mtime 0 -name“*.txt”

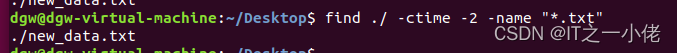

查找72小时内新增的文件:

find ./ -ctime -2 -name"“*.txt"

权限查找:在Linux系统中,如果具有777权限,那么文件很可疑。

find ./ -iname “*.txt*” -perm 777 其中-iname忽略大小写,-perm用于设定筛选文件权限

![]()

进程分析一网络连接分析

在Linux中可以使用netstat进行网络连接查看。

netstat - Print network connections, routing tables, interface statistics,masquerade connections, andmulticast memberships

具体帮助信息查看 man netstat

常用命令netstat -pantl查看处于tcp网络套接字相关信息。

关闭未知连接 kill -9 pid 即可关闭。

分析-进程所对文件

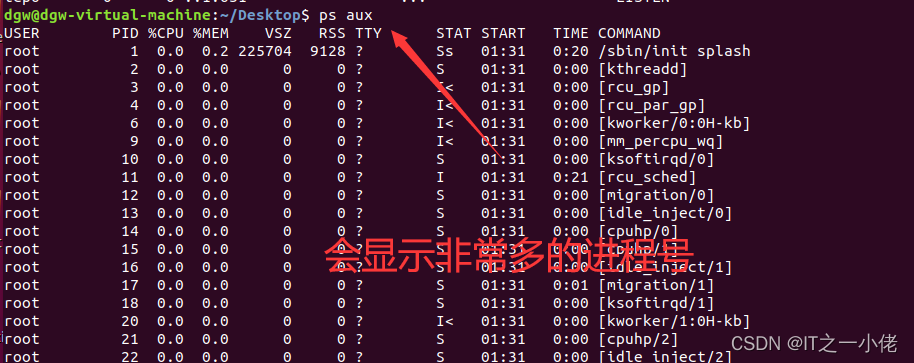

在Linux中可以使用ps查看进程相关信息。使用ps aux查看所有进程信息

使用ps aux | grep PID 筛选出具体PID的进程信息,lsof -i:端口号也可以实现类似功能

登录分析

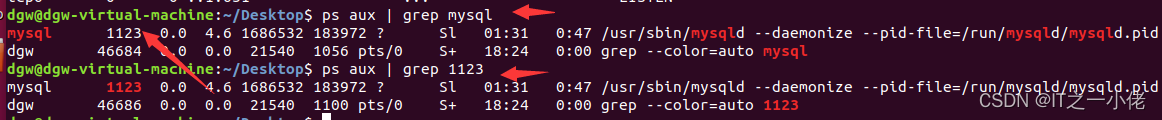

在Linux做的操作都会被记录到系统日志中,对于登录也可以查看日志信息查看是否有异常登录。

last命令 last -i l grep -v 0.0.0.0查看登录日志,筛选非本地登录。

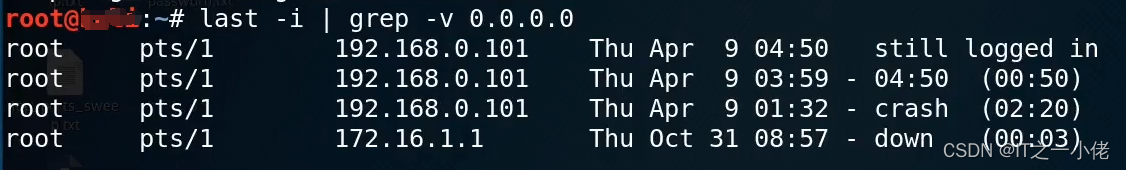

w命令实时登录查看

异常用户分析排查

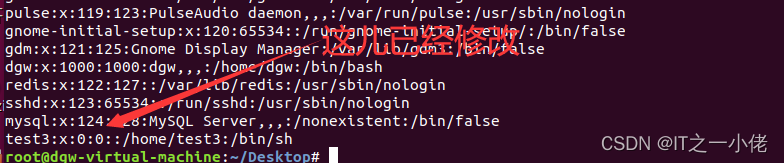

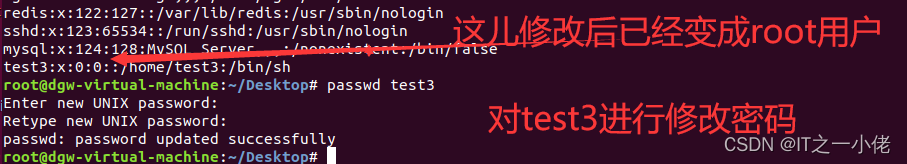

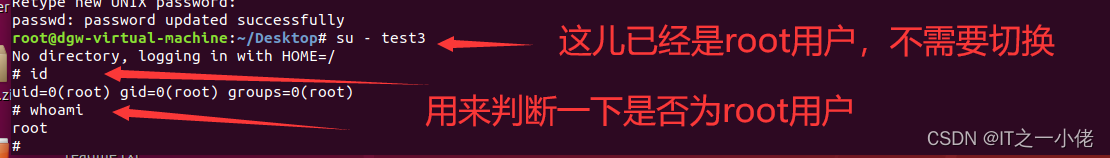

在Linux中 root 用户是一个无敌的存在,可以在Linux上做任何事情。

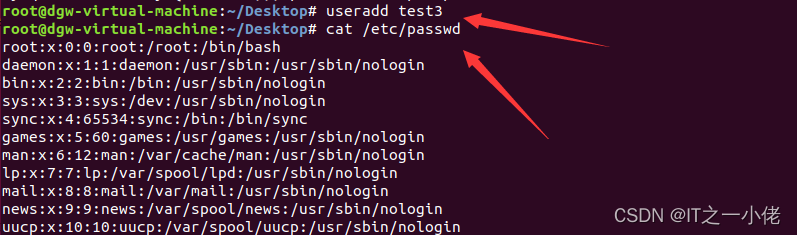

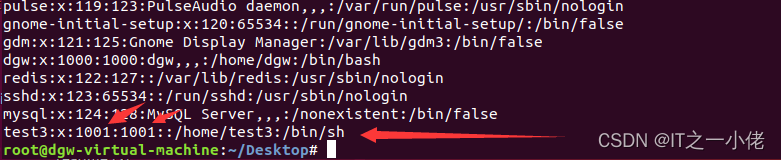

新建用户 useradd username

设置密码 passwd username 输出密码

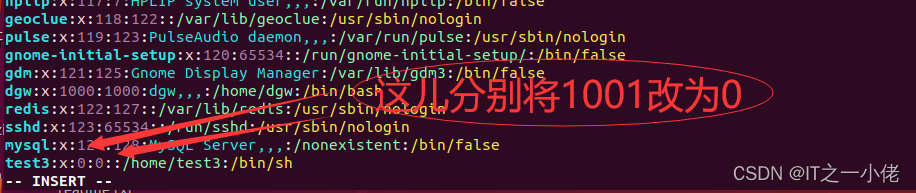

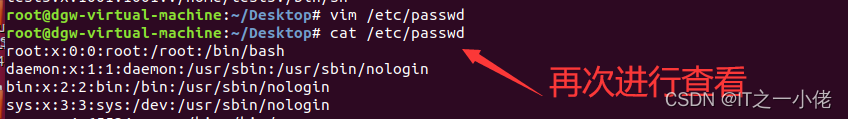

设置用户uid和gid都为0. (root用户uid为0 gid为0)修改文件即可

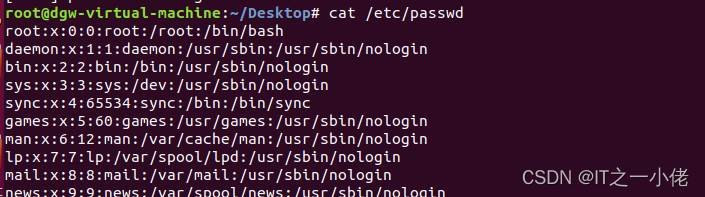

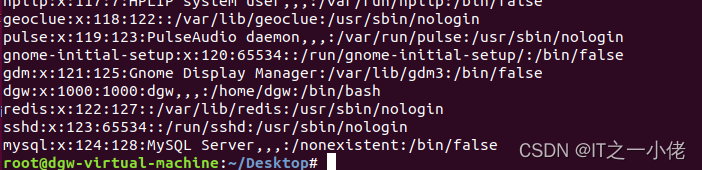

- cat /etc/passwd

![]()

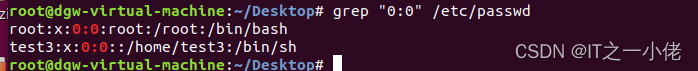

- grep "0:0" /etc/passwd

- ls -l /etc/passwd

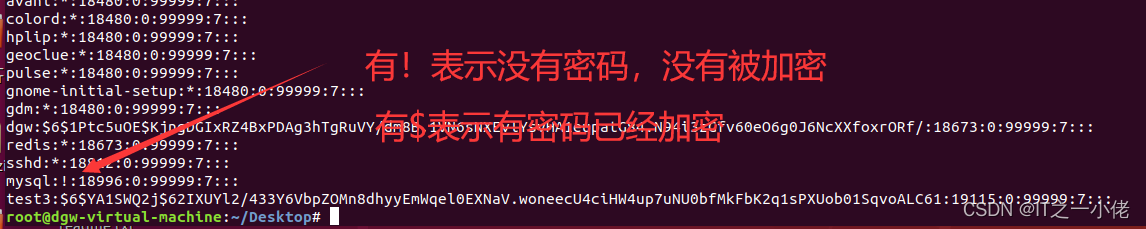

![]()

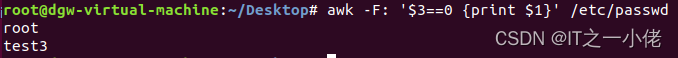

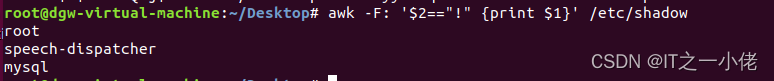

- awk -F: '$3==0 {print $1}' /etc/passwd

- awk -F: '$2=="!" {print $1}' /etc/shadow或 awk -F: length($2)==0 {print $1}' /etc/shadow

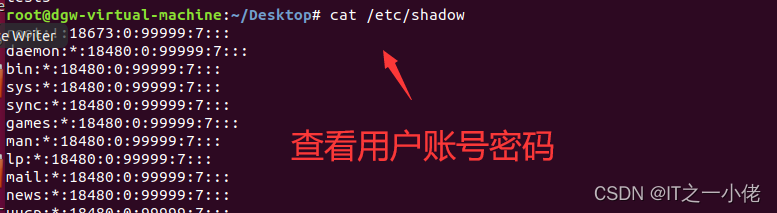

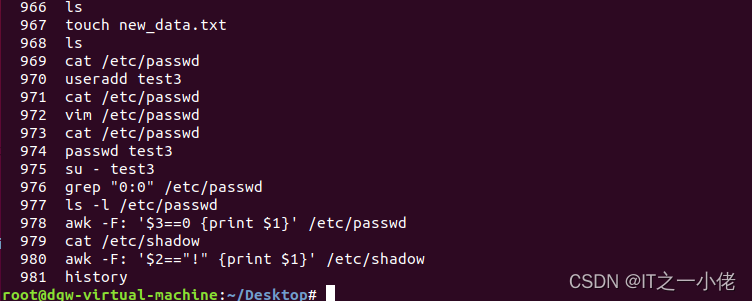

历史命令分析history

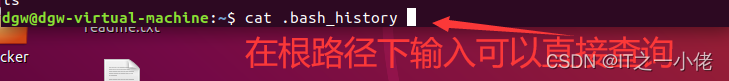

在Linux系统中默认会记录之前执行的命令/root/.bash_history文件中。

用户可以使用cat /root/ .bash_history进行查看或着使用history命令进行查看

![]()

特别注意:wget(可能远程下载木马)、ssh(连接内网主机)、tar zip类命令(数据打包)、系统配置等(命令修改)

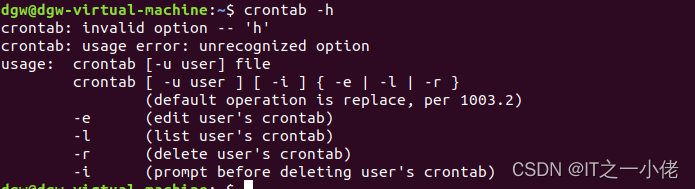

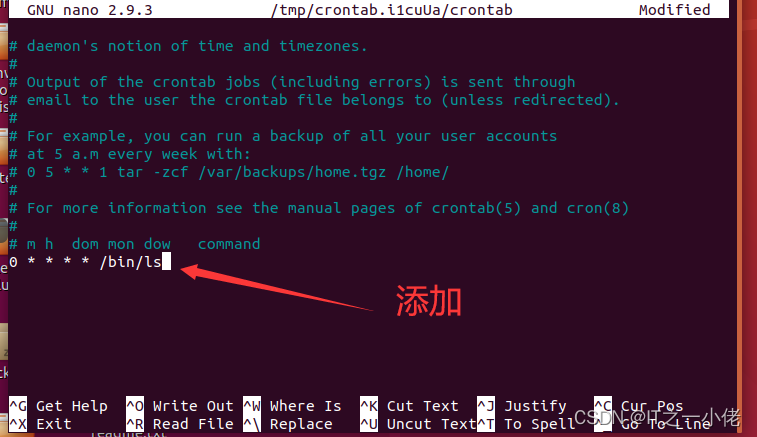

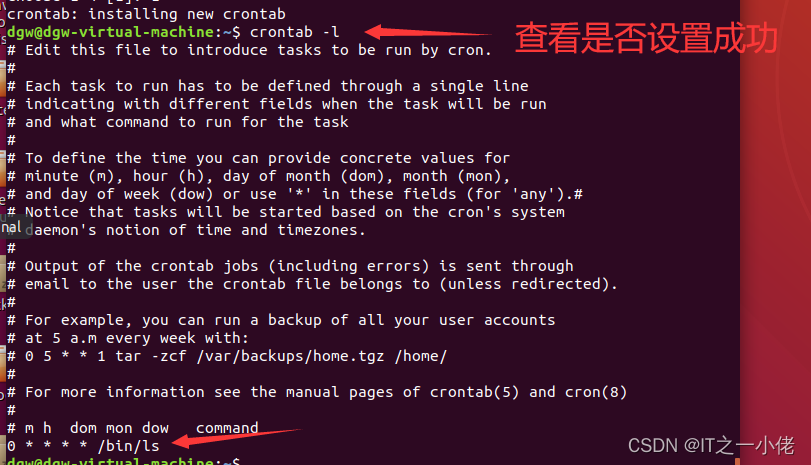

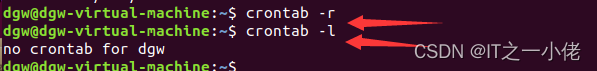

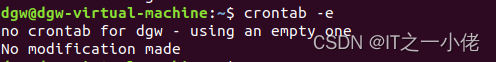

计划任务排查crontab

在Linux系统中可以使用命令crontab进行计划任务的设定

其中-e 可以用来编辑设定计划任务,-l可以用来查看当前计划任务,-r用来删除计划任务。特别注意计划任务中未知内容

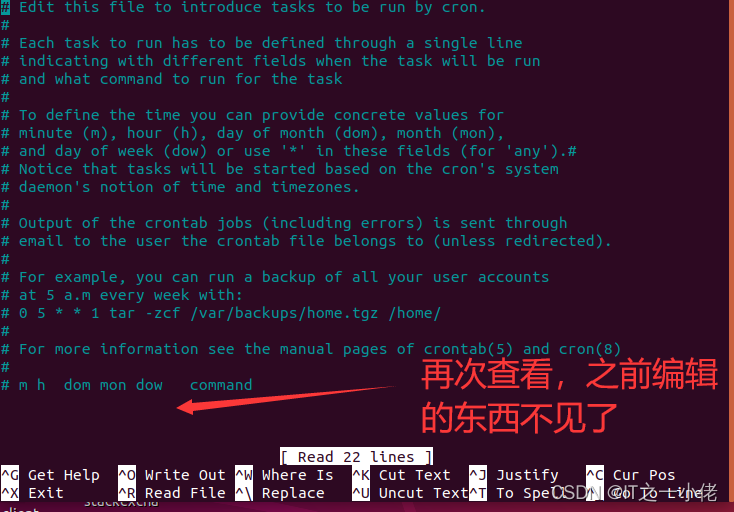

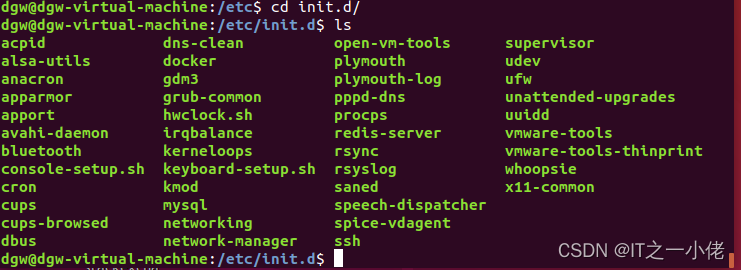

开机自启动项

在Linux(Debian)系统中 /etc/ init.d/目录下保存着开机自启动程序的目录。

用户可以直接使用/etc/init.d/程序名称status查看状态。

使用update-rc.d程序名称disable取消开机自启动。 使用enable实现开机自启动。

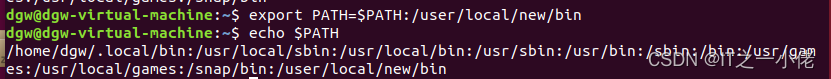

$PATH变量异常

决定了shell将到哪些目录中寻找命令或程序,PATH的值是一系列目录,当您运行一个程序时,Linux正这些目录下进行搜寻编译链接。【如使用命令ls、cd时,这也是通过path变量来设置的】

修改PATH export PATH=$PATH:/usr/locar/new/bin 本次终端中有效,重启后无效。在/etc/profile或/home/.bashrc (source ~/.bashrc)才能永久生效。

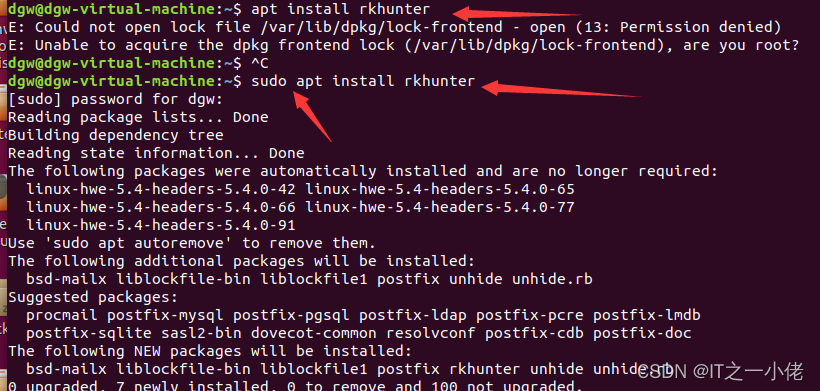

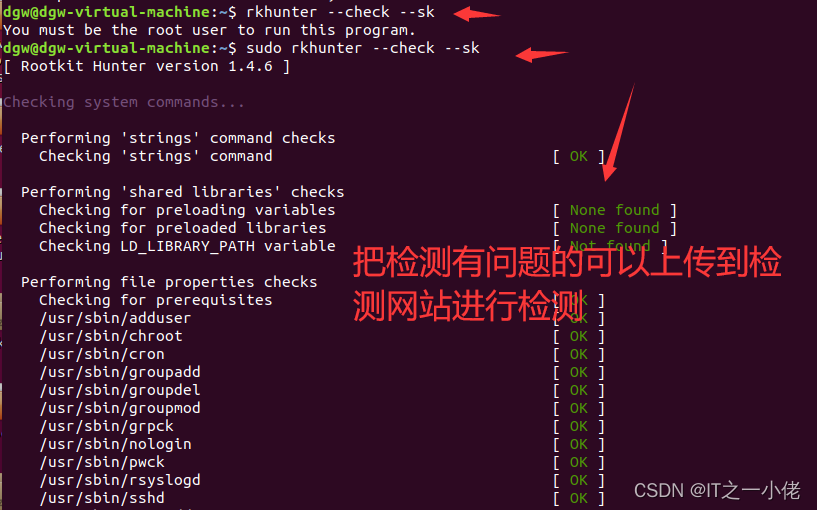

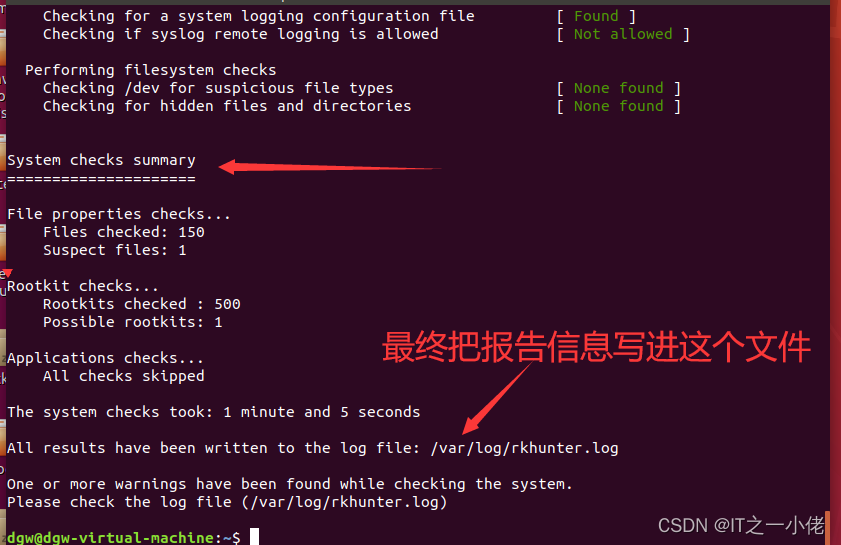

后门排意 rkhunter

Rkhunter具有以下功能:

1、系统命令检测,MD5校验

2、Rookit检测

3、本机敏感目录、系统配置异常检测

安装:apt install rkhunter

基本使用:rkhunter --check --sk

-c, --check Check the local system

--sk,--skip-keypress Don't wait for a keypress after each test

4546

4546

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?