对于参数详见:Nmap中文手册

不知道端口号对应的服务:grep --help | ‘\n’

TCP三次握手:SYN ACK RST FIN PUSH(推);访问一个未开启的服务时,返回一个RST标记。

UDP:服务未开启,访问时会返回一个ICMP不可达

UDP ICMP:头部(header) 8Byte

IP TCP 20字节

抓包:

Tcpdump -i eth0 -nn host 192.168.10.130 and port or icmp //KALI对靶机连接

在Kali上开启一个端口:nc 192.168.10.130 -u 8888

再去靶机上:nc -l -u 8888 //打开同样端口号,-l:监听 -u:udp

以上过程可实现通信

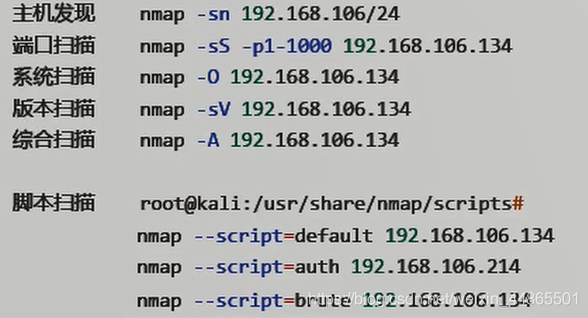

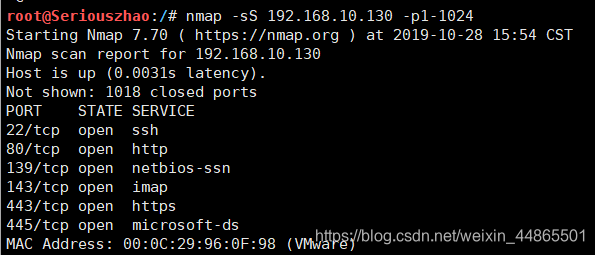

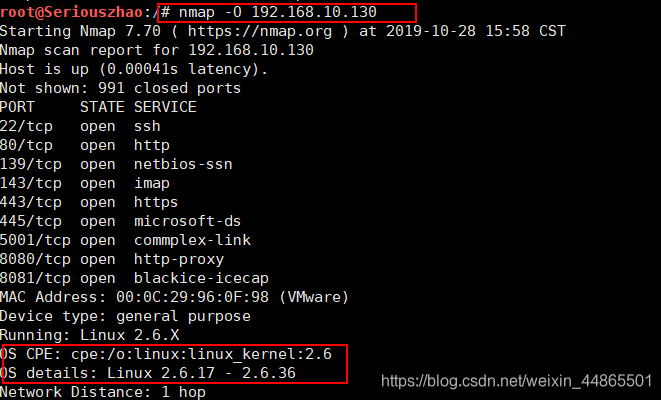

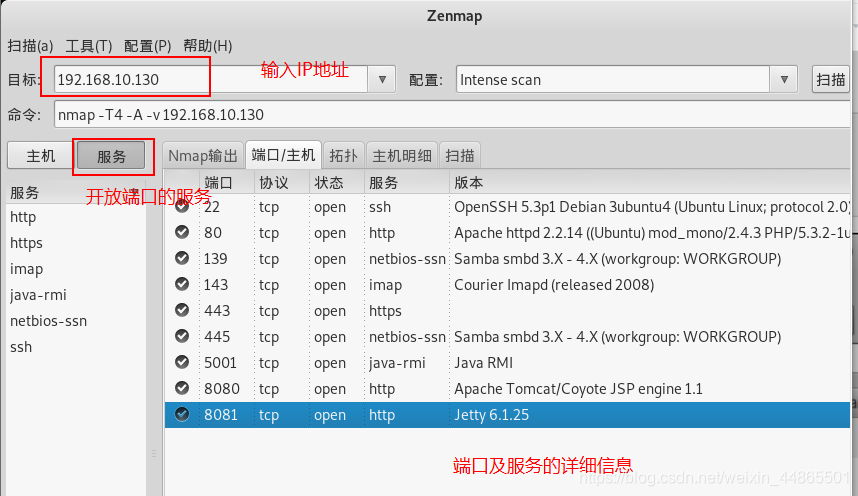

进行端口扫描操作:查看主机哪些端口是开放的

nmap -sS 192.168.10.130 -p1-1024

3389:远程桌面;80/443:http/https 445:sbm;3306:Mysql

为避免22端口被黑客攻击利用,建议将22号端口改到1024以上。

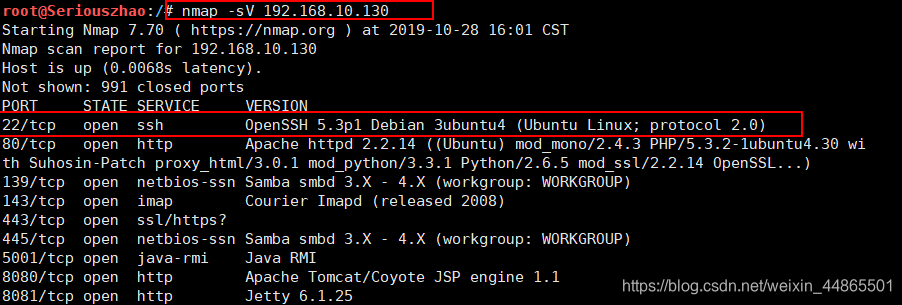

nmap -sV 192.168.10.130 -p1-1024 //查看端口的版本信息

Nmap窗口型界面:

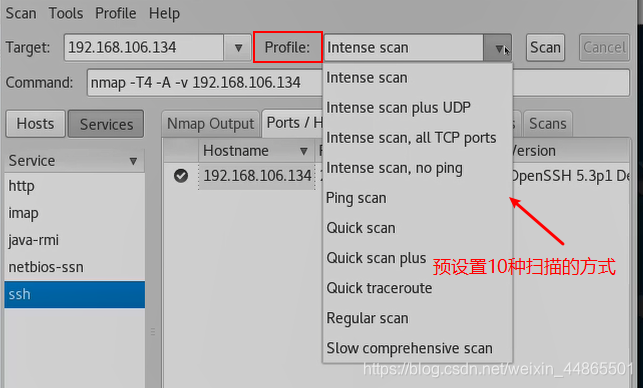

第一种:Intense scan

(nmap -T4 -A -v)

一般来说,Intense scan可以满足一般扫描

-T4 加快执行速度

-A 操作系统及版本探测

-v 显示详细的输出

第二种:Intense scan plus UDP

(nmap -sS -sU -T4 -A -v)

即UDP扫描

-sS TCP SYN 扫描

-sU UDP 扫描

第三种:Intense scan,all TCP ports

(nmap -p 1-65536 -T4 -A -v)

扫描所有TCP端口,范围在1-65535,试图扫描所有端口的开放情况,速度比较慢。

-p 指定端口扫描范围

第四种:Intense scan,no ping

(nmap -T4 -A -v -Pn)

非ping扫描

-Pn 非ping扫描

第五种:Ping scan

(nmap -sn)

Ping 扫描

优点:速度快。

缺点:容易被防火墙屏蔽,导致无扫描结果

-sn ping扫描

第六种:Quick scan

(nmap -T4 -F)

快速的扫描

-F 快速模式。

第七种:Quick scan plus

(nmap -sV -T4 -O -F --version-light)

快速扫描加强模式

-sV 探测端口及版本服务信息。

-O 开启OS检测

–version-light 设定侦测等级为2。

第八种:Quick traceroute

(nmap -sn --traceroute)

路由跟踪

-sn Ping扫描,关闭端口扫描

-traceroute 显示本机到目标的路由跃点。

第九种:Regular scan

规则扫描

第十种:Slow comprehensive scan

(nmap -sS -sU -T4 -A -v -PE -PP -PS80,443,-PA3389,PU40125 -PY -g 53 --script all)

慢速全面扫描。

nmap --help |grep -C2 ‘-F’ :显示前后两行

1269

1269

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?