遇到报错不要慌,复制信息就是一顿查。

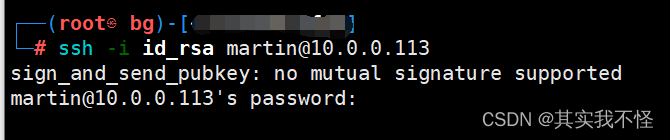

报错原因:没有配置服务器接受以 ssh-rsa 格式签名的公钥进行身份验证。

解决步骤:

1.进入到 ~/.ssh路径(请看清楚路径)

cd ~/.ssh2.创建一个config文件

touch config

3.写入一下内容:PubkeyAcceptedKeyTypes +ssh-rsa

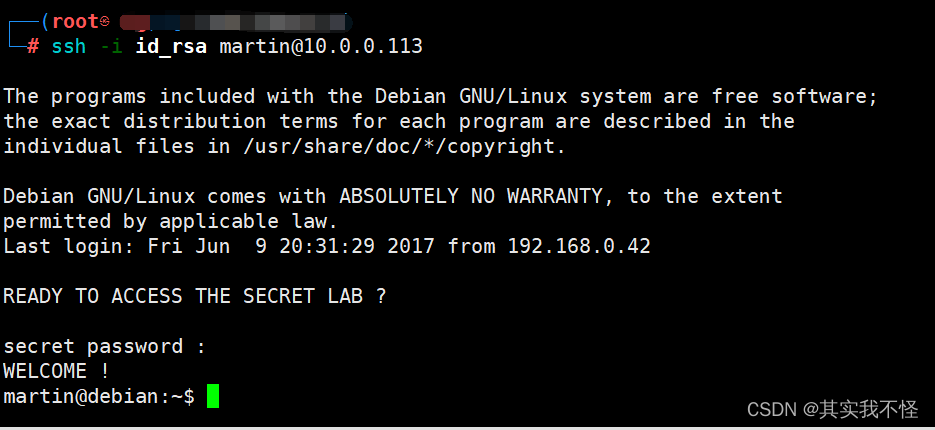

echo "PubkeyAcceptedKeyTypes +ssh-rsa" > confi4.重新开一个xshell终端或者重启机器可以解决(我这里是重新开了一个xshell终端)

PubkeyAcceptedKeyTypes +ssh-rsa 是一个 OpenSSH 密钥验证策略,它表示服务器接受以 ssh-rsa 格式签名的公钥进行身份验证。这个策略只适用于 OpenSSH 服务器。如果你使用的是其他类型的服务器或客户端,可能无法理解或执行这个策略。

如需要注意的是我这里使用的是root用户其他用户能不能成功没有尝试过,如果你是root用户按照此步骤设置后仍然无法解决那么恭喜你中奖了,有其他解决方案记得带带我![]()

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?