从vulnhub官网下载了靶机镜像文件,导入VMwar以后,kali无法扫描获取ip地址,原因是靶机没有自动获取ip地址,下面阐述结局方案。

前言

在渗透测试过程,我们需要下载靶机文件,然后导入VMware等工具,部署自己的靶场环境,但是由于靶场作者等因素,导致无法在渗透测试中,获取IP地址,我们就此问题给出实际解决方案。

一、配置参数

1.1 进入配置界面

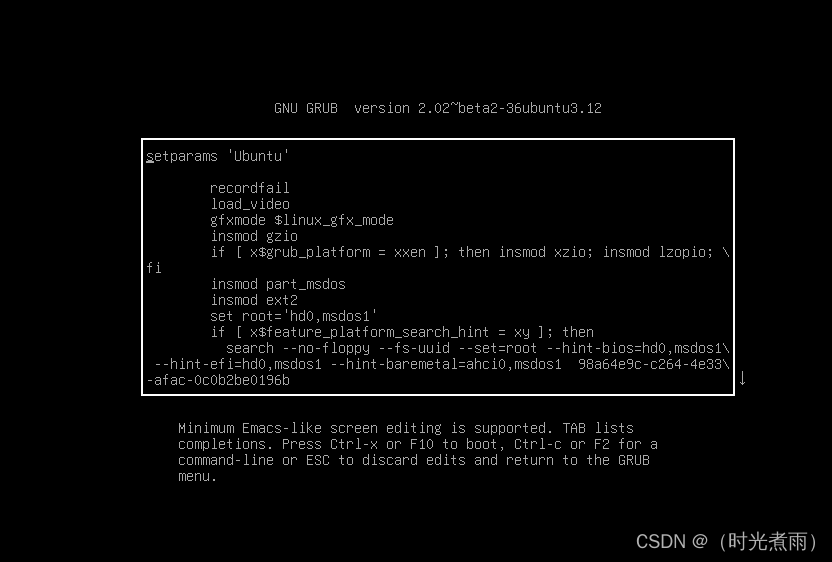

启动导入的靶机,然后在启动时按下【shift】键,然后按下【e】进入配置界面,进行相关配置

1.2 修改ro

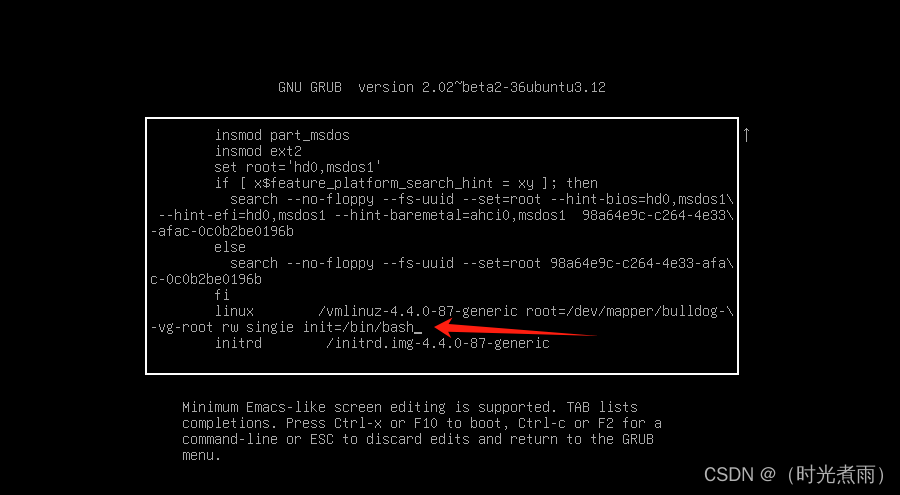

修改ro后的值为rw singie init=/bin/bash

如图所示:

按F10(或CTRL+X)保存,系统会重启进入下一步操作。

重启后界面,如下图所示:

二、网卡设置

2.1 查看网卡配置信息

命令行输入:

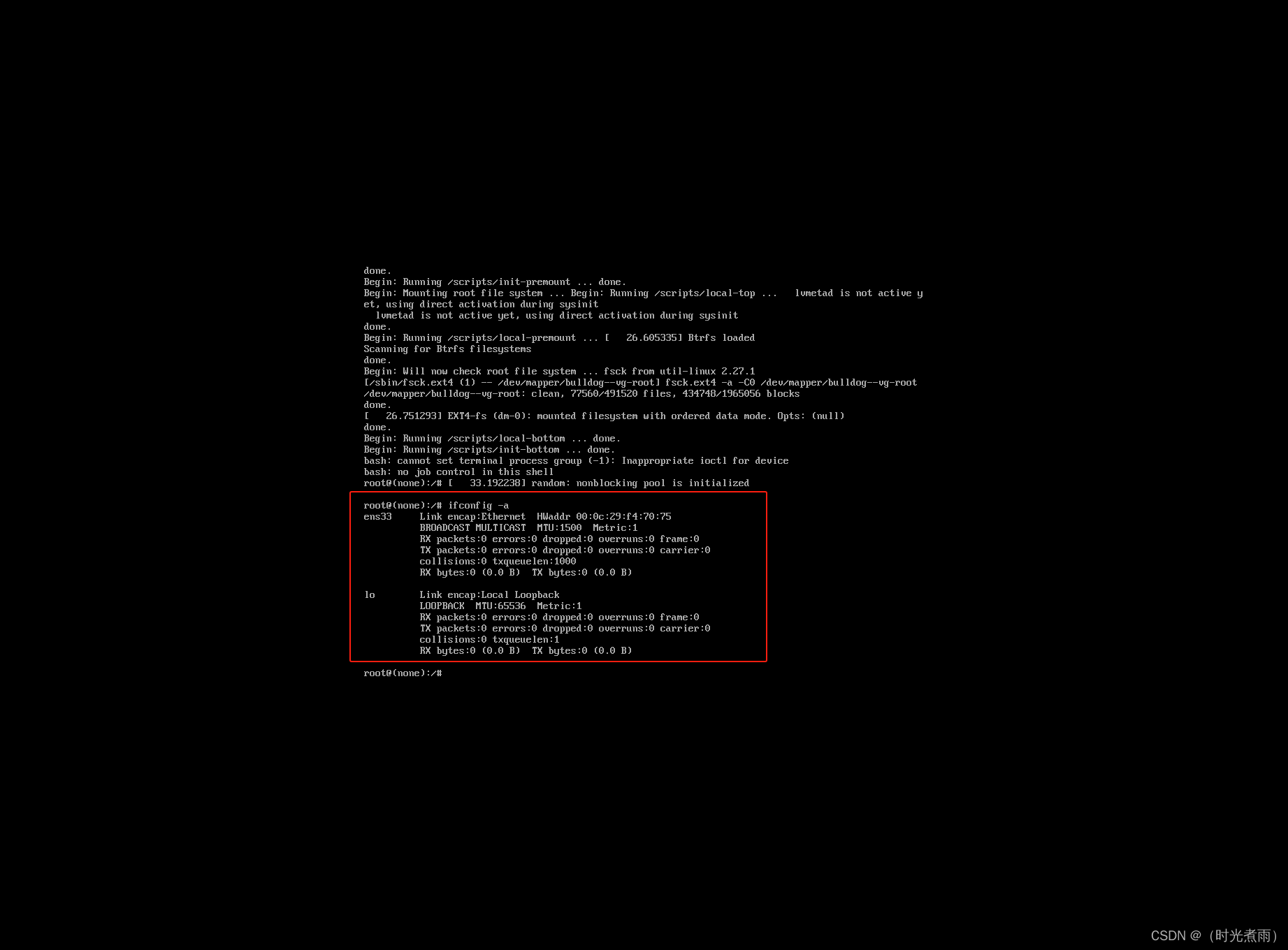

ifconfig -a

如图所示,显示的网卡是关闭的状态,并没有自动获得ip地址,所以我们扫描主机时不能发现这台主机。

2.2 配置网卡信息

命令行输入:

vim /etc/network/interfaces

- 按**【i】**进入编辑模式。

- 将上图中显示的emp0s3修改为ens33。

- 再按【Esc】,退出编辑模式。

- 输入【:wq】,保存退出vim编辑模式。

- .

注意:中括号【】不用输入。

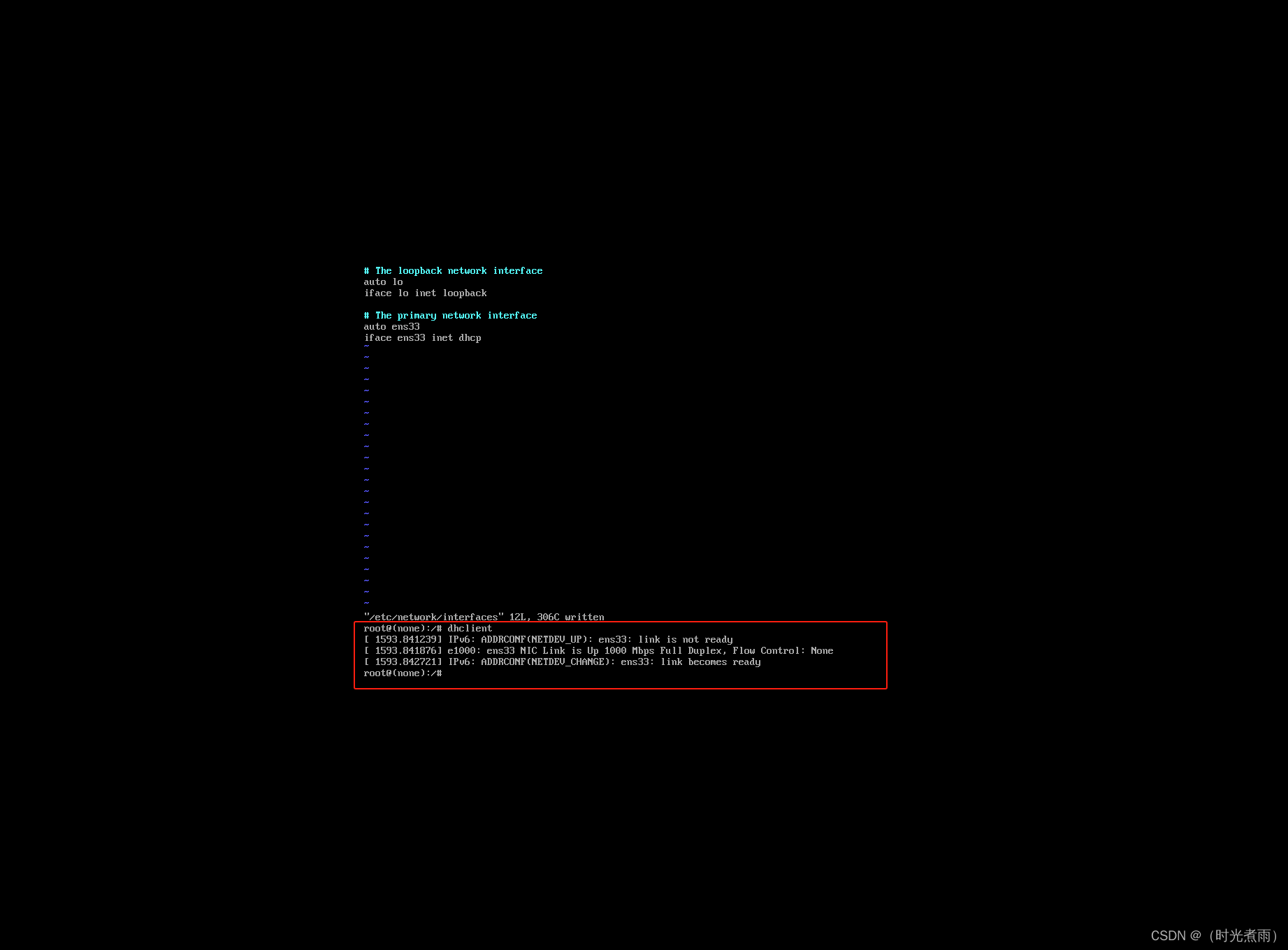

2.3 执行dhclient命令

注:这一步非常重要,不执行,前面的设置不生效。

命令行输入并执行如下命令(自动分配IP地址):

dhclient

显示如下图(ens33 MIC Link is up):

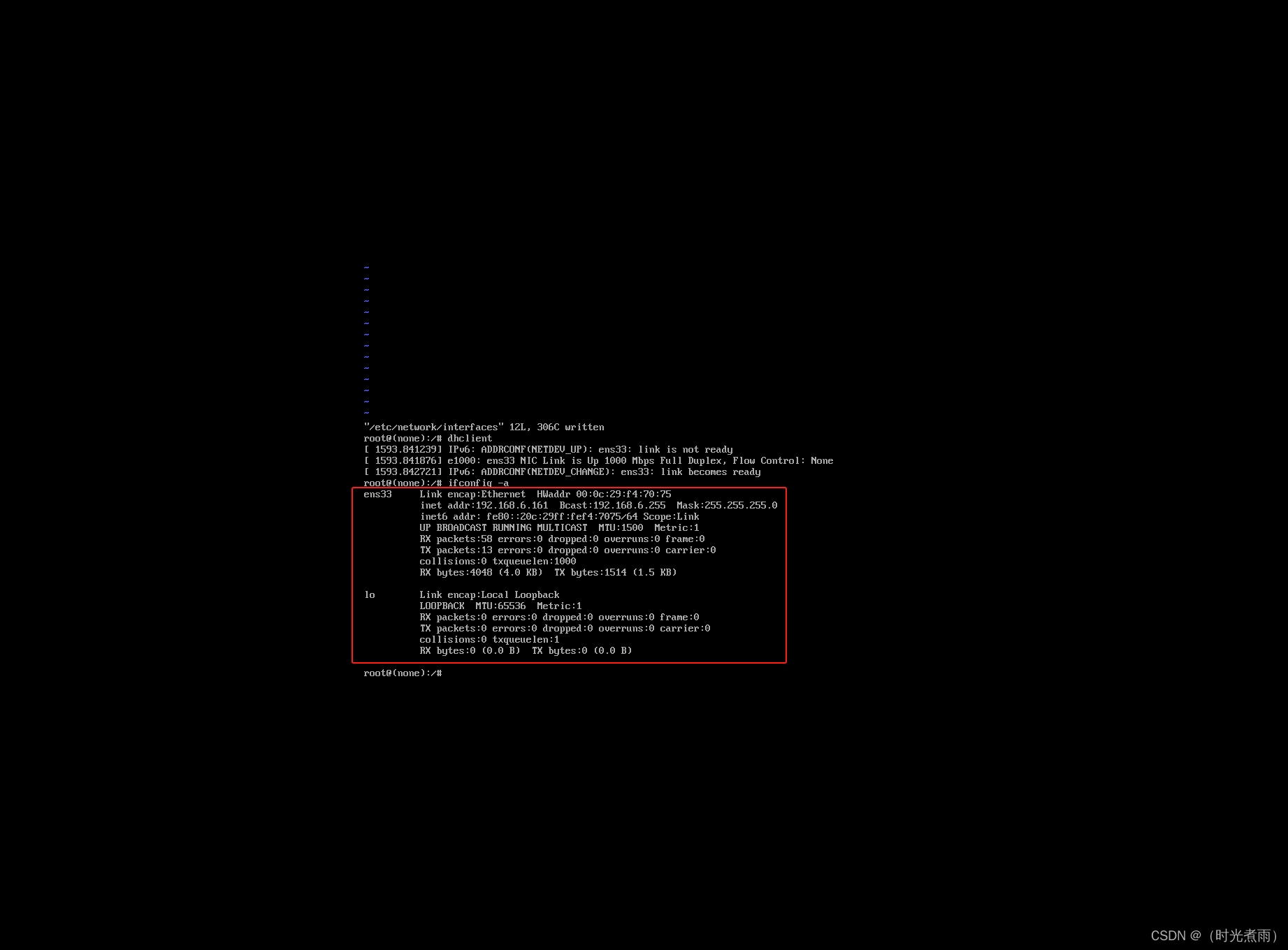

2.3 再次查看网卡信息

命令行输入:

ifconfig -a

显示如下界面:

显示已获得IP地址信息,靶机已经自动分配IP地址。

视频教程

如果您看不懂上文的步骤,可以参考作者自己录制的简单视频。

【解决办法】- 靶机导入VMware后无法自动获取IP地址

总结

本文叙述了导入到Vmare的靶机无法获得IP地址的处理方案,其中涉及到的内容有linux基础操作(vim\dhclient)、VMware导入靶场操作等内容,操作相对简单

603

603

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?