目录

0x01 漏洞介绍

-

漏洞描述

Weblogic Server WLS Core Components反序列化命令执行漏洞(CVE-2018-2628),该漏洞通过T3协议触发,可导致未授权的用户在远程服务器执行任意命令 -

漏洞编号

CVE-2018-2628 -

受影响版本

Weblogic 10.3.6.0

Weblogic 12.1.3.0

Weblogic 12.2.1.2

Weblogic 12.2.1.3

0x02 环境部署:

搭建一次,复现百次

靶机 ip:192.168.30.209

kali ip:192.168.30.182

0x03 漏洞复现

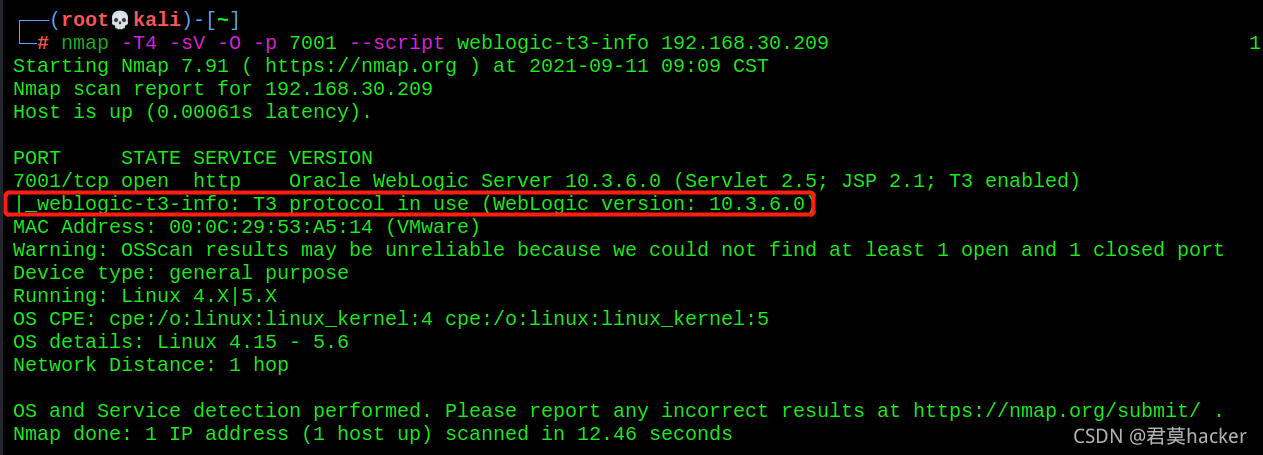

1. 查看T3服务

在kali上使用脚本weblogic-t3-info扫描目标主机是否开启T3服务

从扫描结果可以看出目标主机已开启T3服务

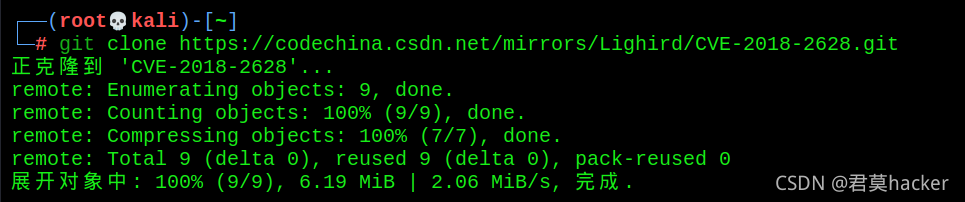

2. 下载检测漏洞脚本,并进行解压

git clone https://codechina.csdn.net/mirrors/Lighird/CVE-2018-2628.git

解压:

unrar x CVE-2018

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4944

4944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?