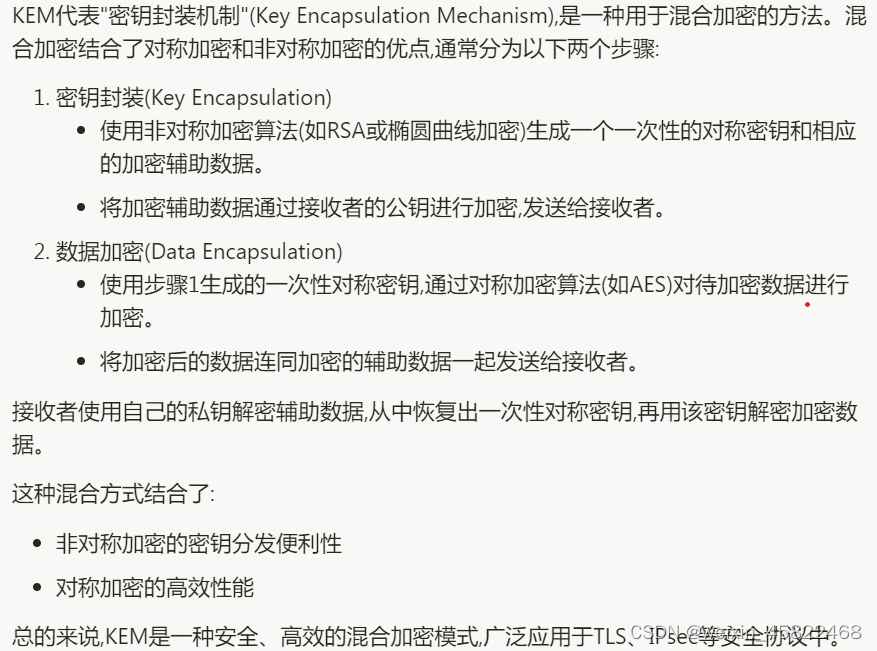

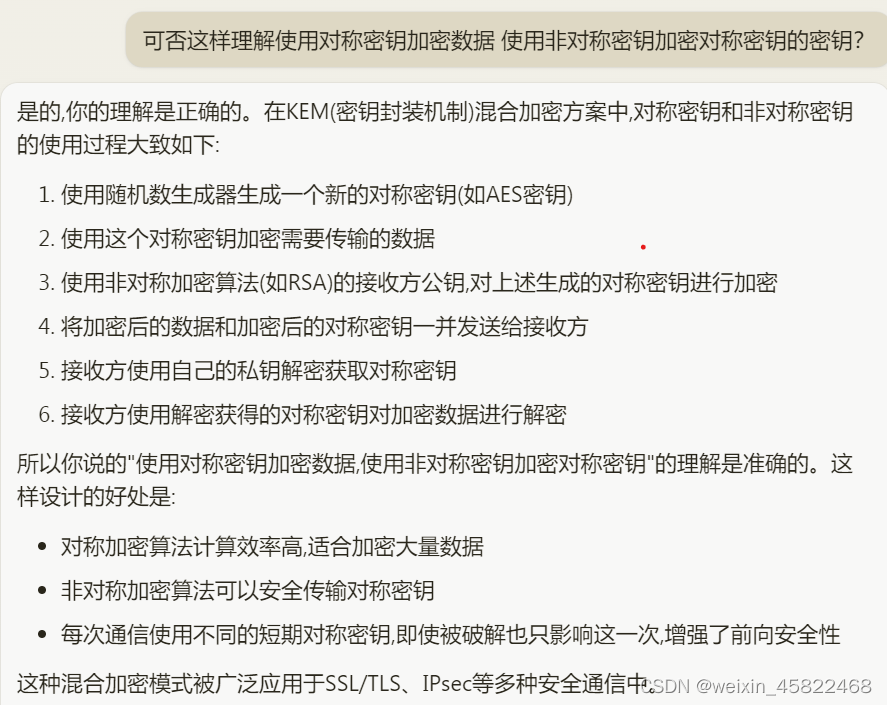

KEM(混合密钥)的学习

关于UC框架下的安全证明

最近看的两篇都使用以下的这种 能隐藏PIDU和a的同时能让接收方计算出来

关于身份认证

首先最传统的PKI系统:依赖中心认证机构CA颁发用户的证书和公钥 使用起来较为复杂且容易造成中心单点故障

IBC:基于身份的公钥系统允许用户直接使用身份作为公钥 无需传统的证书 用户的私钥由KGC生成(1.全由KGC生成的话KGC知道所有用户的私钥(不安全)2.密钥管理问题)

无证书公钥密码系统CL-PKC:集合了PKI和IBC的优点 特点是无需证书的生成且私钥不完全由KGC生成 用户的私钥一部分由自己生成一部分由KGC生成,这种系统的优点包括:

- 无密钥托管:KGC无法获取用户的完整私钥,保护了用户隐私。

- 灵活性和扩展性:用户可以使用易于管理的标识作为公钥,无需复杂的证书管理。

- 安全性:即使攻击者替换了公钥,也无法伪造签名或解密加密信息,因为攻击者无法获取完整的私钥。

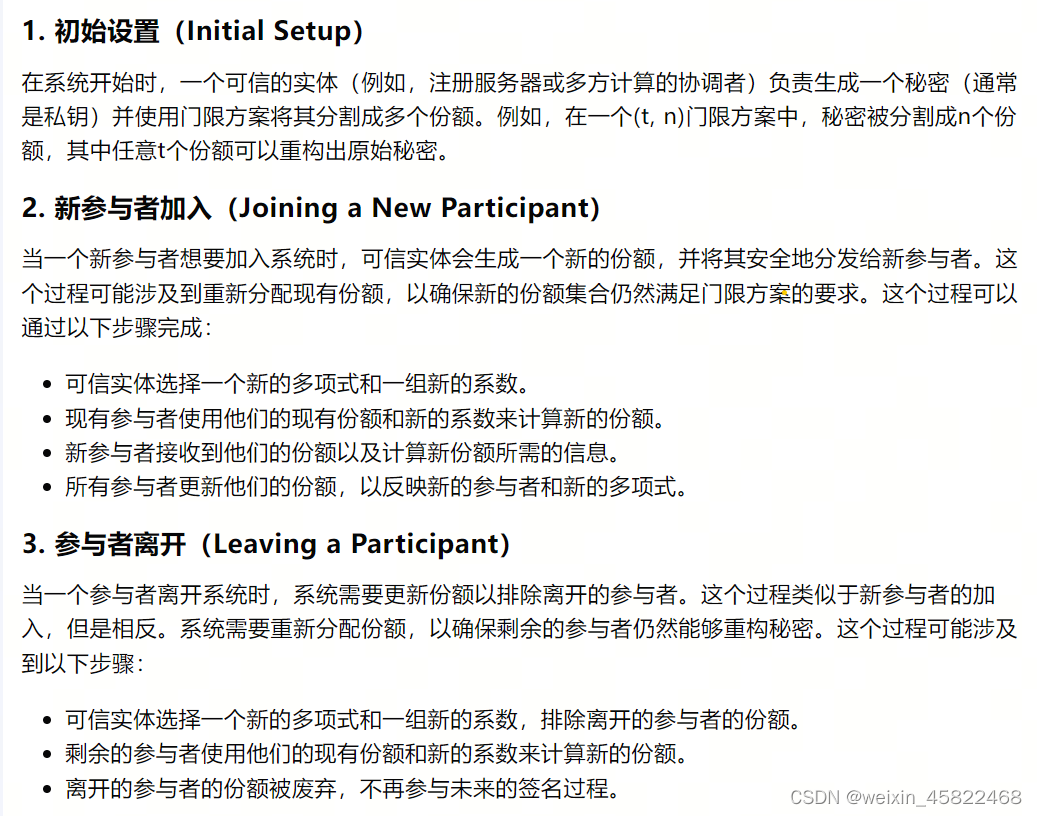

关于门限签名

门限签名一般用于分布式的场景中,每个协作者都能对某项事务生成部分签名,只有达到阈值时能生成一个完整的签名,对于该场景的使用,优点:1.分布式,即使单个协作者被攻击或者失效、半可信不会影响整体,整体的签名也无法伪造。2.支持协作者的动态增删

-

分散化:签名过程分散在多个参与者之间,不需要单一的签名者。

-

容错性:即使一些参与者失去他们的份额或被攻击者破坏,只要有足够的参与者(达到阈值)仍然可以重构秘密并进行签名。

-

安全性:攻击者要伪造签名,需要获取足够数量的份额,这在实践中是非常困难的。

-

无需可信第三方:与传统的数字签名方案不同,门限签名不需要一个可信的第三方来管理私钥,从而减少了单点故障的风险。

5104

5104

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?