一、前置问题

为什么要登录校验?

登录校验,就是判断访问资源的用户是否是合法用户,保障安全。如果不设

置登录校验,就可以跳过登录,直接通过url访问资源。

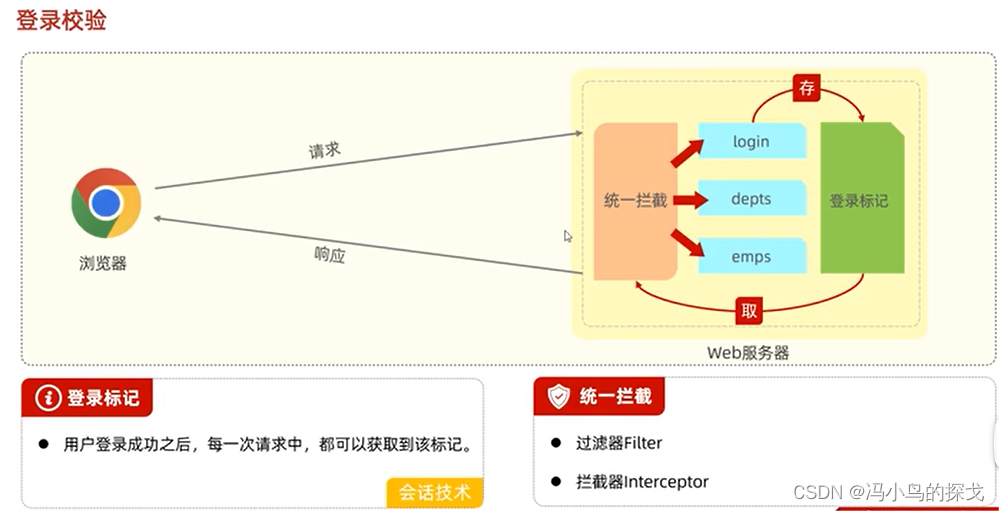

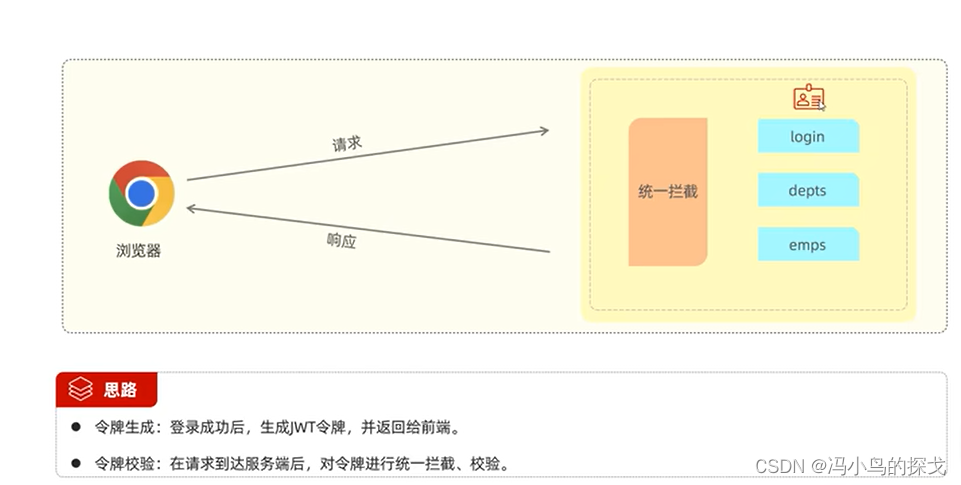

二、登录校验实现思路:

在服务器端对请求进行统一拦截。浏览器先请求登录接口,登录请求不拦截,登录成

功后,生成一个登录标记,以后每次请求都携带这个登录标记,在服务器端对每次请

求都拦截来校验登录标记,登录标记校验通过,放行请求。

三、会话技术

为什么学习会话技术?

在上边的内容中我们知道,需要每次请求都携带登录成功后生成的**登录标识**,

但是,浏览器和服务器之间的通信是http请求,http请求是无状态的,两次请

求之间是独立的,无法携带上次请求的数据,但是效率比较高。所以 ,会话

技术就是解决多次请求间共享数据的问题的。

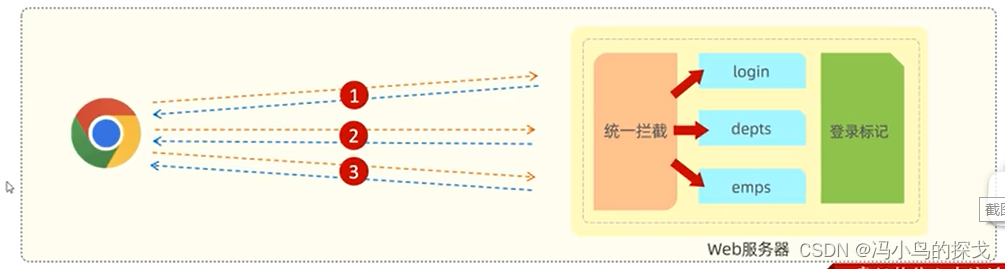

1、会话

浏览器和服务器建立连接,就是会话,直到一方断开,会话结束,一次会话包含多次的请求和响应。如图①②③是一次会话中的多次请求和响应。

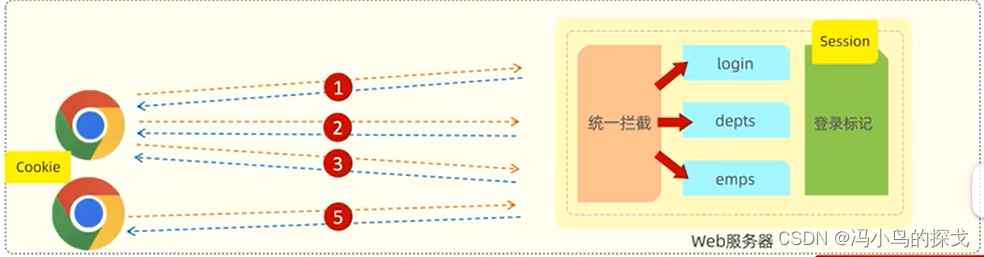

2、会话跟踪

一种维护浏览器状态的方法,服务器需要识别多次请求是否来自于同一会话,以便在同一会话的多次请求中共享数据。如图:①②③是一次会话,⑤是另一次会话

3、会话跟踪方案

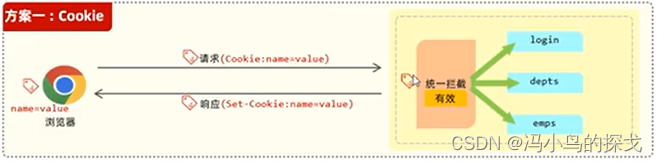

(1)、客户端会话跟踪技术:cookie

①在登录接口生成cookie,服务器会自动的将cookie返回并保存到客户端浏览器,浏览器再次发送请求的时候也会自动的带上cookie。因为cookie是http协议支持的,所以是自动的。

②cookie可以存储key-value值,并以此在服务器端进行校验。

③在http的请求头中,是Cookie字段,在响应头中,是Set-Cookie字段。

④response.addCookie()中可以放置多个Cookie

优缺点:

cookie

优点:http协议中支持的技术

缺点:移动端app无法使用

用户可以自己禁用cookie

不能跨域(协议、IP地址、端口号有一个不同就是跨域)

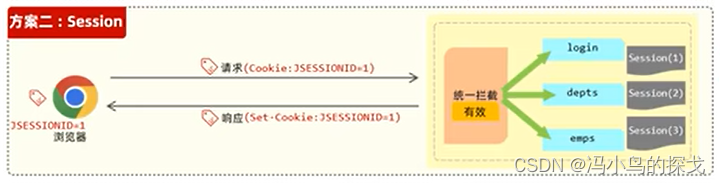

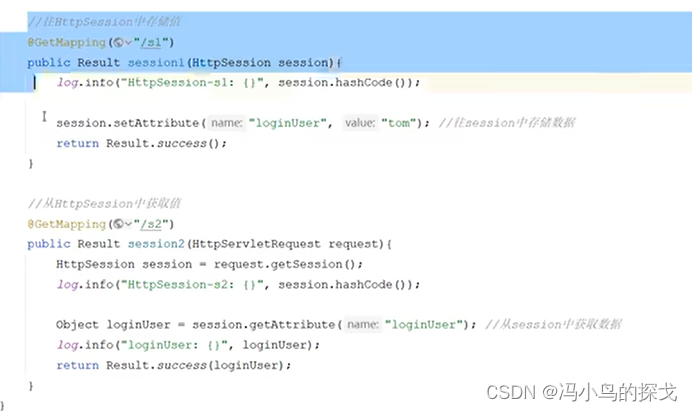

(2)、服务端会话跟踪技术:session

①session的使用需要依赖cookie,客户端浏览器访问服务器端,服务

器端生成一个session并保存到服务器端,将sessionId通过cookie返

回给浏览器,浏览器存储sessionId,在以后的每次请求中都会携带

sessionId到服务器端来找对应的session。

②服务器端向浏览器端响应sessionId是在Set-Cookie字段中存储,浏

览器向服务端发送请求,sessionId由Cookie携带。

③服务器端使用sessionId寻找session的过程是自动的

优缺点:

优点:存储在服务器端,安全

缺点:

①服务器集群环境下无法直接使用session(因为session存在服务器端,服务器集群下服务器A没有服务器B中的session)

②cookie的缺点

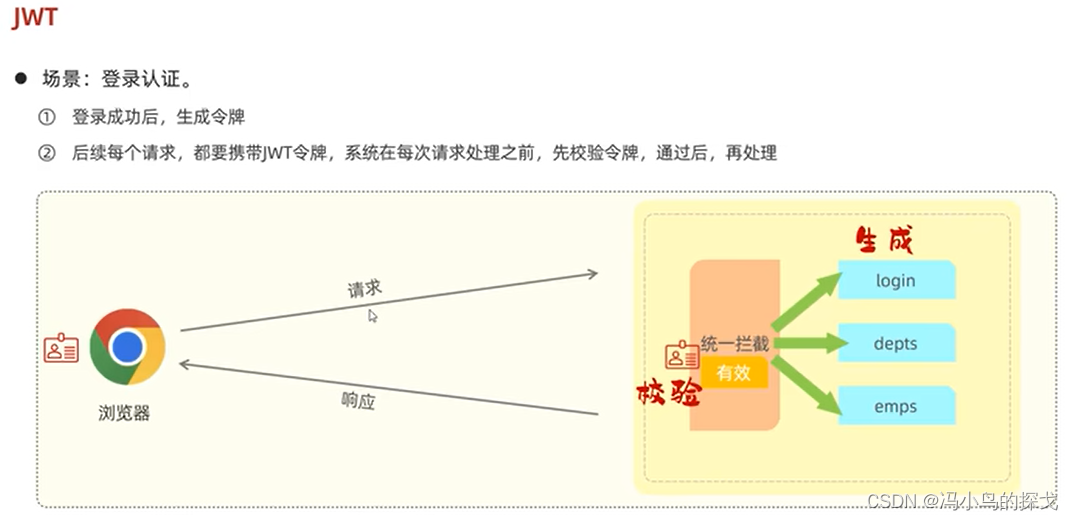

(3)、令牌技术

实现思路:用户登录成功后,生成一个身份标识返回给浏览器,这个身份标识

存储在浏览器中,可以是cookie,也可存储在其他的字段中。等到浏览器向

服务器发送请求时,对请求进行拦截,校验身份标识,校验通过了,说明是

已经登录了,校验不通过,说明还没登录。

优缺点:

优点:支持pc端,移动端、

解决集群环境下的认证问题、

减轻服务器的存储压力

缺点:需要自己实现(前后端配合)

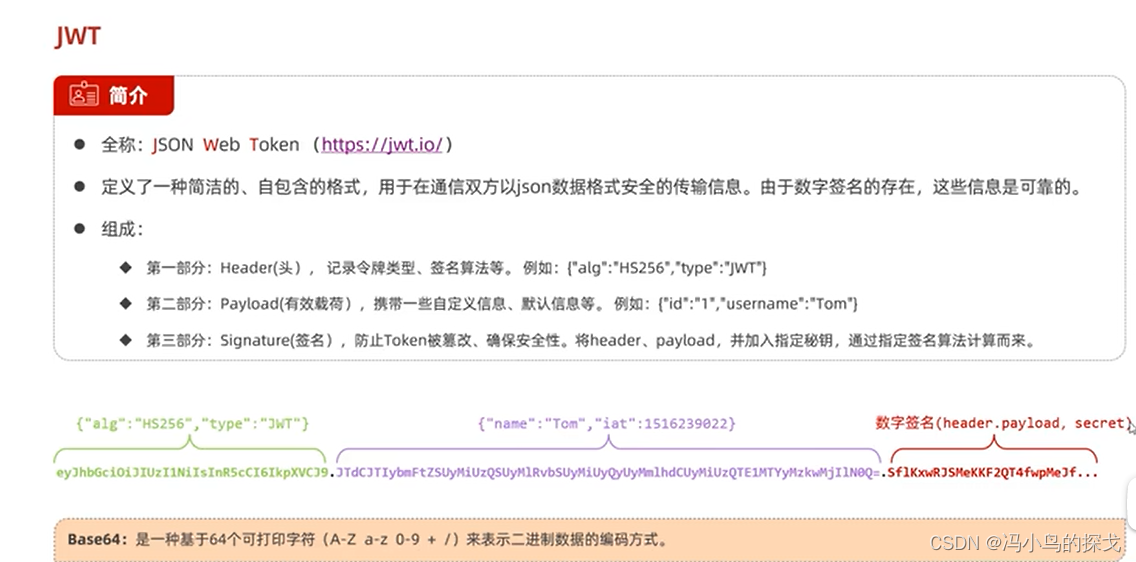

四、 jwt令牌

1、是什么?

①jwt字符串的第一部分和第二部分是Base64编码方式,不是加密方式。第三部分是由第一部分指定的签名算法等信息计算而来。

②jwt令牌字符串中的字符只要有一位被篡改了,就校验不通过,很安全。

2、应用场景

3、jwt生成

(1)、引入jwt依赖

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.9.1</version>

</dependency>

(2)、调用工具类生成、解析令牌

public class JwtTest {

/**

* 生成jwt令牌

* */

@Test

public void getJwt(){

HashMap<String, Object> claims = new HashMap<>();

claims.put("id","1");

claims.put("name","老白");

String jwt = Jwts.builder() //Jwts是jwt依赖包提供的工具类,直接调用

.signWith(SignatureAlgorithm.HS256, "abcd")//加密方式,密钥(长度大于3个字符)

.setClaims(claims)//载荷数据(自定义的内容)

.setExpiration(new Date(System.currentTimeMillis() + 3600 * 1000))//令牌有效期

.compact();

System.out.println(jwt);

}

/**

* 解析jwt令牌

* */

@Test

public void parseJwt(){

Claims abcd = Jwts.parser()

.setSigningKey("abcd")//指定签名密钥

.parseClaimsJws("eyJhbGciOiJIUzI1NiJ9.eyJuYW1lIjoi6ICB55m9IiwiaWQiOiIxIiwiZXhwIjoxNzE0NDY2ODUxfQ.V1_NcMoICcEJ7HkFNmB-DIZxzx29xa6KqZoBAd5GciA")

.getBody();//获取令牌中的载荷

System.out.println(abcd);

}

}

注意事项:

①jwt校验时使用的签名密钥必要和生成jwt令牌时使用的密钥是相同的

②如果jwt解析校验报错,说明jwt被篡改或失效了,令牌非法。

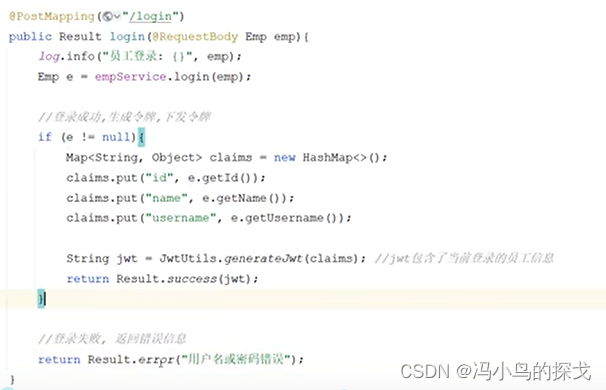

4、登录后下发令牌

场景:登录成功后生成令牌并返回给前端,前端将jwt令牌放入token中

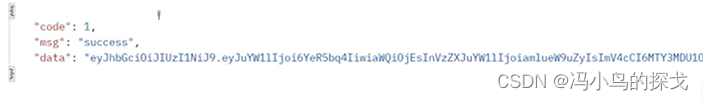

postman测试结果:

postman测试结果:

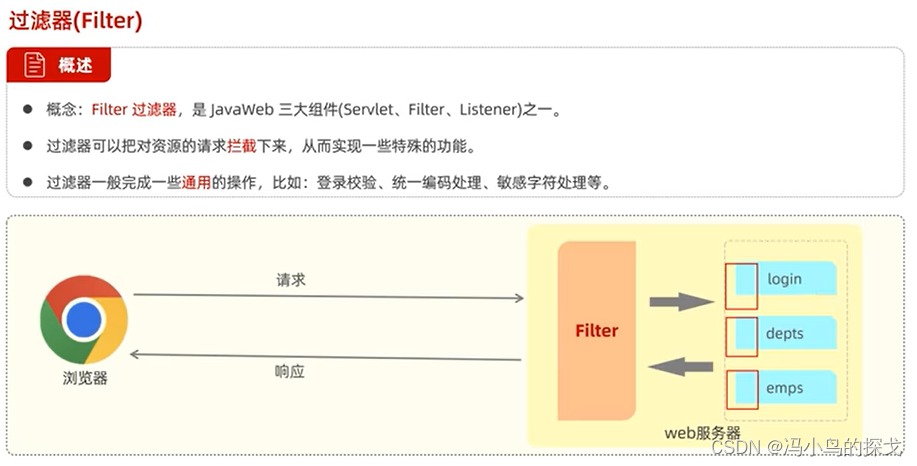

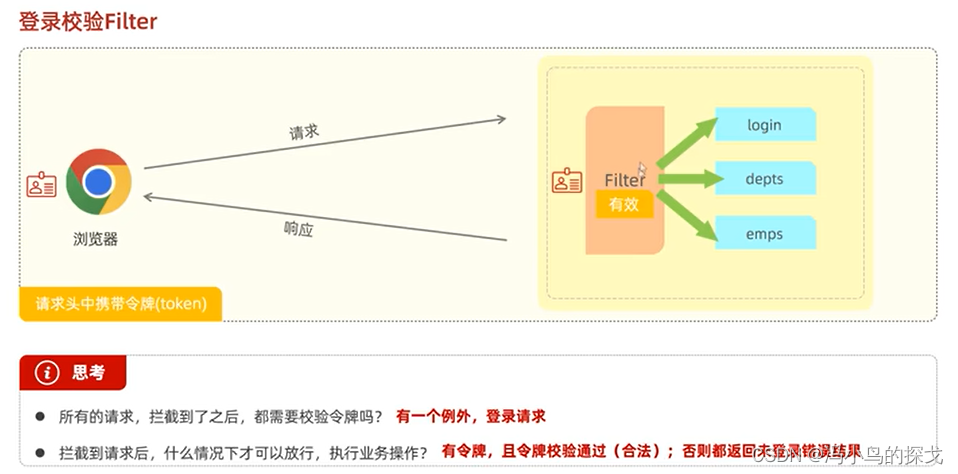

现在有了登录后生成jwt令牌,下边就需要拦截请求,对请求携带的jwt令牌进行校验。可以使用

Filter(过滤器)或Interceptor(拦截器)对请求进行过滤。

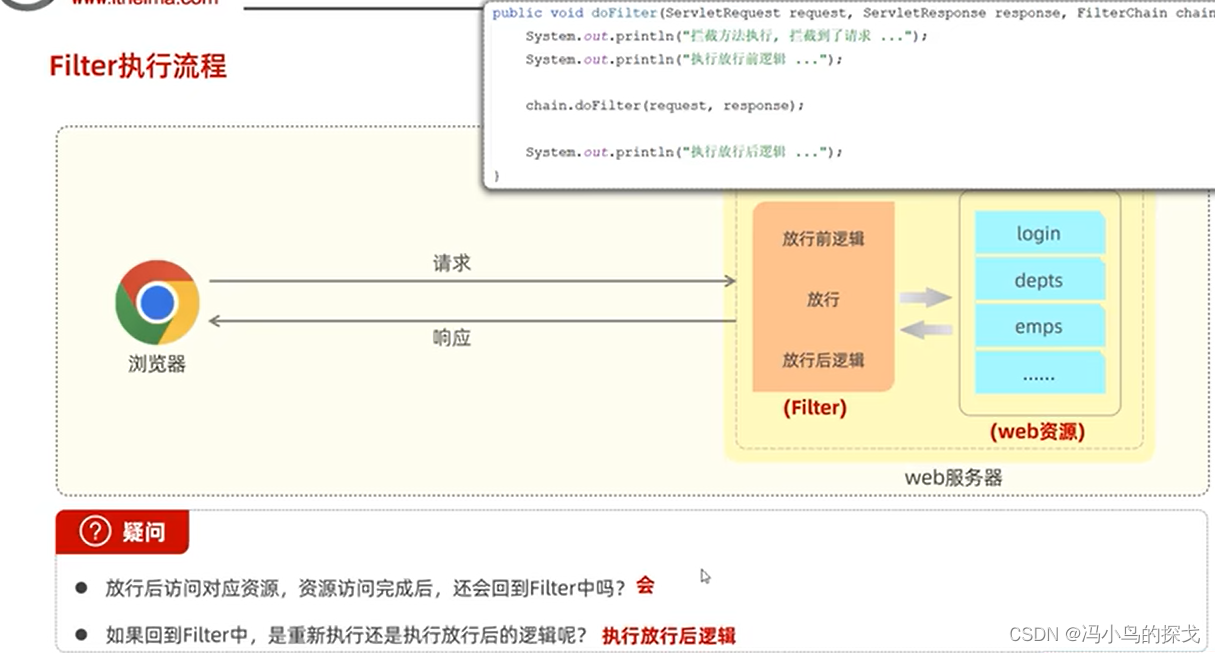

三、过滤器Filter

1、快速入门

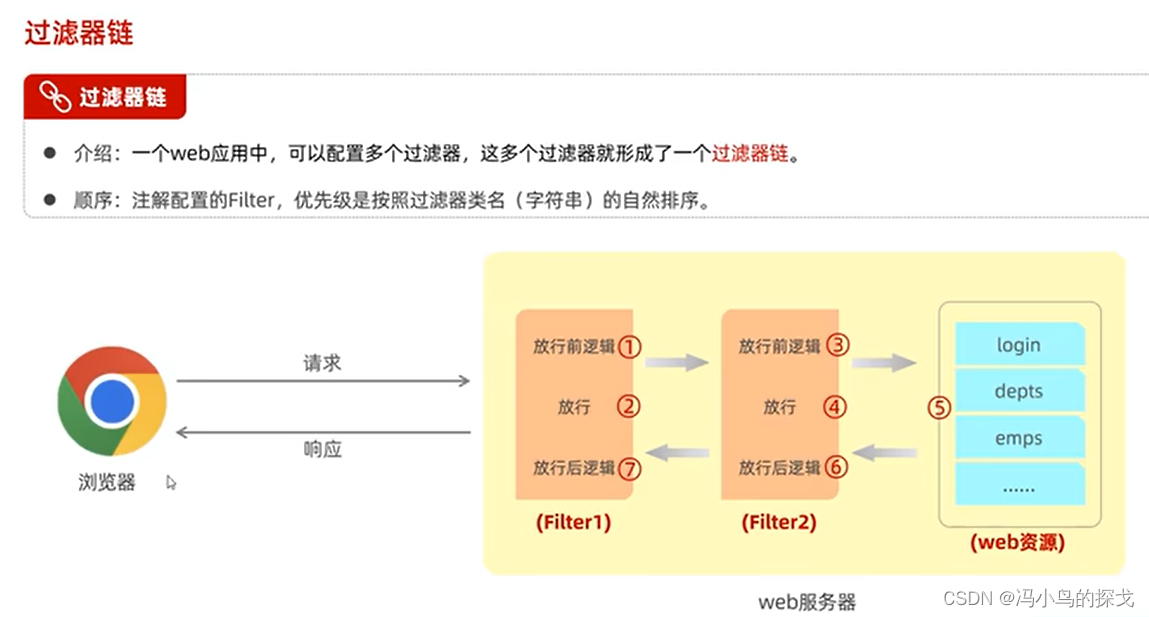

2、详解(执行流程、拦截路径、过滤器链)

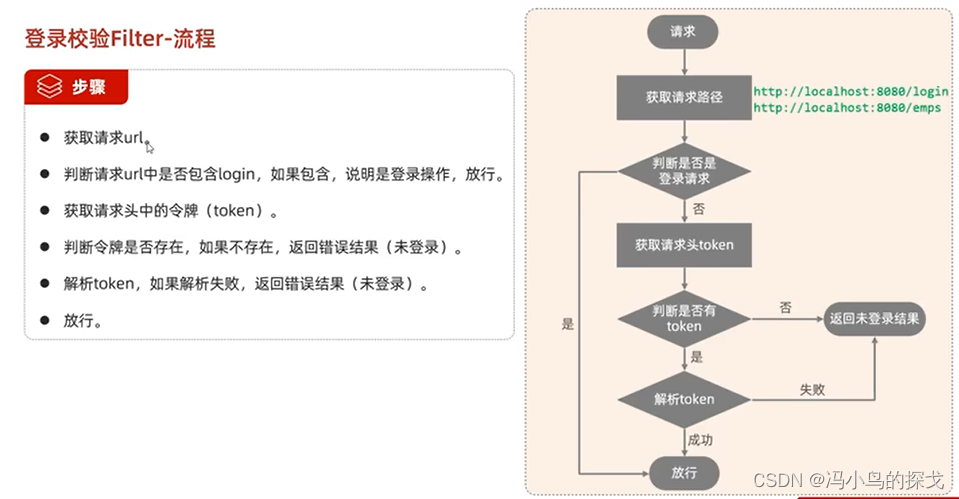

3、登录校验-Filter

@Slf4j

@WebFilter(urlPatterns = "/*")

public class LoginCheckFilter implements Filter {

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse, FilterChain filterChain) throws IOException, ServletException {

HttpServletRequest req= (HttpServletRequest) servletRequest;

HttpServletResponse resp= (HttpServletResponse) servletResponse;

/*1、获取访问路径*/

String url = req.getRequestURL().toString();

/*2、判断url中是否包含login,如何包含,说明是登录接口,放行*/

if(url.contains("login")){

filterChain.doFilter(servletRequest,servletResponse);

return;

}

/*3、获取请求头中的令牌(token)*/

String jwt = req.getHeader("token");

/*4、判断令牌是否存在,如果未存在,返回错误数据*/

if(!StringUtils.hasLength(jwt)){

Result error= Result.error("Not_Login");

//将error转换为json,因为这不是controller,所以需要手动将error转为json数据返回前端

String notLogin = JSONObject.toJSONString(error);

resp.getWriter().write(notLogin);

return;

}

/*5、解析token,如果解析失败,返回错误结果(未登录)*/

try {

JwtUtil.parseJWT(jwt);

}catch (Exception e){

Result error= Result.error("Not_Login");

//将error转换为json,因为这不是controller,所以需要手动将error转为json数据返回前端

String notLogin = JSONObject.toJSONString(error);

resp.getWriter().write(notLogin);

return;

}

/*6、放行*/

filterChain.doFilter(servletRequest,servletResponse);

}

}

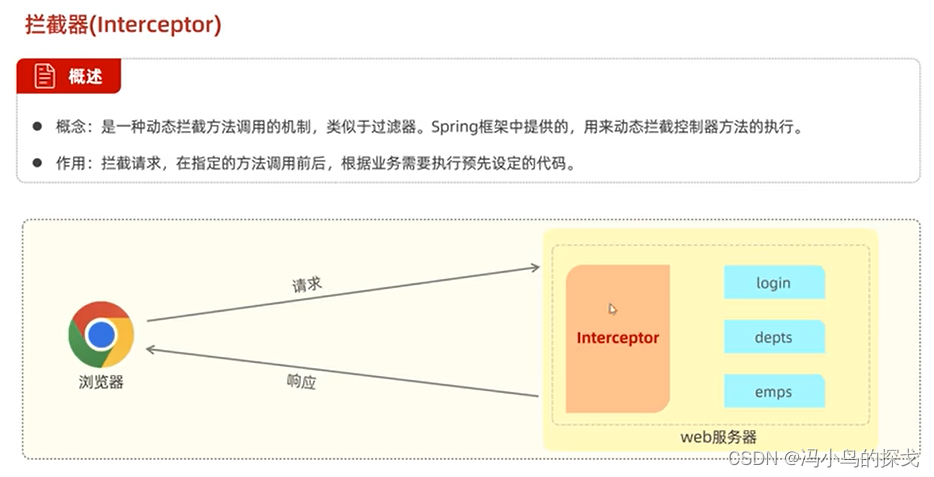

四、拦截器 interceptor

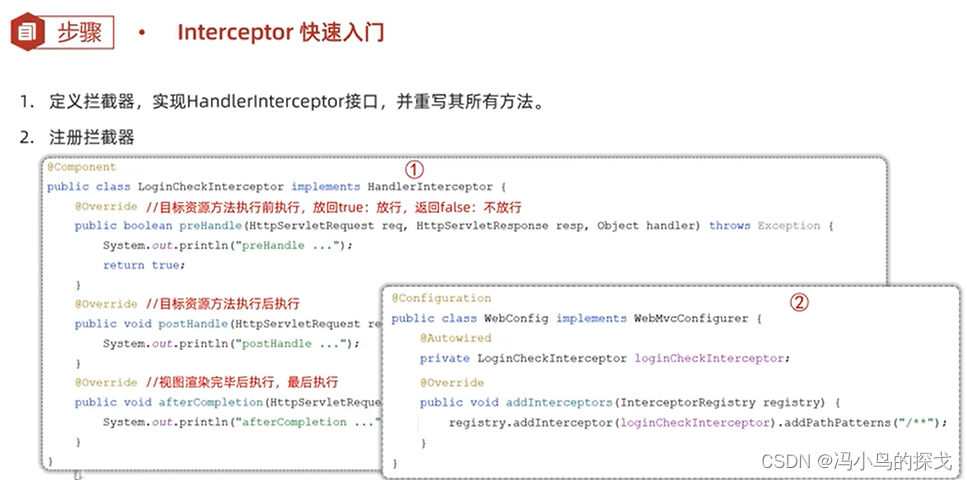

1、快速入门

2、详解(拦截路径、执行流程)

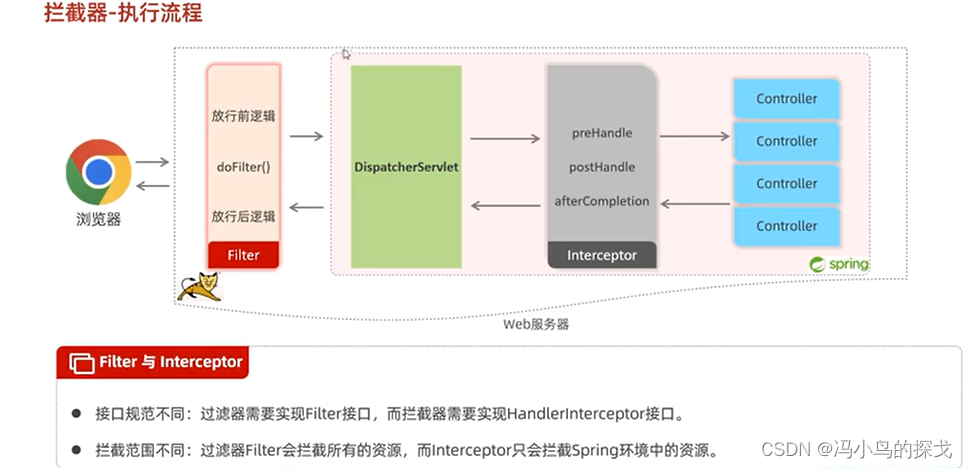

执行流程:

浏览器发送请求后,filter先进行拦截,顺序执行“放行前逻辑”、“放行”,

放行后请求进入spring的环境中,访问Controller,但是tomcat无法直接识

别Controller,tomcat是servlet程序,所以spring提供了DispatcherServlet

组件,由该组件将请求发送到Controller中,在这之间由拦截器拦截,先执行

preHandle方法,然后访问Controller,执行完成后再回到拦截器执行postHandle

、afterCompletion方法,最后再回到过滤器执行放行后的逻辑。

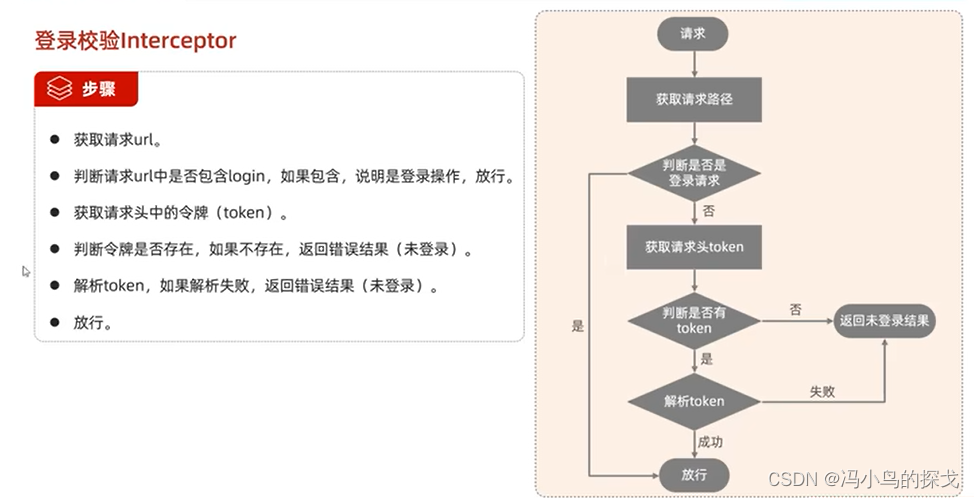

3、登录校验

//定义拦截器

@Slf4j

@Component

public class LoginCheckInterceptor implements HandlerInterceptor {

@Override//访问的目标方法执行前执行 返回true:放行 false:不放行

public boolean preHandle(HttpServletRequest req, HttpServletResponse resp, Object handler) throws Exception {

/*1、获取访问路径*/

String url = req.getRequestURL().toString();

/*2、判断url中是否包含login,如何包含,说明是登录接口,放行*/

if(url.contains("login")){

log.info("登录操作,放行");

return true;

}

/*3、获取请求头中的令牌(token)*/

String jwt = req.getHeader("token");

/*4、判断令牌是否存在,如果未存在,返回错误数据*/

if(!StringUtils.hasLength(jwt)){

Result error= Result.error("Not_Login");

//将error转换为json,因为这不是controller,所以需要手动将error转为json数据返回前端

String notLogin = JSONObject.toJSONString(error);

resp.getWriter().write(notLogin);

return false;

}

/*5、解析token,如果解析失败,返回错误结果(未登录)*/

try {

JwtUtil.parseJWT(jwt);

}catch (Exception e){

Result error= Result.error("Not_Login");

//将error转换为json,因为这不是controller,所以需要手动将error转为json数据返回前端

String notLogin = JSONObject.toJSONString(error);

resp.getWriter().write(notLogin);

return false;

}

/*6、放行*/

return true;

}

@Override//目标方法执行后执行

public void postHandle(HttpServletRequest request, HttpServletResponse response, Object handler, ModelAndView modelAndView) throws Exception {

System.out.println("postHandle执行了");

}

@Override//视图渲染完后执行,最后执行的

public void afterCompletion(HttpServletRequest request, HttpServletResponse response, Object handler, Exception ex) throws Exception {

System.out.println("afterCompletion执行了");

}

}

//注册配置拦截器

@Configuration

public class LoginCheckConfiguration implements WebMvcConfigurer {

@Autowired

private LoginCheckInterceptor loginCheckInterceptor;

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(loginCheckInterceptor).addPathPatterns("/**").excludePathPatterns("/login");

//excludePathPatterns("/login")可以不要,因为在拦截器中也对登录请求进行了过滤

}

}

以上内容学自“黑马程序员”公开课程

307

307

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?