在执行 VAPT 的背景下,我最喜欢的开源工具开始例如 Nmap、Wireshark、burp Suite 、ncuclei、sublist3r等。

下面提到了我执行 VAPT 的步骤:

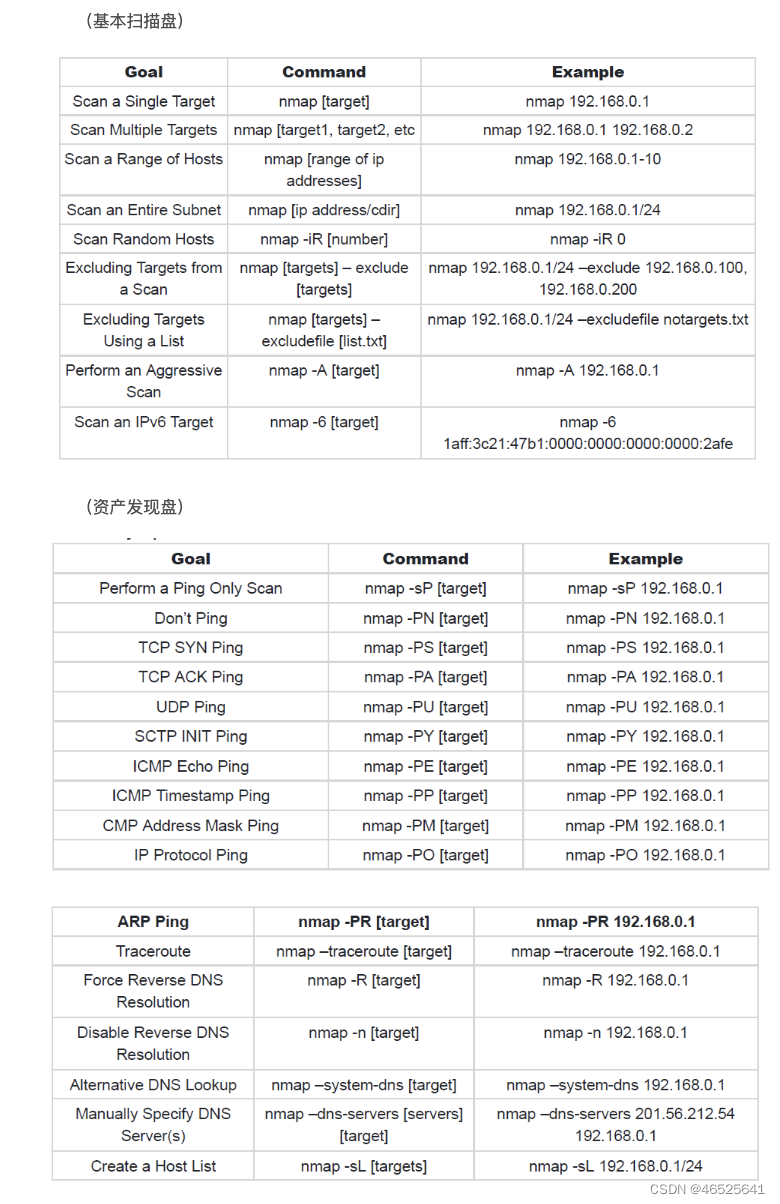

规划和发现:首先创建了一个地图,其中包含有关各种实验室的信息、这些实验室的 VLAN、子网信息、防火墙信息等。我从 IT 团队获得的一些信息。此外,开始使用 Nmap、wireshark 等识别端口、主机和其他信息。

识别:在获取了开放和关闭的端口、版本、操作系统、网络服务器、Web服务器等信息后,我开始通过运行Nmap脚本、zenmap等已经可用的工具来寻找其中的漏洞。我有非常低级别的漏洞,基本上只有信息级别。然后,我为开源核心工具创建了一些 YAML 有效负载模板,并在 Web 服务器和内网 IP 地址上运行它们。我有一些漏洞(低级和中级)。漏洞是 XPATH 注入、速率限制等。

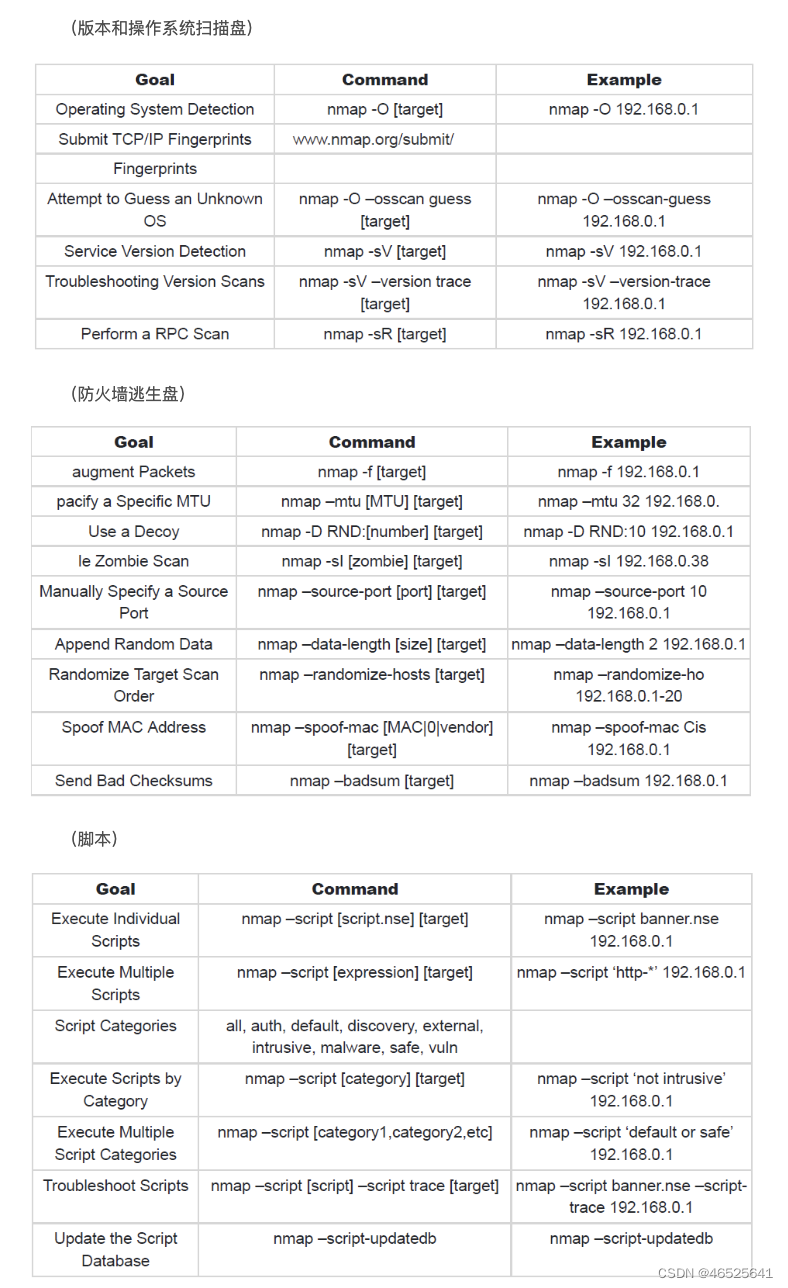

nmap 备忘录(我收集保存的 nmap 脚本指南,经常性忘记):

报告和补救:安全团队即可,建议 CTF 、SRC ...... 从 Web 入门吧,然而我不太喜欢

经验教训:

意识到简单地运行自动化工具和扫描程序可以提供有关某些漏洞的信息,但是要了解这些漏洞的原因和深度,应该了解底层架构(例如,对于 Web 服务器,应该知道网站的架构和设计)。

如果我们知道拦截请求的 Web 服务器的设计,burp 套件软件也有助于识别 Web 应用程序中的漏洞,然后只有我们可以操作 HTML/XML 标头和请求。

如果你到网络架构上面了,你可能会忘掉一切..... 反正我以及不记得 漏洞概念是个啥了

2773

2773

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?