本节所讲内容:

1、NMAP高级使用技巧

2、实战:DNMAP分布式集群执行大量扫描任务

3、NESSUS漏洞检测

一、 NMAP高级使用技巧

1、 NMAP概述

nmap是一个网络探测和安全扫描程序,系统管理者和个人可以使用这个软件扫描大型的

网络,获取那台主机正在运行以及提供什么服务等信息。nmap支持很多扫描技术,例

如:UDP、TCPconnect()、TCP SYN(半开扫描)、ftp代理(bounce攻击)、反向标志、ICMP、

FIN、ACK扫描、圣诞树(Xmas Tree)、SYN扫描和null扫描。还可以探测操作系统类型。

nmap可用于:

检测活在网络上的主机(主机发现)

检测主机上开放的端口(端口发现或枚举)

检测到相应的端口(服务发现)的软件和版本

检测操作系统,硬件地址,以及软件版本

检测脆弱性的漏洞(Nmap的脚本)

1.2 NMAP端口状态解析

端口扫描是Nmap最基本最核心的功能,用于确定目标主机的TCP/UDP端口的开放情况。

open :应用程序在该端口接收TCP连接或者UDP报文。

closed:关闭的端口对于nmap也是可访问的,它接收nmap探测报文并作出响应。但没有应用程

序在其上监听。

filtered :由于包过滤阻止探测报文到达端口,nmap无法确定该端口是否开放。过滤可能来自专

业的防火墙设备,路由规则或者主机上的软件防火墙。

unfiltered:未被过滤状态意味着端口可访问,但是nmap无法确定它是开放还是关闭。只有用于

映射防火墙规则集的ACK扫描才会把端口分类到这个状态。

open | filtered:无法确定端口是开放还是被过滤,开放的端口不响应就是一个例子。没有响应也

可能意味着报文过滤器丢弃了探测报文或者它引发的任何反应。UDP,IP协议,FIN,Null等扫描会引

起。

closed | filtered:(关闭或者被过滤的)︰无法确定端口是关闭的还是被过滤的。

1.3 NMAP语法及示例

语法: nmap [Scan Type(s)][Options]e

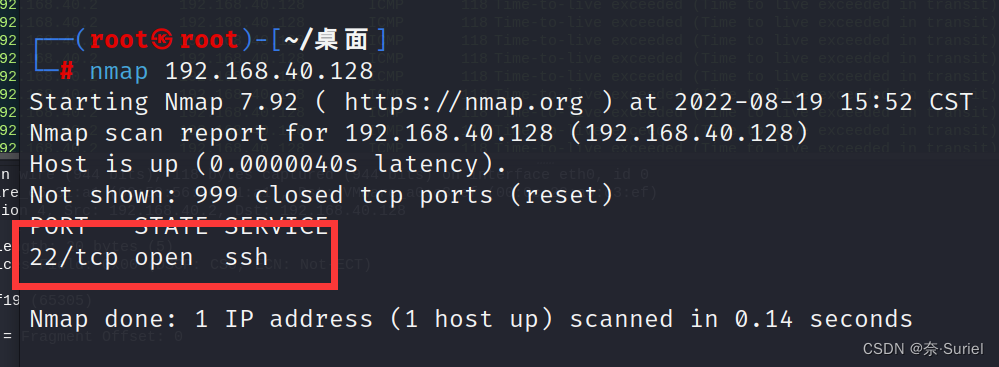

例1∶使用nmap扫描一台服务器

默认情况下,Nmap 会扫描1000个最有可能开放的TCP端口。

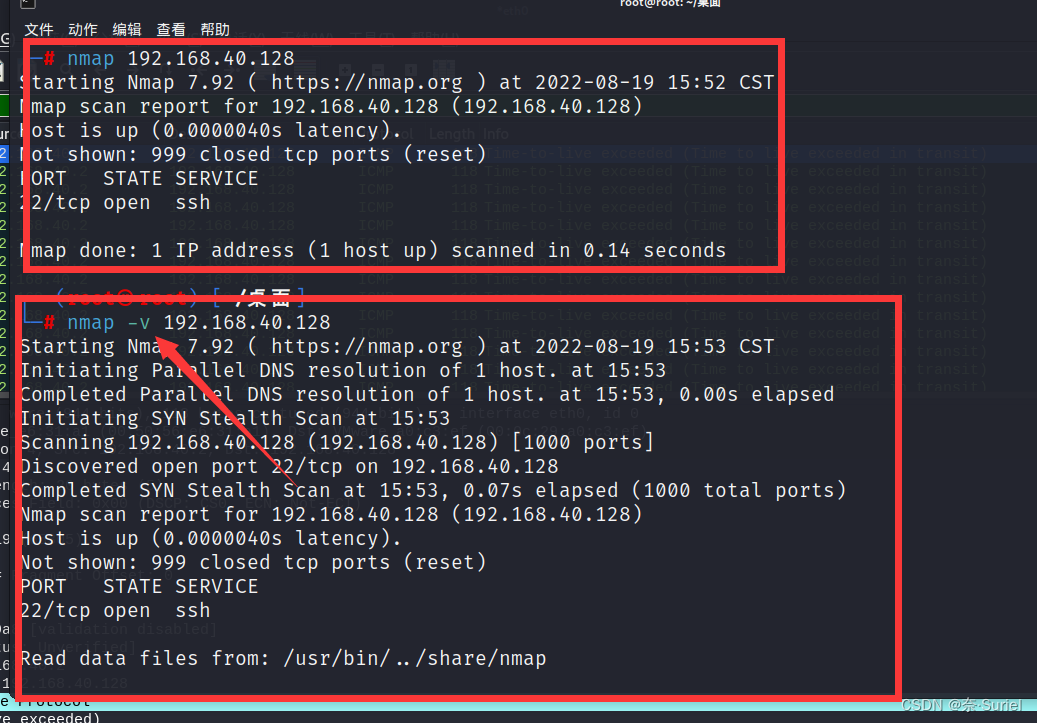

例2:扫描一台机器,查看它打开的端口及详细信息。

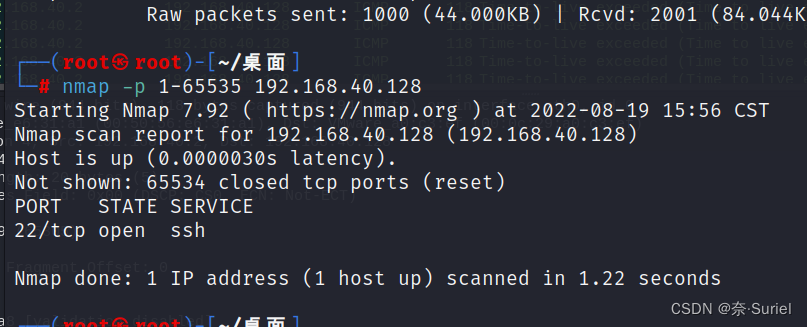

例3: 扫描一个范围:端口1-65535

注:生产环境下,我们只需要开启正在提供服务的端口,其他端口都关闭。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

361

361

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?