声明

本文仅供学习参考,请勿用于其他途径,违者后果自负!

前言

目标网站:aHR0cHM6Ly93d3cuaml6aHkuY29tLzM0L3NjaG9vbC9saWJyYXJ5

接口:aHR0cHM6Ly93d3cuaml6aHkuY29tL2dhb2thby9zY2gvZmlsdGVy

加密参数:sign

参数分析

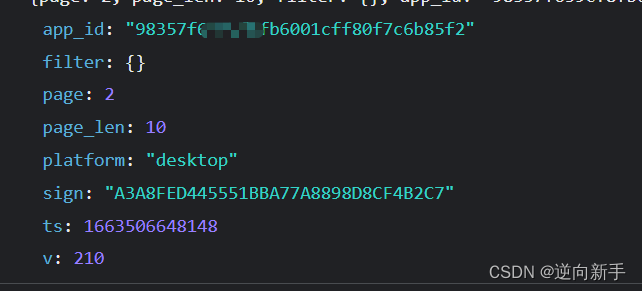

首先抓包,发现是一个post请求,请求参数中的sign值进行了加密。

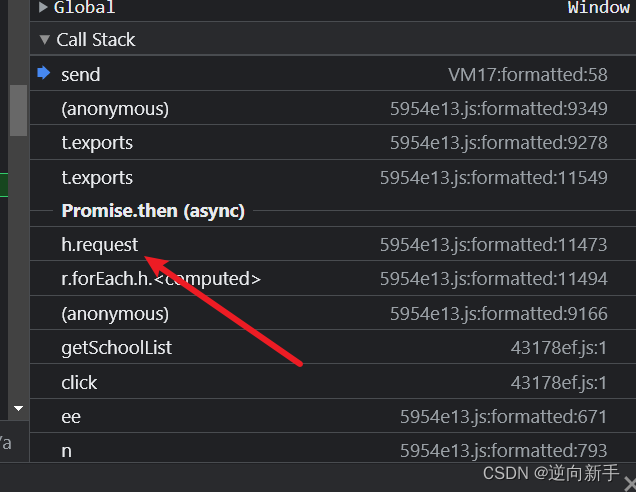

跟栈分析,sign的生成。

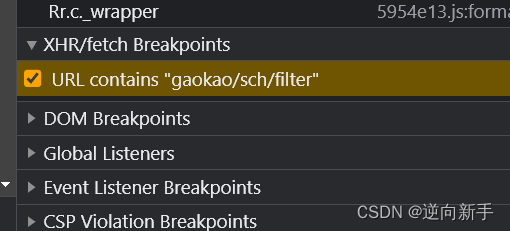

打下xhr断点:

一个异步的请求,如图。

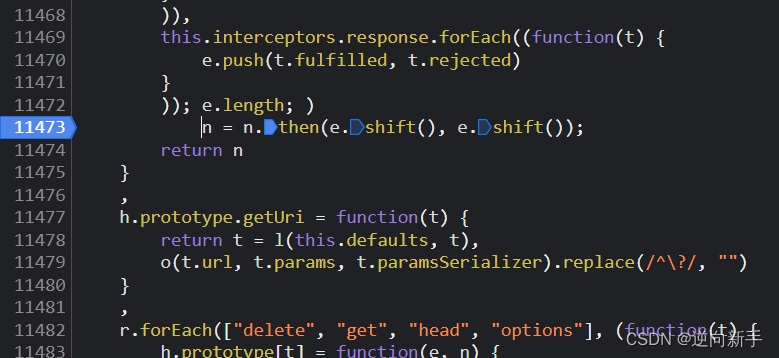

点进断点,继续打断点。

松开断点,重新加载。

直到加载到到我们需要的数据包,这一步要有耐心。

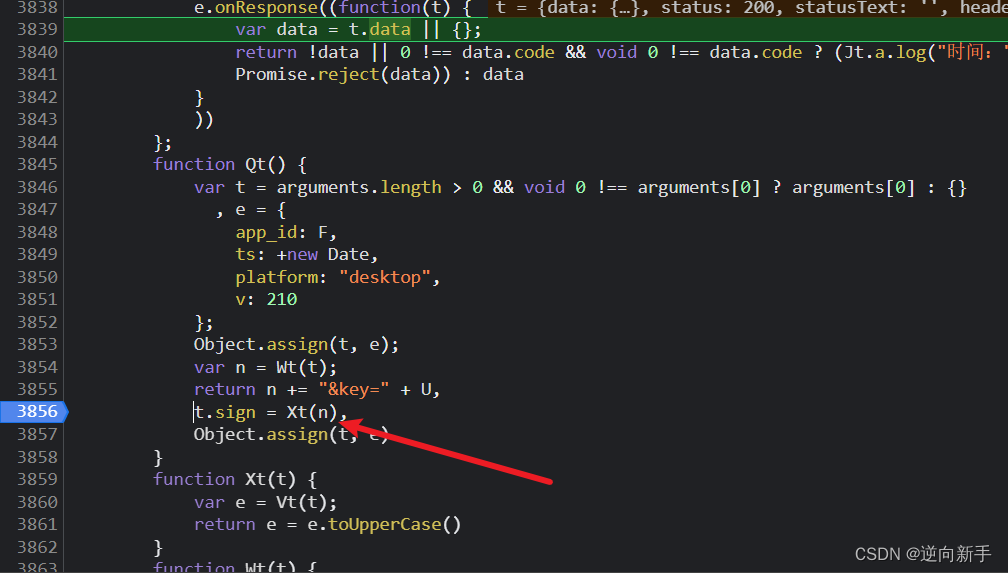

经过不断的F11,找到了sign的加密点。

接下来就是还原加密算法。

通过Xt函数加密得到sign值,参数n的值如下:

'{app_id=98357f65****fb6001cff80f7c6b85f2&filter={}&page=12&page_len=10&platform=desktop&ts=1663509162444&v=210}&key=146fd1e66513611ac7af69f21f1d7725'

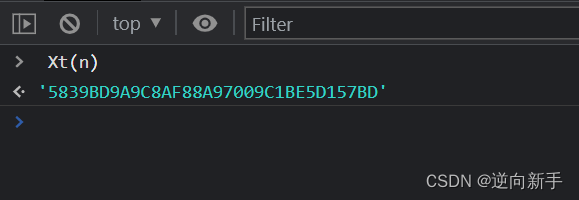

加密值是一个32位的字符串,忙猜md5。找个在线加密网站验证一下对不对。

再看一下console中的加密结果。

一模一样,区别只有大小写。

该加密比较简单,使用python还原即可。

1451

1451

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?