目录

1. 实验内容

通过网络上公开的TCP/IP检索查询工具和本地运用ping命令,进行简单的ip映射关系既可获得网站DNS注册人及联系方式、域名对应IP地址、IP地址注册人及联系方式、IP地址所在国家、城市和具体地理位置等信息。通过Windows自带的资源监视器可以对QQ等社交应用软件的数据流量进行监控,但受限于平台保护措施,数据中转等因素,功能较为受限。使用nmap开源软件对靶机环境进行扫描操作和使用Nessus开源软件对靶机环境进行扫描基本达成了实践中学习的目的。通过百度检索自己姓名,查询到了自己信息,但大都属于公开公示信息,有些许连带隐私。

2. 实验过程

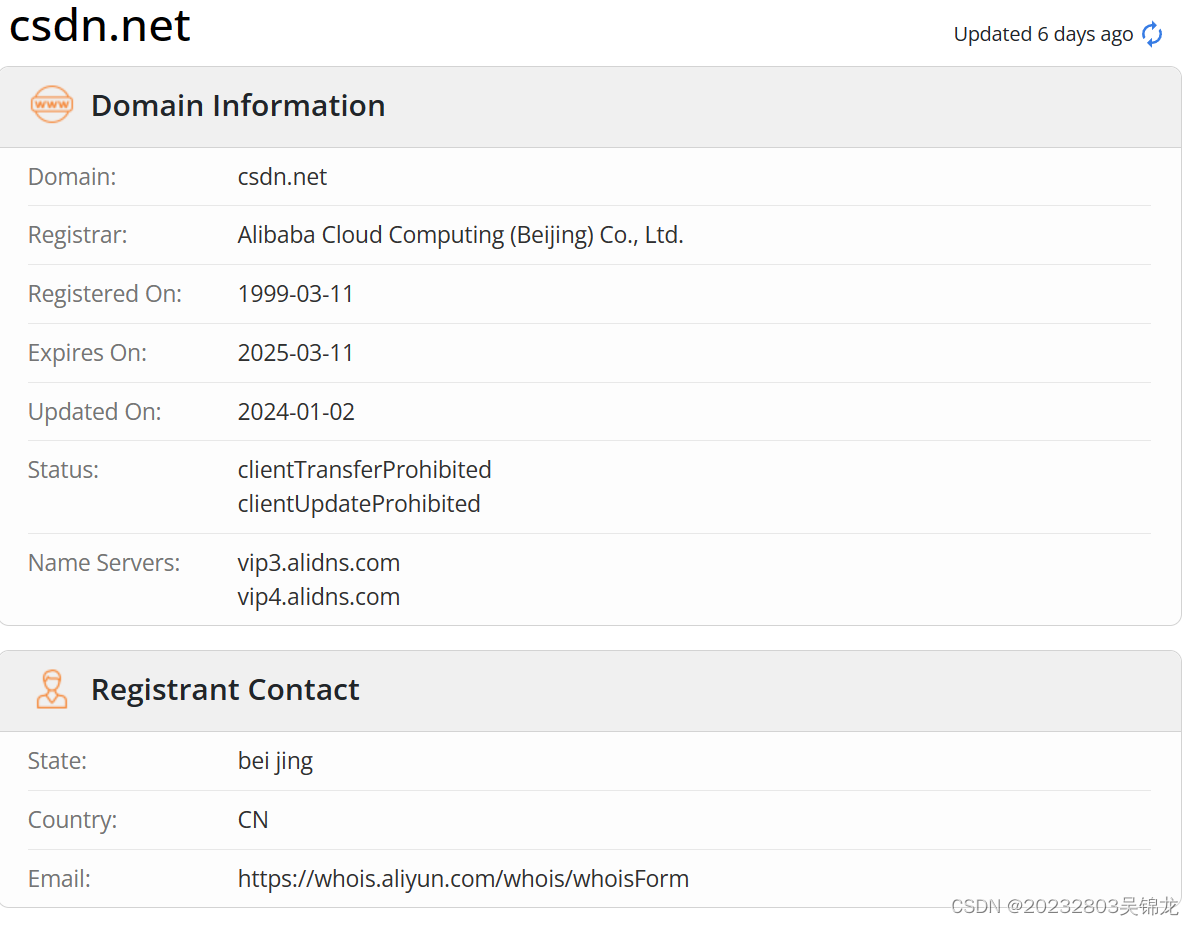

2.1 从www.csdn.net、www.163.com等中选择一个DNS域名进行查询,获取相关信息

- DNS注册人及联系方式

在https://www.whois.com/whois中查询域名csdn.net的DNS注册人和联系方式,如下图所示

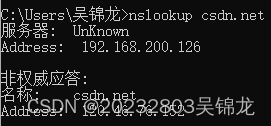

- 该域名对应IP地址

打开cmd,输入nslookup sina.com.cn

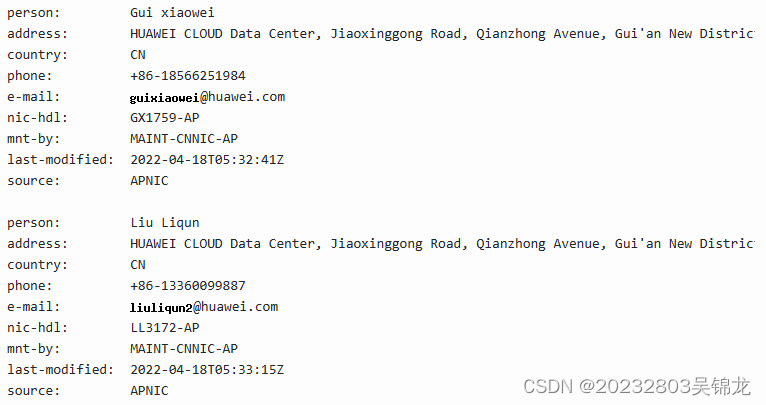

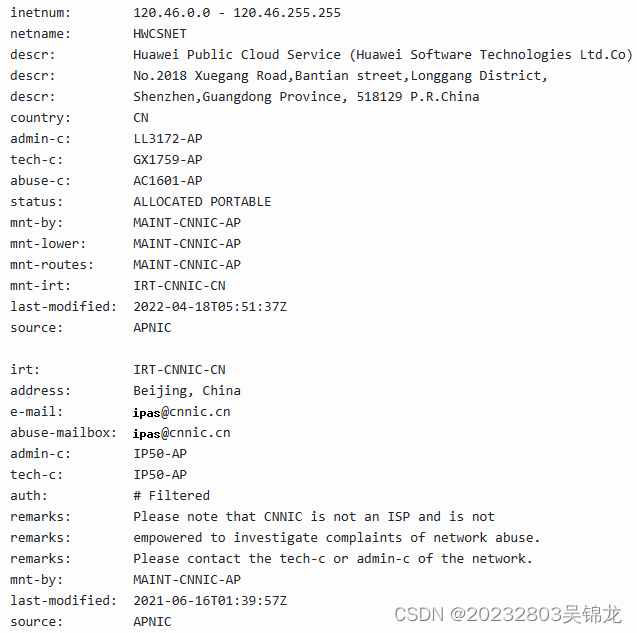

- IP地址注册人及联系方式

以120.46.76.152为例,在https://www.whois.com/whois中查询IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

2.2 尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置

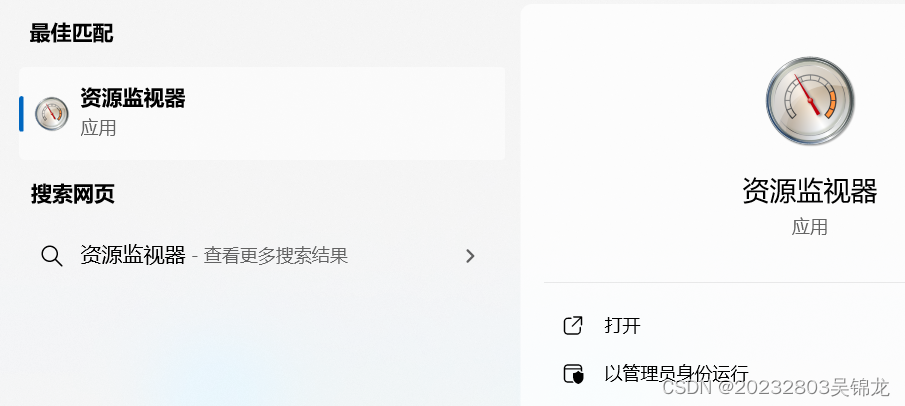

使用Windows11自带的搜索功能搜索“资源监视器”

打开资源监视器

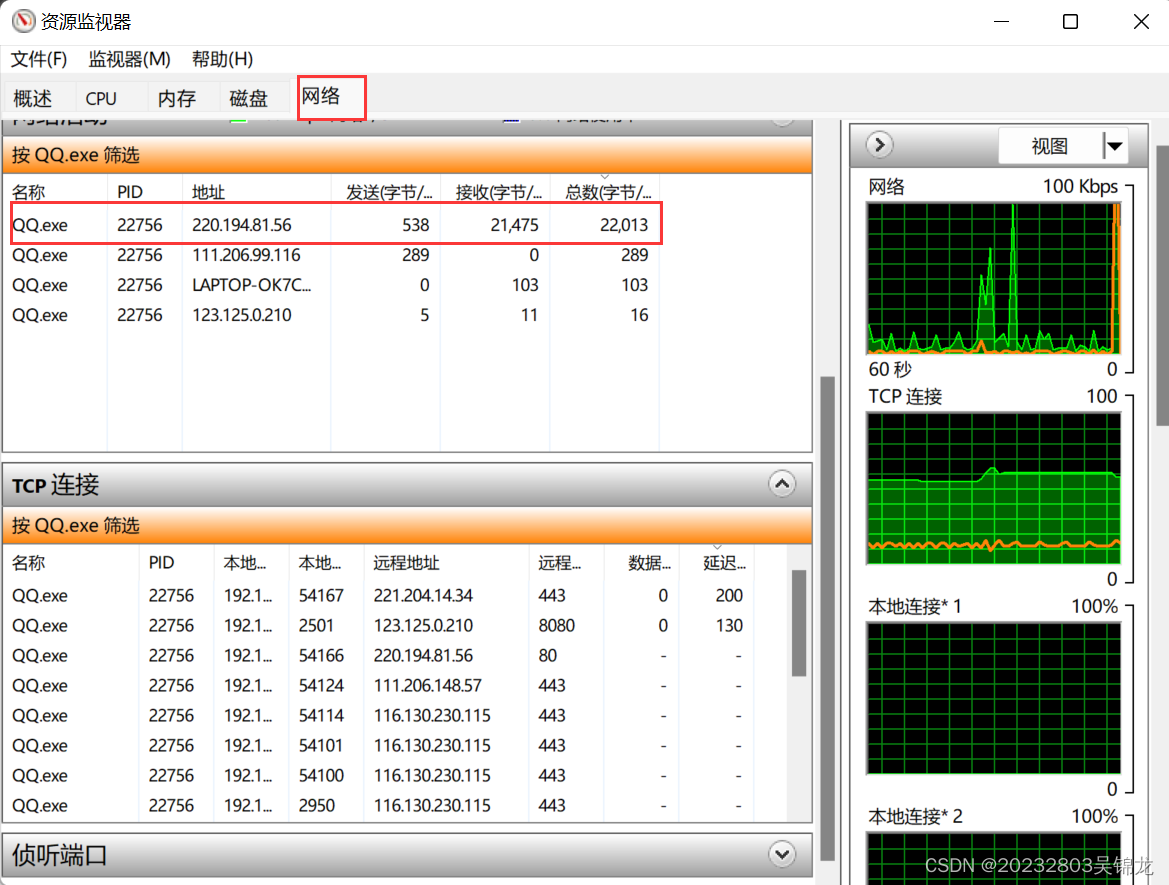

通过QQ向好友发送消息,同时锁定资源监视器QQ进程,观察网络活动对应地址栏的变化,以获得好友ip地址。

获取好友ip:220.194.81.56。然后去网页上的ip查询里进行查询,查看其归属地。

查询地址天津,不正确,猜测天津有腾讯数据中转中心。

2.3 使用nmap开源软件对靶机环境进行扫描

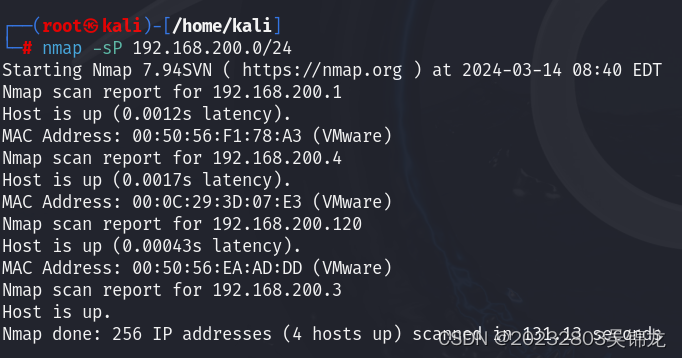

因为kali中集成了nmap的开源工具,所以使用kali进行实验。实验前先启动Kali和一台靶机。

- 靶机IP地址是否活跃

输入命令sudo su切换到root用户,密码为kali。

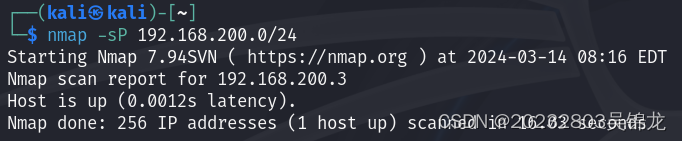

输入nmap -sP 192.168.200.0/24探测靶机是否在线,可以看到靶机正在工作

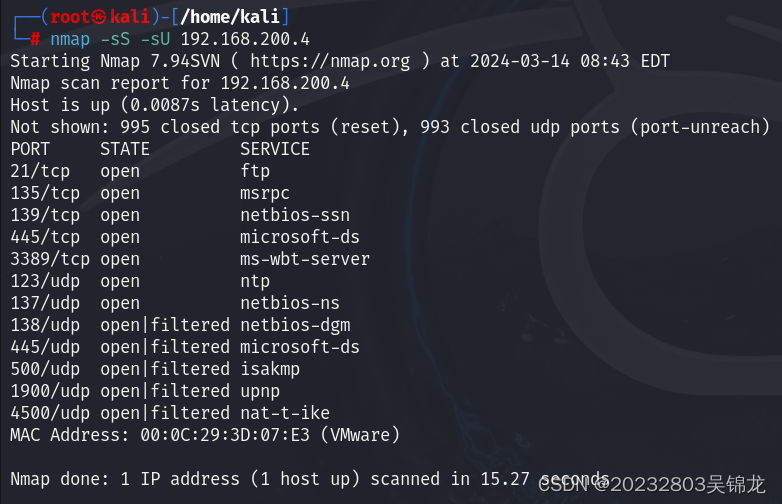

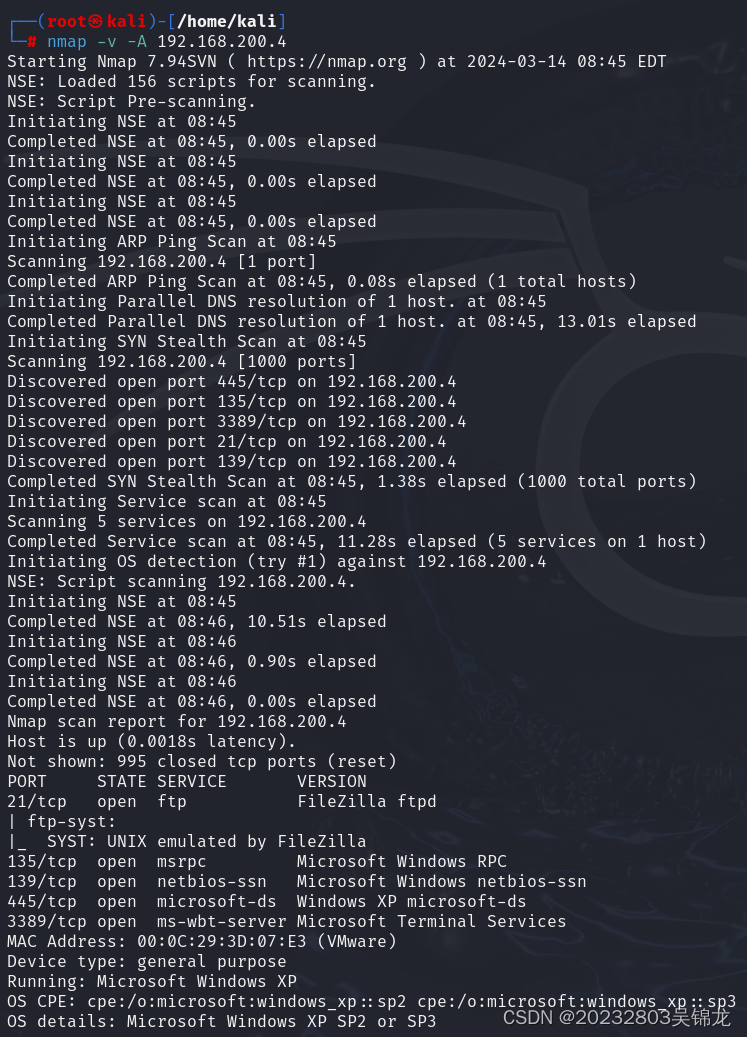

- 靶机开放了哪些TCP和UDP端口

输入nmap -sS -sU 192.168.200.4探测靶机开放了哪些tcp和udp端口

- 靶机安装了什么操作系统,版本是多少

输入nmap -O 192.168.200.4探测靶机安装了什么操作系统

- 靶机上安装了哪些服务

输入nmap -v -A 192.168.200.4探测靶机上开启的服务

2.4 使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

使用WinXP自带的Nessus,在开始菜单栏-所有程序-扫描工具-Nessus中找到并打开Nessus Client。

点击我已充分了解可能的风险,然后点击添加例外

确认安全例外

输入账号密码 ,用户名 administrator, 密码 mima1234,登录。

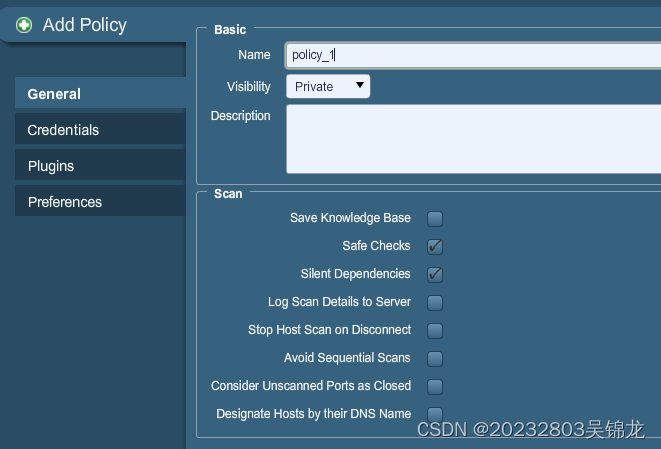

点击Policies-add添加一条扫描策略

输入名字,其他默认即可,点击next-next-next-submit

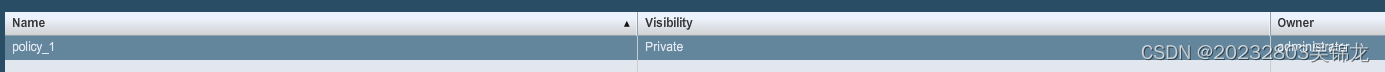

可以看到策略成功被添加

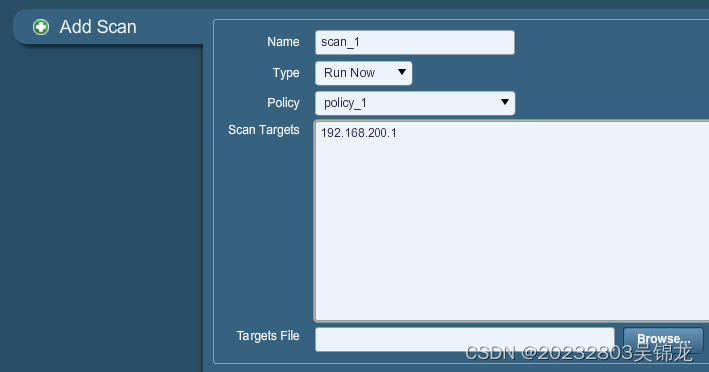

点击上方的Scans选项,再点击add添加一条扫描。

输入名字,选择刚才添加的策略,在Scan Targets中输入被扫描的ip,然后单击Lauch Scan,开始扫描。

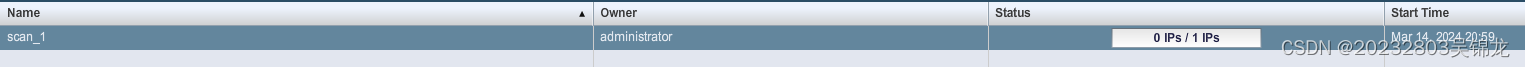

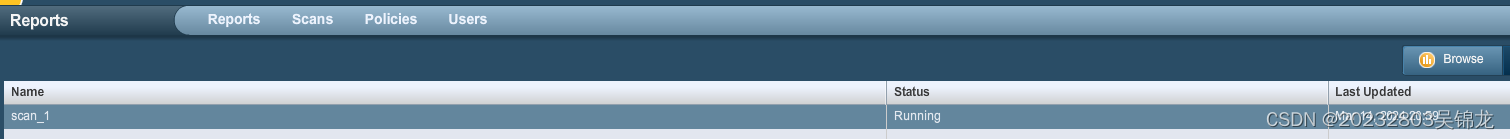

可以看到正在扫描中

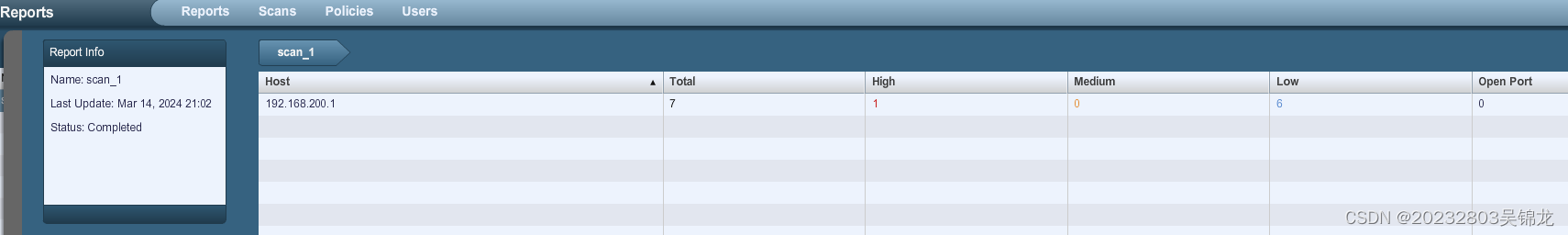

运行扫描后,稍等一会就能看到扫描结果,之后再上方的Reports中查看扫描结果。

在Reports中点击browse打开扫描结果

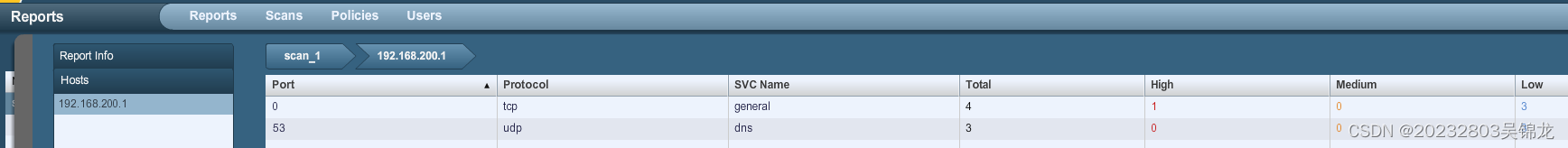

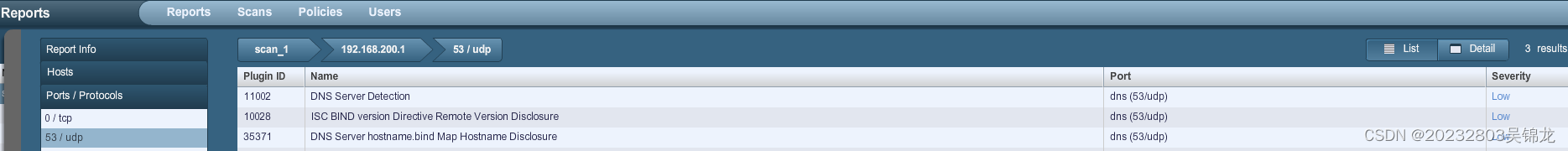

- 靶机上开放了哪些端口

- 靶机各个端口上网络服务存在哪些安全漏洞

- 你认为如何攻陷靶机环境,以获得系统访问权

利用漏洞进行攻击。比如:先通过信息收集工具,收集靶机的相关信息以及存在的漏洞,我们利用这些漏洞构造相应的shellcode,获得主机权限。

通过漏洞可以突破常规防火墙并且可以扫描并从限制源IP站点下载敏感信息,这样就有机会向目标主机注入木马程序,再通过缓冲区溢出等攻击方式获取系统访问权限。

2.5 搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

3. 遇到的问题及解决

问题描述:扫描不到活跃的靶机

原因分析:没有切换到root用户

解决方案:输入命令sudo su切换到root用户,密码为kali。

4. 学习感想和体会

通过本次实验,我对于网络中信息收集有了更加深刻的了解。信息收集是网络攻击中的第一步,是最关键的阶段,也是耗费时间最长的阶段。但信息的收集也不只在攻击前进行,能夹杂在攻击的不同阶段进行。在信息收集阶段一般能获得很多关键有用的信息,这对于进一步攻破目标靶机有着重要意义,也对于选取入侵目标靶机的方法有重要作用。

1043

1043

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?