安全认证

访问控制概述

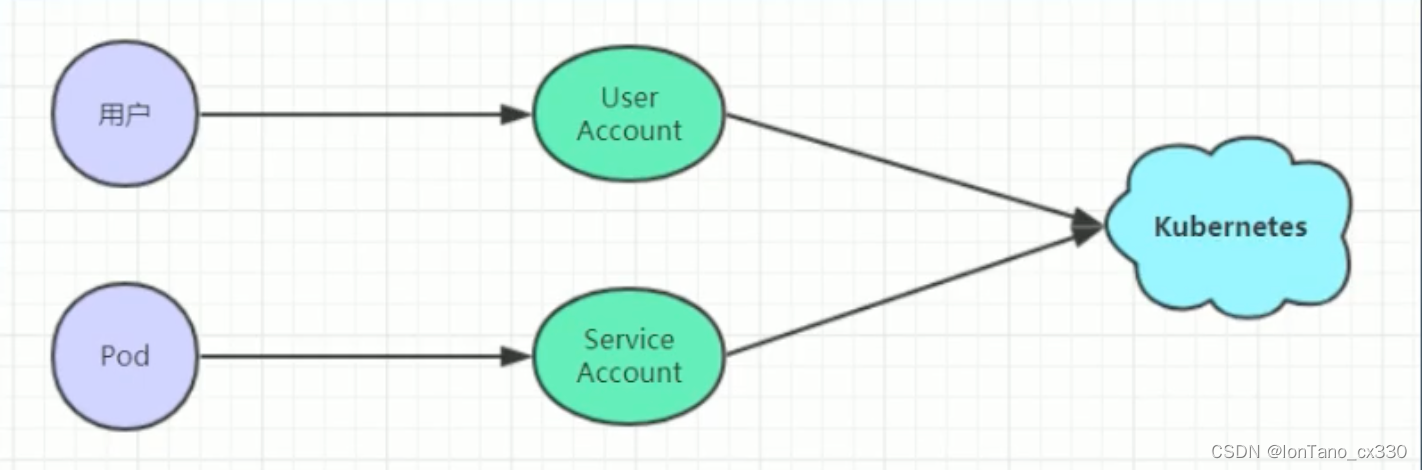

Kubernetes作为一个分布式集群的管理工具,保证集群的安全性是其一个重要的任务。所谓的安全性其实就是 保证对Kubernetes的各种客户端进行认证和鉴权操作。 客户端 在Kubernetes集群中,客户端通常有两类:

- User Account:一般是独立于kubernetes之外的其他服务管理的用户账号。

- service Account: kubernetes管理的账号,用于为Pod中的服务进程在访问Kubernetes时提供身份标识。

认证、授权与准入控制

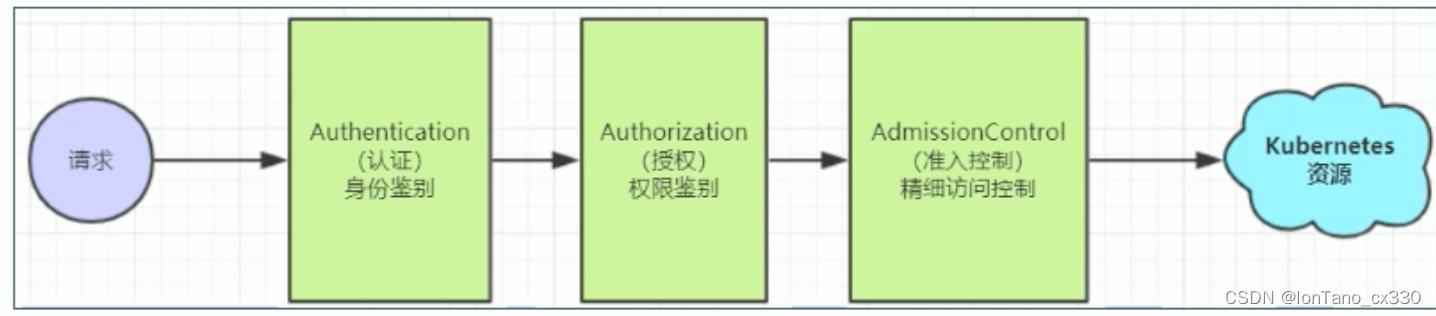

Apiserver是访问及管理资源对象的唯一入口。任何—个请求访问ApiServer,都要经过下面三个流程: - Authentication(认证):身份鉴别,只有正确的账号才能够通过认证

- Authorization(授权):判断用户是否有权限对访问的资源执行特定的动作

- Admission Control(准入控制):用于补充授权机制以实现更加精细的访问控制功能。

一、认证管理

Kubernetes集群安全的最关捷点在于如何识别井认证客户端身份,它提供了3种客户端身份认证方式:

- HTTP Base认证:通过用户名+密码的方式认证

这种认证方式是把“用户名:密码用BASE64算法进行编码后的字符串放在HTTP请求中的Header Authorizationt域里发送给服务端。服务端收到后进行解码,获取用户名及密码,然后进行用户身份认证的过程。

- HTTP Token认证:通过—个Token来识别合法用户

这种认证方式是用一个很长的难以被模仿的字符串–Token来表明用户身份的一种方式。每个Token对应一个用户名,当客户端发起API调用请求时,需要在HTTP Header里放入 Token, API Server接到Token后会跟服务器中保存的 token进行比对,然后进行用户身份认证的过程。

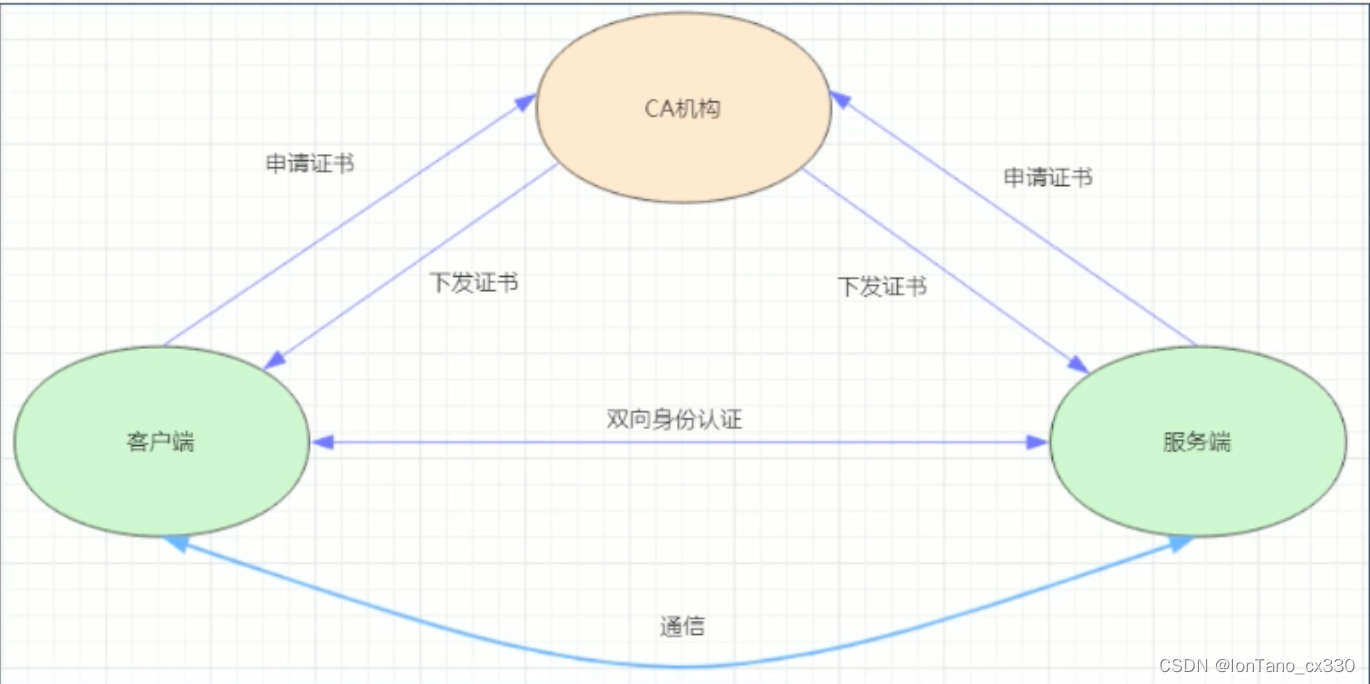

• HTTPS书认证:甚于CA根证书签名的双向数字证书认证方式

是安全性最高的一种方式,但是同时也是操作起来暴麻烦的一种方式。

HTTPS人证大体分为3个过程:

HTTPS人证大体分为3个过程:

- 证书申请和下发

HTTPS通信双方的服务器向CA机构申请证书,CA机构下发根证书。服务端证书及私钥给申请者

- 客户端和服务端的双向认证

1>客户我向服务器兴发起请求,服务满下发自己的证书给客户淡,

客户端接收到证书后,通过私钥解密证书,在证书中获得服务端的公钥,

客户端利用服务器端的公钥认证证书中的信息,如果一致,则认可这个服务器

2>客户端发送自己的证书给服务器端,服务端接收到证书后,通过私钥解密证书,

在证书中获得客户淡的公钥,并用该公钥认证证书信息,确认客户端是否合法

- 服务器端和客户端进行通信

服务器端和客户端协商好加密方式后,客户端会产生一个随机的秘钥并加密,然后发送到服务器端。

服务器端接收这个密钥后,双方接下来通信的所有内容都通过该随机密钥加密

注意:Kubernetes允许同时配置多种认证方式,只要其中任意一个方式认证通过即可

二、授权管理

授权发生在认证成功之后,通过认证就可以知道请求用户是谁,然后Kubernetes会根据事先定义的授权策略 来决定用户是否有权限访问,这个过程就称为授权。

每个发送到ApiServer的请求都带上了用户和资源的信息:比如发送请求的用户、请求的路径、请求的动作等.授权就是根据这些信息和授权策略进行比较,如果符合策略,则认为授权通过,否则会返回错误。

API Server目前支持以下几种授权策略:

- AlwaysDeny:表示拒绝所有请求, 一般用于测试

- AlwaysAllow:允许接收所有请求,相当于集群不需要授权流程 (Kubernetes默认的策略)

- ABAC:基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制

- Webhook:通过调用外部REST服务对用户进行授权

- Node:是一种专用模式,用于对kubelet发出的请求进行访问控制

- RBAC: 基于角色的访问控制(kubeadm安装方式下的默认选项)

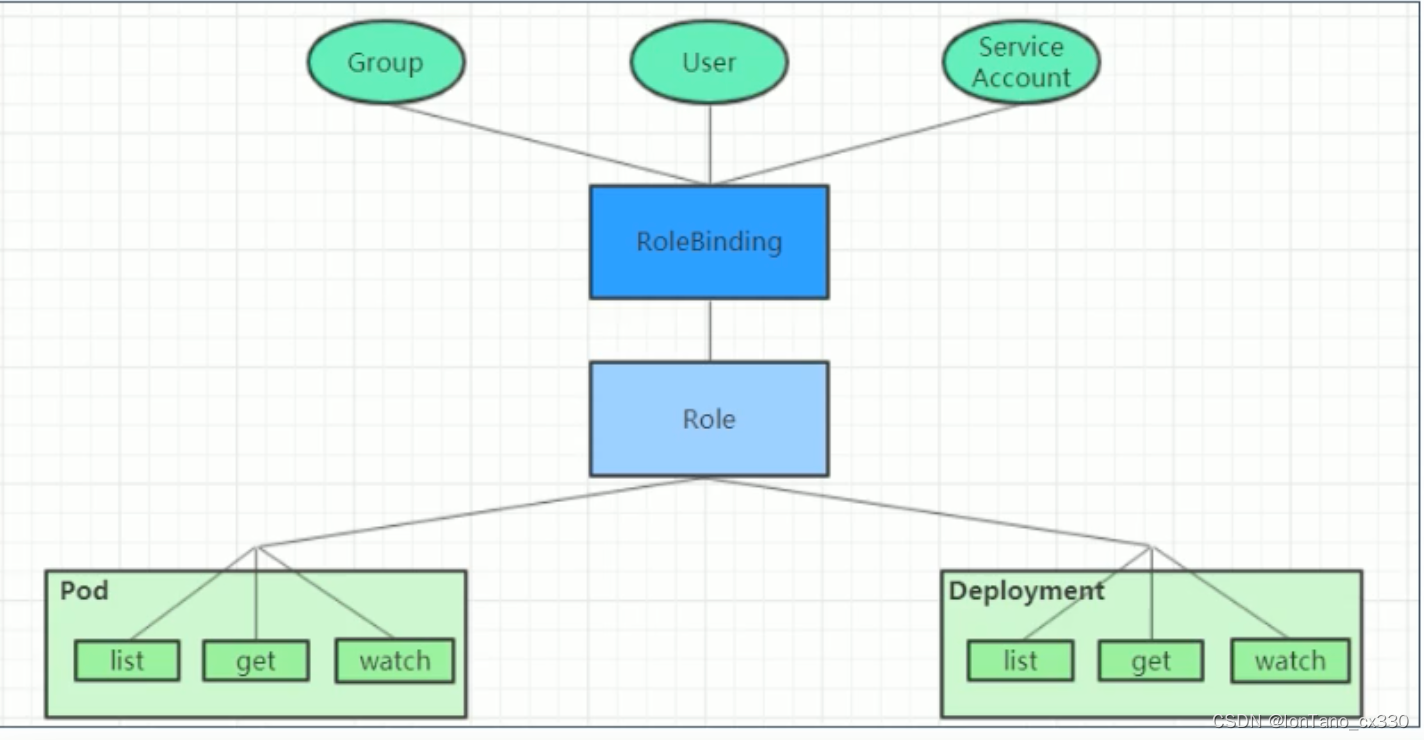

RBAC(Role-Based Access Control) 基于角色的访问控制,主要是在描述一件事情:给哪些对象授于了哪些权限 其中涉及到了下面几个概念:

- 对象:User、 Groups、 ServiceAccount

- 角色:代表着一组定义在资源上的可操作(权限)动作 ,比如对pod的增删改查

- 绑定:将定义好的角色跟用户绑定在一起

RBAC引入了4个顶级资源对象: - Role、 ClusterRole:角色,用于指定一组权限

- RoleBinding、 ClusterRoleBinding:角色绑定,用于将角色(权限)赋予给对象

Role, ClusterRole

一个角色就是一组权限的集合,这里的权限都是许可形式的 (白名单)

# Role只能对命名空间内的资源进行授权,需要指定nameapce

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

namespace: test-dev

name: authorizatioh-role

rules:

- apiGroups: [""] #支持的API组列表, ,空字符串,表示核心API群

resources: ["pods"]# 支持的资源对象列表

verbs: ["-get", "watch" ,"list"]#允许的对资源对象的操作方法列表

#ClusterRole可以对集群范围内资源、跨namespaces的范国资源、非资源类型进行授权

kind: Role

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: authorizatioh-clusterrole

rules:

- apiGroups: [""] #支持的API组列表, ,空字符串,表示核心API群

resources: ["pods"]# 支持的资源对象列表

verbs: ["-get", "watch" ,"list"]#允许的对资源对象的操作方法列表

需要详细说明的是,rules中的参数

- apiGroups:支持API组列表

" ","apps","autoscalino", "batch"

- resources: 支持的资源对象列表

"services", "endpoints", "pods","secrets", " configmaps","crontabs","deployments","jobs" "nodes", "rolebindings", "clusterroles", "daemonsets", "replicasets","statefulsets"

- verbs:对资源对象的操作方法列表

"get","list", "watch", "create" ,"update", "pathin", "delete", "exec"

RoleBinding、ClusterRoleBinding

角色绑定用来把一个角色绑定到一个目标对象上,绑定目标可以是User、Group或者ServiceAccount。

# RoleBinding可以将同一namespace中的subject鄉定到某个RO1e下,则此subject即具有该Ro1e定义的权限

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: authorization-role-binding

namespace: test-dev

subjects:

- kind: User

name: heima

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: Role

name: authorization-role

apiGroup: rbac.authorization.k8s.io

# ClusterRoleBinding在整个集群级别和所有namespaces将特定的subject与ClusterRole鄉定,授子权限

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: authorization-cluster-binding

subjects:

- kind: User

name: heima

apiGroup: rbac.authorization.k8s.io

roleRef:

kind: ClusterRole

name: authorization-clusterRole

apiGroup: rbac.authorization.k8s.io

RoleBinding引用ClusterRole进行授权

RoleBinding可以引用ClusterRole,对属于同一命名空间内ClusterRole定义的资源主体进行授权。

一种很常用的做法就是,集群管理员为集群范围顶定义好一组角色 (Cluster Role),然后在多个命名空间中重复使用这些ClusterRole。这样可以大幅提高授权管理工作效本,也使得各个命名空间下的基础性授权规则与使用体验保持一致。

# 虽然authorization-clusterrole是一个集群角色,但是因力使用了 RoleBinding

# 所以heima只能读职dev命名空间中的资源

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1beta1

metadata:

name: authorization-role-binding-ns

namespace: test-dev

subjects:

- kind: User

name: heima

apiGroup: rbac. authorization.k8s.io

roleRef:

kind: ClusterRole

name: authorization-clusterrole

apiGroup: rbac.authorization.k8s.io

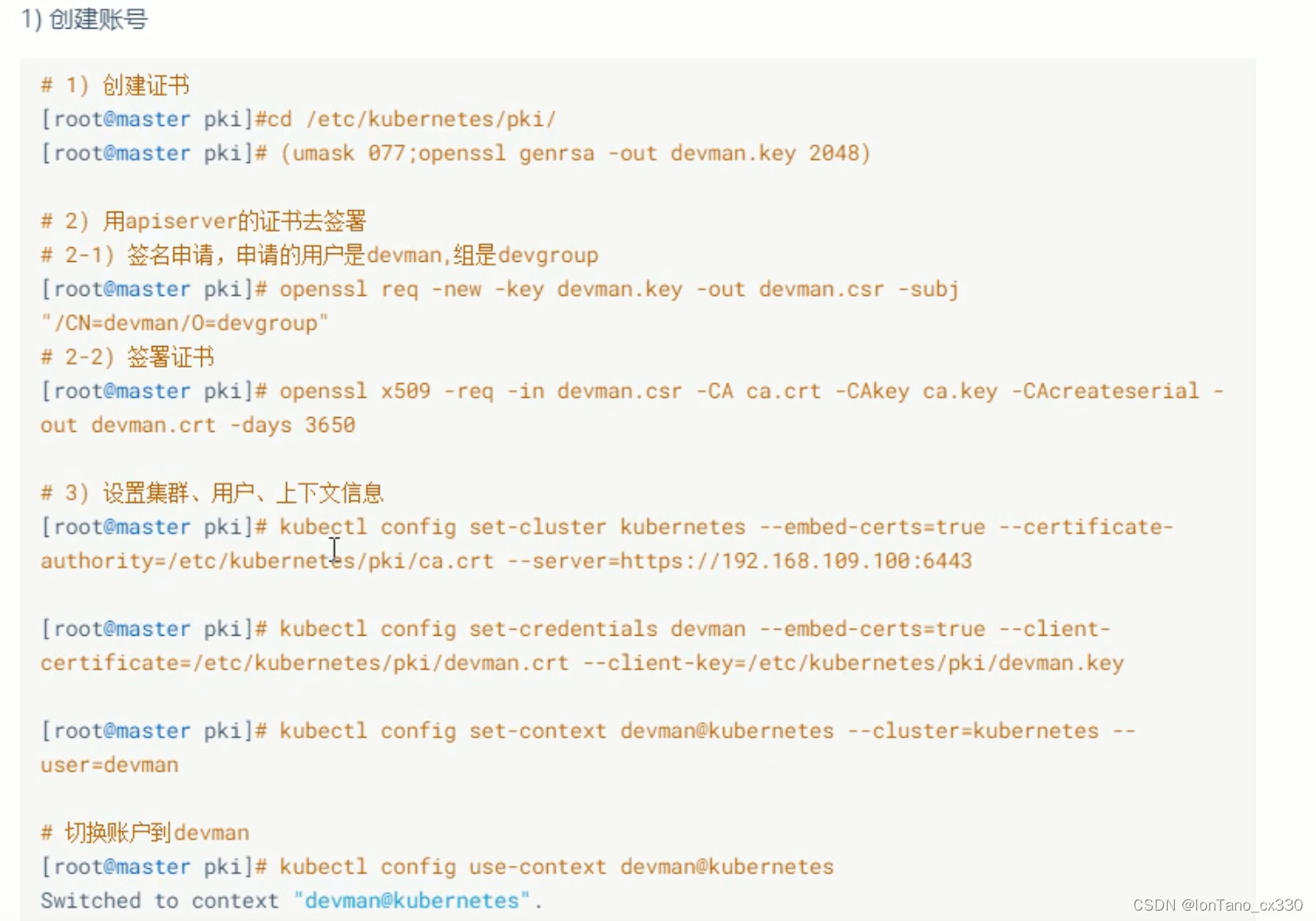

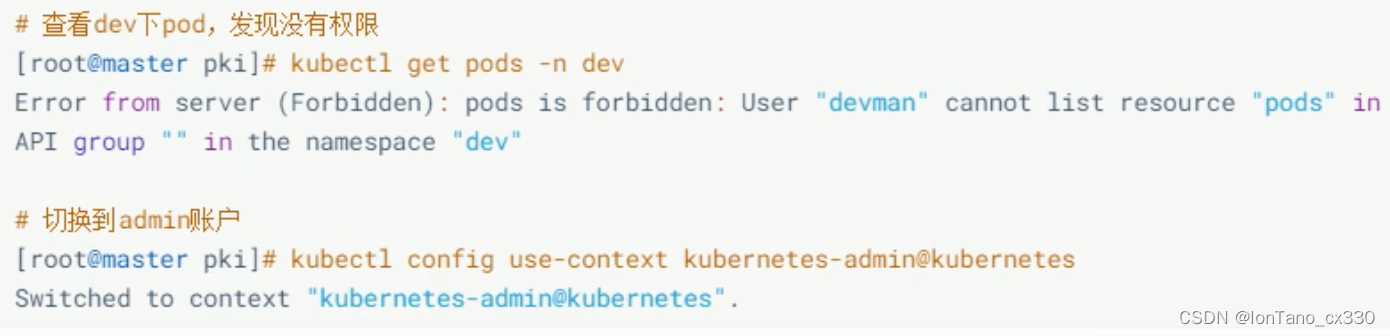

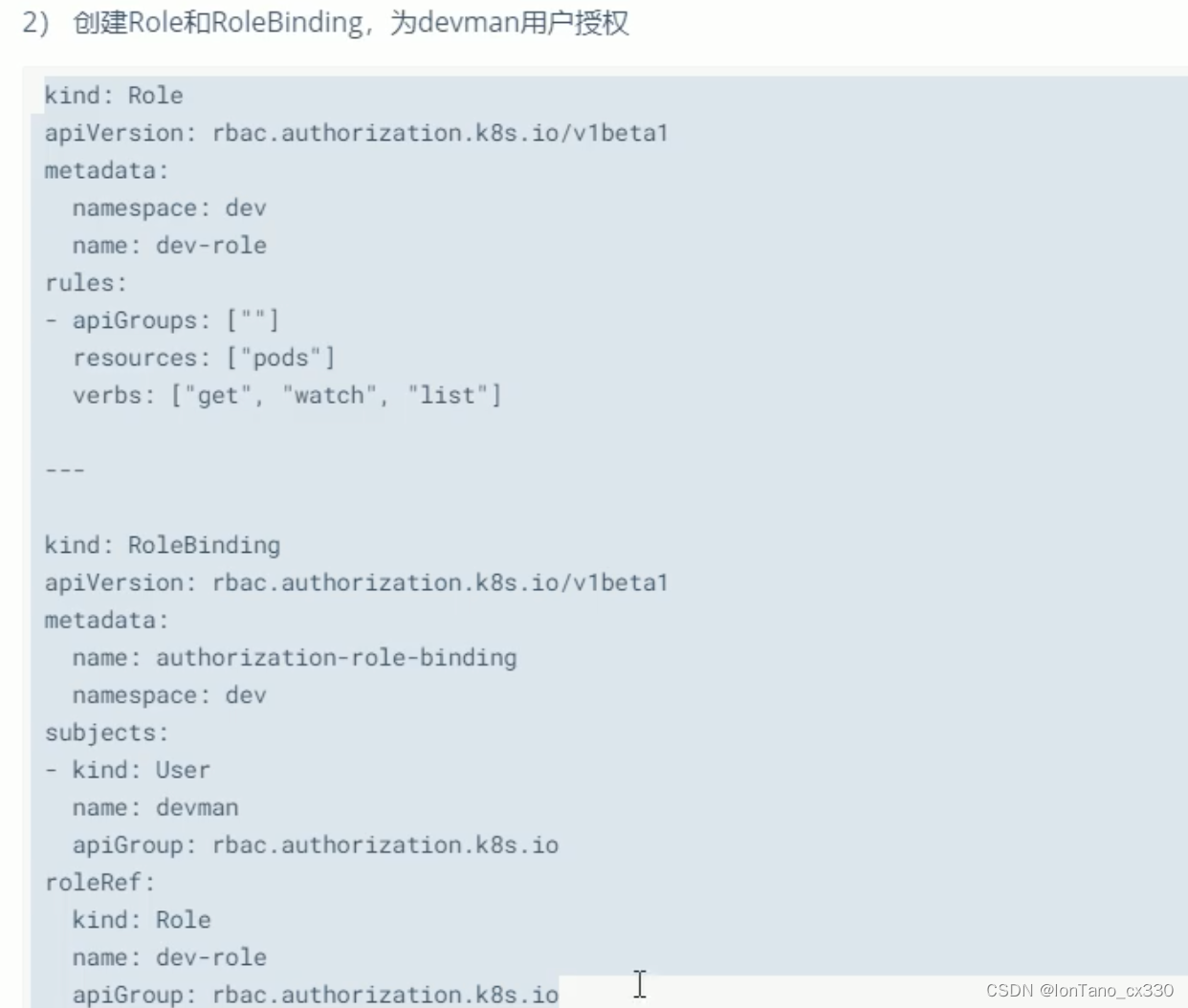

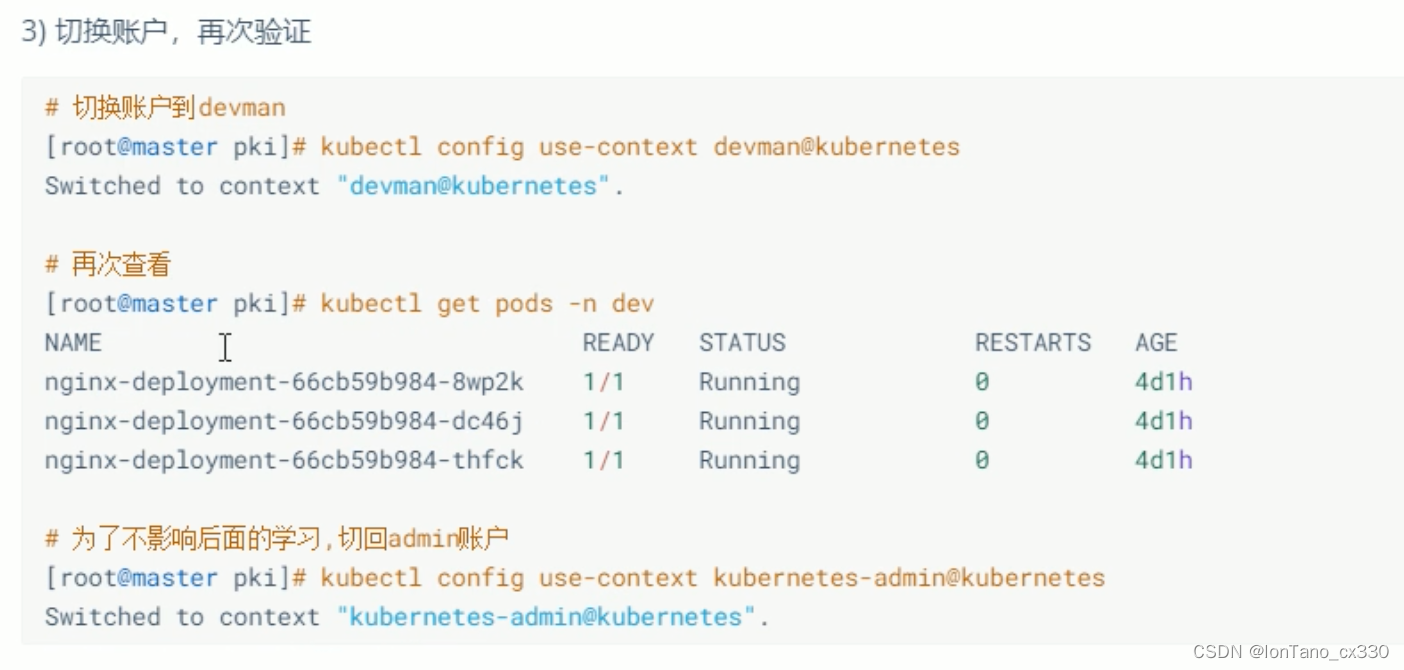

实战:创建-一个只能管理dev空间下Pods资源的账号

379

379

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?