litctf-ezrc4

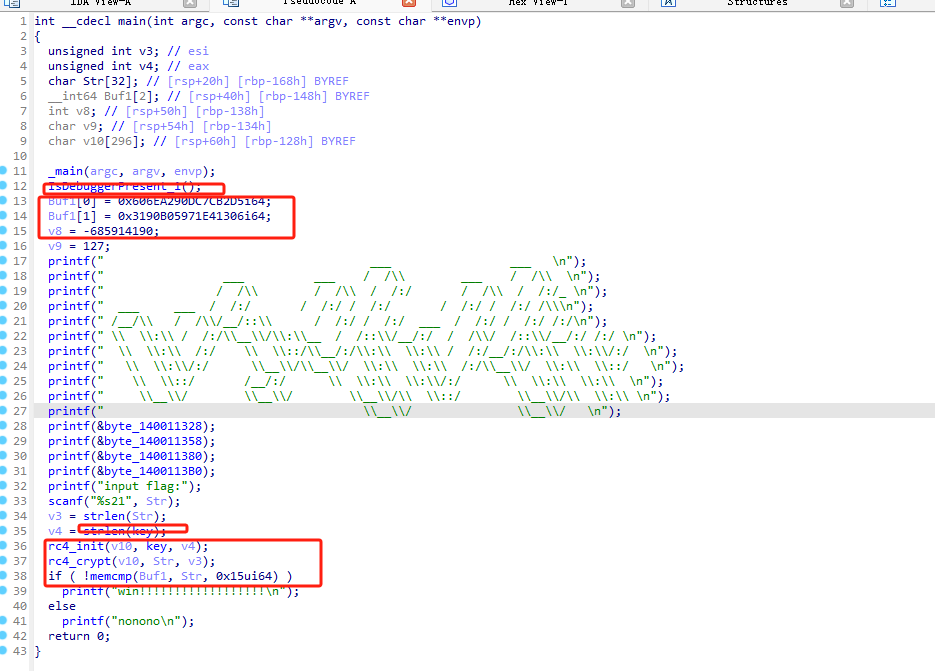

程序无壳64,ida直接开始分析

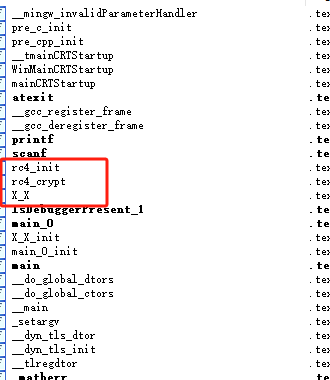

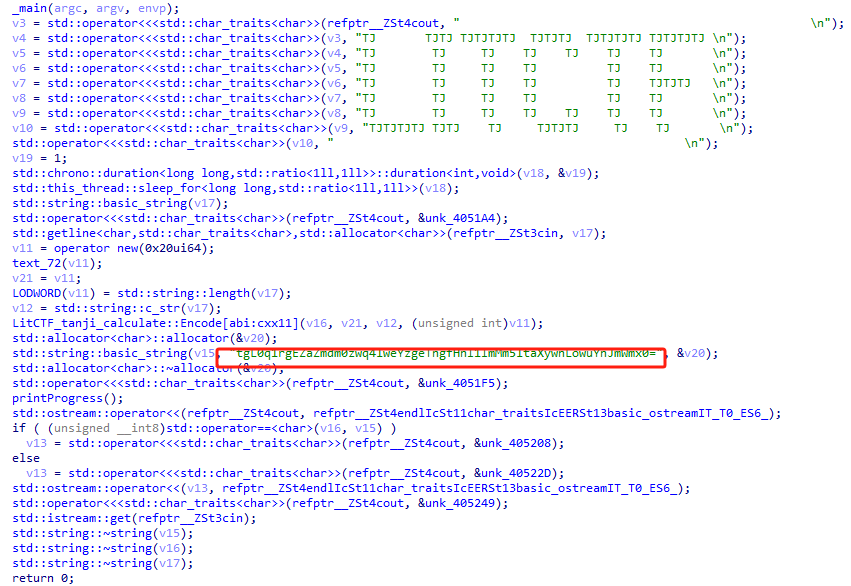

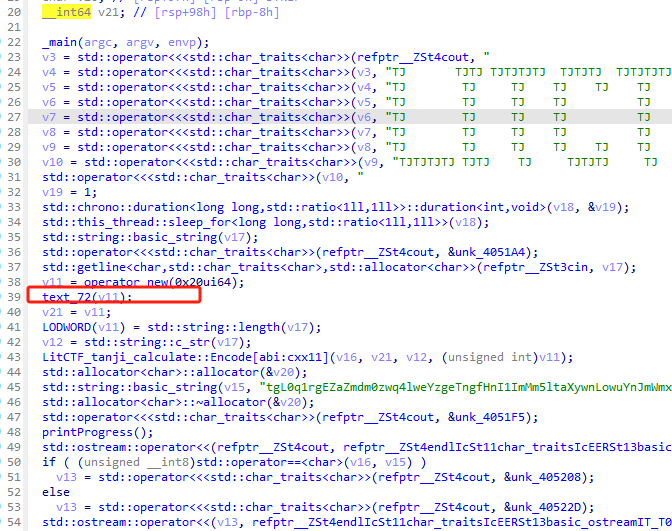

一眼就看到了有反调试和rc4的加密,还有最后的密钥对比,我寻思这不好高啊,直接跳过反调试,如何把密文输入进去,程序直接跑出flag

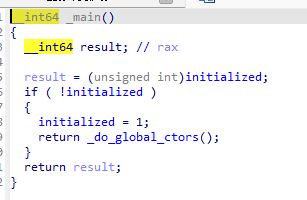

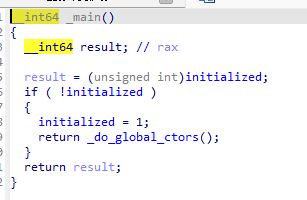

想法是好的,但是凑居然直接跳出来,那证明前面还是有反调试的,x索引往前看,发现_main里面有一个反调试

想法是好的,但是凑居然直接跳出来,那证明前面还是有反调试的,x索引往前看,发现_main里面有一个反调试

两个反调试吗,跑就完事了,简简单单。动调该值!

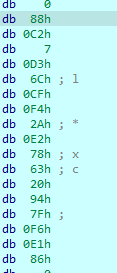

凑发现出来的值不对,肯定不对,这是什么沟吧玩意。后来就卡住了。知道我看到了

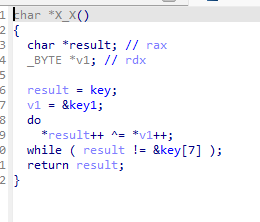

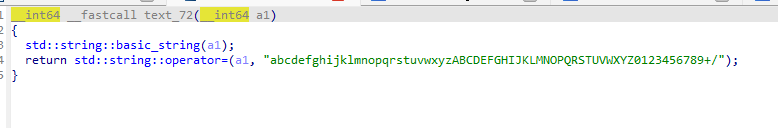

这里居然有个X_X,发现他对rc4的密钥进行的异或操作,我凑了怪不得解不开呢

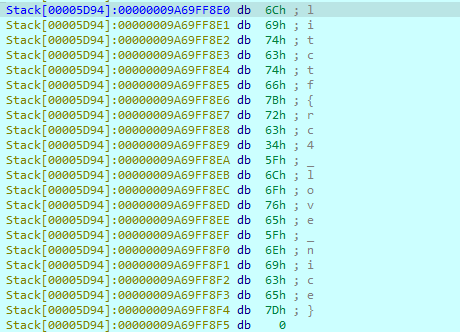

拿到真密钥原来是litctf!,开始开始动调,就是不乐意写代码!

enc = [0x0A, 0x0C, 0x1A, 0x08, 0x11, 0x1F, 0x1E]

en = [0x66, 0x65, 0x6E, 0x6B, 0x65, 0x79, 0x3F]

c = [0] * len(en)

flag = ''

for i in range(len(en)):

flag += chr(en[i] ^ enc[i])

c[i] = hex(en[i] ^ enc[i])

print(flag)

print(c)

#litctf!

#['0x6c', '0x69', '0x74', '0x63', '0x74', '0x66', '0x21']![]()

得到flag,LitCTF{rc4_love_nice}

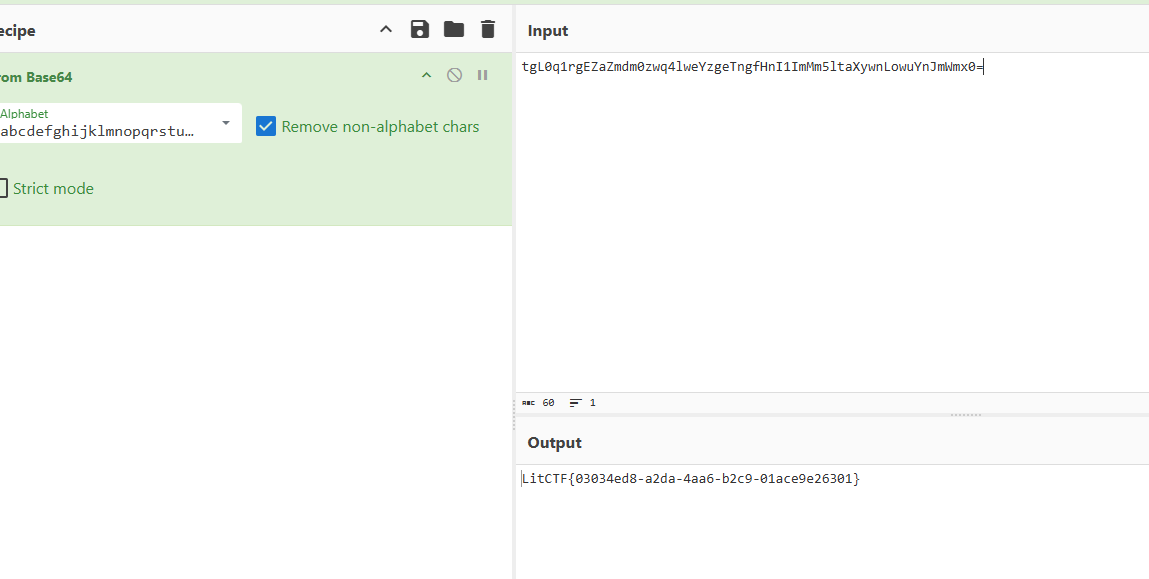

litctf-编码猫

因为周六有事所以就中午起来做了一题rc4,后面的题目都没看,等晚上回来的时候就已经快9点了,这个题我看着就是一个base64解密,也不知道对不对,答案那时候已经交不上去了。

我直接厨子开抄,没交上flag,不知道对不对qwq qwq

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?