声明

本次实验环境来源:深信服产业教育云平台

仅供学习交流使用,请勿用于非法用途,违者一律自行承担所有风险

实验目的

理解windows隐藏账户建立原理,掌握windows隐藏账户处置过程

实验环境

一台windows server 2012 r2

实验原理

通过注册表实现隐藏账户的建立,可以通过手工来建立隐藏账户

实验步骤

一、使用命令行创建用户

1、打开命令行,新建test$用户

二、观察test$用户

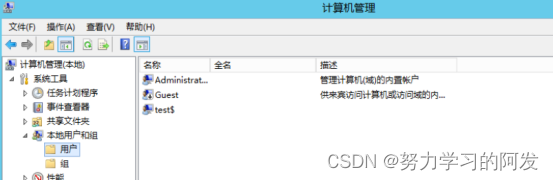

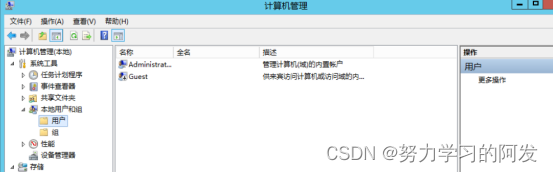

1、使用系统计算机管理工具

发现可以看到test$用户

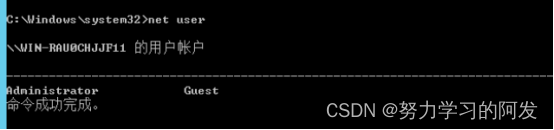

2、使用命令行查看用户,在命令行输入:net user

发现无法看到test$用户

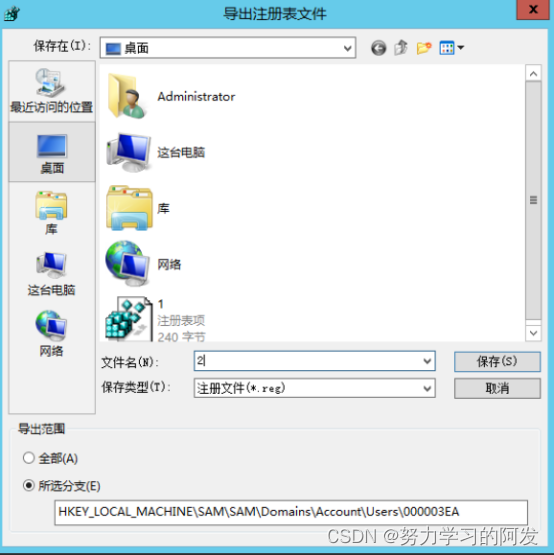

三、导出test$和administrator用户注册表信息

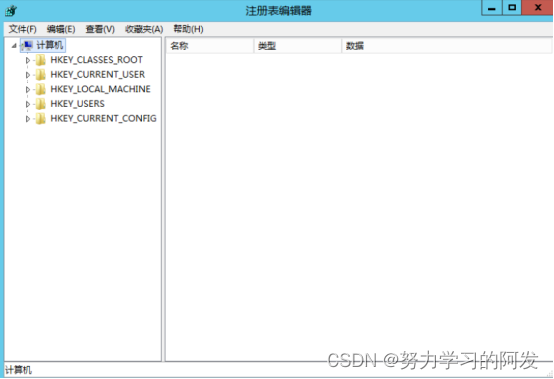

1、打开注册表,命令行中输入:Regedit

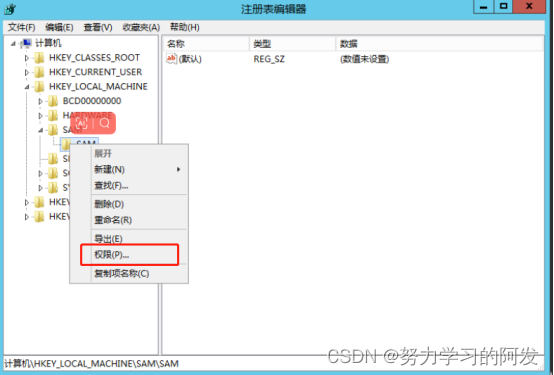

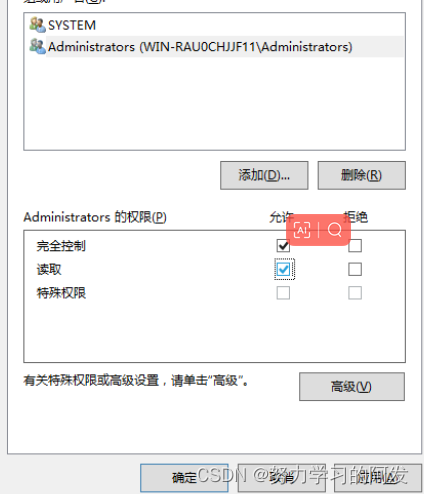

2、获取SAM项权限

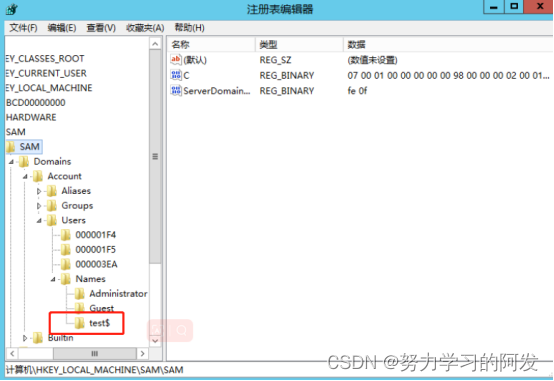

3、刷新权限,导出test$用户信息

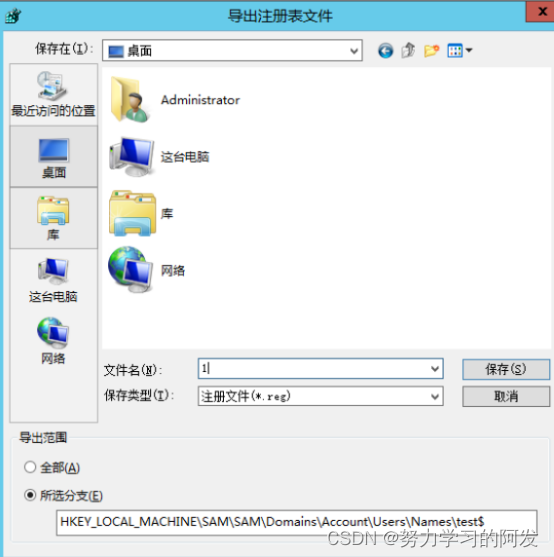

导出下面的test$放至桌面并命名1.reg

这里0X3EA为随机值,每台主机都会不一样

HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users\Names\test$

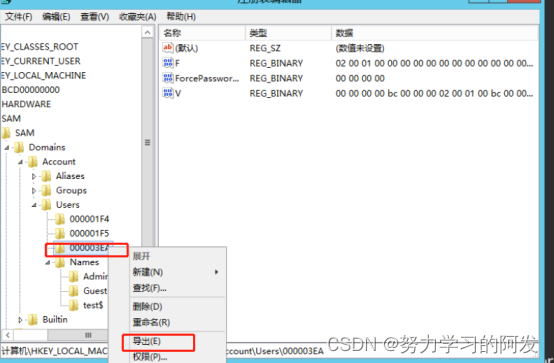

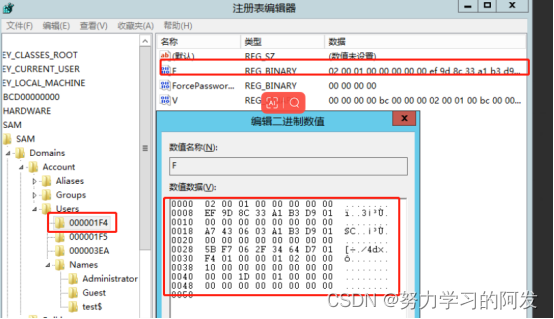

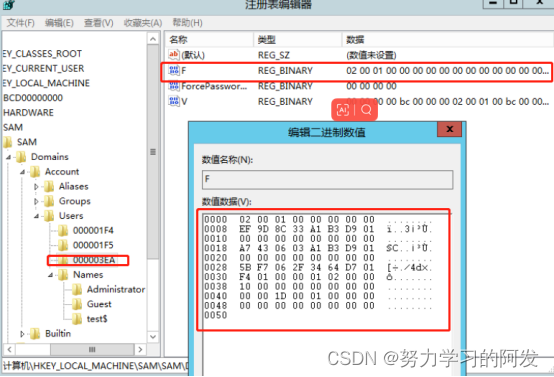

4、导出test$的UID值

四、修改导出的注册表信息

1、将admin中的F值,复制到test$对应的F值

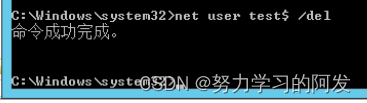

五、删除test$用户,导入注册表

1、删除test$用户,使用命令:net user test$ /del

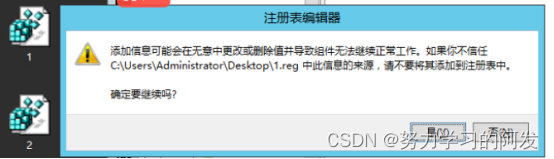

2、双击导入桌面上的 1.reg 和 2.reg注册表文件,导入test

六、查看隐藏账户

1、使用计算机管理,查看用户,并未发现test$

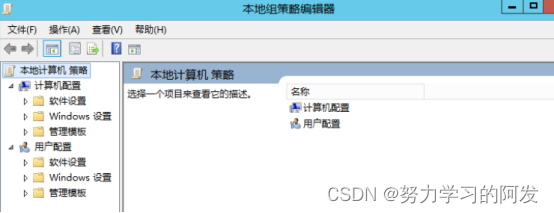

2、修改组策略,允许自定义用户登录,在命令提示符中输入:gpedit.msc

定位到安全选项,不显示最后的用户名

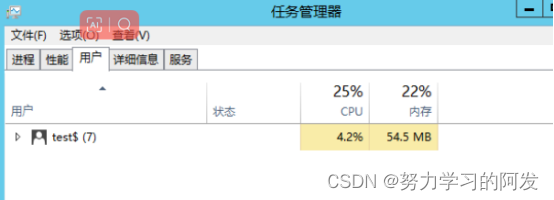

使用test$用户登录,输入用户名 test$,输入密码sxf!123

登录成功,使用任务管理器,查看当前用户

实验总结

通过手动建立隐藏账户,了解windows隐藏账户工作原理。通过原理,反向可以处理隐藏账户。也可以使用一些工具处理隐藏账户

该实验详细介绍了如何在WindowsServer2012R2上创建和隐藏用户账户,通过修改注册表实现账户的隐蔽,并展示了如何通过组策略允许隐藏账户登录。实验旨在理解隐藏账户的工作原理及其处置方法。

该实验详细介绍了如何在WindowsServer2012R2上创建和隐藏用户账户,通过修改注册表实现账户的隐蔽,并展示了如何通过组策略允许隐藏账户登录。实验旨在理解隐藏账户的工作原理及其处置方法。

1415

1415

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?