入侵检测系统(Intrusion Detection System,简称IDS)是一种能够监视网络或计算机系统活动的安全工具,旨在识别并响应可能的恶意行为或安全事件。这些事件可能包括未经授权的访问、恶意软件、拒绝服务攻击等。入侵检测系统通过不同的技术手段来实现对网络流量、系统日志以及用户行为等的监控和分析,从而及时发现潜在的安全威胁。

入侵检测系统的分类:

-

基于网络的入侵检测系统(Network-based IDS,NIDS): 这种IDS部署在网络上,监视网络流量以侦测潜在的入侵行为。它们通过分析传输在网络上的数据包来检测异常或恶意的网络活动。

-

基于主机的入侵检测系统(Host-based IDS,HIDS): 这种IDS安装在主机上,监视主机的日志文件、系统调用、文件系统和注册表等,以侦测主机系统内部的异常行为。

-

混合型入侵检测系统: 结合了NIDS和HIDS的优点,既可以监视网络流量,也可以监视主机的活动,以提高检测的准确性和全面性。

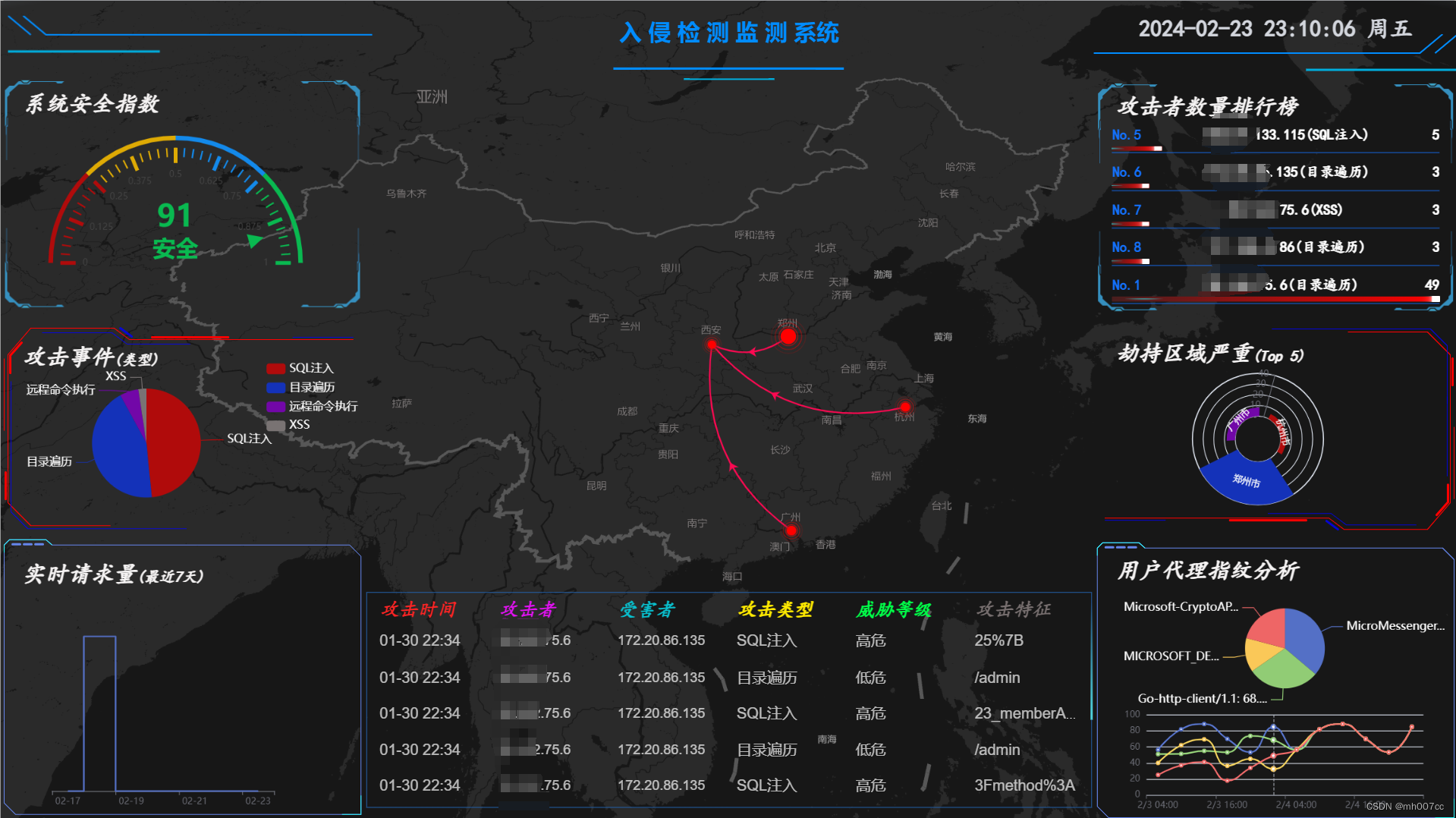

本文详细介绍了入侵检测系统的概念、分类(NIDS、HIDS和混合型),工作原理(数据采集、流量分析、算法和警报生成),面临的挑战(误报和漏报、对抗性攻击)以及发展趋势(智能化和自适应)。特别提到了一个基于Python(Django、Scapy等)的入侵检测系统开发案例,展示了其功能和应用。

本文详细介绍了入侵检测系统的概念、分类(NIDS、HIDS和混合型),工作原理(数据采集、流量分析、算法和警报生成),面临的挑战(误报和漏报、对抗性攻击)以及发展趋势(智能化和自适应)。特别提到了一个基于Python(Django、Scapy等)的入侵检测系统开发案例,展示了其功能和应用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1064

1064

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?