一、实验项目名称:MySQL密码攻防

二、实验目的:MySQL口令爆破与简单脚本编写

三、具体实验内容:

1、了解弱口令漏洞出现的场景与危害,简单接触某些出色的弱口令字典开源项目,掌握简单编写MySQL弱口令爆破脚本;

2、掌握使用nmap、hydra、Medusa、Metasploit进行MySQL弱口令爆破;

3、掌握从文件中提取用户hash,了解MySQL用户密码加密使用的加密方式;

4、掌握如何从文件中提取用户hash,掌握使用join破解MySQL hash。

四、实验步骤:

1、MySQL口令爆破与简单脚本编写

(1)弱口令一般出现在网站管理、运营人员本身安全意识不足,并且为了方便、避免忘记密码,使用了非常容易记住的密码,或者是直接采用了系统的默认密码。

(2)弱口令的危害非常直接,攻击者可以利用此漏洞直接进入应用系统或者管理系统,从而进行系统、网页、数据的篡改与删除,非法获取系统、用户的数据,甚至可能导致服务器沦陷。

2、MySQL口令爆破工具的使用

3、MySQL hash提取

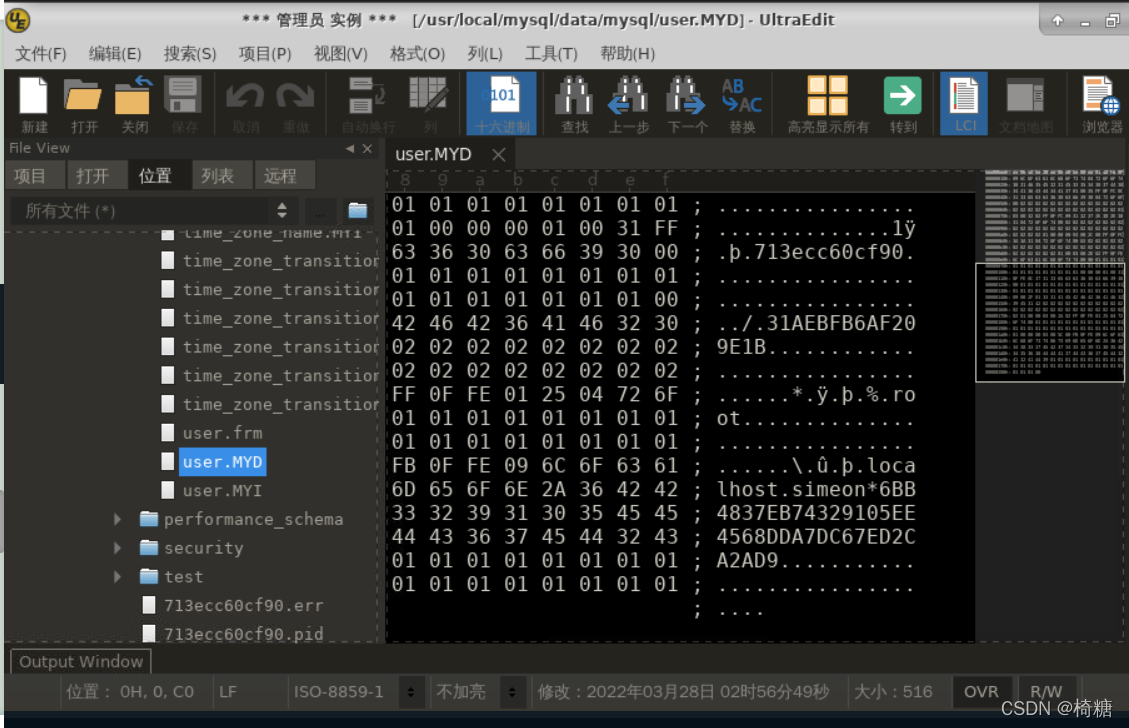

(1)从文件中提取用户simeon的hash值;

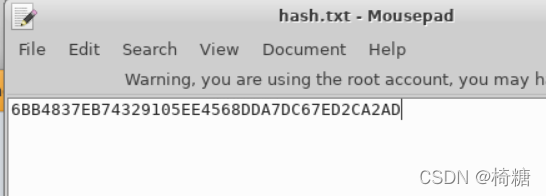

(2)将hash值写入/tmp/hash.txt

4、MySQL hash破解

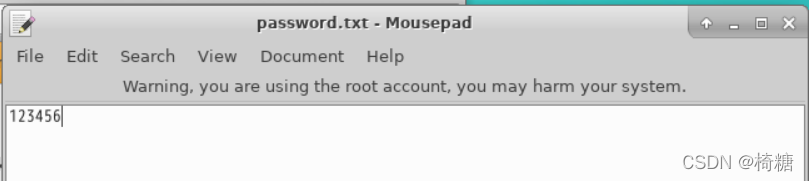

(1)将获取到的test用户的散列使用hashcat进行破解

(2)将破解得到的密码写入 /tmp/password.txt;

五、实验心得

通过本次实验了解了弱口令的成因、危害:弱口令一般出现在网站管理、运营人员本身安全意识不足,并且为了方便、避免忘记密码,使用了非常容易记住的密码,或者是直接采用了系统的默认密码。弱口令的危害非常直接,攻击者可以利用此漏洞直接进入应用系统或者管理系统,从而进行系统、网页、数据的篡改与删除,非法获取系统、用户的数据,甚至可能导致服务器沦陷。学习了如何使用nmap、Hydra、Medusa进行MySQL口令爆破。

2017

2017

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?