RSA公钥密码算法原理 https://www.bilibili.com/video/BV14y4y1272w?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199DH算法简易原理(已失效)下面是更新的链接

https://www.bilibili.com/video/BV14y4y1272w?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199DH算法简易原理(已失效)下面是更新的链接 http://https//www.bilibili.com/video/BV1QE41127Bb?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199

http://https//www.bilibili.com/video/BV1QE41127Bb?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199

DH算法简易原理视频链接

www.bilibili.com/video/BV1QE41127Bb?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199DH算法(已失效)下面是更新的链接 http://xn--diffie-hellmahttps-332q//www.bilibili.com/video/BV12w411f7c5?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199

http://xn--diffie-hellmahttps-332q//www.bilibili.com/video/BV12w411f7c5?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199

DH算法视频链接

www.bilibili.com/video/BV12w411f7c5?share_source=copy_web&vd_source=8e825a3a2574998f3ba39cb84ee7f199目录

公钥加密算法的诞生

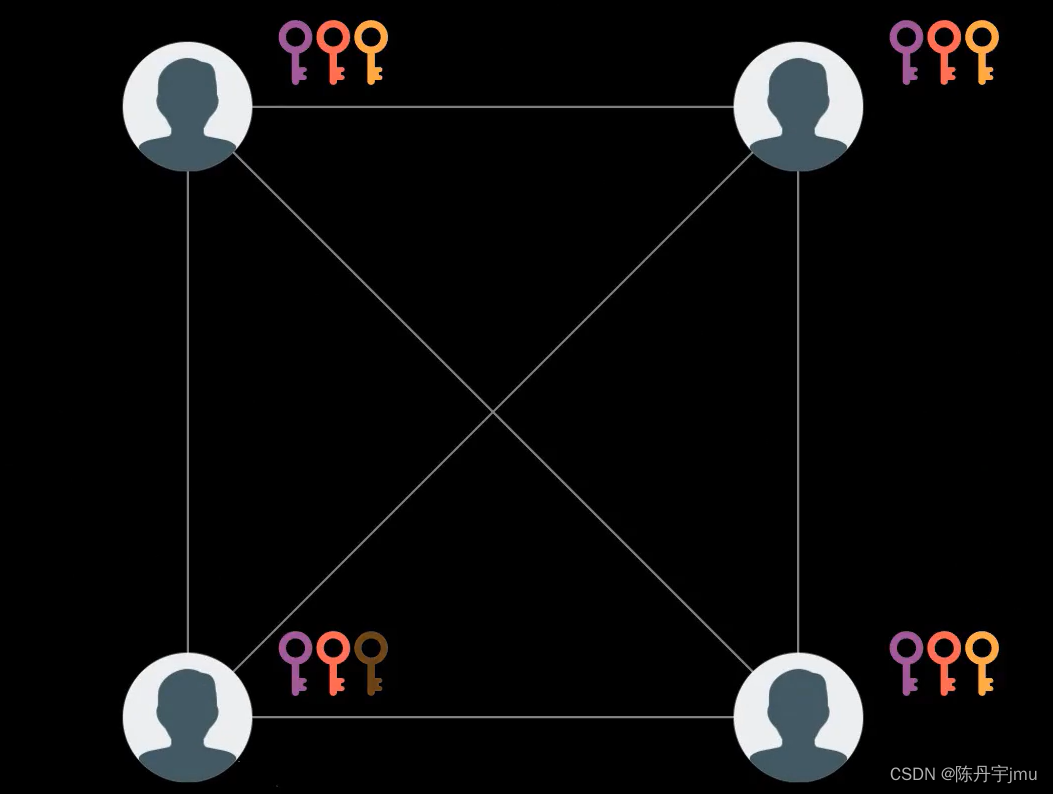

对称加密算法的弊端

需要保存额外的密钥,密钥的管理难

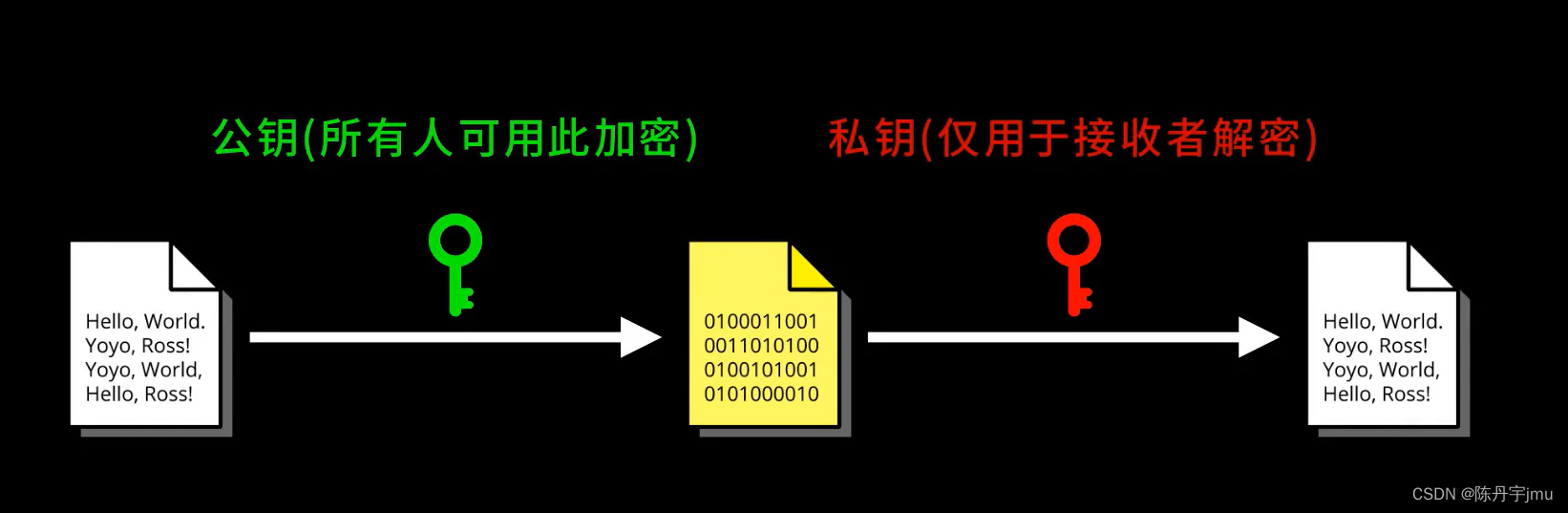

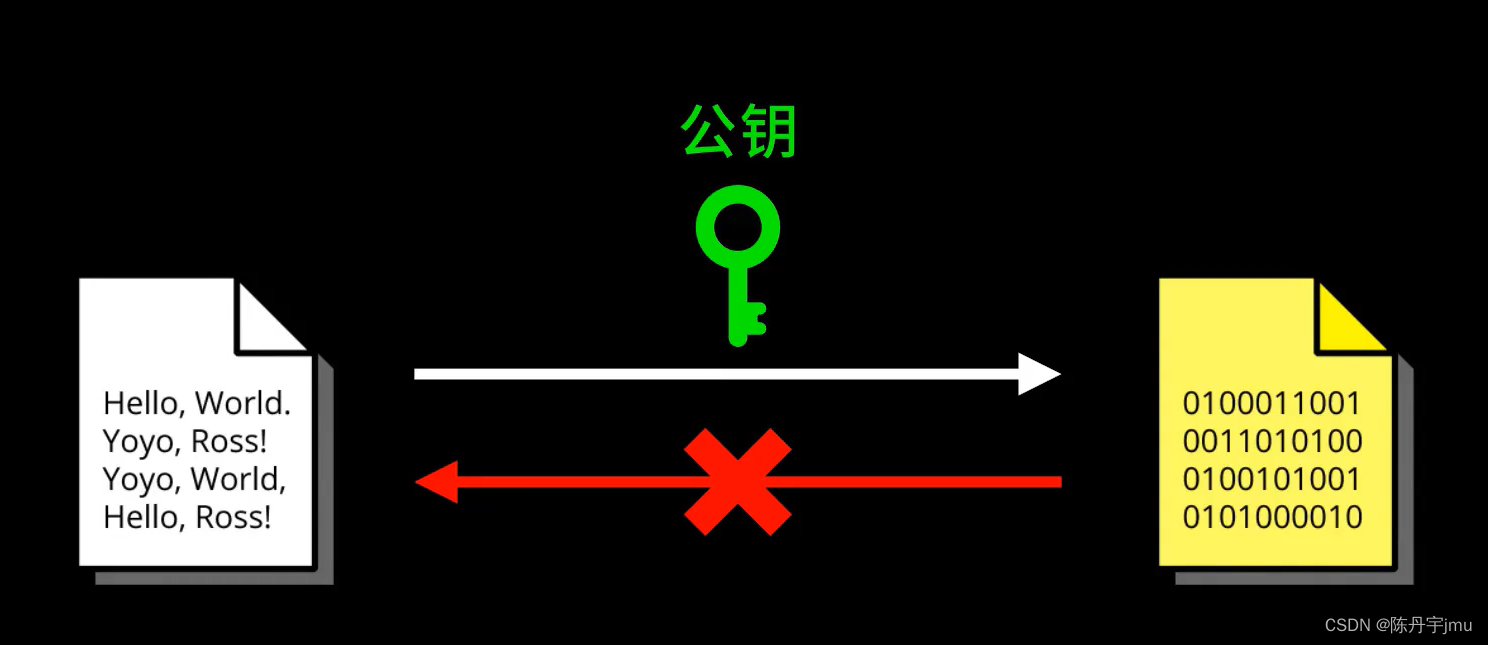

公钥的使用

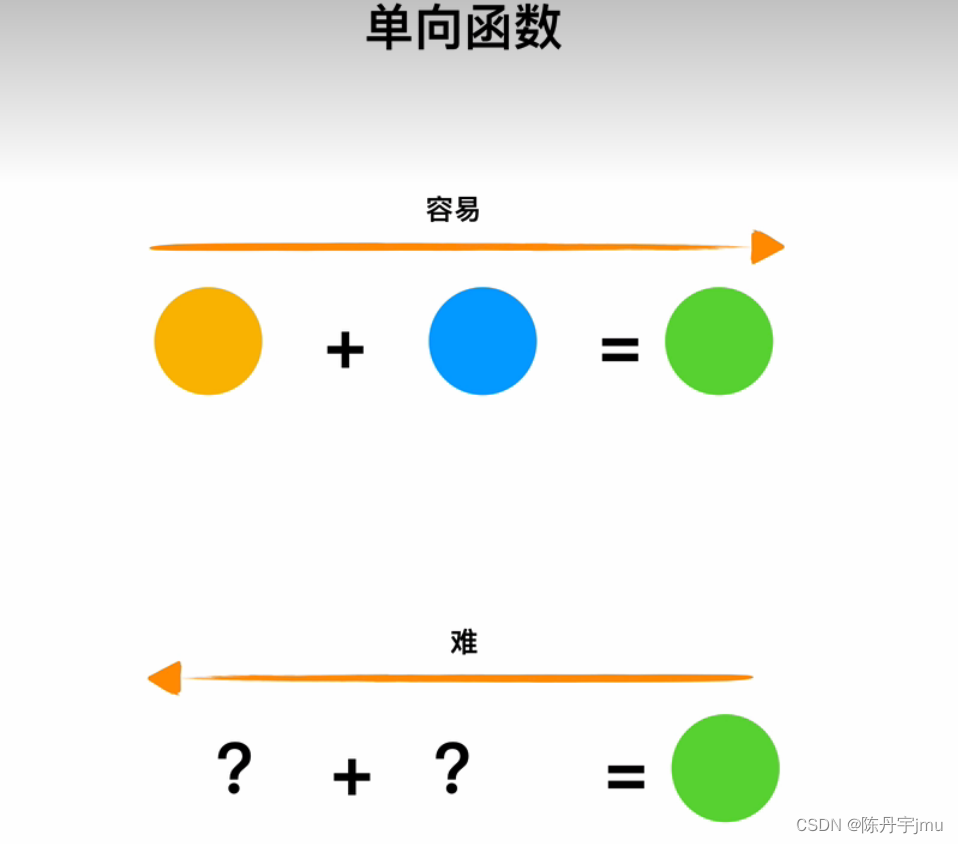

需要找到一种算法,正向推解容易,反向求解困难:

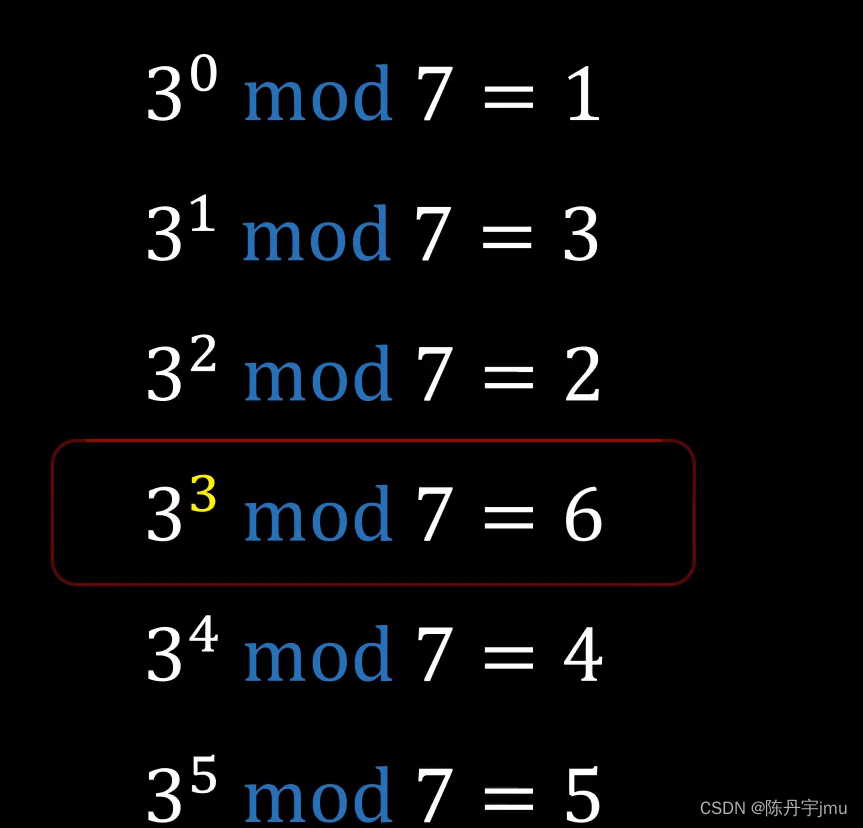

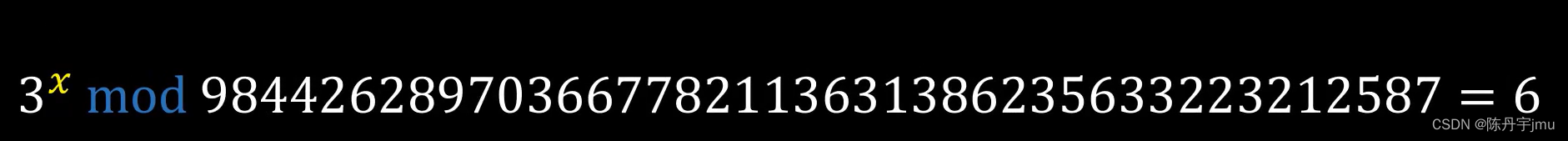

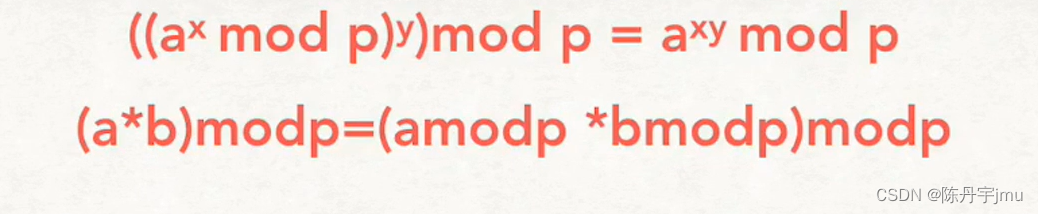

模运算:求余运算--单向函数

模运算原理推解

求余算法不可逆,只可以通过正向求解算法得出指数x,对模运算求逆不现实

当mod的数足够的大,指数x基本上无法被推出(不现实)

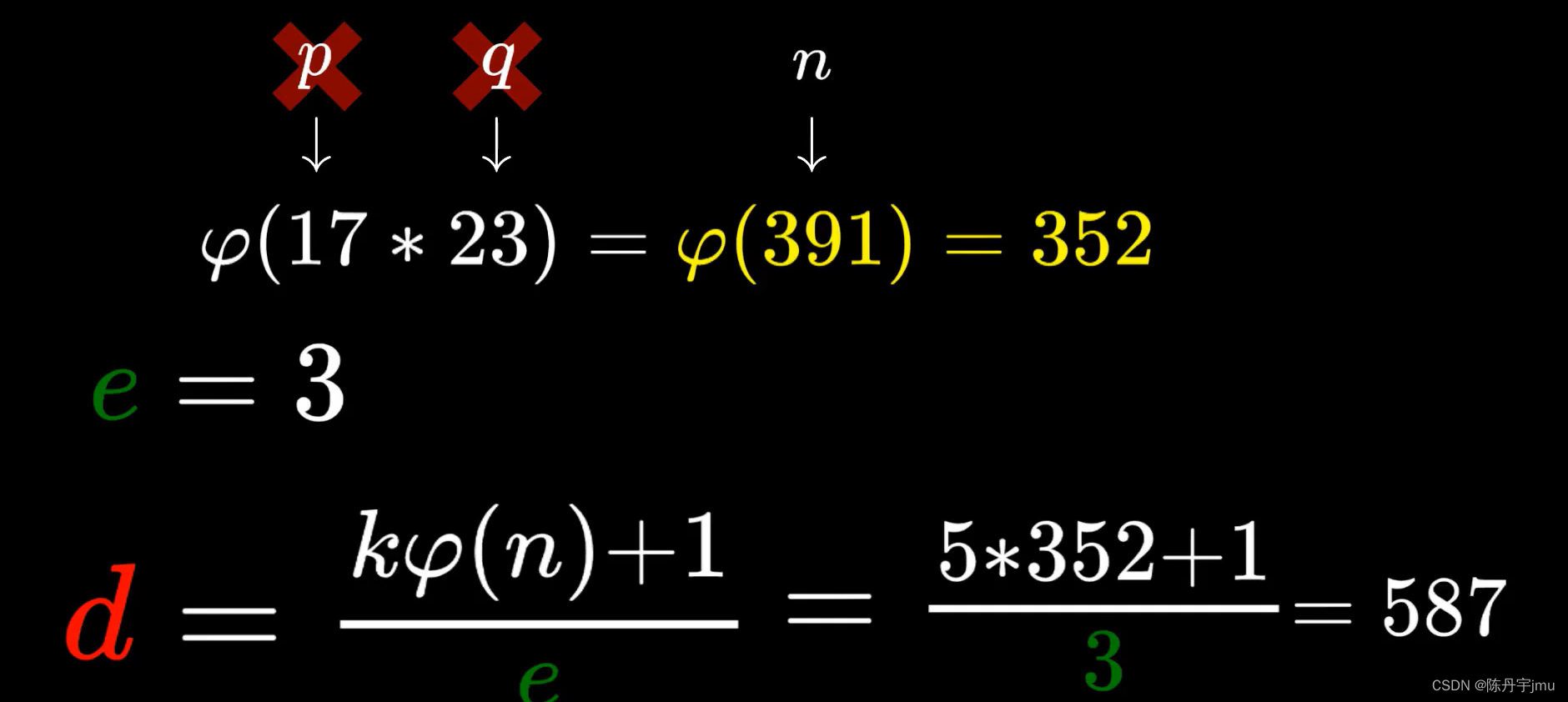

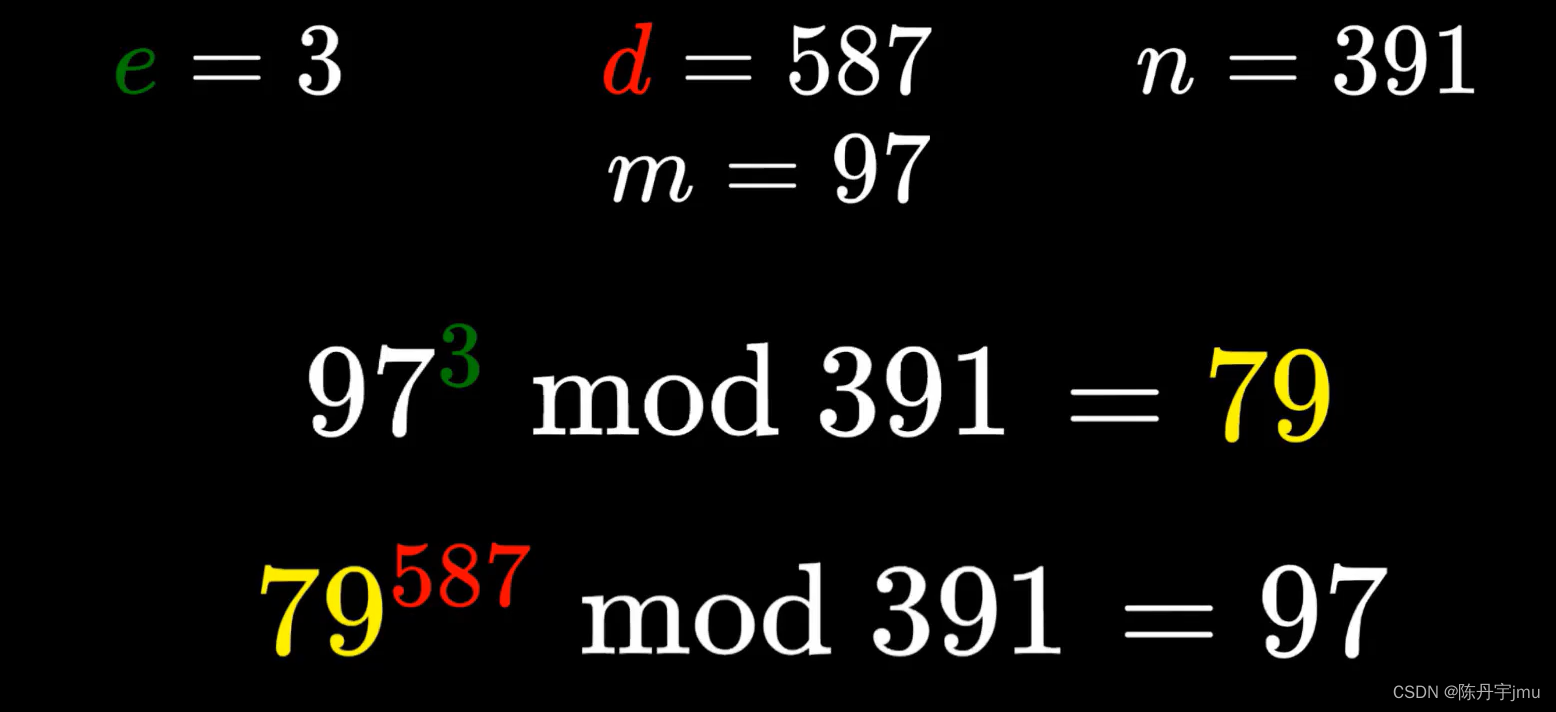

RSA公钥密码算法

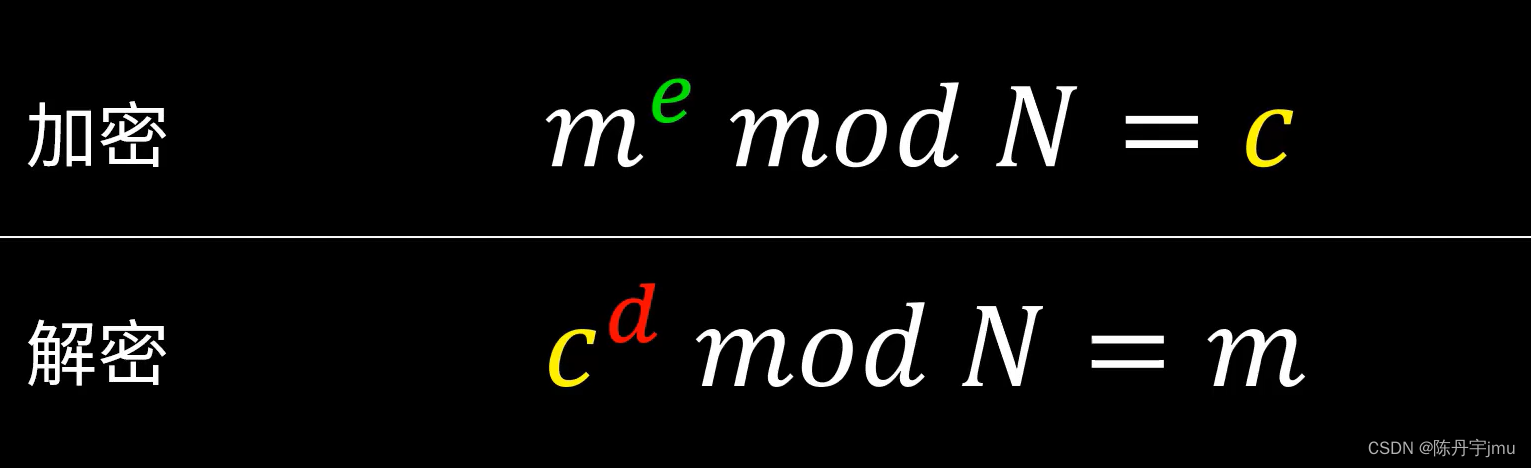

RSA加解密

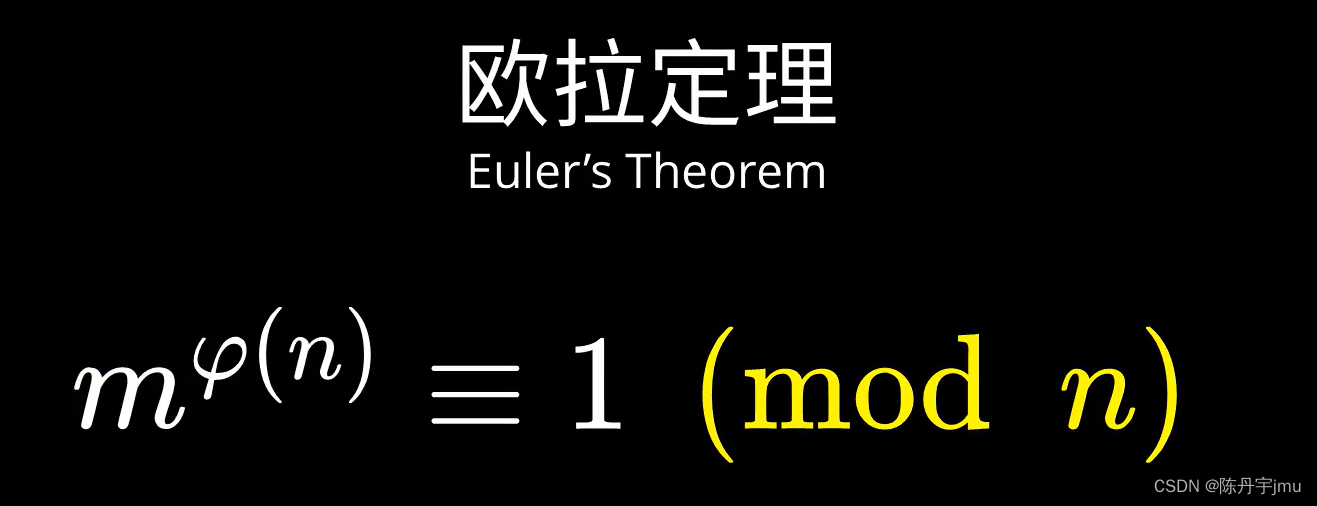

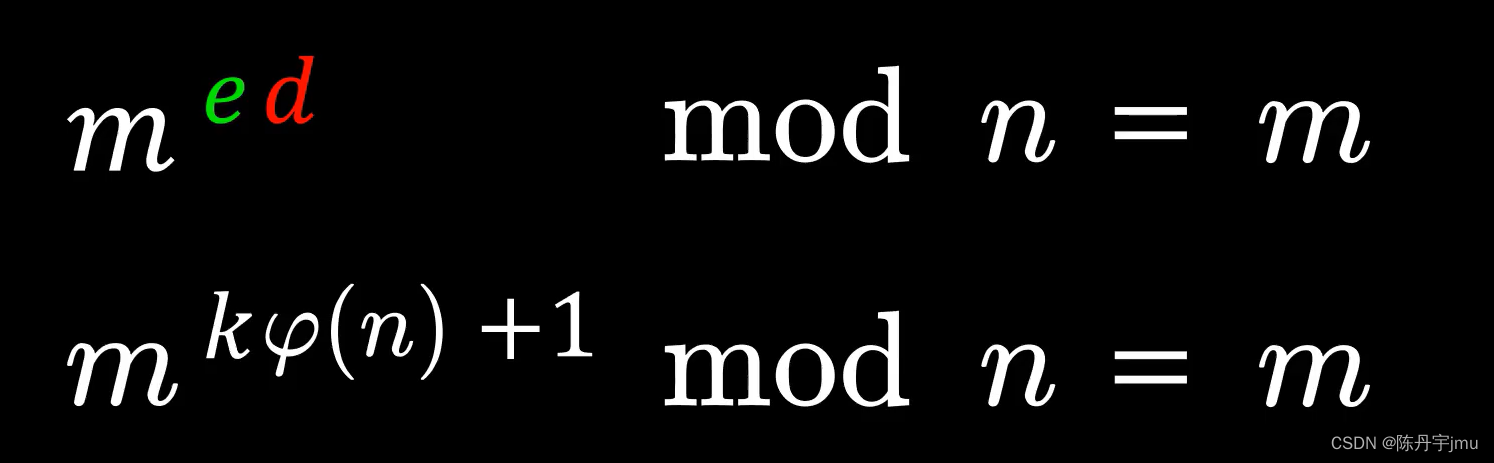

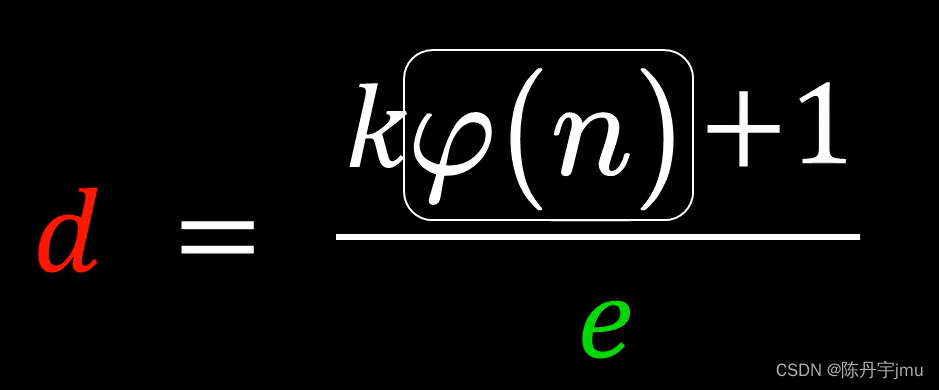

k倍:表示 d 的取值也不唯一

质因数分解耗时长

公钥加密利用了信息不对等,根据p.q可以快速推出n函数,但是不知道p,q的窃听者无法求得n函数

RSA加密例子

信息: 字符a ascii = 97

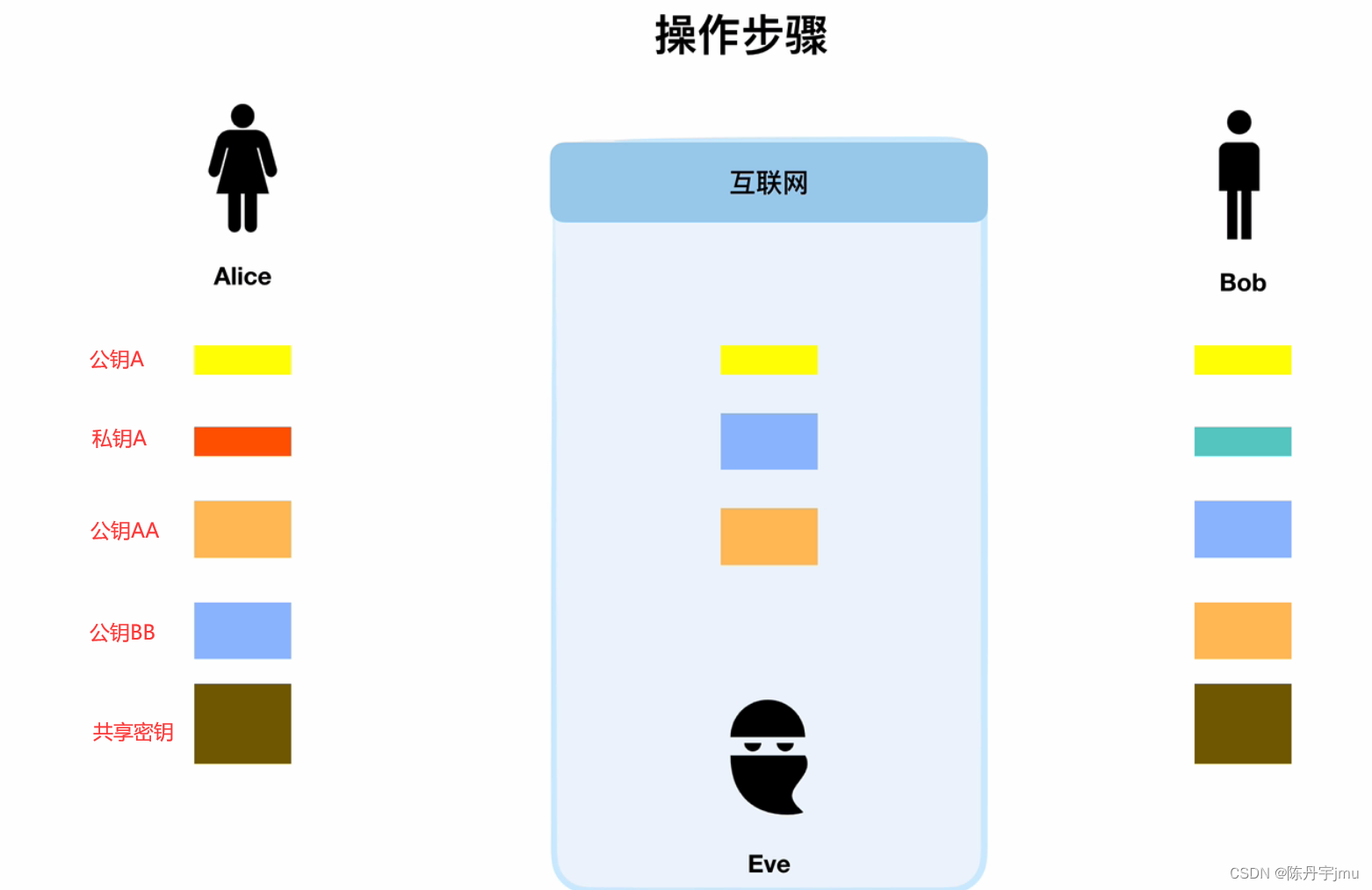

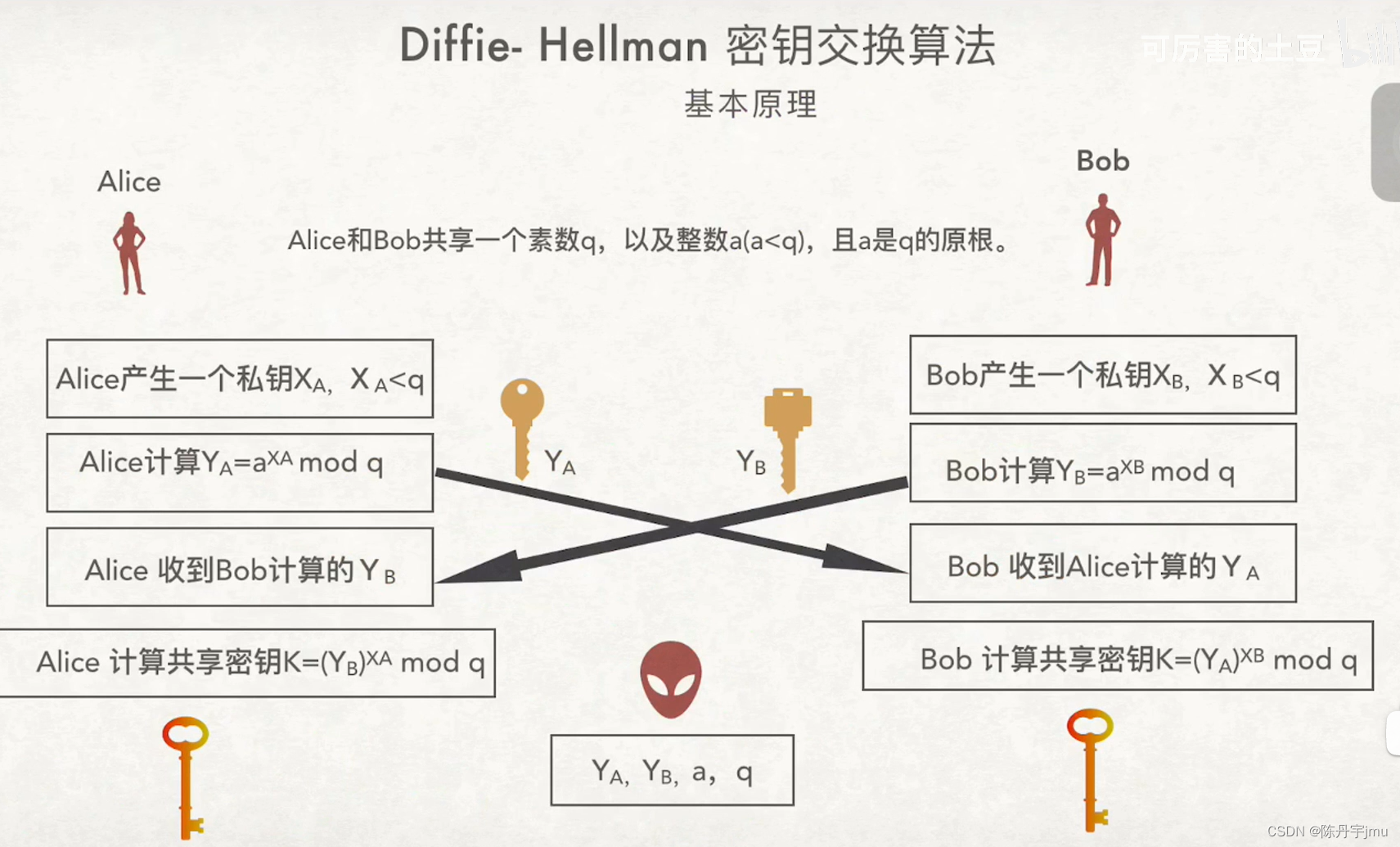

DH算法(DIffie-Hellman)密钥交换

DH算法核心-单向函数

DH算法简易论证

DH算法推导

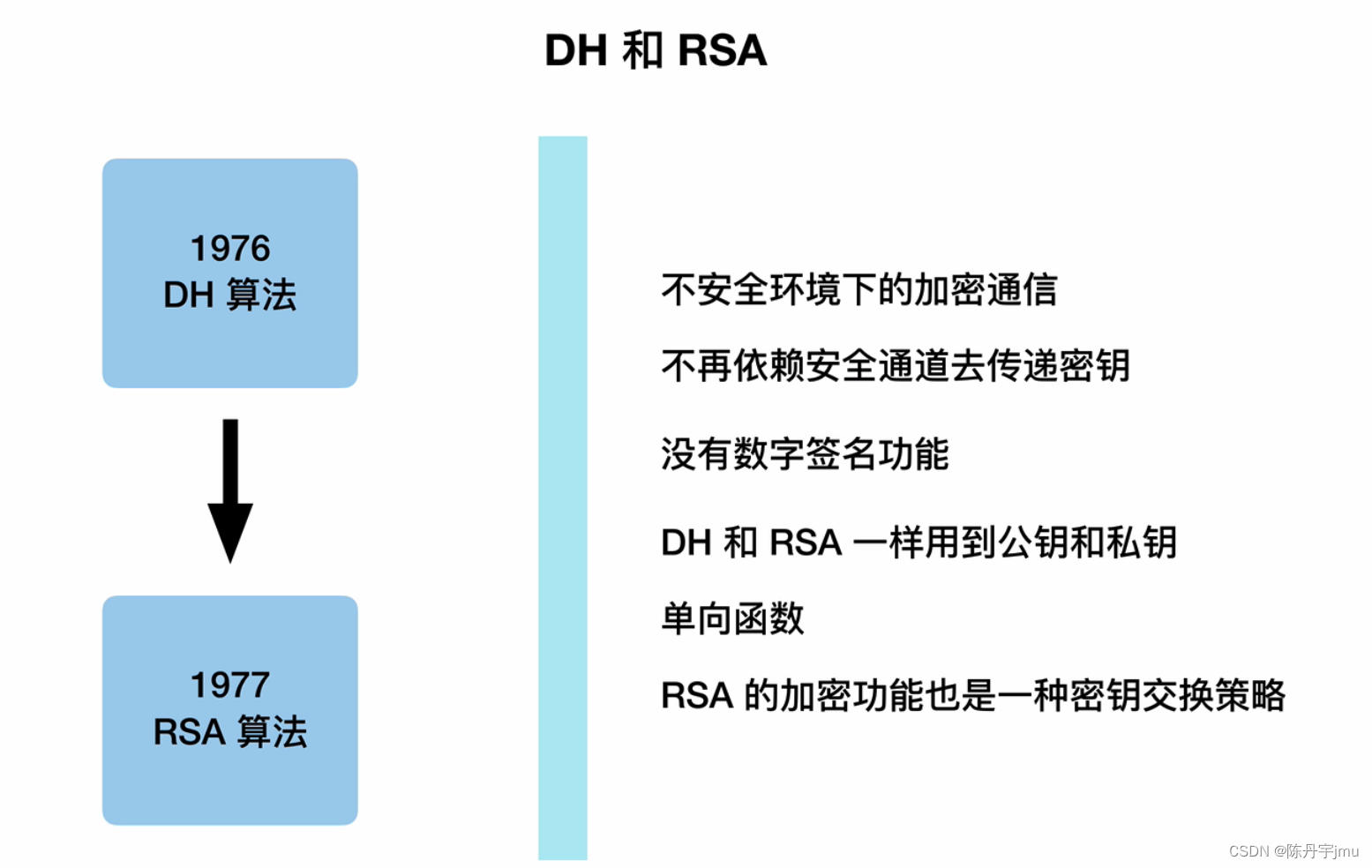

RSA和DH异同

2402

2402

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?